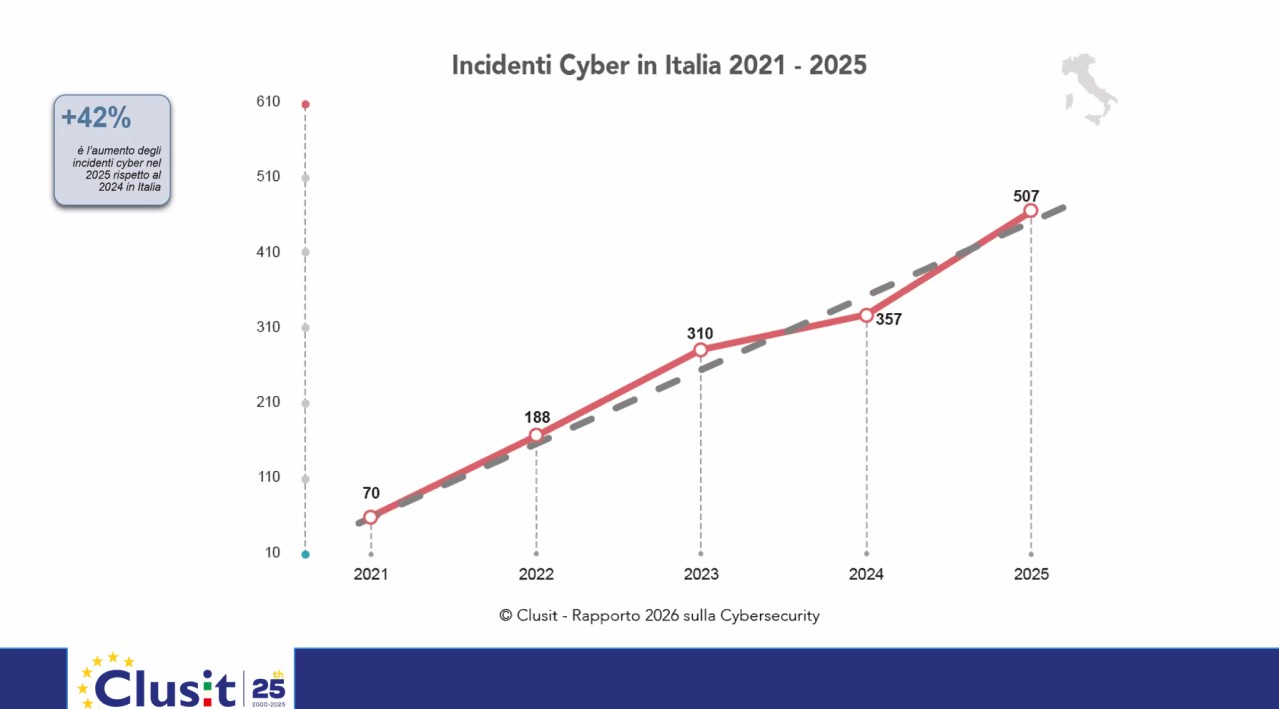

Rapporto Clusit 2026: +42% degli attacchi in Italia, nel mondo è peggio

Nel 2025 gli incidenti cyber globali hanno raggiunto quota 5.265, con un aumento del 49% rispetto al 2024 che segna la crescita più alta da quando Clusit pubblica il suo rapporto annuale. In Italia gli attacchi sono stati 507, il 42% in più rispetto all'anno precedente, pari al 9,6% di tutti gli incidenti globali.

Il Rapporto Clusit 2026 sulla Cybersecurity in Italia e nel mondo fotografa un 2025 come l’annata dei record negativi: 5.265 incidenti a livello globale, +49% rispetto al 2024, la crescita annua più alta mai registrata da quando Clusit pubblica il suo rapporto. In Italia gli attacchi censiti sono stati 507, il 42% in più rispetto all'anno precedente, e il nostro Paese pesa per il 9,6% su tutti gli incidenti globali. Come hanno sottolineato gli esperti, questi numeri vanno letti con la giusta prospettiva: la crescita globale è la più alta di sempre, con una nuova categoria di severity introdotta per la prima volta per descrivere incidenti le cui conseguenze vanno ben oltre quanto visto in passato. La buona notizia è che, per il secondo anno consecutivo, gli attacchi andati a buon fine in Italia crescono meno della media mondiale. Inoltre, ci sono alcuni segnali sul fronte delle difese che cominciano a farsi leggere.

"La cybersecurity è diventata ormai un fatto di cronaca e un'urgenza per tutti", ha sottolineato Anna Vaccarelli, Presidente Clusit, in apertura della presentazione. "Ci stiamo accorgendo di quanto sia dilagante la sua presenza, tanto che anche le persone comuni tendono a essere sospettose delle applicazioni che usano online. E purtroppo anche quest'anno gli incidenti sono in aumento e diventano più sofisticati, probabilmente grazie all'utilizzo dell'intelligenza artificiale da parte degli attaccanti". Vaccarelli ha segnalato che settori in precedenza meno esposti, come trasporti, costruzioni e aviazione civile, stanno di fatto diventando bersagli sempre più frequenti. Il Presidente inoltre ha ribadito la necessità che la cybersecurity sia progettata come elemento strutturale delle organizzazioni e ha accennato al rischio che l'AI stessa introduca nuove vulnerabilità, se non progettata, utilizzata e verificata con la stessa attenzione riservata ad altri sistemi critici.

Lo scenario in Italia

Nel 2025 in Italia sono stati registrati 507 incidenti, contro i 357 del 2024: un +42% che suona allarmante, ma che va contestualizzato: "per il secondo anno consecutivo l'Italia cresce meno rispetto al dato globale", ha precisato Luca Bechelli del Comitato Direttivo Clusit. "è una scarsa consolazione se vogliamo, perché il +42% è comunque un numero molto alto, però rispetto al +49% del dato globale indica che c'è qualcosa che funziona". Quello che non funziona, e non è una novità, è il peso dell'Italia nel panorama mondiale: nel nostro paese va a segno il 9,6% di tutti gli incidenti censiti a livello globale, una percentuale del tutto sproporzionata rispetto al peso economico del paese.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

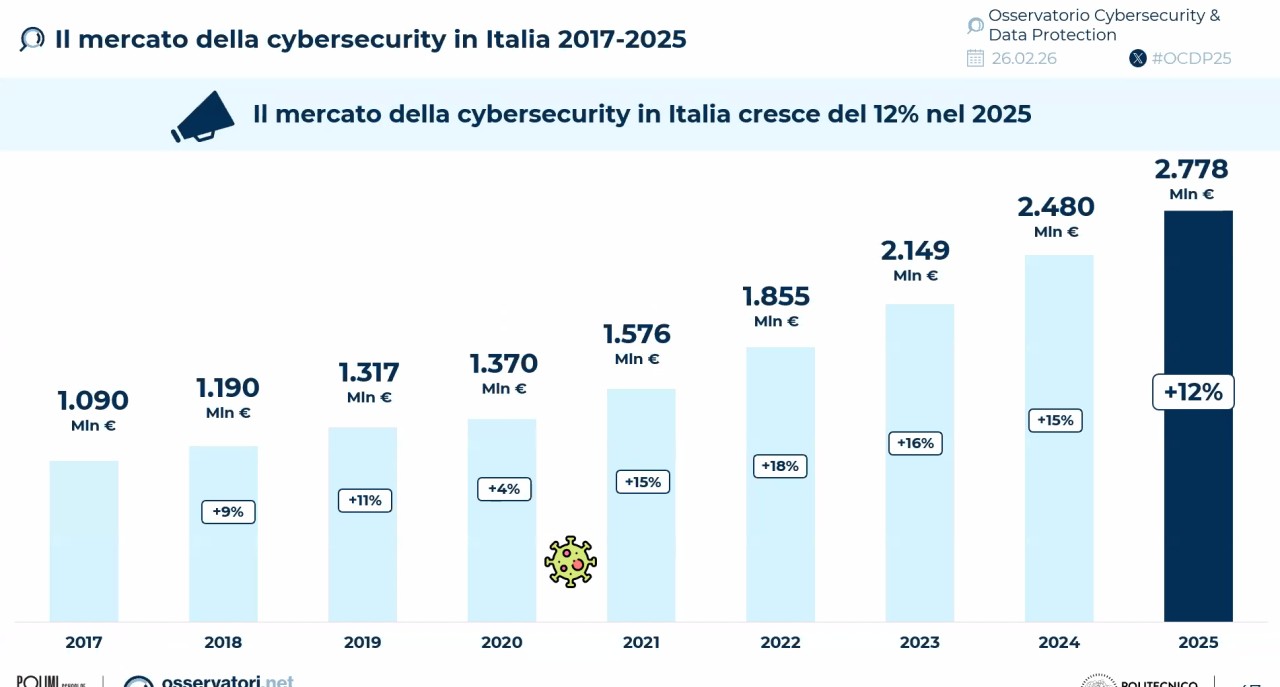

"È un dato importante da commentare", ha osservato Gabriele Faggioli, Presidente del Comitato Scientifico di Clusit, "perché rappresenta un Paese che fa pochissimi investimenti in sicurezza e i dati sugli attacchi ne sono la diretta conseguenza". Faggioli ha anche mostrato i dati dell'Osservatorio Cybersecurity & Data Protection del Politecnico di Milano, nel 2025 il mercato della cyber security in Italia ha raggiunto 2,778 miliardi di euro, pari allo 0,13-0,14% del PIL: i paesi del G7 comparabili investono mediamente circa lo 0,3%, il doppio. "Ogni anno noi rimaniamo indietro di due terzi rispetto a quello che dovremmo investire", ha chiosato Faggioli.

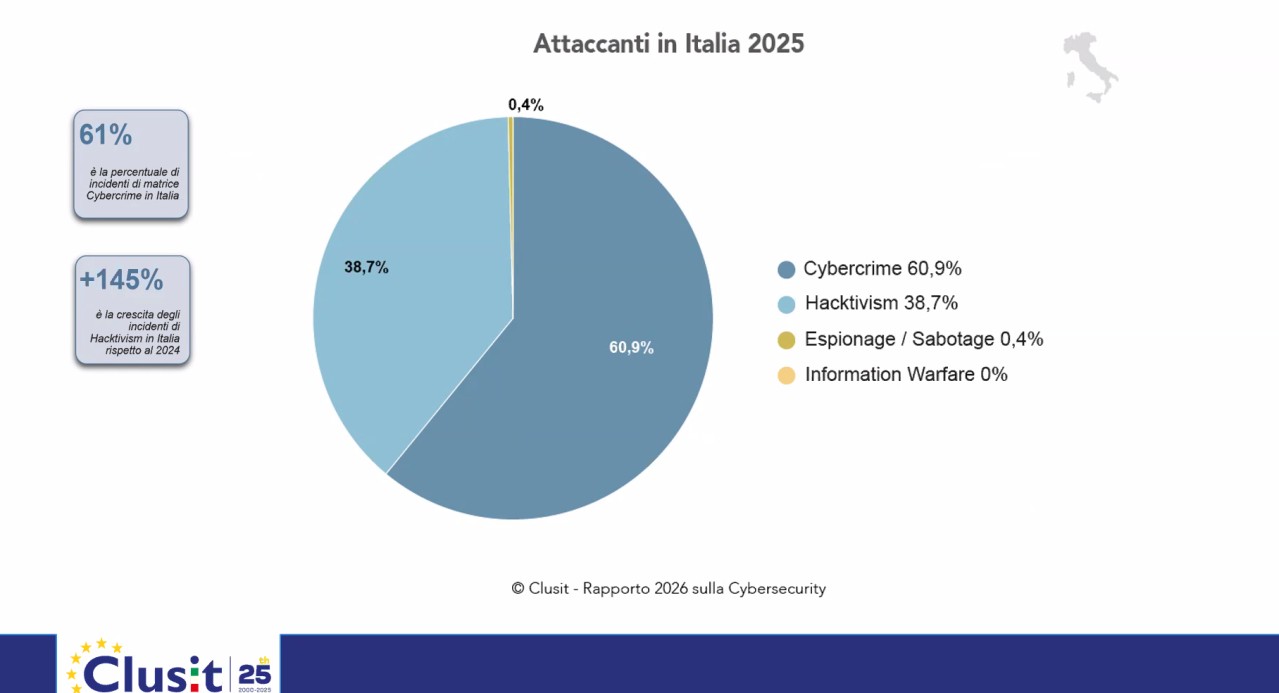

Tornando al report, la composizione degli attaccanti in Italia è radicalmente diversa da quella internazionale, e questo incide su tutto il resto dell'analisi. Nel Belpaese, al cybercrime fa capo il 60,9% degli incidenti, quota alta ma di molto inferiore al 90% mondiale; al contrario, l'hacktivism arriva al 38,7%, che è una percentuale abnorme rispetto al 6% circa rilevato a livello globale. La spiegazione è geopolitica: i conflitti in corso, dal fronte russo-ucraino alla situazione mediorientale, hanno spinto gruppi di attivisti digitali a colpire obiettivi nei paesi percepiti come schierati. Ecco perché gli incidenti riconducibile all’hacktivismo in Italia sono cresciuti del 145% rispetto al 2024, "e purtroppo dobbiamo aspettarci che il trend continui, perché le situazioni di conflitto che alimentano questi fenomeni non sono in via di risoluzione", ha commentato Bechelli. Detto questo, gli attacchi di hacktivismo sono prevalentemente DDoS, che tecnicamente hanno un impatto medio basso rispetto agli attacchi ransomware o alle esfiltazioni di dati che caratterizzano il cybercrime.

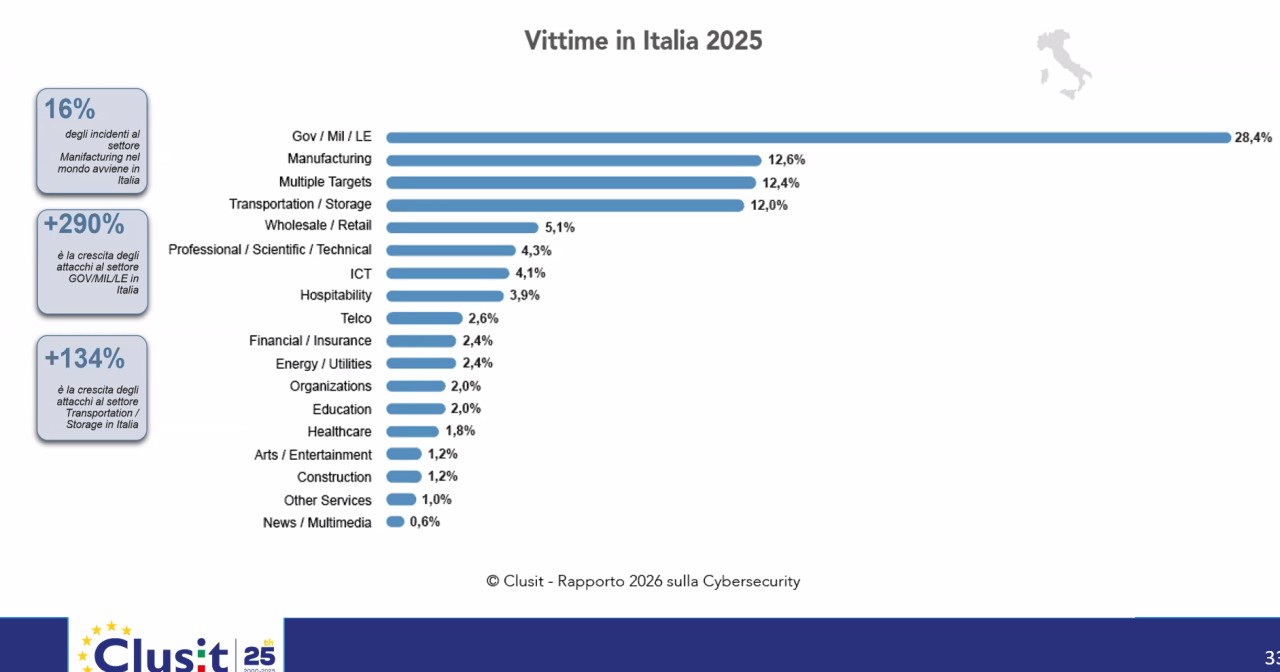

Il settore più colpito in Italia è quello governativo, militare e delle forze dell'ordine, con il 28,4% del totale degli incidenti e una crescita del 290% rispetto al 2024. Un numero enorme, spiegato in larga parte proprio dall'ondata di hacktivismo riconducibile ai gruppi pro-Russia e pro-Palestina contro istituzioni, ministeri, siti istituzionali. Al secondo posto troviamo il manufacturing con il 12,6%, che è un dato particolarmente significativo se si considera che il 16% degli attacchi mondiali al settore manifatturiero colpisce l'Italia: conferma la fragilità strutturale delle PMI industriali italiane.

Il terzo segmento più colpito è quello indicato come Multiple Targets (12,4%), seguito dal Transportation/Storage al 12%, che ha subìto un’impennata degli attacchi con un +134%, e per la prima volta ai vertici della classifica italiana. La crescita del settore trasporti era stata anticipata anche dal Presidente Vaccarelli nella sua introduzione, come fenomeno destinato ad aggravarsi man mano che le infrastrutture fisiche di mobilità diventano più digitali e interconnesse.

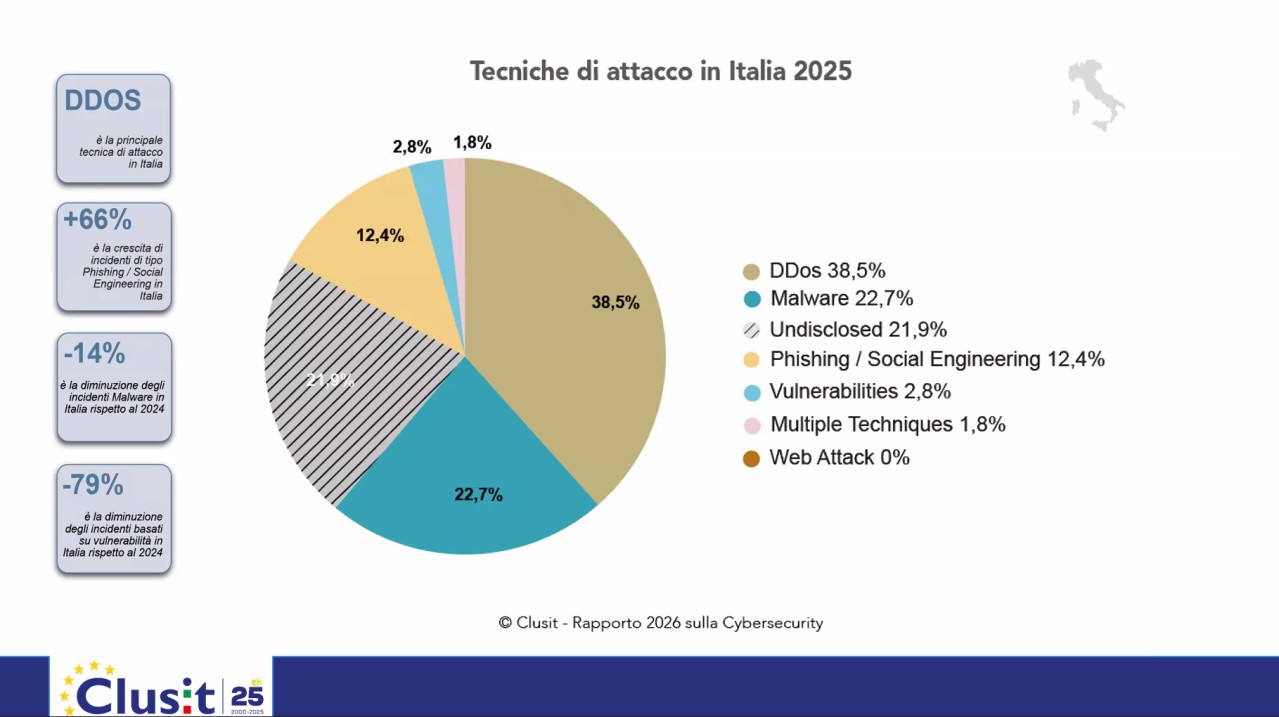

Sul fronte delle tecniche di attacco, la situazione italiana rispecchia la predominanza dell'hacktivismo: il DDoS è al primo posto con il 38,5% degli incidenti, al contrario del resto del mondo dove totalizza appena il 6,4%. Il malware è al secondo posto con il 22,7%, in calo del 14% rispetto al 2024 per valore assoluto; sono in forte diminuzione, dell'80% circa, anche gli incidenti basati sullo sfruttamento di vulnerabilità note, a segnalare che alcune delle misure di patching e aggiornamento adottate dalle organizzazioni stanno sortendo gli effetti sperati. Sono in controtendenza il phishing e il social engineering, cresciuto del 66%: un incremento che riflette l'efficacia sempre maggiore delle esche personalizzate e difficili da riconoscere, costruite con il supporto dell'AI.

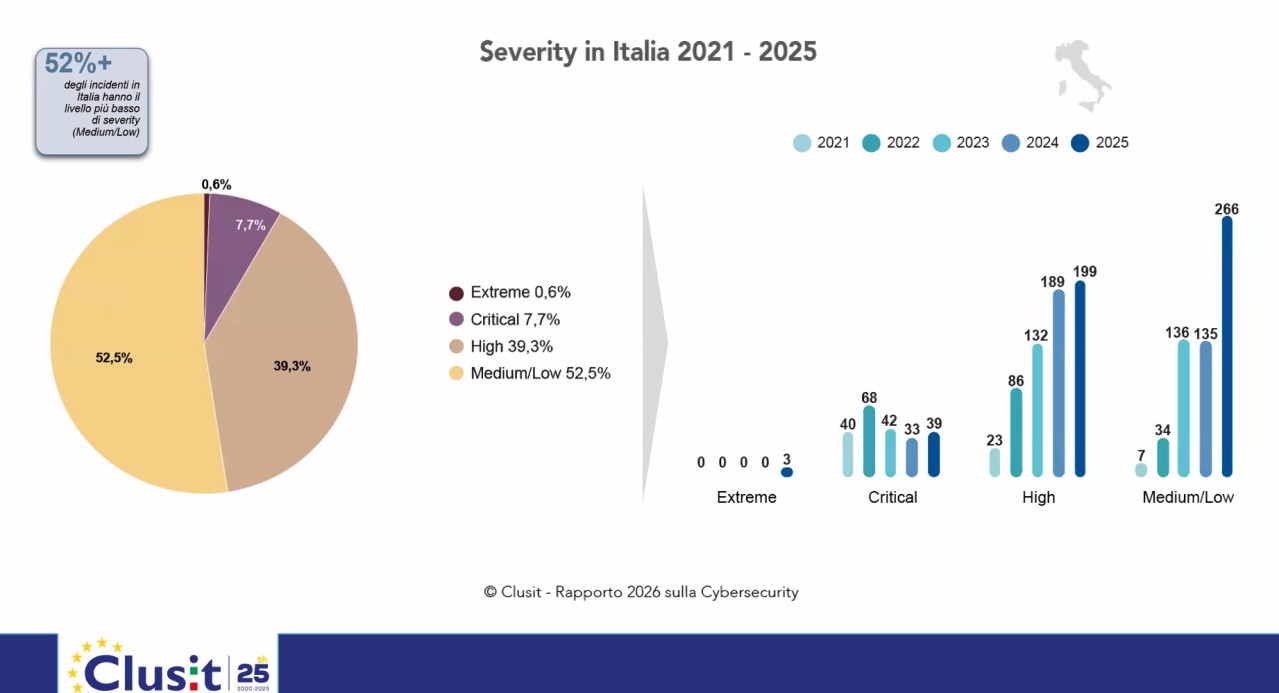

Per quanto riguarda la severity (l'impatto concreto di un incidente sulle organizzazioni colpite), in Italia è significativamente diversa dal dato globale: il 52,5% degli incidenti si colloca nella fascia Medium/Low, contro una media mondiale dove le categorie Critical ed Extreme superano insieme il 30% del totale. Anche in questo caso il disallineamento è effetto dell'hacktivismo: gli attacchi DDoS producono danni reputazionali, ma raramente si traducono in esfiltazioni massive di dati o in blocchi produttivi prolungati. In Italia si contano solo tre incidenti classificati come Extreme, la nuova categoria introdotta quest'anno per descrivere incidenti di gravità tale da produrre conseguenze straordinarie, che vanno ben oltre il perimetro dell'organizzazione colpita e richiedono interventi eccezionali, fino al coinvolgimento diretto dello Stato.

La sovranità digitale e la pressione normativa

Nel suo intervento, Faggioli ha anche affrontato il tema della sovranità digitale, che si intreccia strettamente con quello degli investimenti a cui abbiamo fatto riferimento sopra. L'Europa, ha spiegato, si trova in una condizione di forte dipendenza tecnologica dai vendor americani, in assenza di alternative reali dopo l'esclusione delle tecnologie russe e la diffidenza verso quelle cinesi per le organizzazioni con esposizione istituzionale. Il risultato è un lock-in tecnologico che riduce il potere contrattuale delle aziende e degli enti pubblici europei, e che rende difficile parlare di sovranità digitale in senso pieno. "Non è qualcosa di raggiungibile nel giro di anni, forse neanche di decenni", ha sottolineato. La pressione normativa, con la NIS2 in primo piano, ha contribuito a spingere gli investimenti in sicurezza, ma l'agenda della cybersecurity in Italia, come in Europa, è ancora dettata in larga misura dai requisiti normativi, invece che da scelte strategiche autonome delle organizzazioni.

Un fil rouge di tutta la presentazione, sia per la parte italiana che per quella globale, è stata proprio la pressione normativa. NIS2 è quella più citata, con il suo impatto sulla supply chain e sull'obbligo di coinvolgere i fornitori nelle politiche di sicurezza; DORA ha già prodotto effetti misurabili nel settore finanziario; il Cyber Resilience Act, che entrerà in vigore nel novembre 2027, estenderà requisiti di sicurezza obbligatori a tutti i prodotti connessi, compresi quelli che non sono collegati a Internet ma semplicemente connessi ad altri dispositivi.

Sul fronte istituzionale, Pennasilico ha segnalato un elemento positivo: ACN sta finalmente supportando la creazione di ISAC (Information Sharing and Analysis Center) italiani, i gruppi di condivisione delle informazioni sulle minacce tra organizzazioni dello stesso settore. Negli Stati Uniti esistono da oltre 25 anni; in Italia i tentativi precedenti erano falliti. Avere ISAC in cui i CISO delle principali telco o delle principali banche si parlano e condividono informazioni sugli attacchi subiti è, secondo Clusit, uno dei passi più importanti che il sistema paese possa fare per ridurre il gap rispetto agli attaccanti, che invece collaborano intensamente tra loro, scambiando strumenti, infrastrutture e competenze attraverso i mercati underground.

Il quadro globale: incidenti in forte crescita

A livello globale, il 2025 ha segnato una rottura rispetto ai trend precedenti, sia per la quantità degli attacchi che per la loro intensità. Sofia Scozzari del Comitato Direttivo Clusit, ha spiegato che nel 2025 sono stati registrati 142 incidenti andati a buon fine classificati come Extreme che, insieme ai 1.484 di livello Critical, portano la quota degli incidenti più gravi a oltre il 30% del totale. Per dare concretezza al significato della categoria Extreme, Alessio Pennasilico, tra gli autori del Rapporto Clusit, ha citato il caso Jaguar Land Rover: un attacco informatico che ha bloccato a lungo la produzione, ha impedito il pagamento degli stipendi e dei fornitori, e di conseguenza ha richiesto l'intervento del governo britannico a garanzia del credito per evitare un effetto domino di fallimenti nella supply chain.

Le motivazioni dei 5.265 incidenti del 2025 si distribuiscono in modo netto: il cybercrime domina con 4.704 casi (pari a 9 attacchi su 10), con una crescita del 55% rispetto al 2024. L'hacktivismo conta 307 episodi, in forte aumento dopo anni di declino. Espionage e sabotaggio si attestano a 179 casi, information warfare a 75. Scozzari ha sottolineato che queste ultime due categorie sono quasi certamente sottostimate: per loro natura tendono a essere invisibili, e vengono censite solo quando emergono pubblicamente.

Le vittime per settore mostrano una distribuzione equilibrata ma con picchi significativi. I Multiple Targets sono al primo posto con il 23,5% degli incidenti: si tratta di campagne non mirate a un singolo obiettivo, come per esempio le campagne massive di phishing, che per loro natura colpiscono un numero elevato di organizzazioni contemporaneamente. Il settore governativo, militare e delle Forze dell'Ordine è al secondo posto con il 12,2%, in crescita del 37% rispetto all’anno precedente; la sanità segue con il 10,6%, il manufacturing con il 7,6%, l'ICT con il 7,1%. Il settore finanziario e assicurativo, pur colpito, si attesta al 6,3% e mostra segnali di tenuta rispetto ad altri comparti, effetto riconducibile all'impatto del regolamento DORA e degli investimenti in sicurezza che le normative di settore hanno imposto negli anni passati.

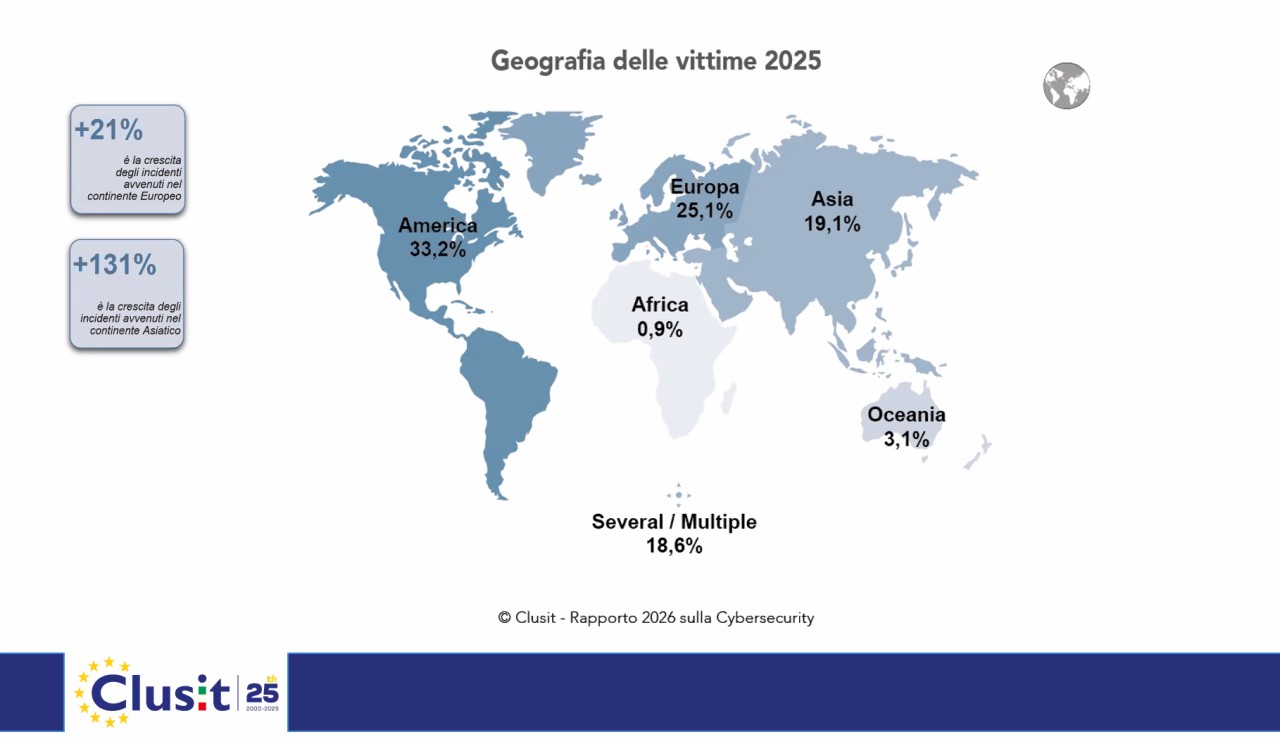

La distribuzione geografica registra uno spostamento rispetto al passato: le Americhe restano in testa con il 33,2% degli incidenti, ma in calo rispetto alle quote che storicamente erano superiori al 40-50%. L'Europa sale al 25,1% con una crescita del 21%, confermando che le normative europee di disclosure stanno portando alla luce incidenti che in passato restavano nell'ombra. Il dato più eclatante è quello asiatico, dove si è registrato il 19,1% degli incidenti globali, con una crescita del 131% rispetto al 2024. Una crescita che riflette sia l'aumento della digitalizzazione in quella area geografica, sia l'intensificarsi delle tensioni geopolitiche regionali.

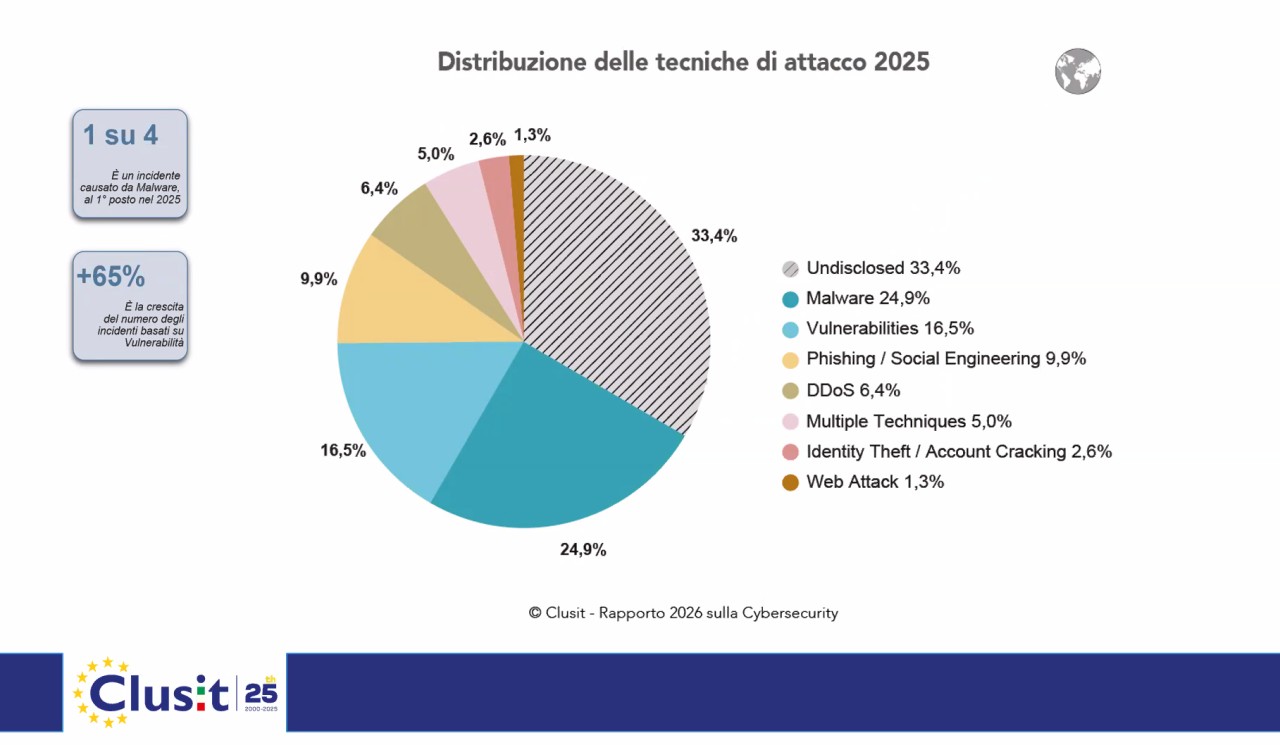

Le tecniche di attacco a livello globale vedono al primo posto la categoria Undisclosed con il 33,4%, che raccoglie i casi per i quali non è stato possibile accertare il vettore principale, spesso per indagini ancora in corso o per la natura riservata dell'incidente. Segue il malware con il 24,9%, che conferma la sua posizione dominante tra le tecniche note: 1 incidente su 4 nel mondo avviene tramite malware, con il ransomware che continua a essere la componente più redditizia per i criminali. Le vulnerabilità sono al terzo posto con il 16,5%, in crescita del 65%; al loro interno la quota degli zero-day, sfruttati prima che il vendor abbia pubblicato una patch, è quella che preoccupa di più. Phishing e social engineering si attestano al 9,9%, i DDoS al 6,4%.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Cyberspionaggio: la catena di attacco che potrebbe arrivare in Europa

10-06-2026

Sovranità dei dati: Netskope estende la copertura a 24 Paesi

10-06-2026

Check Point presenta AI Defense Plane per la protezione dell'AI

09-06-2026

Se l'attaccante è uno Stato, il piano IR classico non regge

09-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab