Configurazioni errate e gestione degli accessi cause dei data breach

Un sondaggio condotto da IDC fra 300 CISO conferma che i data breach sono spesso causati da configurazioni errate, errori di autenticazione e mancanze nella gestione degli accessi.

Configurazioni errate, mancanza di un'adeguata visibilità delle impostazioni e delle attività ed errori nell'autenticazione e nella gestione degli accessi sono le maggiori cause delle violazioni di dati. L'informazione emerge da una ricerca di mercato condotta da IDC per conto del fornitore di sicurezza Ermetic.

Al sondaggio hanno partecipato 300 CISO. Hanno confermato che il 79% delle aziende in cui sono impiegati ha subito almeno una violazione dei dati in cloud negli ultimi 18 mesi. Il 43% ha segnalato 10 o più violazioni nello stesso periodo.

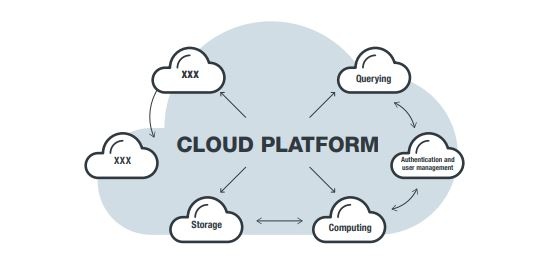

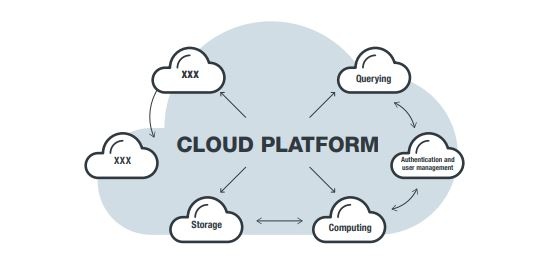

Tutto è dovuto alle trasformazioni digitali intercorse nel periodo in esame. I team IT hanno dovuto mantenere i sistemi esistenti, distribuire nuovi servizi cloud, gestire i dispositivi IoT, sviluppare e distribuire un numero sempre crescente di applicazioni. Il cambiamento è stato rapido e ha aumentato la complessità degli ambienti rendendo difficoltosa la gestione e la protezione delle risorse.

Velocità e complessità hanno innalzato i rischi per la sicurezza dei dati. Secondo gli intervistati, le configurazioni errate hanno pesato per il 67%. La mancanza di un'adeguata visibilità delle impostazioni e delle attività di accesso hanno avuto un ruolo nel 64% delle violazioni di dati. La gestione degli accessi del 61%. Oltre a questo, l'80% dei CISO ammette di avere difficoltà nella gestione dei dati di accesso a PaaS e IaaS.

Velocità e complessità hanno innalzato i rischi per la sicurezza dei dati. Secondo gli intervistati, le configurazioni errate hanno pesato per il 67%. La mancanza di un'adeguata visibilità delle impostazioni e delle attività di accesso hanno avuto un ruolo nel 64% delle violazioni di dati. La gestione degli accessi del 61%. Oltre a questo, l'80% dei CISO ammette di avere difficoltà nella gestione dei dati di accesso a PaaS e IaaS.

IDC ha anche individuato le tre priorità sulla sicurezza cloud: monitoraggio della conformità (78%), gestione delle autorizzazioni (75%) e gestione delle configurazioni di sicurezza (73%). Nel caso del cloud si aggiungono le azioni volte ad assicurare la riservatezza dei dati sensibili (67%), la conformità alle normative (61%) e adeguati permessi di accesso (53%).

Vale la pena ricordare che questi dati vanno incrociati con quelli del recente report Verizon Data Breach Investigations 2020, da cui era emersa anche l'importanza di altri tipi di configurazioni errate. Se da una parte le credenziali rubate sono la migliore tecnica di hacking conseguente alle violazioni dei dati, è ormai appurato che molte violazioni di dati sono frutto di errori nella configurazione e nella gestione dei database.

Al sondaggio hanno partecipato 300 CISO. Hanno confermato che il 79% delle aziende in cui sono impiegati ha subito almeno una violazione dei dati in cloud negli ultimi 18 mesi. Il 43% ha segnalato 10 o più violazioni nello stesso periodo.

Tutto è dovuto alle trasformazioni digitali intercorse nel periodo in esame. I team IT hanno dovuto mantenere i sistemi esistenti, distribuire nuovi servizi cloud, gestire i dispositivi IoT, sviluppare e distribuire un numero sempre crescente di applicazioni. Il cambiamento è stato rapido e ha aumentato la complessità degli ambienti rendendo difficoltosa la gestione e la protezione delle risorse.

Velocità e complessità hanno innalzato i rischi per la sicurezza dei dati. Secondo gli intervistati, le configurazioni errate hanno pesato per il 67%. La mancanza di un'adeguata visibilità delle impostazioni e delle attività di accesso hanno avuto un ruolo nel 64% delle violazioni di dati. La gestione degli accessi del 61%. Oltre a questo, l'80% dei CISO ammette di avere difficoltà nella gestione dei dati di accesso a PaaS e IaaS.

Velocità e complessità hanno innalzato i rischi per la sicurezza dei dati. Secondo gli intervistati, le configurazioni errate hanno pesato per il 67%. La mancanza di un'adeguata visibilità delle impostazioni e delle attività di accesso hanno avuto un ruolo nel 64% delle violazioni di dati. La gestione degli accessi del 61%. Oltre a questo, l'80% dei CISO ammette di avere difficoltà nella gestione dei dati di accesso a PaaS e IaaS. IDC ha anche individuato le tre priorità sulla sicurezza cloud: monitoraggio della conformità (78%), gestione delle autorizzazioni (75%) e gestione delle configurazioni di sicurezza (73%). Nel caso del cloud si aggiungono le azioni volte ad assicurare la riservatezza dei dati sensibili (67%), la conformità alle normative (61%) e adeguati permessi di accesso (53%).

Vale la pena ricordare che questi dati vanno incrociati con quelli del recente report Verizon Data Breach Investigations 2020, da cui era emersa anche l'importanza di altri tipi di configurazioni errate. Se da una parte le credenziali rubate sono la migliore tecnica di hacking conseguente alle violazioni dei dati, è ormai appurato che molte violazioni di dati sono frutto di errori nella configurazione e nella gestione dei database.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 21

Cloud AI Live Milano

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

La sfida della cyber resilienza in trasporti e logistica

18-05-2026

Supply Chain 5.0: resilienza, sostenibilità e automazione ibrida come leve di competitività

18-05-2026

FamousSparrow colpisce il settore energetico azero

18-05-2026

L'AI allarga la superficie d'attacco sull'identità

18-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab