Cactus e Akira: ransomware emergenti da tenere d’occhio

Due ransomware esordienti presentano peculiarità uniche. Le novità non sono da sottovalutare, anzi, è meglio monitorarle con grande attenzione.

Un ransomware che si auto crittografa per bypassare gli antivirus e un altro ispirato agli anime anni ’80 sono i nuovi protagonisti degli attacchi con richiesta di (doppio) riscatto. Come sottolineato più volte, il cybercrime evolve continuamente tattiche, tecniche e procedure di attacco per evadere le difese informatiche. Inoltre i gruppi ransomware si espandono, si sciolgono e costituiscono nuove operazioni di continuo, per motivi economici, politici o semplicemente per sfuggire alle forze dell’ordine.

Questi due fattori insieme impongono ai difensori di tenere sempre alta la guardia contro le minacce nuove e sconosciute che nel giro di pochissimo tempo possono diventare predominanti. Proprio fra le new entry rientrano le nuove operazioni ransomware Cactus e Akira.

Akira

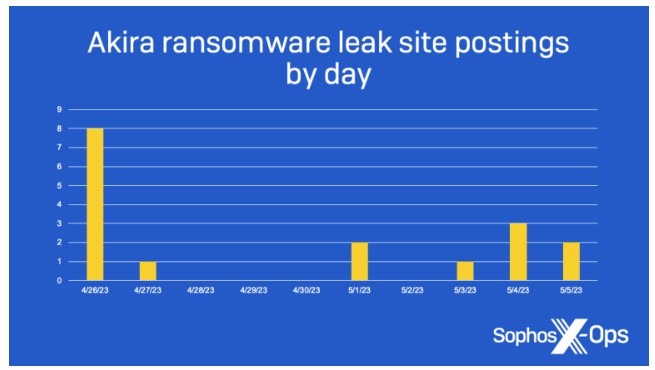

Akira è un nome evocativo che molti assoceranno a un gruppo ransomware di vecchia data, con cui il nuovo gruppo non risulta avere nulla in comune. Gli esperti di cybersecurity fanno risalire i primi attacchi ad aprile 2023. Il collettivo si sta facendo riconoscere per le richieste di riscatto milionarie. Il gruppo rivendica attacchi contro 16 vittime di vari settori, tra cui istruzione, finanza, immobiliare, manifacturing e consulenza.

Il modus operandi è molto simile a quello di altri gruppi ransomware in circolazione: una volta violata una rete aziendale sfrutta movimenti laterali per diffondersi ad altri dispositivi, e gli attaccanti cercano di attuare una escalation dei privilegi per ottenere le credenziali di amministratore di dominio e distribuire il ransomware in tutta la rete.

Prima di crittografare i file gli attaccanti procedono all’esfiltrazione di dati aziendali da usare come secondo termine di estorsione. Akira inoltre elimina le copie shadow e si serve delle API Windows Restart Manager per chiudere i processi o arrestare i servizi di Windows che mantengono aperti i file impedendo l’avvio della crittografia.

L’importo delle richieste di riscatto è doppio: 200.000 dollari per le vittime che vogliono “solo” evitare la diffusione dei dati rubati, milioni di dollari per quelle che necessitano anche del decryptor. Da ricordare che il pagamento del riscatto non garantisce né la riservatezza dei dati né la consegna delle chiavi di decodifica.

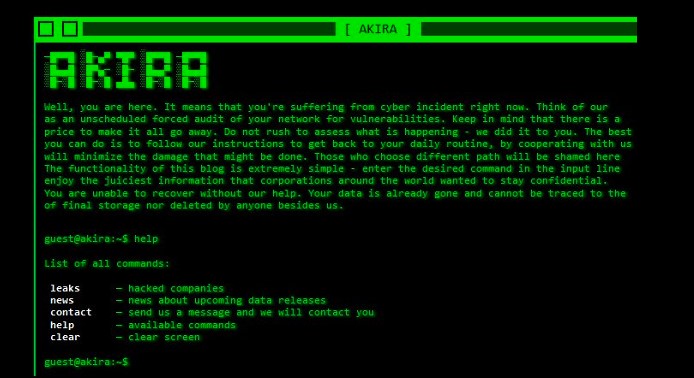

Una nota sul nome Akira: il sito di rivendicazione rimarca con dovizia di particolari le console degli anni ’80 e gli esperti di Sophos ritengono che il nome sia un omaggio all’omonimo anime del 1988.

Cactus

Cactus è attivo almeno da marzo 2023 e la sua tipica catena di attacco parte dallo sfruttamento delle vulnerabilità nelle appliance VPN per l'accesso iniziale alle reti di "grandi entità commerciali". Una peculiarità Cactus è l'uso della crittografia per proteggere il codice del ransomware. Gli attaccanti sfruttano uno script batch e un archivio Z-Zip che viene rimosso dopo avere installato il ransomware. I ricercatori di Kroll che hanno analizzato questa procedura l’hanno definita insolita ma efficace al fine di eludere gli strumenti antivirus e di monitoraggio della rete.

Una volta in rete, gli attaccanti sfruttano un'attività pianificata per ottenere l'accesso persistente mediante una backdoor SSH che comunica con il server di comando e controllo. Gli affiliati sfruttano diversi strumenti per operare: SoftPerfect Network Scanner serve per cercare obiettivi interessanti sulla rete, i comandi di PowerShell permettono di enumerare gli endpoint, identificare gli account utente ed eseguire il ping degli host remoti.

I cyber criminali fanno inoltre ampio uso di strumenti legittimi: una variante modificata dello strumento open source PSnmap, Splashtop, AnyDesk, SuperOps RMM, Cobalt Strike e altro. Alcune procedure sono ben rodate e viste in molte altre operazioni ransomware, come l’esecuzione di uno script batch che disinstalla i prodotti antivirus e il furto dei dati. Per quest’ultimo scopo Cactus sfrutta lo strumento Rclone, che trasferisce i file direttamente nel cloud storage.

Il deployment del processo di crittografia avviene mediante uno script PowerShell chiamato TotalExec, che viene usato anche negli attacchi ransomware BlackBasta, tuttavia gli esperti reputano che la routine di crittografia negli attacchi ransomware di Cactus sia unica.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

CallPhantom: 28 app false su Google Play, 7,3 milioni di download

08-05-2026

Dal cloud all’IA agentica: perché la sicurezza deve evolvere più rapidamente dell’innovazione

08-05-2026

HWG Sababa accreditata come Laboratorio Accreditato di Prova da ACN

08-05-2026

Phishing via Amazon SES: il vettore d’attacco sono chiavi IAM esposte

08-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab