Windows: scoperta tecnica per l’escalation di privilegi via RPC

Una vulnerabilità nell'architettura RPC di Windows consente l'escalation dei privilegi. Microsoft la reputa di gravità moderata e non rilascerà patch.

PhantomRPC è il nome di una vulnerabilità nel comportamento dell'architettura RPC di Windows, e più precisamente nel modo in cui RPC gestisce le connessioni a server non disponibili. Per comprendere di che cosa stiamo parlando occorre fare un passo indietro. RPC è l’acronimo di Remote Procedure Call ed è il meccanismo che Windows usa per consentire la comunicazione tra processi. Quando un processo deve invocare una funzione implementata in un altro processo (anche in contesti di sicurezza separati) lo fa attraverso RPC. Decine di servizi di sistema, DLL di sistema e applicazioni usano questa architettura in modo trasparente ogni volta che vengono chiamate le loro API.

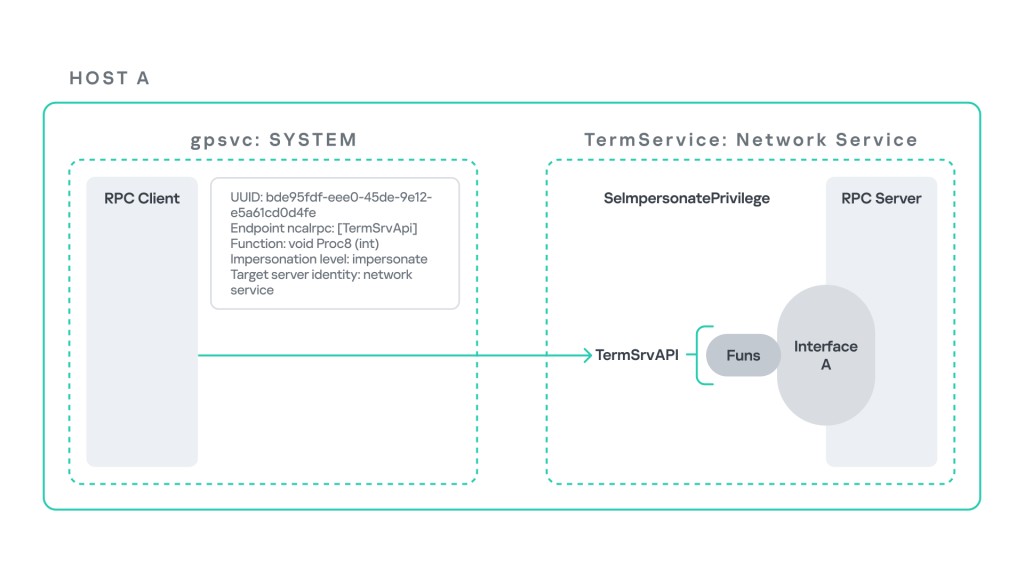

Storicamente è stata una superficie di attacco fertile, grazie allo sfruttamento di diversi bug. PhantomRPC è differente perché non sfrutta un bug in un'implementazione specifica, ma attua una tecnica ma abusa del meccanismo di impersonificazione di Windows. Nel sistema operativo Microsoft, un servizio può temporaneamente operare con il contesto di sicurezza del processo che l'ha invocato: se un processo con privilegi elevati chiama un server RPC, quel server può (previe appropriate autorizzazioni) impersonare il chiamante e agire per suo conto. Il privilegio che abilita questa capacità si chiama SeImpersonatePrivilege ed è concesso per default ad alcuni account di servizio, fra cui Local Service e Network Service.

Il problema sta nel fatto che il runtime RPC di Windows non verifica l'identità del server a cui un client si sta connettendo. Windows consente a un processo di esporre un server RPC con lo stesso endpoint di un servizio legittimo. Peccato che qualora il servizio legittimo non fosse in esecuzione (perché disabilitato, non avviato, o semplicemente non presente) e un attaccante avesse già compromesso un processo con SeImpersonatePrivilege, potrebbe dispiegare un server RPC fasullo che imita l'endpoint atteso. Quando il client legittimo tenta di connettersi a quell'endpoint e lo trova occupato dal server fasullo, la connessione avviene comunque, il server fasullo chiama RpcImpersonateClient, impersona il processo privilegiato e ottiene i suoi privilegi.

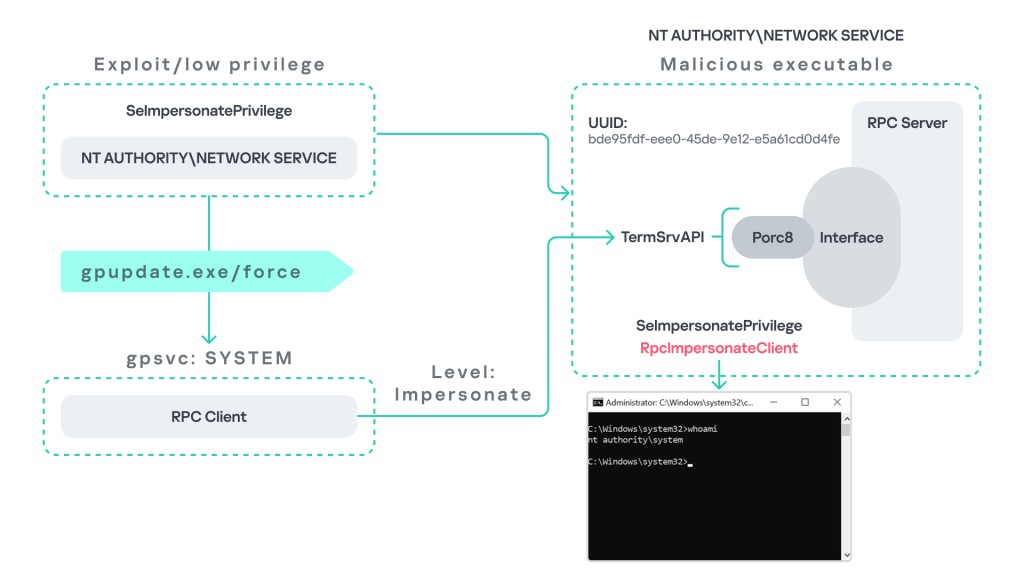

Lo schema che illustra l'interazione tra il servizio Group Policy Client e TermService

Lo schema che illustra l'interazione tra il servizio Group Policy Client e TermService

Cinque opzioni di attacco

Il ricercatore di Kaspersky che ha trovato il bug ha dimostrato cinque percorsi di escalation concreti, partendo da diversi contesti di servizio. Il caso più diretto riguarda il servizio Group Policy Client, che gira sotto SYSTEM. L'attaccante ha già compromesso un processo con privilegi bassi (tipicamente un servizio di rete come un web server) - e da lì dispiega il suo server RPC fasullo, configurato per imitare l'endpoint del servizio Remote Desktop. Quando un amministratore forza l'aggiornamento delle policy di gruppo, il servizio Group Policy Client tenta automaticamente una chiamata RPC al servizio Remote Desktop. Quel servizio è disabilitato per default, quindi l'endpoint è libero e la chiamata arriva al server fasullo, che a quel punto impersona il processo chiamante e l'attaccante scala da privilegi di rete a controllo totale del sistema.

Il secondo e il terzo percorso non richiedono di forzare nulla. Microsoft Edge, preinstallato su Windows, tenta una chiamata RPC a TermService a ogni avvio: basta che un amministratore apra il browser. Il servizio Diagnostic System Host, anch'esso sotto SYSTEM, effettua le stesse chiamate in background ogni 5-15 minuti, senza che nessuno faccia niente. L'attaccante si limita ad aspettare e il privilegio arriva da solo.

Gli ultimi due percorsi partono da un contesto ancora più basso e puntano rispettivamente al servizio DHCP Client e al servizio Windows Time. Nel primo caso basta che un amministratore esegua il classico comando di diagnostica di rete: internamente genera una chiamata RPC al servizio DHCP con alto livello di impersonazione, che finisce sul server fasullo. Nel secondo caso il servizio Windows Time non deve nemmeno essere disabilitato, perché l'eseguibile di sincronizzazione dell'ora tenta di connettersi a un endpoint che il servizio legittimo non espone: lo espone l’attaccante. Tutti e cinque i percorsi sono stati verificati su Windows Server 2022 e Windows Server 2025 aggiornati.

Lo scenario di attacco con il flusso completo

Lo scenario di attacco con il flusso completo

La posizione di Microsoft

Kaspersky ha segnalato la vulnerabilità al Microsoft Security Response Center il 19 settembre 2025. Microsoft ha classificato il problema come severità moderata, dato che l'attacco richiede che il processo di partenza possieda già SeImpersonatePrivilege. In alte parole, l'attaccante deve già avere un piede nel sistema con privilegi di servizio.

Non è stato assegnato alcun CVE, il caso è stato chiuso e non è prevista alcuna patch. Kaspersky rispetta la valutazione di Microsoft e ha pubblicato la ricerca dopo la scadenza dell'embargo, astenendosi dal rilasciare istruzioni dettagliate che potrebbero accelerare lo sfruttamento di massa. Gli esperti esortano a monitorare le eccezioni RPC nell'ambiente, in particolare i tentativi dei client di connettersi a server non disponibili. Identificare le situazioni in cui si aspetta la presenza di server RPC legittimi che non sono in esecuzione; in alcuni casi, abilitare i servizi corrispondenti riduce la superficie di attacco, rendendo disponibili gli endpoint legittimi e togliendo spazio ai server fasulli. Inoltre, è consigliato di limitare l'uso di SeImpersonatePrivilege: il privilegio dovrebbe essere riservato esclusivamente ai processi che ne hanno strettamente bisogno, e concederlo a processi personalizzati o di terze parti è considerata una pratica di sicurezza scorretta.

In questo articolo abbiamo parlato di: Cybersecurity, Endpoint Security, Privilege Escalation, SeImpersonatePrivilege, System Architecture, Vulnerability Research, Windows RPC,

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

NIS2 in Italia: progressi, criticità e la necessità di una resilienza operativa

28-04-2026

Windows: scoperta tecnica per l’escalation di privilegi via RPC

28-04-2026

Il phishing domina gli attacchi grazie anche agli strumenti AI

28-04-2026

Anthropic e Claude Mythos: tanto rumore per (quasi) nulla

27-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab