Data breach e cloud security: la soluzione è la crittografia

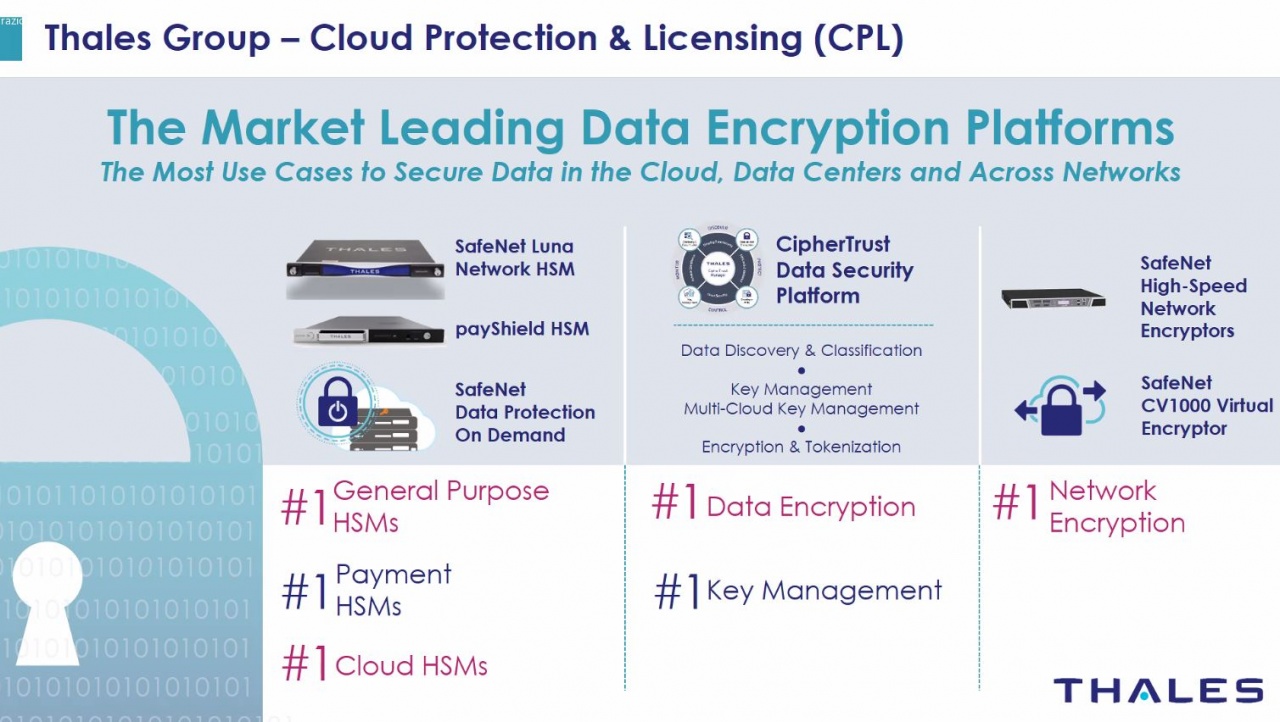

Thales CipherTrust Data Security Platform è la piattaforma che applica la data protection mediante la cifratura sicura dei dati sia in cloud sia on premise.

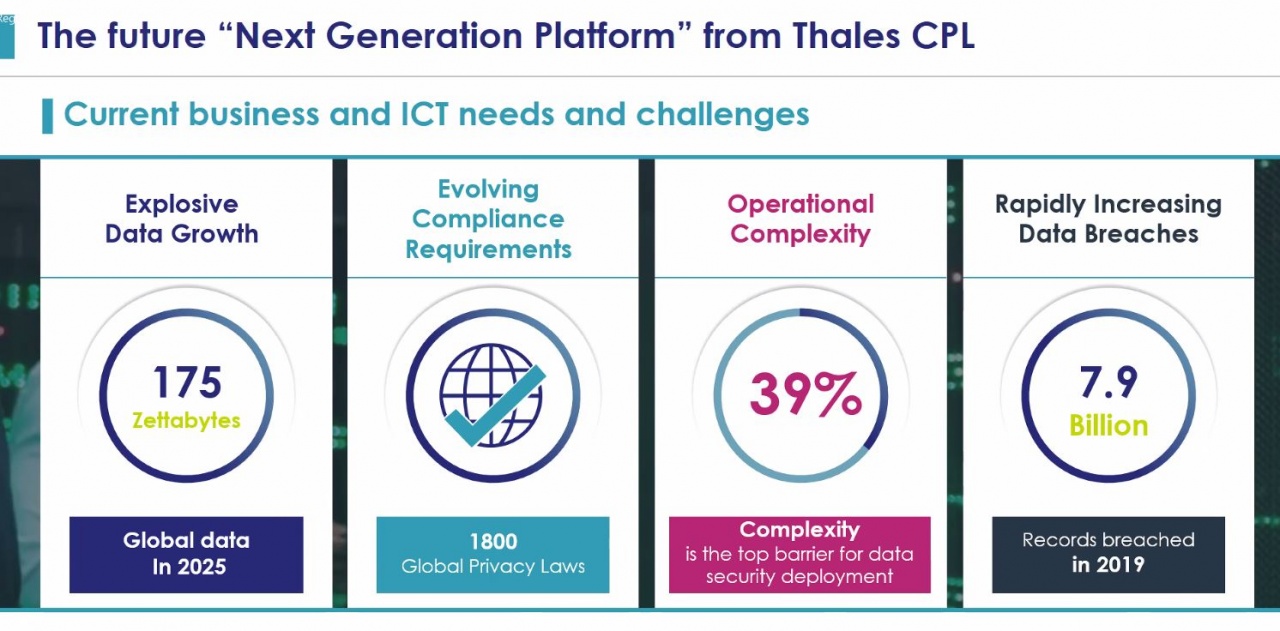

La crittografia dei dati è la soluzione di Thales per fronteggiare l'incremento di data breach nello scenario attuale di forte migrazione al cloud. Il Country Manager Luca Calindri è stato chiaro nello scenario che ha presentato in apertura dell'evento digitale che si è tenuto in mattinata: con l'aumento dello smart working i dati sono in gran parte fuori dal perimetro aziendale, e sono aumentate a dismisura le intrusioni con conseguente furto di dati.

Quello che occorre per circoscrivere i danni è una soluzione che superi il concetto della barriera di protezione e che si concentri sull'annullamento (o per lo meno sulla minimizzazione) del rischio e del danno conseguente sia in termini economici sia di immagine.

La cifratura dei dati, se operata con prodotti di alta qualità e con chiavi correttamente custodite, soddisfa questa esigenza. I cyber criminali che si dovessero introdurre nella rete aziendale, ruberebbero dati crittografati a cui non possono accedere.

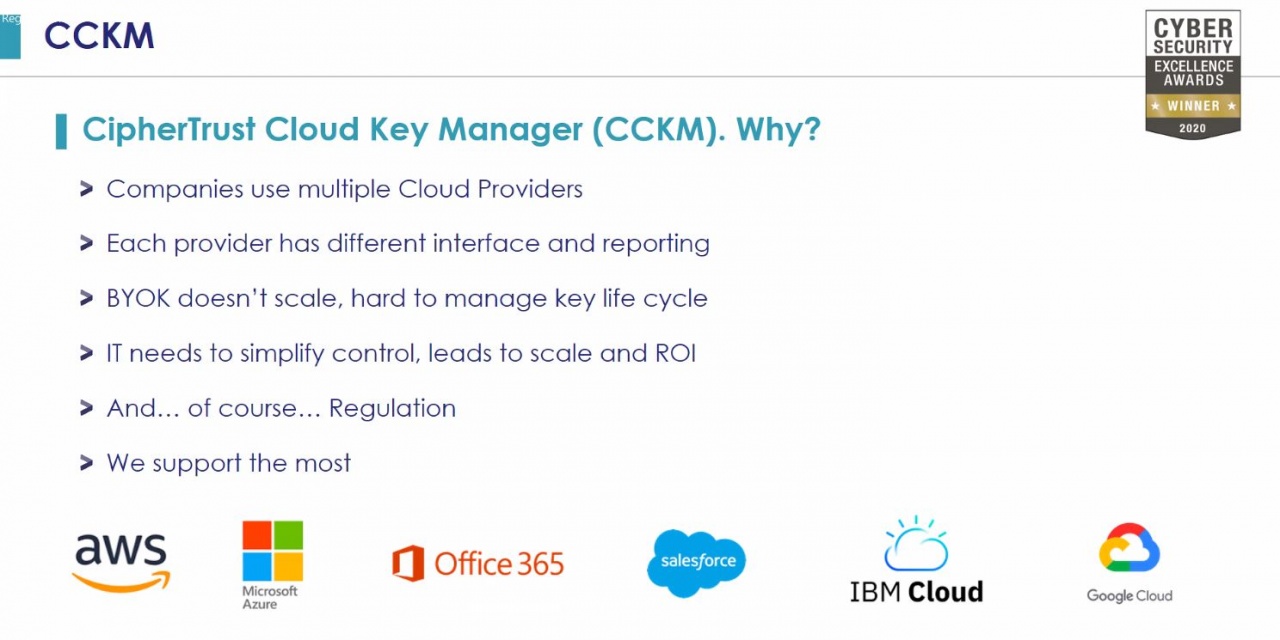

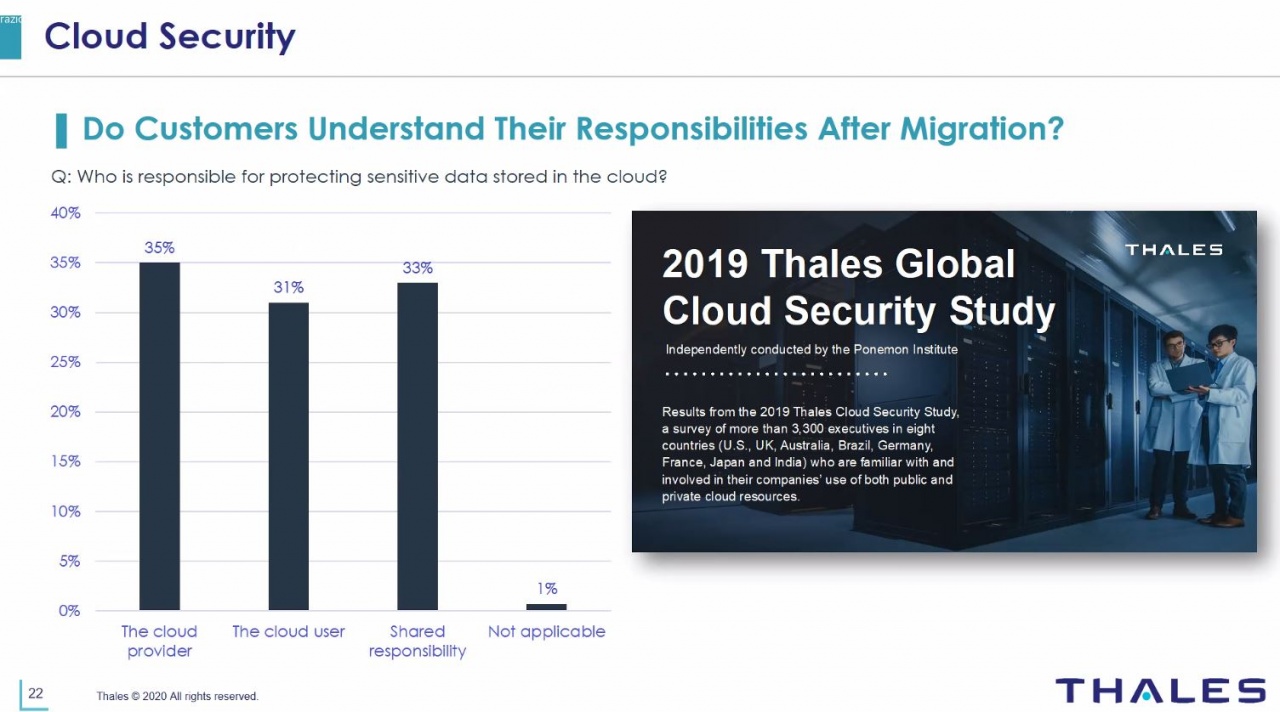

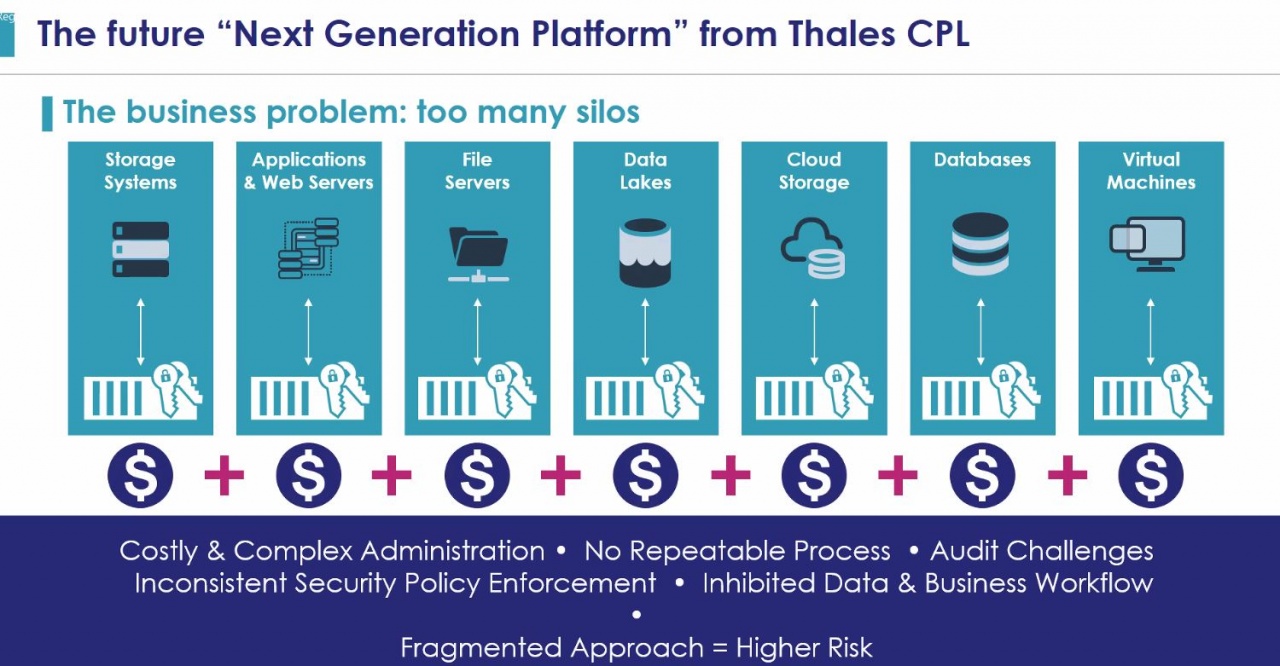

Luca Calindri, Country Manager di ThalesI clienti intervistati da Thales mettono in evidenza anche un altro aspetto: le regole di protezione dei dati (come il GDPR) rappresentano una sfida perché la compliance ha dei costi elevati. Mancanze in questo frangente, combinate con l'adozione di soluzioni multicloud, portano ad ostacolare la cyber security per mancanza di strumenti di protezione adeguati. Da qui la richiesta di una console unica per il controllo della data protection.

Luca Calindri, Country Manager di ThalesI clienti intervistati da Thales mettono in evidenza anche un altro aspetto: le regole di protezione dei dati (come il GDPR) rappresentano una sfida perché la compliance ha dei costi elevati. Mancanze in questo frangente, combinate con l'adozione di soluzioni multicloud, portano ad ostacolare la cyber security per mancanza di strumenti di protezione adeguati. Da qui la richiesta di una console unica per il controllo della data protection.

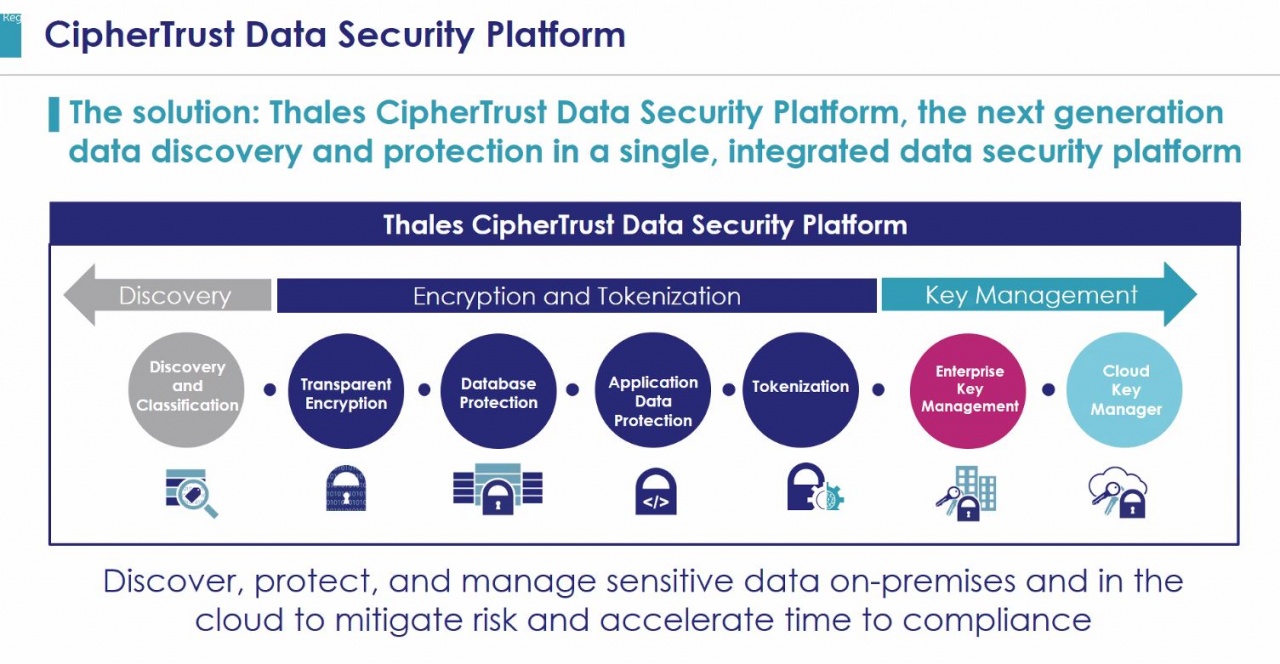

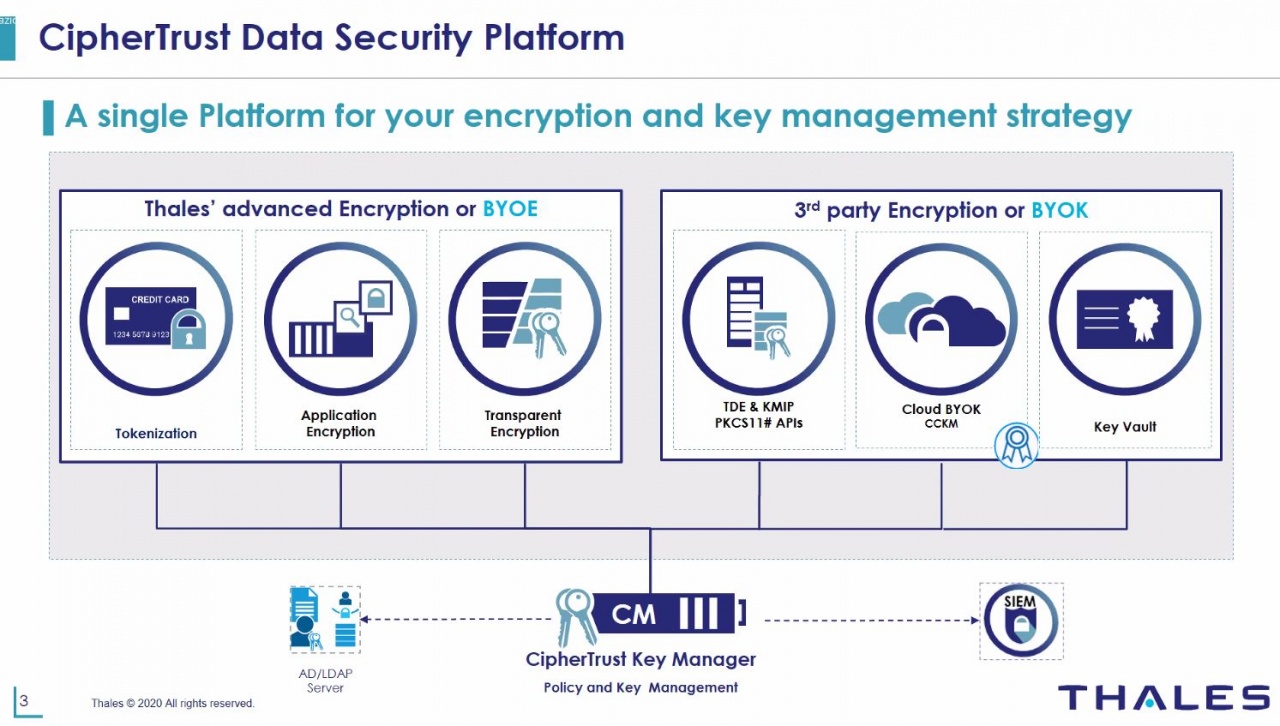

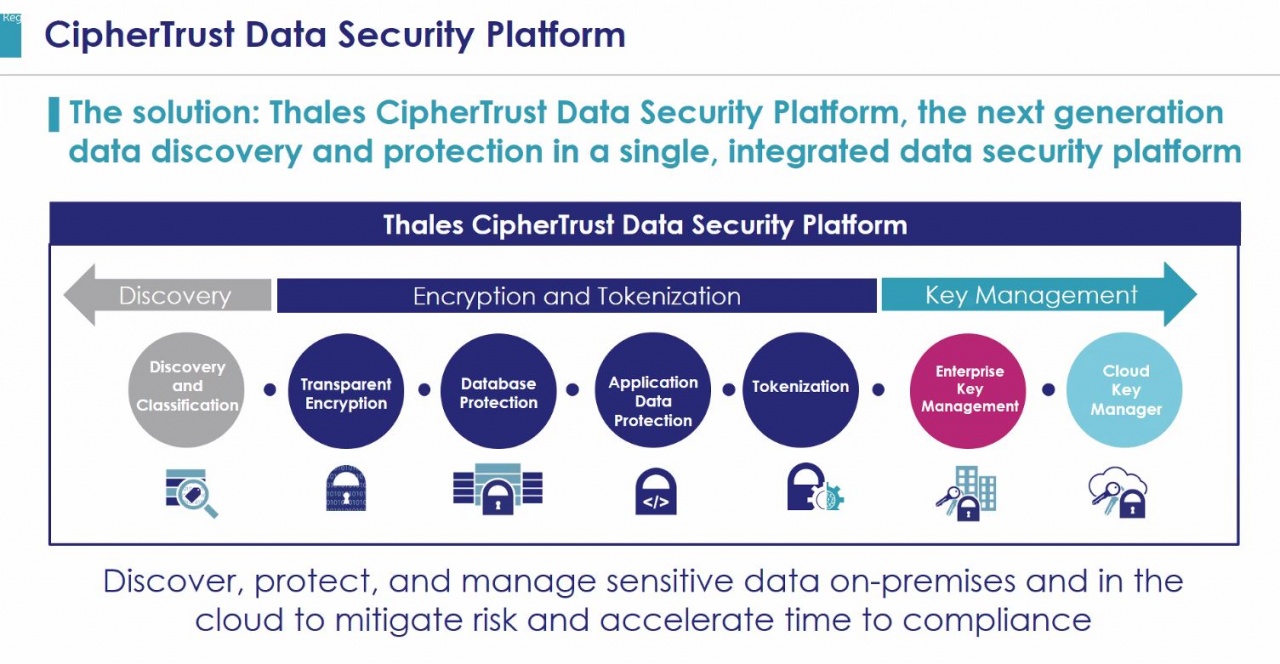

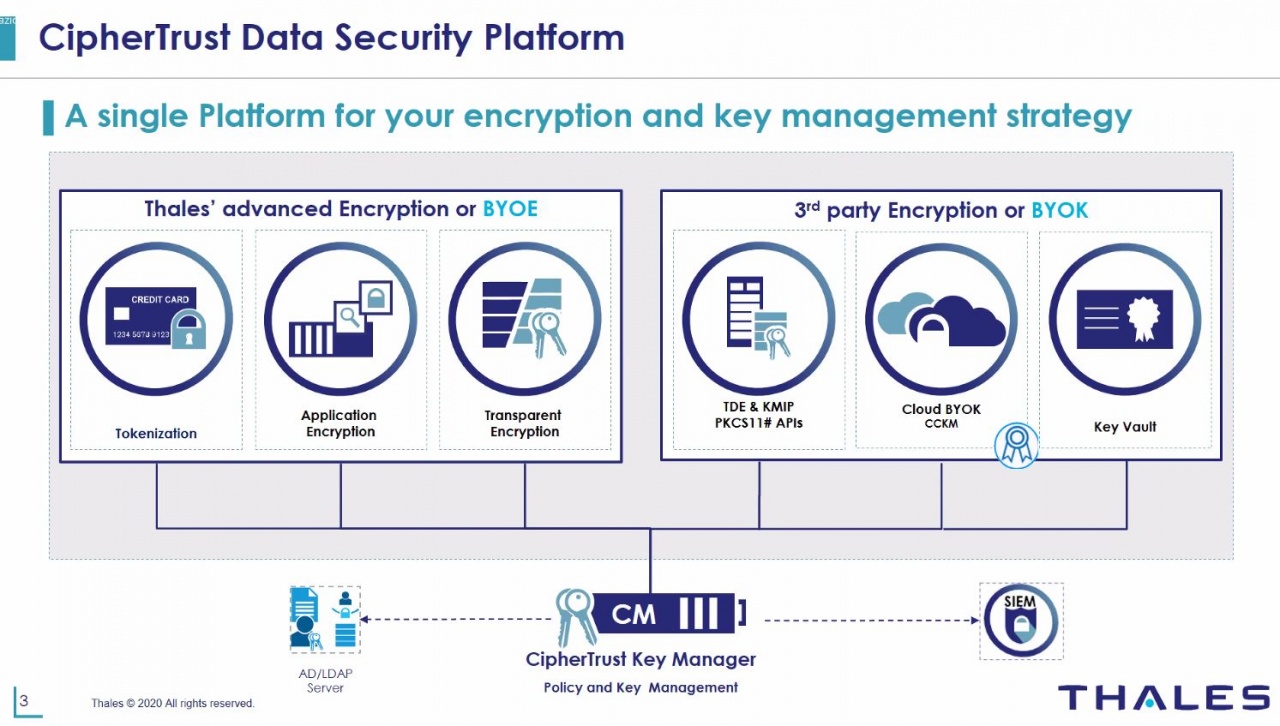

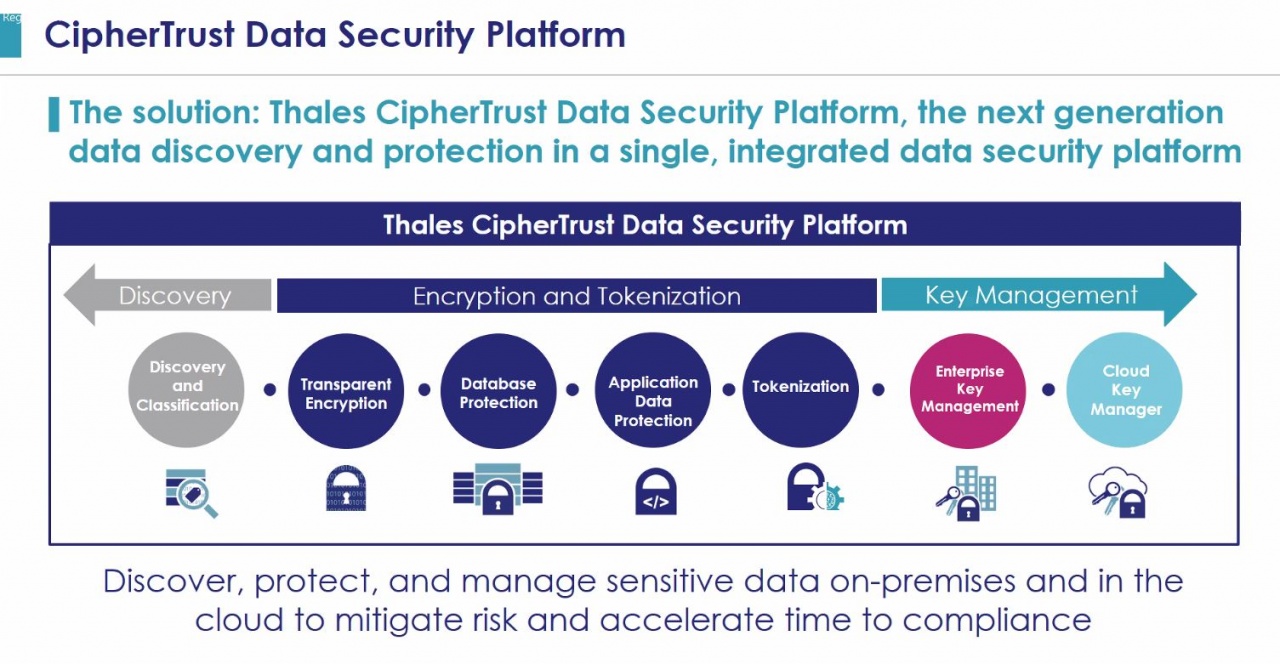

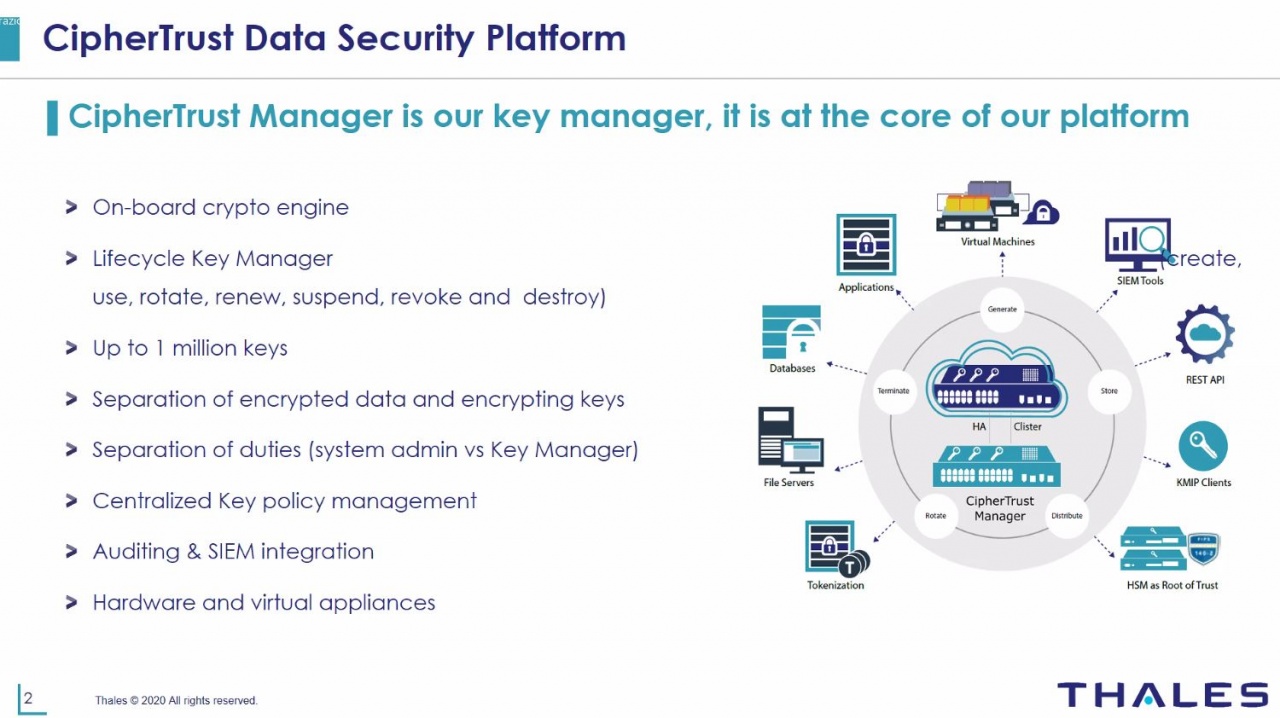

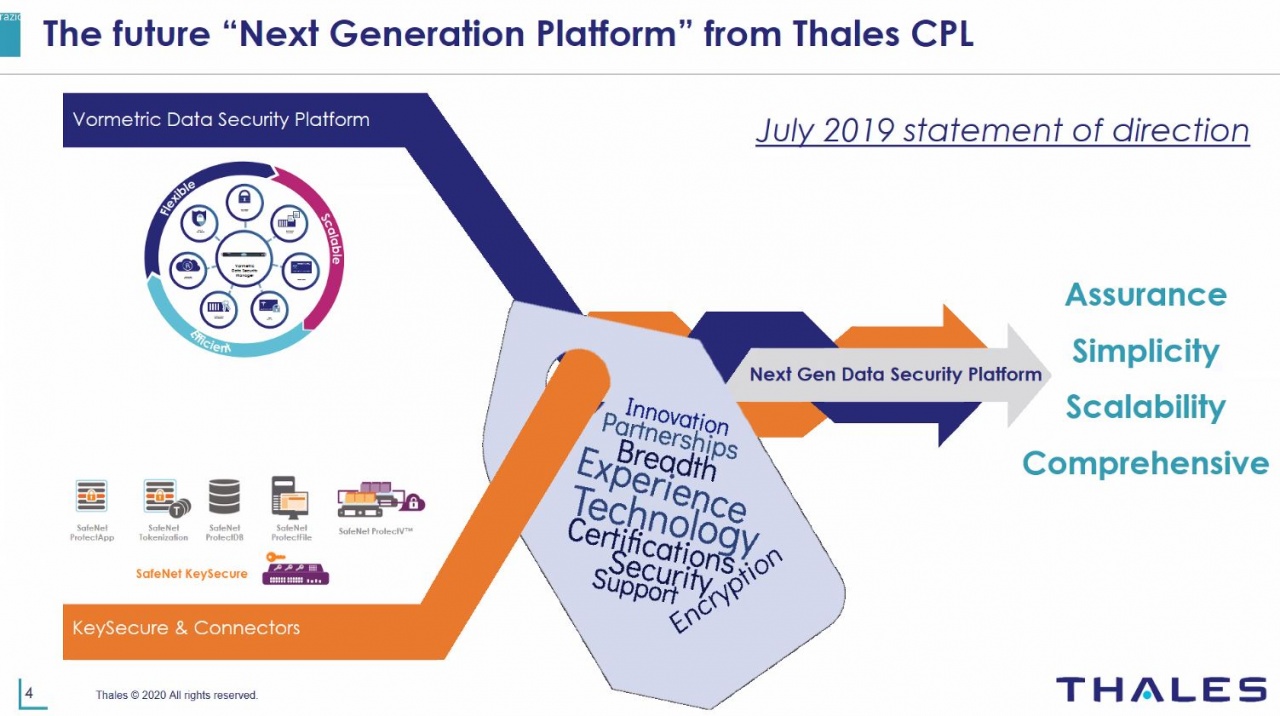

Per soddisfare queste richieste, valorizzando il proprio know how, Thales ha implementato la CipherTrust Data Security Platform, una piattaforma che soddisfa tre principi di base. La presa di coscienza del problema (ossia lo scenario indicato sopra), l'introduzione di una protezione con una forte strategia di remediation (che per Thales significa applicare la crittografia). Ultimo principio è il controllo, mediante la gestione delle chiavi crittografiche. Proprio quest'ultimo è l'aspetto fondamentale del prodotto: nel momento in cui le chiavi di cifratura sono al sicuro, lo sono anche i dati aziendali.

Ecco perché Thales ha posto al centro della piattaforma il CipherTrust Manager, ossia il Key Manager. È un gestore chiavi crittografiche, che agisce come "custode" della chiave di cifratura, seguendo il principio del Bring Your Own Key.

Ecco perché Thales ha posto al centro della piattaforma il CipherTrust Manager, ossia il Key Manager. È un gestore chiavi crittografiche, che agisce come "custode" della chiave di cifratura, seguendo il principio del Bring Your Own Key.

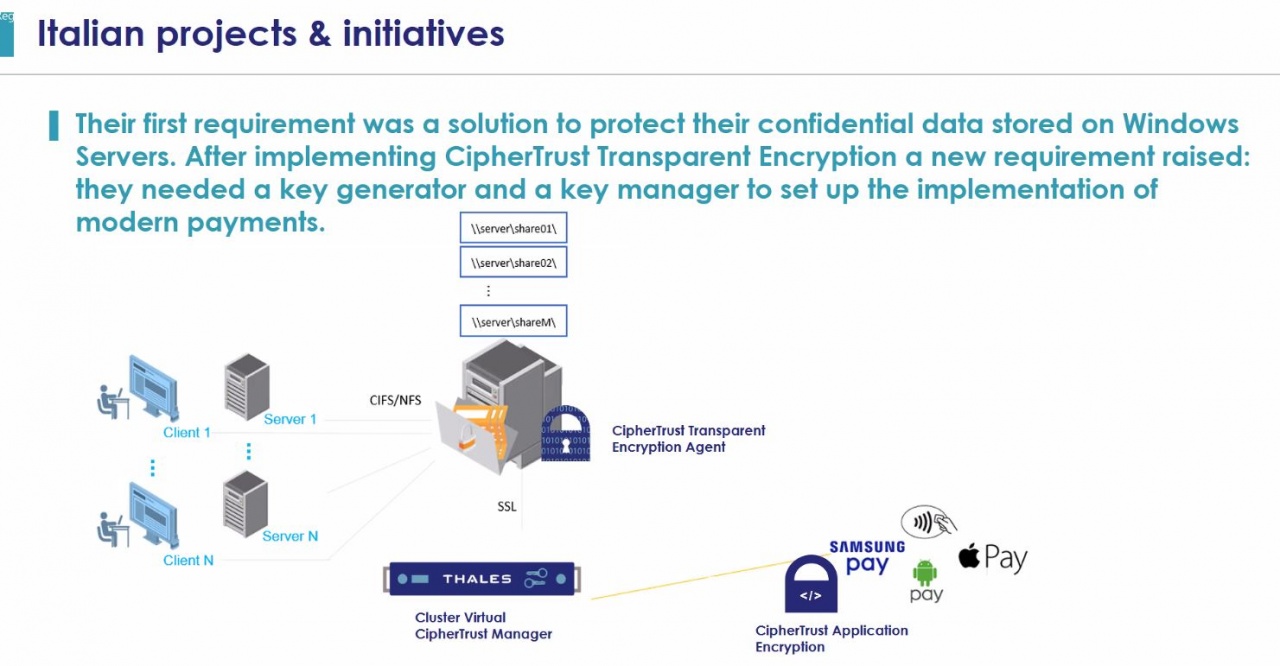

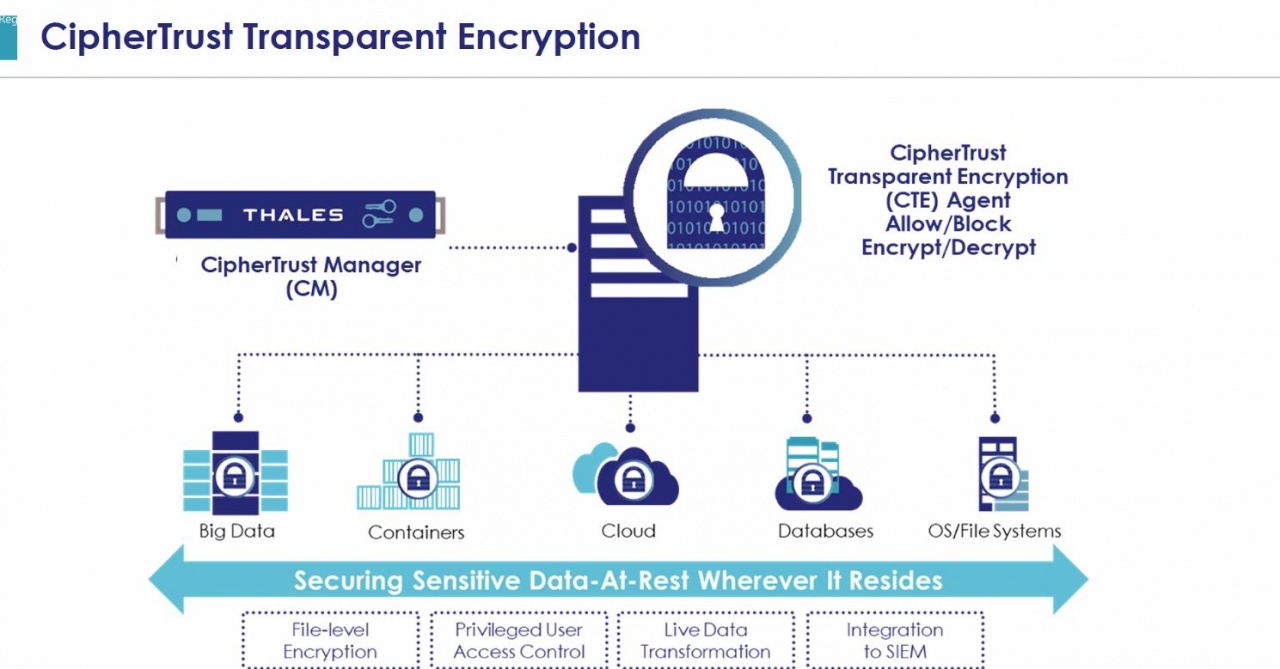

Contestualmente ha anche la capacità di effettuare operazioni di cifratura in senso stretto. Al key manager si possono associare una serie di connettori che permettono di sfruttare la cifratura a livello di file system per cifrare direttamente dati in ambienti on-premise, cloud, database, file e Big Data (CipherTrust Transparent Encryption), di applicare una cifratura applicativa (CipherTrust Application Data Protection) introducendo librerie direttamente nel codice sorgente per una protezione più alta. Oppure di applicare una tokenizzazione del dato (CipherTrust Tokenisation) o una crittografia dei database (CipherTrust Database Protection).

Come tutta la piattaforma, è un elemento flessibile, che è disponibile in modalità fisica, virtuale e ibrida per soddisfare qualsiasi esigenza.

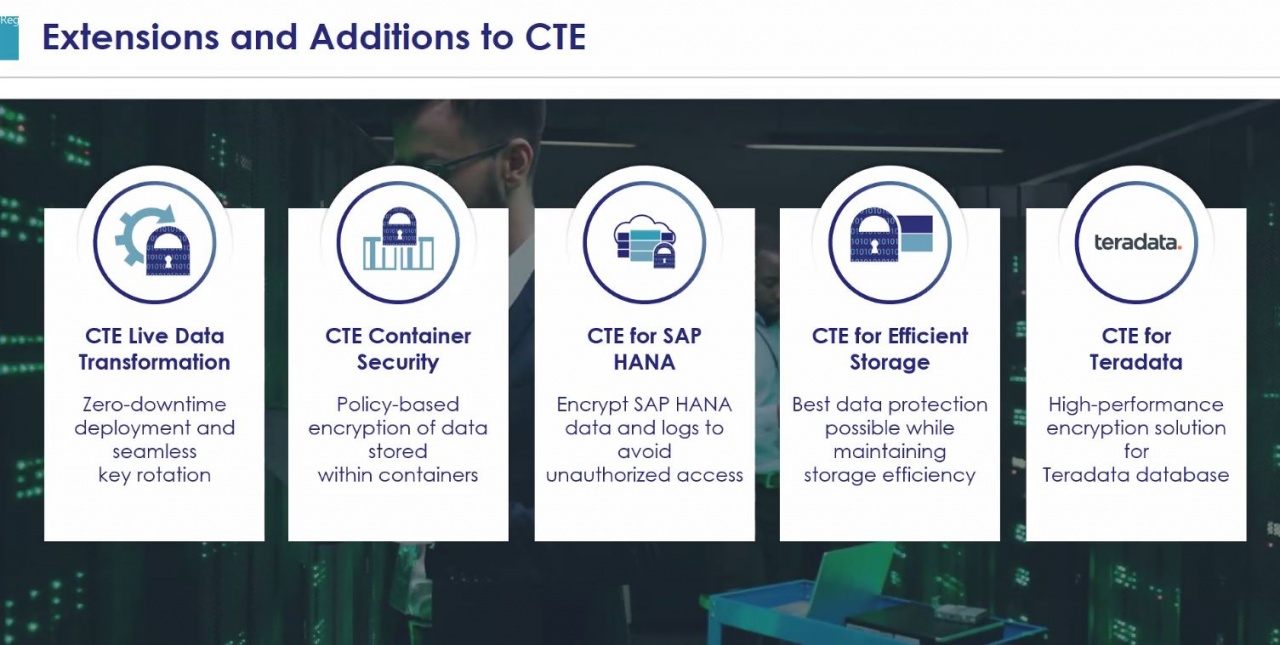

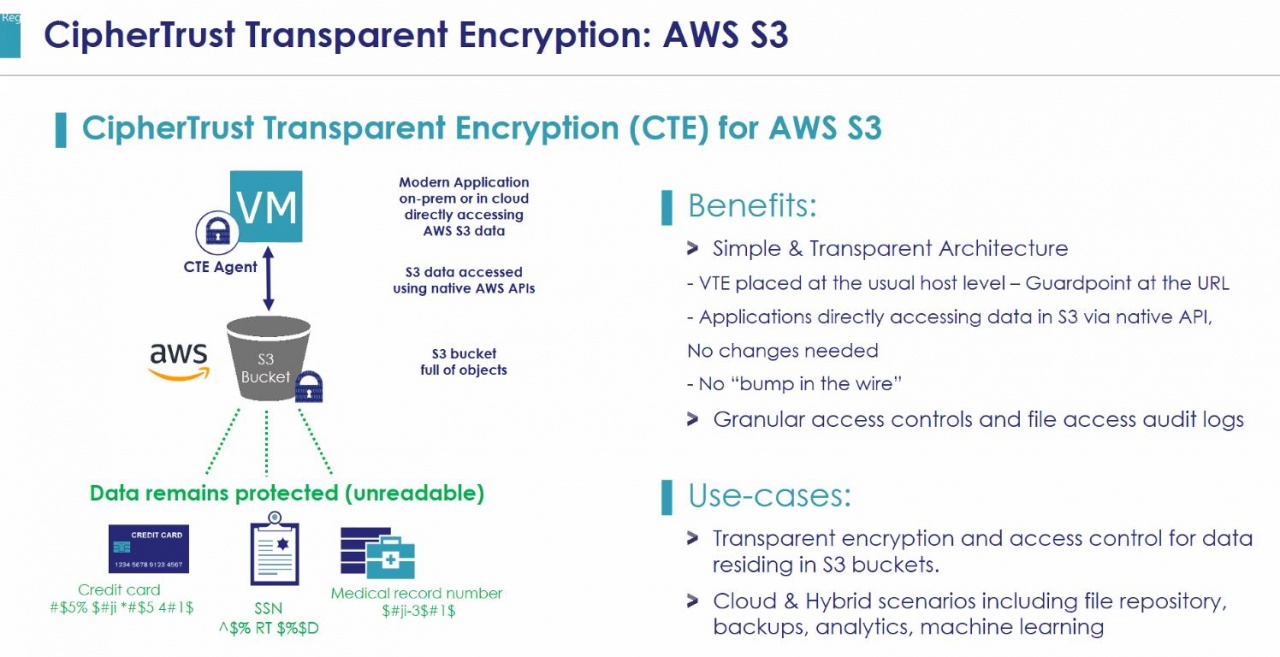

A questo punto entra in gioco la remediation, che consiste nella protezione immediata dei dati nelle posizioni sensibili mediante cifratura. La piattaforma Thales prevede i diversi tipi di crittografia elencati sopra. Un aspetto interessante è che la piattaforma beneficia della certificazione CTE per SAP HANA e può cifrare direttamente i bucket AWS S3.

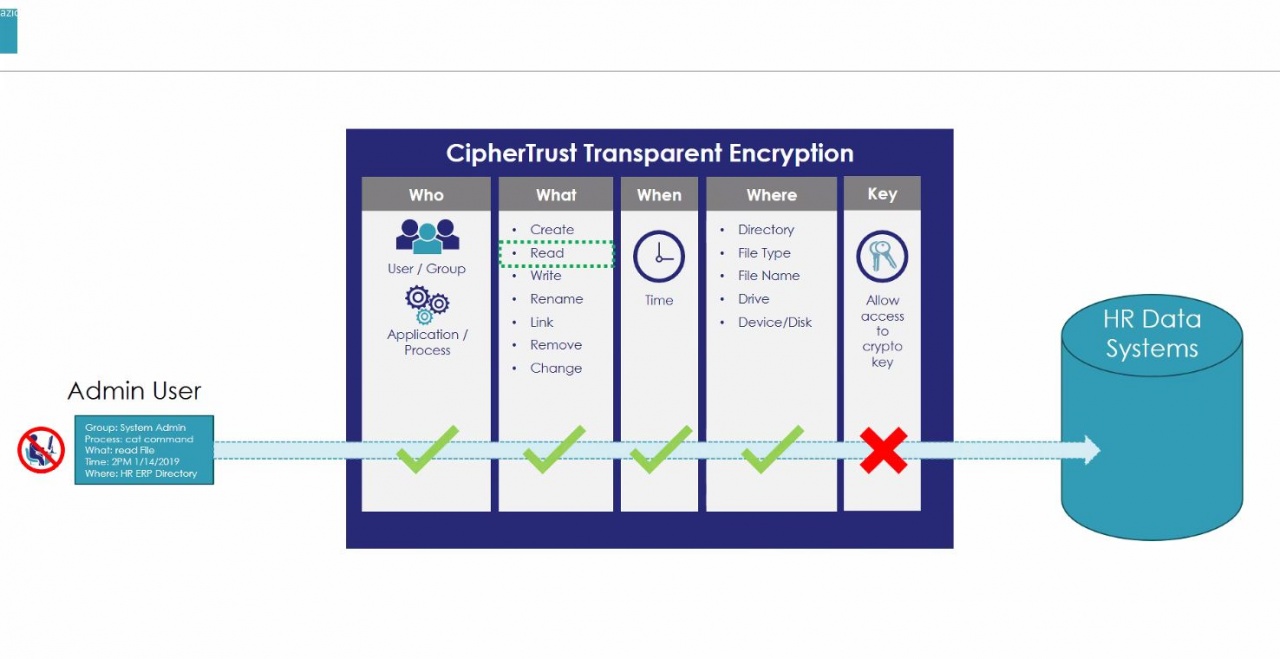

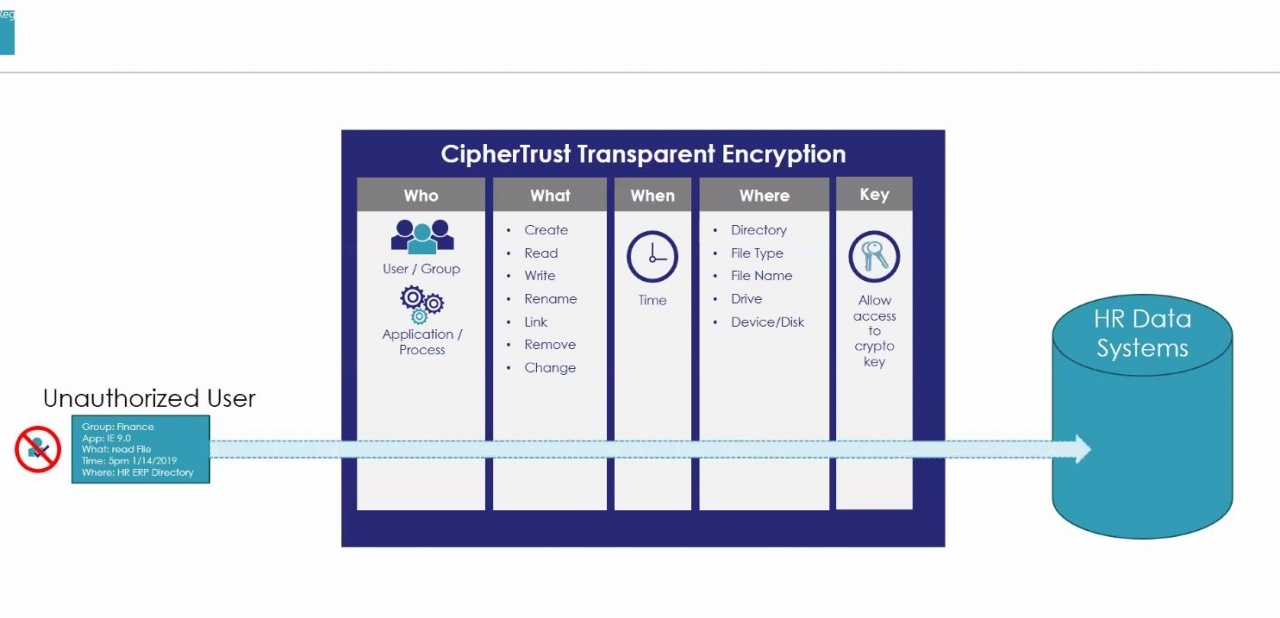

Interessante anche la gestione dei permessi: è possibile stabilire quali utenti, con quali autorizzazioni (sola lettura, scrittura, etc) e in quali orari possono accedere ai dati in determinate posizioni. In mancanza delle autorizzazioni sarà negato l'accesso.

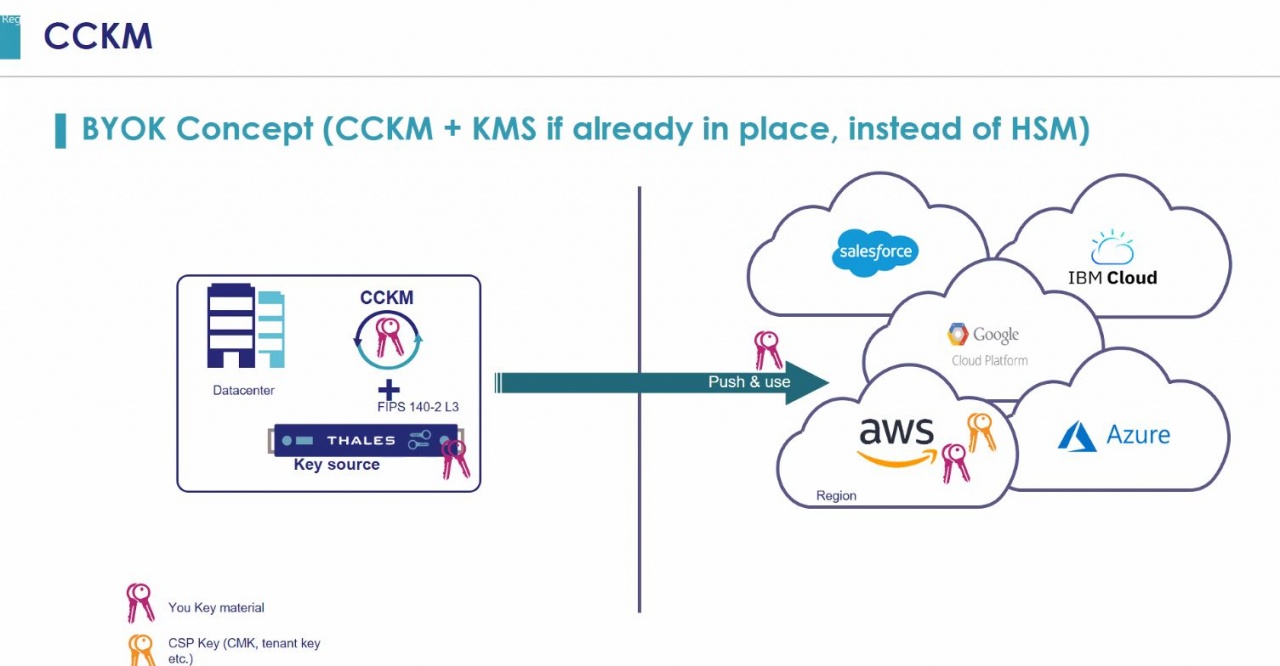

Le tecnologie messe in campo sono cinque. Il già nominato CipherTrust Manager centralizza le chiavi, la gestione e le policy di accesso ai dati per tutti i prodotti CipherTrust Data Security Platform. CipherTrust Cloud Key Manager è una soluzione Bring You Own Key per provider soluzioni IaaS, PaaS e SaaS.

CipherTrust KMIP Server centralizza la gestione delle chiavi per il protocollo KMIP (Key Management Interoperability Protocol) che in genere è usato nelle soluzioni di archiviazione. Infine, CipherTrust TDE Key Manager centralizza la gestione delle chiavi per la crittografia in Oracle, SQL e Always Encrypted SQL.

CipherTrust KMIP Server centralizza la gestione delle chiavi per il protocollo KMIP (Key Management Interoperability Protocol) che in genere è usato nelle soluzioni di archiviazione. Infine, CipherTrust TDE Key Manager centralizza la gestione delle chiavi per la crittografia in Oracle, SQL e Always Encrypted SQL.

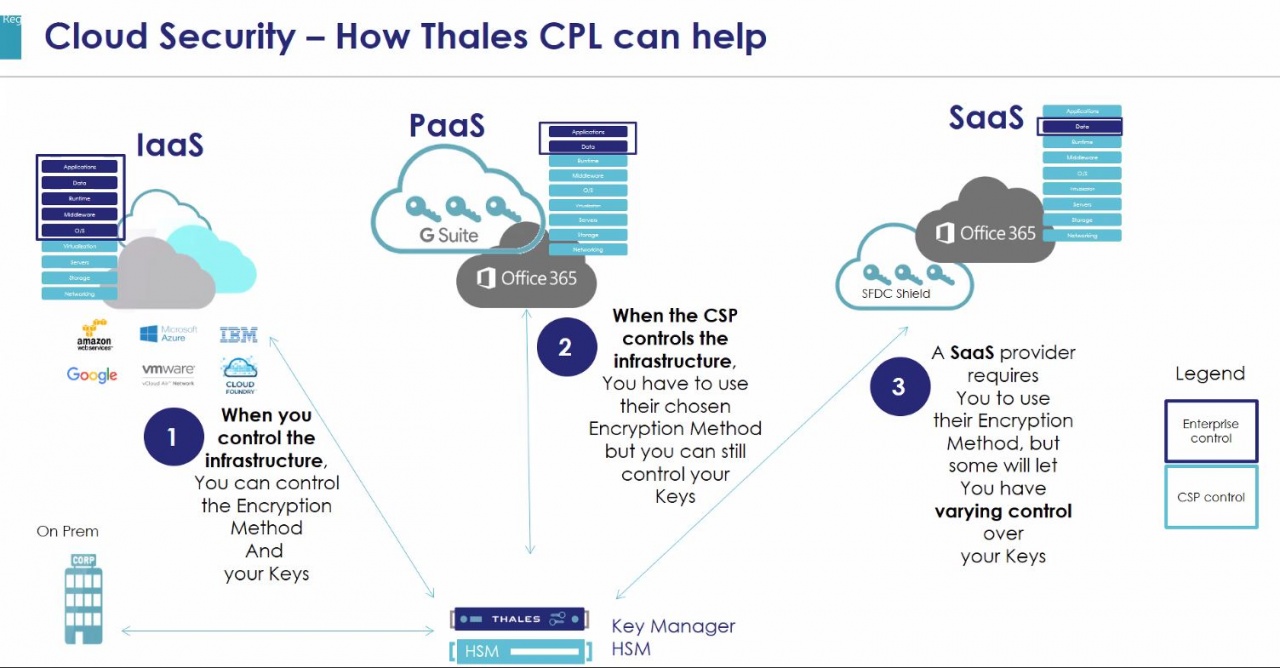

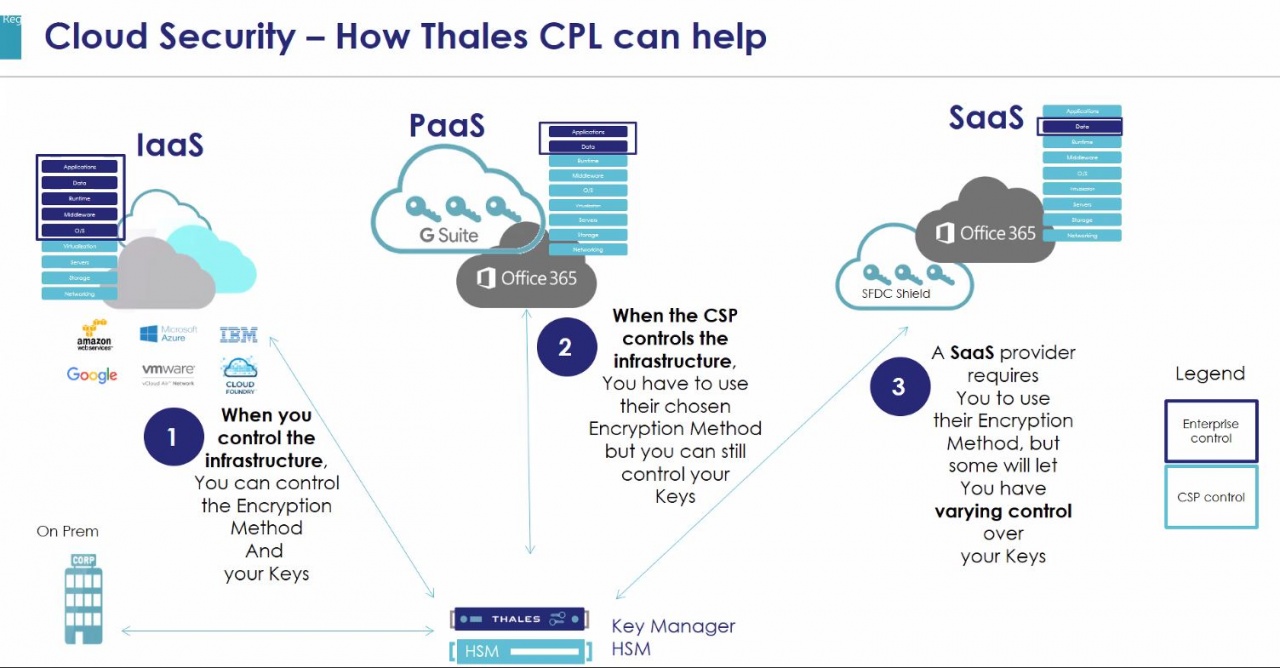

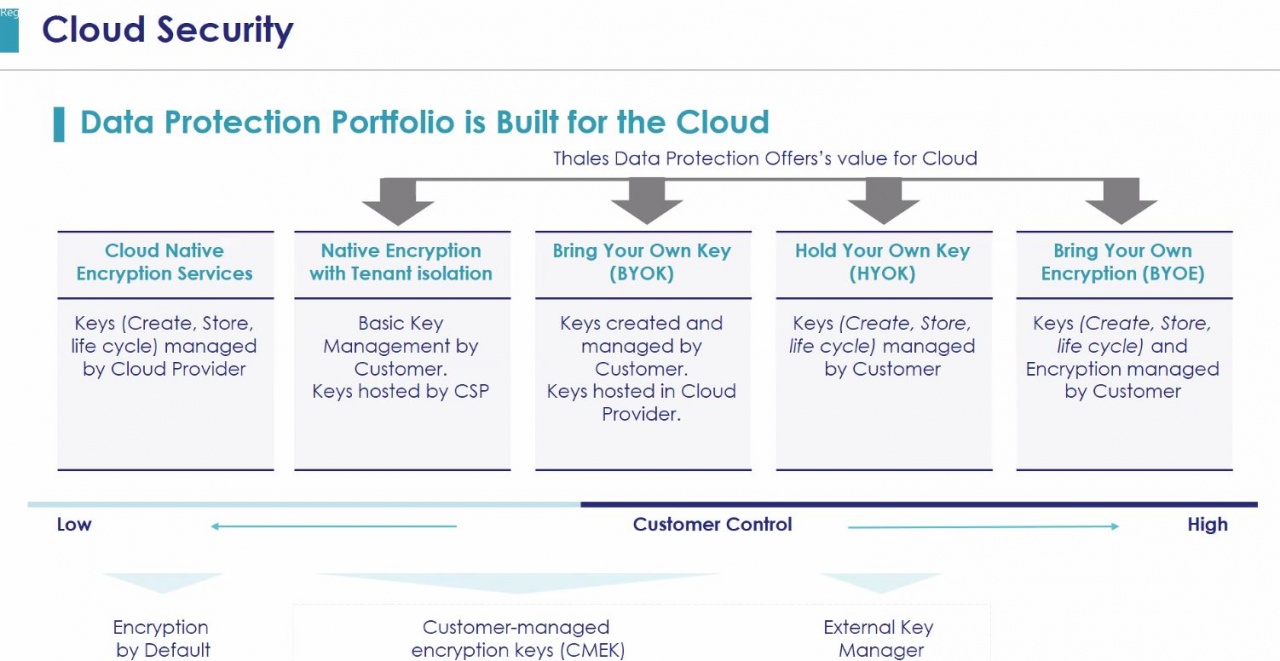

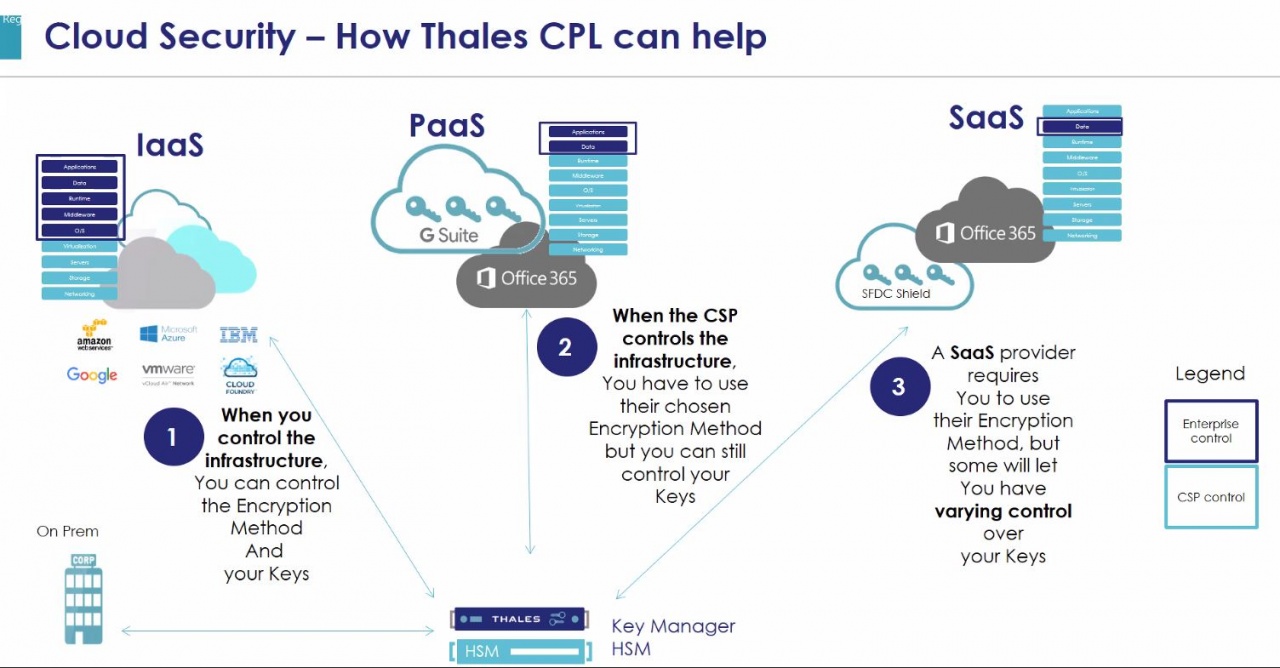

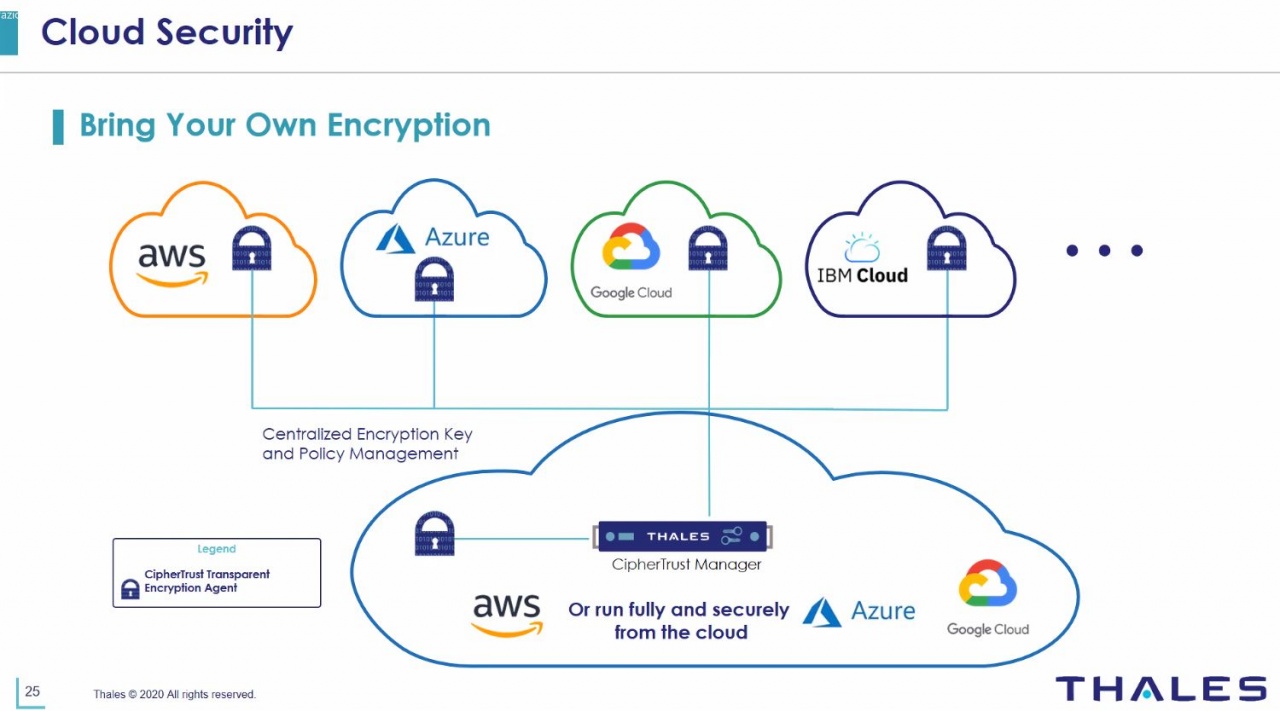

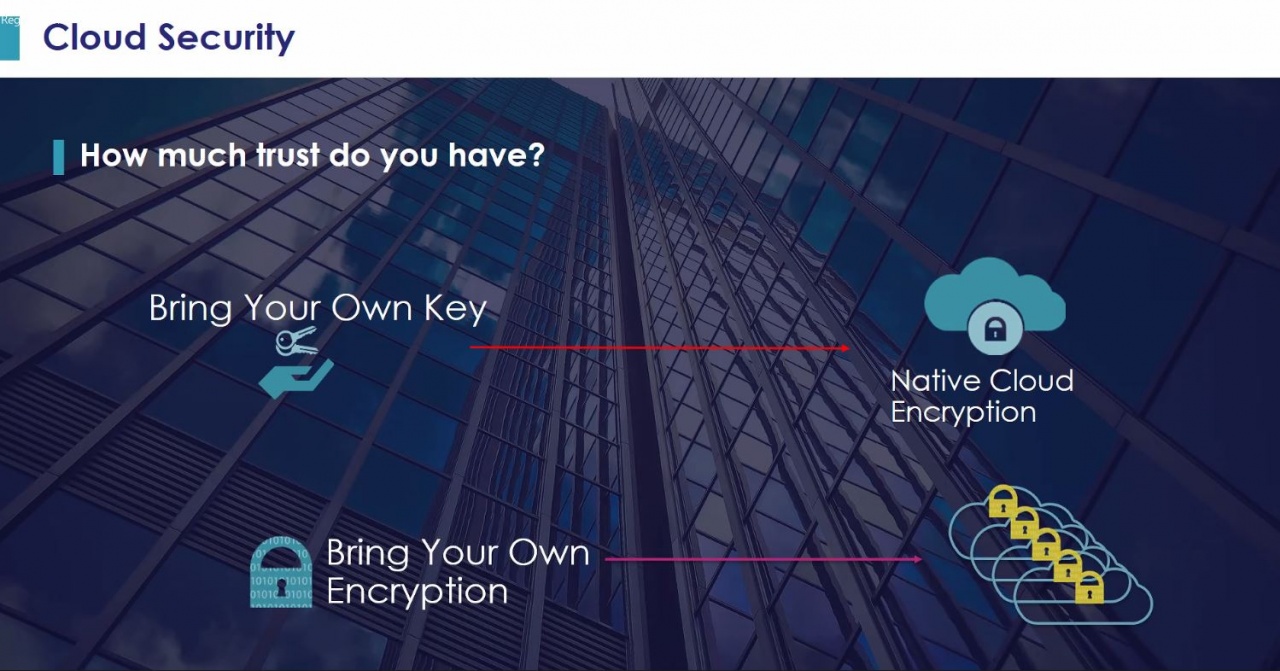

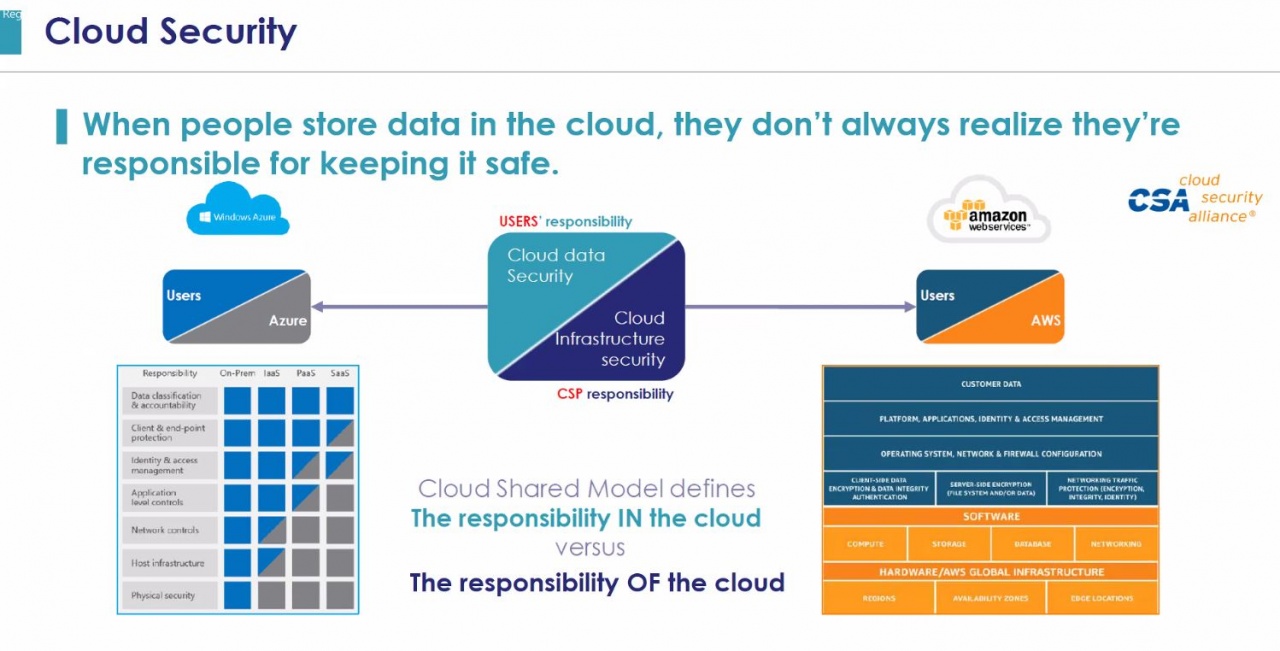

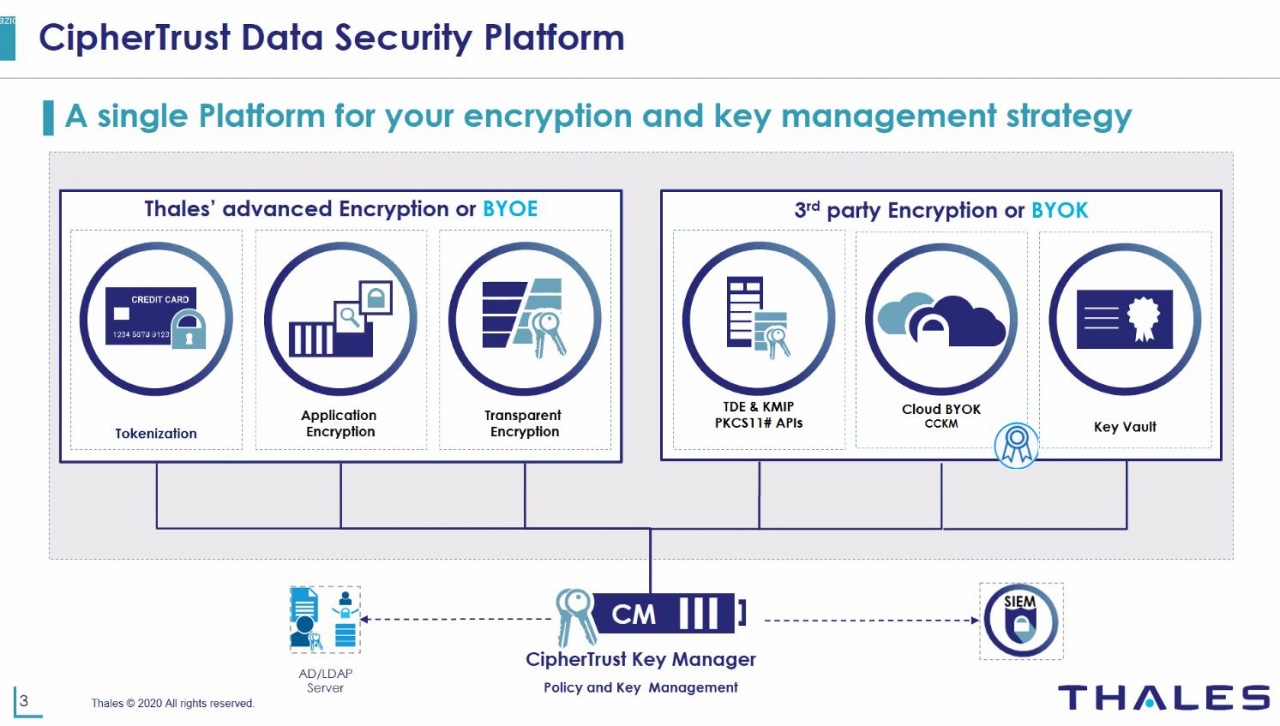

Thales offre sia la soluzione Bring You Own Key sia quella Bring Your Own Encryption, a seconda di quello che il cloud provider permette. La seconda soluzione è indicata come la più sicura perché dà il vantaggio di un maggiore controllo, e copre tutto lo spettro dei casi d'uso, anche in ottica IaaS. Per capire che cosa s'intende basta dare un'occhiata all'immagine qui sotto: in blu scuro sono evidenziati gli aspetti che l'azienda può controllare direttamente, in azzurro quelli controllati dal cloud provider.

CipherTrust Data Security Platform consente di orchestrare le chiavi di tutti gli ambienti da un unico pannello. All'interno di un ambiente multicloud l'utente può orchestrare le chiavi crittografiche senza accedere alle dashboard dei singoli servizi cloud.

Quello che occorre per circoscrivere i danni è una soluzione che superi il concetto della barriera di protezione e che si concentri sull'annullamento (o per lo meno sulla minimizzazione) del rischio e del danno conseguente sia in termini economici sia di immagine.

La cifratura dei dati, se operata con prodotti di alta qualità e con chiavi correttamente custodite, soddisfa questa esigenza. I cyber criminali che si dovessero introdurre nella rete aziendale, ruberebbero dati crittografati a cui non possono accedere.

Luca Calindri, Country Manager di ThalesI clienti intervistati da Thales mettono in evidenza anche un altro aspetto: le regole di protezione dei dati (come il GDPR) rappresentano una sfida perché la compliance ha dei costi elevati. Mancanze in questo frangente, combinate con l'adozione di soluzioni multicloud, portano ad ostacolare la cyber security per mancanza di strumenti di protezione adeguati. Da qui la richiesta di una console unica per il controllo della data protection.

Luca Calindri, Country Manager di ThalesI clienti intervistati da Thales mettono in evidenza anche un altro aspetto: le regole di protezione dei dati (come il GDPR) rappresentano una sfida perché la compliance ha dei costi elevati. Mancanze in questo frangente, combinate con l'adozione di soluzioni multicloud, portano ad ostacolare la cyber security per mancanza di strumenti di protezione adeguati. Da qui la richiesta di una console unica per il controllo della data protection. CipherTrust Data Security Platform

Per soddisfare queste richieste, valorizzando il proprio know how, Thales ha implementato la CipherTrust Data Security Platform, una piattaforma che soddisfa tre principi di base. La presa di coscienza del problema (ossia lo scenario indicato sopra), l'introduzione di una protezione con una forte strategia di remediation (che per Thales significa applicare la crittografia). Ultimo principio è il controllo, mediante la gestione delle chiavi crittografiche. Proprio quest'ultimo è l'aspetto fondamentale del prodotto: nel momento in cui le chiavi di cifratura sono al sicuro, lo sono anche i dati aziendali.

Ecco perché Thales ha posto al centro della piattaforma il CipherTrust Manager, ossia il Key Manager. È un gestore chiavi crittografiche, che agisce come "custode" della chiave di cifratura, seguendo il principio del Bring Your Own Key.

Ecco perché Thales ha posto al centro della piattaforma il CipherTrust Manager, ossia il Key Manager. È un gestore chiavi crittografiche, che agisce come "custode" della chiave di cifratura, seguendo il principio del Bring Your Own Key. Contestualmente ha anche la capacità di effettuare operazioni di cifratura in senso stretto. Al key manager si possono associare una serie di connettori che permettono di sfruttare la cifratura a livello di file system per cifrare direttamente dati in ambienti on-premise, cloud, database, file e Big Data (CipherTrust Transparent Encryption), di applicare una cifratura applicativa (CipherTrust Application Data Protection) introducendo librerie direttamente nel codice sorgente per una protezione più alta. Oppure di applicare una tokenizzazione del dato (CipherTrust Tokenisation) o una crittografia dei database (CipherTrust Database Protection).

Come tutta la piattaforma, è un elemento flessibile, che è disponibile in modalità fisica, virtuale e ibrida per soddisfare qualsiasi esigenza.

La strada verso la sicurezza dei dati

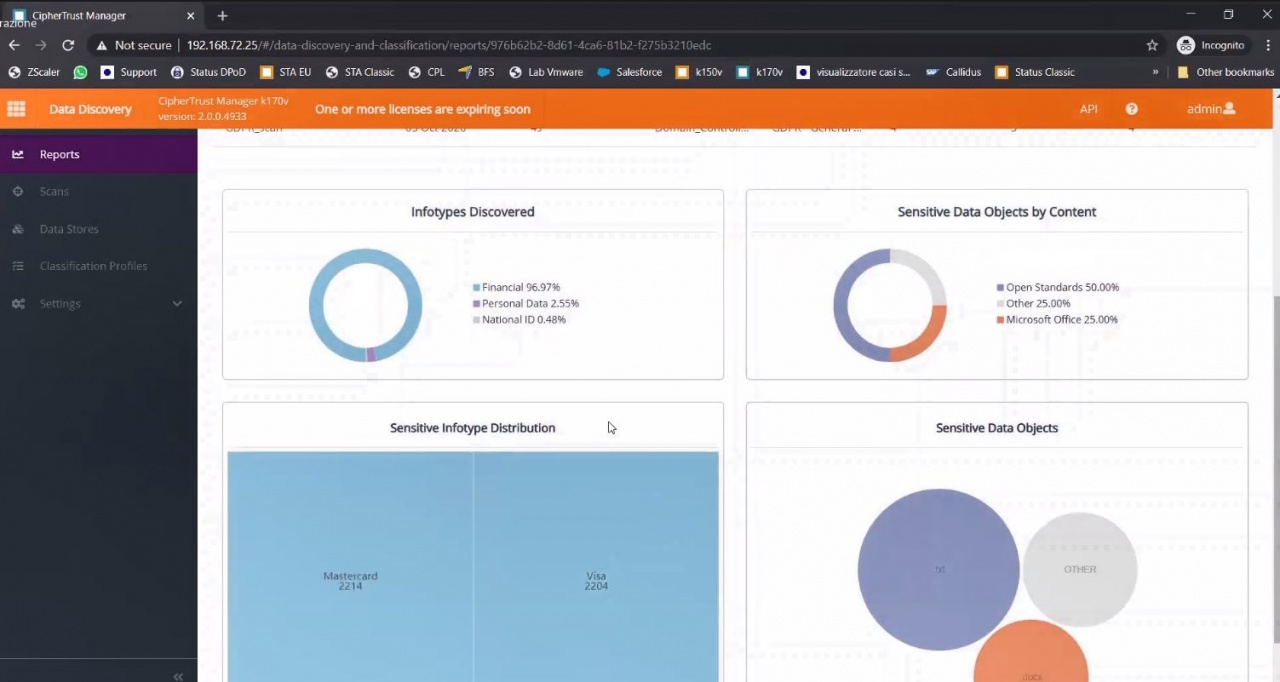

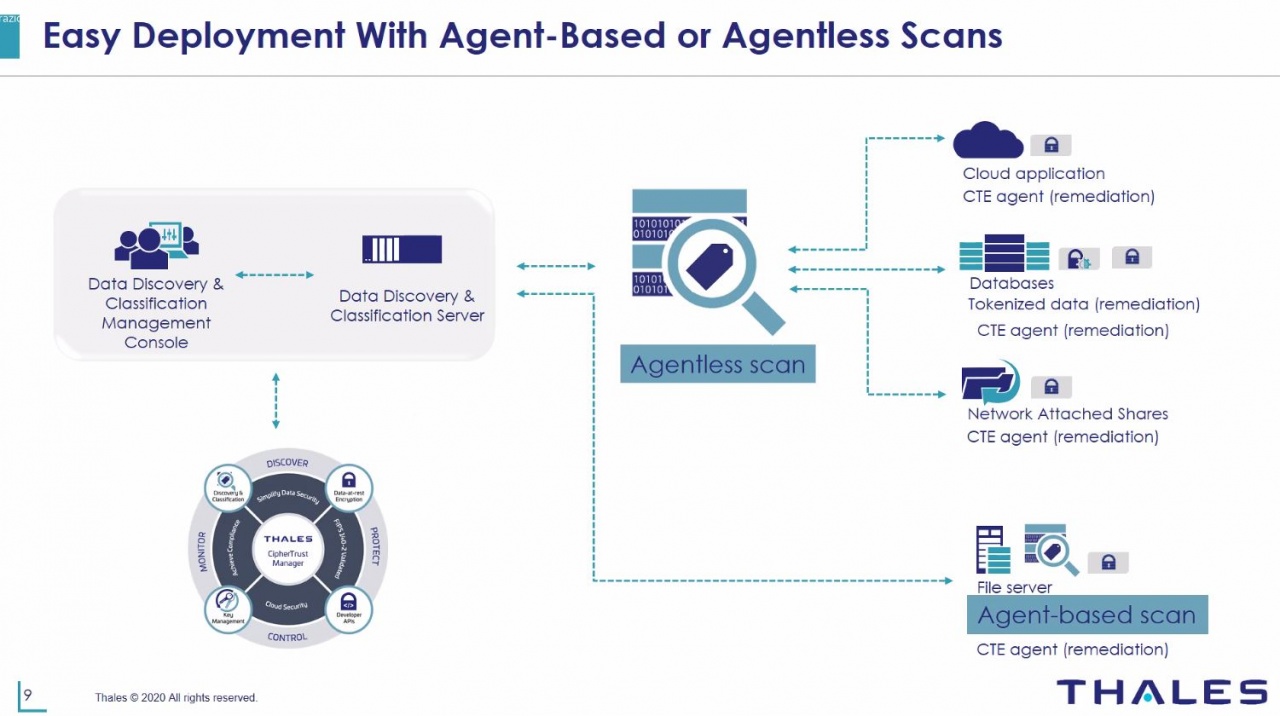

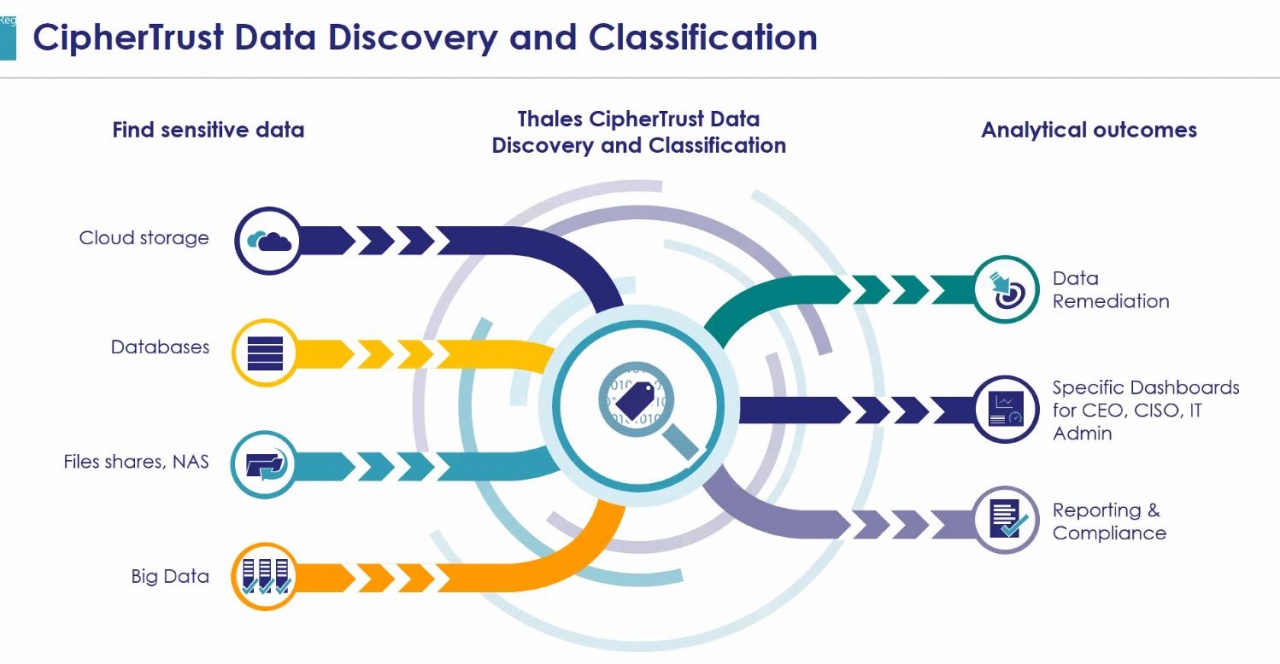

La fase di data discovery serve per individuare i dati sensibili in azienda. All'atto pratico consiste nell'esame di database, risorse in cloud, server, eccetera alla ricerca delle informazioni sensibili. Segue la doverosa mappatura dei dati, tenendo conto anche delle normative sulla data privacy e di quelle customizzate create dall'azienda.A questo punto entra in gioco la remediation, che consiste nella protezione immediata dei dati nelle posizioni sensibili mediante cifratura. La piattaforma Thales prevede i diversi tipi di crittografia elencati sopra. Un aspetto interessante è che la piattaforma beneficia della certificazione CTE per SAP HANA e può cifrare direttamente i bucket AWS S3.

Interessante anche la gestione dei permessi: è possibile stabilire quali utenti, con quali autorizzazioni (sola lettura, scrittura, etc) e in quali orari possono accedere ai dati in determinate posizioni. In mancanza delle autorizzazioni sarà negato l'accesso.

La gestione delle chiavi di crittografia

Come detto sopra, la gestione delle chiavi crittografiche è un aspetto fondamentale per la sicurezza dei dati. Ecco perché su questo punto c'è particolare attenzione all'interno della CipherTrust Data Security Platform. I clienti possono gestire le chiavi crittografiche centralmente, stabilire controlli e hanno voce in capitolo per definire i criteri di cifratura in locale e in cloud.Le tecnologie messe in campo sono cinque. Il già nominato CipherTrust Manager centralizza le chiavi, la gestione e le policy di accesso ai dati per tutti i prodotti CipherTrust Data Security Platform. CipherTrust Cloud Key Manager è una soluzione Bring You Own Key per provider soluzioni IaaS, PaaS e SaaS.

CipherTrust KMIP Server centralizza la gestione delle chiavi per il protocollo KMIP (Key Management Interoperability Protocol) che in genere è usato nelle soluzioni di archiviazione. Infine, CipherTrust TDE Key Manager centralizza la gestione delle chiavi per la crittografia in Oracle, SQL e Always Encrypted SQL.

CipherTrust KMIP Server centralizza la gestione delle chiavi per il protocollo KMIP (Key Management Interoperability Protocol) che in genere è usato nelle soluzioni di archiviazione. Infine, CipherTrust TDE Key Manager centralizza la gestione delle chiavi per la crittografia in Oracle, SQL e Always Encrypted SQL. Thales offre sia la soluzione Bring You Own Key sia quella Bring Your Own Encryption, a seconda di quello che il cloud provider permette. La seconda soluzione è indicata come la più sicura perché dà il vantaggio di un maggiore controllo, e copre tutto lo spettro dei casi d'uso, anche in ottica IaaS. Per capire che cosa s'intende basta dare un'occhiata all'immagine qui sotto: in blu scuro sono evidenziati gli aspetti che l'azienda può controllare direttamente, in azzurro quelli controllati dal cloud provider.

CipherTrust Data Security Platform consente di orchestrare le chiavi di tutti gli ambienti da un unico pannello. All'interno di un ambiente multicloud l'utente può orchestrare le chiavi crittografiche senza accedere alle dashboard dei singoli servizi cloud.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

×

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 19

CrowdTour 2026 - Milano

Mag 21

Cloud AI Live Milano

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Nuovo report SOC: gli attaccanti restano 108 giorni in rete

15-05-2026

Le email restano il vettore d’infezione primario

15-05-2026

Spionaggio cinese: Exchange senza patch apre le porte agli attacchi

15-05-2026

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab