Patch per bug RCE critici nei router SMB di Cisco

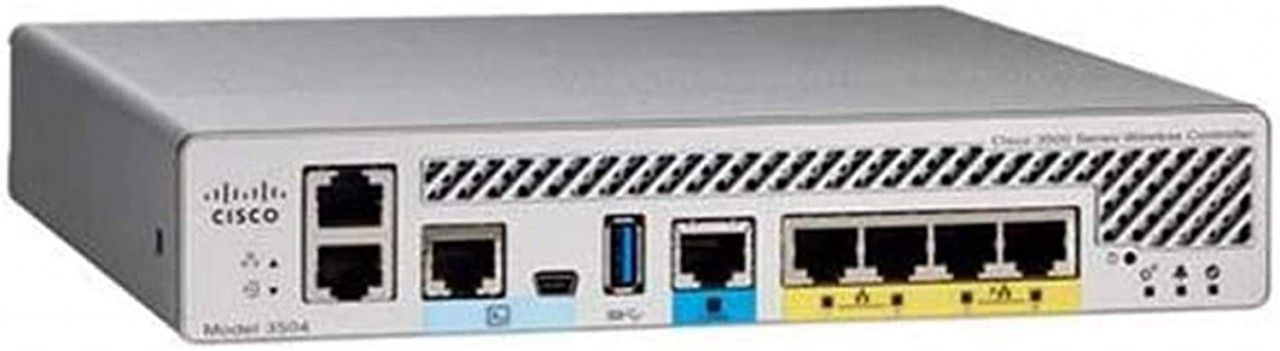

Cisco ha pubblicato le patch che chiudono alcuni bug critici nei dispositivi di rete Small Business RV160, RV160W, RV260, RV260P e RV260W.

I router Cisco Small Business RV160, RV160W, RV260, RV260P e RV260W sono afflitti da una serie di vulnerabilità RCE (Remote Code Execution) che consentono l'esecuzione di codice arbitrario come root. L'azienda ha pubblicato le patch risolutive, scaricabili dalla pagina ufficiale dell'advisory, che al momento sono l'unica misura di mitigazione esistente.

Nel dettaglio, le vulnerabilità interessano i seguenti router Cisco Small Business che eseguono una versione del firmware antecedente alla versione 1.0.01.02: RV160 VPN Router, RV160W Wireless-AC VPN Router, RV260 VPN Router, Router VPN RV260P con POE e RV260W Wireless-AC VPN Router.

Sono invece esenti altri prodotti SMB quali V340 Dual WAN Gigabit VPN Router, RV340W Dual WAN Gigabit, Wireless-AC VPN Router, RV345 Dual WAN Gigabit VPN Router e RV345P Dual WAN Gigabit POE VPN Router.

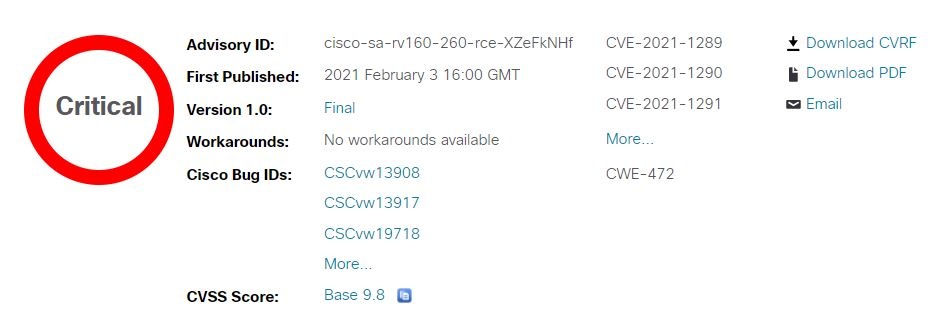

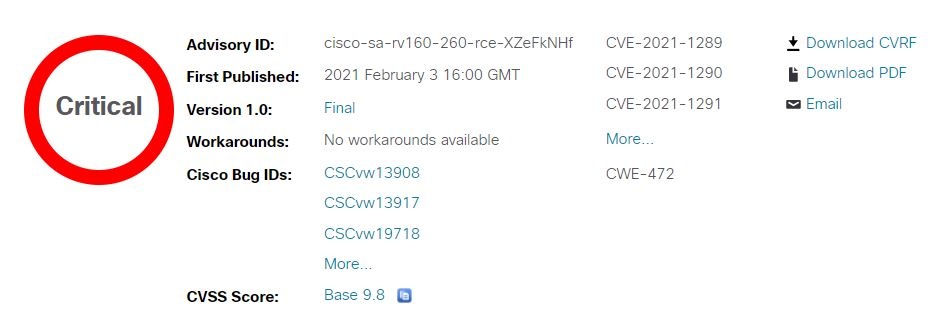

Quanto al dettaglio delle vulnerabilità, l'elenco comprende le falle identificate dalle sigle CVE-2021-1289, CVE-2021-1290, CVE-2021-1291, CVE-2021-1292, CVE-2021-1293, CVE-2021-1294, CVE-2021-1295. Sono tutte di livello critico, con punteggi CVSS compresi fra 9.8 e 10. E sono state segnalate Le vulnerabilità sono state da Trend Micro, Chaitin Security Research Lab e 1AQ Team.

Le falle in questione risiedono nell'interfaccia di gestione basata sul Web dei prodotti afflitti, e come detto consentono a un attaccante non autenticato di eseguire codice arbitrario da remoto come utente principale su uno dei dispositivi interessati. Il problema è che le richieste HTTP non vengono convalidate correttamente.

Le falle in questione risiedono nell'interfaccia di gestione basata sul Web dei prodotti afflitti, e come detto consentono a un attaccante non autenticato di eseguire codice arbitrario da remoto come utente principale su uno dei dispositivi interessati. Il problema è che le richieste HTTP non vengono convalidate correttamente.

L'attaccante può quindi inviare una richiesta HTTP personalizzata all'interfaccia di gestione basata sul Web di un dispositivo vulnerabile e, tramite un exploit, eseguire il codice arbitrario da remoto.

La buona notizia è che il Cisco Product Security Incident Response Team (PSIRT) al momento esclude che le falle siano già state sfruttate per attacchi reali. Questo non significa che non si verificheranno attacchi nel breve termine. Nell'ultimo anno si sono verificato molteplici attacchi ai dispositivi di rete nei giorni immediatamente successivi alla pubblicazione delle falle, è quindi imperativo installare le patch il prima possibile per abbassare la soglia di rischio.

Nel dettaglio, le vulnerabilità interessano i seguenti router Cisco Small Business che eseguono una versione del firmware antecedente alla versione 1.0.01.02: RV160 VPN Router, RV160W Wireless-AC VPN Router, RV260 VPN Router, Router VPN RV260P con POE e RV260W Wireless-AC VPN Router.

Sono invece esenti altri prodotti SMB quali V340 Dual WAN Gigabit VPN Router, RV340W Dual WAN Gigabit, Wireless-AC VPN Router, RV345 Dual WAN Gigabit VPN Router e RV345P Dual WAN Gigabit POE VPN Router.

Quanto al dettaglio delle vulnerabilità, l'elenco comprende le falle identificate dalle sigle CVE-2021-1289, CVE-2021-1290, CVE-2021-1291, CVE-2021-1292, CVE-2021-1293, CVE-2021-1294, CVE-2021-1295. Sono tutte di livello critico, con punteggi CVSS compresi fra 9.8 e 10. E sono state segnalate Le vulnerabilità sono state da Trend Micro, Chaitin Security Research Lab e 1AQ Team.

Le falle in questione risiedono nell'interfaccia di gestione basata sul Web dei prodotti afflitti, e come detto consentono a un attaccante non autenticato di eseguire codice arbitrario da remoto come utente principale su uno dei dispositivi interessati. Il problema è che le richieste HTTP non vengono convalidate correttamente.

Le falle in questione risiedono nell'interfaccia di gestione basata sul Web dei prodotti afflitti, e come detto consentono a un attaccante non autenticato di eseguire codice arbitrario da remoto come utente principale su uno dei dispositivi interessati. Il problema è che le richieste HTTP non vengono convalidate correttamente. L'attaccante può quindi inviare una richiesta HTTP personalizzata all'interfaccia di gestione basata sul Web di un dispositivo vulnerabile e, tramite un exploit, eseguire il codice arbitrario da remoto.

La buona notizia è che il Cisco Product Security Incident Response Team (PSIRT) al momento esclude che le falle siano già state sfruttate per attacchi reali. Questo non significa che non si verificheranno attacchi nel breve termine. Nell'ultimo anno si sono verificato molteplici attacchi ai dispositivi di rete nei giorni immediatamente successivi alla pubblicazione delle falle, è quindi imperativo installare le patch il prima possibile per abbassare la soglia di rischio.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 16

OT Cyber Security: dalla teoria alla fabbrica

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Ultime notizie Tutto

CypherLoc, lo scareware che blocca il browser e chiama il finto supporto Microsoft

25-05-2026

Gli attacchi AI escono dalla fase sperimentale

25-05-2026

Mythos e i modelli di frontiera cambiano la sicurezza

25-05-2026

QR code che aggirano i filtri email

25-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab