Ransomware DearCry attacca i server Exchange senza patch

I server Exchange senza patch per le vulnerabilità ProxyLogon sono soggetti anche ad attacchi con il ransomware DearCry.

Si chiama DearCry il nuovo ransomware che sfrutta le vulnerabilità ProxyLogon dei server di Microsoft Exchange. Il ransomware, chiaro omaggio al celebre WannaCry, è una delle tante minacce che stanno bersagliando Exchange dal momento in cui Microsoft ha diffuso pubblicamente l'esistenza delle vulnerabilità e le relative patch.

È la stessa Microsoft ad averne confermato l'esistenza con un tweet. Palo alto ha riepilogato i dati di cui si è in possesso al momento su DearCry, a partire dal tweet del ricercatore per la sicurezza Michael Gillespie, che localizza le prime vittime il 9 marzo scorso in Stati Uniti, Canada e Australia.

L'azione di DearCry

DearCry infetta i sistemi tramite email di spam, false notifiche di aggiornamento software, siti Web compromessi. Quando viene eseguito, il ransomware DearCry utilizza gli algoritmi di cifratura AES-256 e RSA-2048 per crittografare i file delle vittime. La particolarità di DearCry è proprio che sfrutta un sistema crittografico a chiave pubblica: la chiave di crittografia è incorporata nel codice del ransomware, quindi agli attaccanti non occorre contattare un server di comando e controllo per crittografare i file.

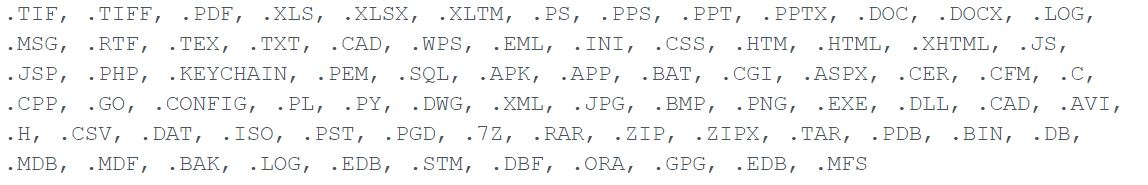

I dati crittografati non potranno essere decifrati senza la chiave, che è in possesso dell'attaccante. Nei casi analizzati finora ha crittografato i file con le seguenti estensioni: Contestualmente ne modifica anche le intestazioni per includere la stringa 'DEARCRY!'.

Contestualmente ne modifica anche le intestazioni per includere la stringa 'DEARCRY!'.

Come la maggior parte dei ransomware, anche DearCry posiziona sul desktop della vittima il file con la richiesta di ricatto. Tuttavia, invece di richiedere un importo fisso in bitcoin per il riscatto, da spedire a uno specifico portafoglio digitale, DearCry richiede di contattare due indirizzi e-mail con cui si presume che si terranno le contrattazioni.

Durante la sua esecuzione, DearCry esegue anche un servizio denominato "msupdate" non nativo del sistema operativo Windows. Questo servizio viene successivamente rimosso quando il ransomware termina il suo processo di cifratura dei file. Inoltre, tutte le unità logiche presenti, ad eccezione di quelle CD-ROM, vengono crittografate utilizzando una chiave pubblica RSA.

Sistemi a rischio e soluzioni di sicurezza

I ricercatori di Trend Micro hanno diffuso oggi il dato secondo cui 30.000 organizzazioni potrebbero essere già state colpite negli Stati Uniti, ma il numero a livello globale potrebbeesseremolto piùgrande.L’ultimo controllo di Shodan da parte di Trend Micro ha rivelato infatti che sono circa 63.000iserveresposti vulnerabilia questi exploit.

L'unica difesa è l'installazione delle patch, che sono disponibili per Microsoft Exchange Server 2013, Microsoft Exchange Server 2016 e Microsoft Exchange Server 2019, e a titolo precauzionale anche per Exchange Server 2010. Come sottolineano gli esperti di Sophos, limitarsi a installare le patch non è sufficiente perché un attaccante potrebbe avere già sfruttato le vulnerabilità. È necessario esaminare anche gli indicatori di compromissione con lo script realizzato per questo scopo, disponibile su Github.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Claude Code, secondo bypass della sandbox in sei mesi

21-05-2026

Pwn2Own Berlino 2026: record da 1,3 milioni per 47 zero-day

21-05-2026

Un test all’anno? Non è una strategia di resilienza

21-05-2026

Quando la fiducia è meno netta: ripensare il rischio legato alle terze parti per rafforzare la resilienza aziendale

21-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab