Ransomware: 58% delle aziende italiane colpite negli ultimi tre anni

Trend Micro fa il punto sull’epidemia ransomware che ha moltiplicato gli attacchi diretti e alle supply chain a partire dalla pandemia.

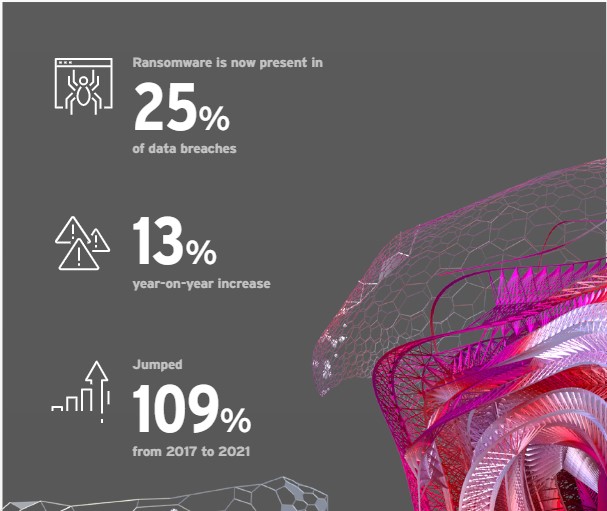

Parla senza mezzi termini di epidemia di ransomware il report di Trend Micro dal titolo EVERYTHING IS CONNECTED: Uncovering the ransomware threat from global supply chains, in cui fa il punto dei cyber attacchi con richieste di riscatto. Se da una parte conosciamo questa minaccia cyber da oltre un decennio, è ormai chiaro che è durante la pandemia il fenomeno ha raggiunto un picco senza precedenti.

Il risultato – guardando solo all’Italia - è che il 58% delle aziende è stato colpito da un attacco ransomware negli ultimi tre anni e il 57% del campione ha visto almeno un’altra azienda all’interno della propria supply chain cadere vittima dei cybercriminali. Inoltre, il report rivela che l’80% dei responsabili IT italiani ritiene che i propri partner e clienti rendano la propria organizzazione un bersaglio ransomware più attraente. La sfida è particolarmente delicata considerando che le PMI, potenzialmente meno sicure, rappresentano il 56% della supply chain di molte organizzazioni.

Nonostante questa presa di coscienza, restano ancora molte le aziende che non adottano misure per migliorare la sicurezza informatica dei partner. E sono tante anche quelle che hanno tassi di rilevamento bassi. In particolare, su quest’ultimo punto siamo fermi al 54% per i ransomware, al 44% per l’esfiltrazione di dati. Ancora, l’accesso iniziale è al 41%, l’utilizzo di tool come PSexec, Cobalt Strike è al 35% e i movimenti laterali al 29%.

Da qui il consiglio degli esperti di provvedere ad assicurarsi una maggiore visibilità e controllo sulla superficie di attacco digitale. È proprio quest’ultima uno dei nodi centrali della questione: con la pandemia le superfici di attacco si sono ampliate, i controlli di sicurezza sono stati spesso ignorati a favore dell'aumento della produttività. I lavoratori da remoto sono stati poco protetti e le infrastrutture di accesso remoto sono diventate un invito ad entrare per gli attaccanti.

Contestualmente, il Ransomware-as-a-Service ha ingrossato le fila degli affiliati, aumentando il volume e la varietà delle minacce. Si è anche creata la figura professionale degli Initial Access Broker (IAB), che forniscono ai gruppi ransomware il punto di ingresso nelle infrastrutture target aggrappandosi allo sfruttamento di una vulnerabilità, al phishing e altro. Poi subentrano gli affiliati, che utilizzando strumenti legittimi per spostarsi lateralmente e trovare ed esfiltrare i dati e consegnare il loro payload ransomware.

Nessuno è esente dal rischio, e le estorsioni doppie, triple e persino quadruple sono diventate metodi comuni per costringere al pagamento. Anche la supply chain può essere sfruttata dai cybercriminali per ottenere un effetto leva sugli obiettivi. Tra le organizzazioni che hanno subìto un attacco ransomware negli ultimi tre anni, il 60% ha affermato che gli attaccanti hanno contattato clienti e/o partner per forzare il pagamento.

In questo modo vengono anche rivelati gli attacchi che le vittime hanno cercato di nascondere. Dalla ricerca risulta infatti che solo il 51% delle aziende condivide i dati sugli attacchi ransomware con i propri fornitori, e il 37% afferma di non informare i partner circa le minacce.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Backup e resilienza

30-04-2026

Europol smaschera una frode da 50 milioni

30-04-2026

Cybersecurity nell’era dell’AI: dati, piattaforme e cooperazione al centro della difesa

30-04-2026

Falla decennale nel kernel Linux concede i privilegi di root

30-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab