Altri 1.500 server Exchange senza patch colpiti da ransomware

Altri 1.500 server senza le patch per gli attacchi ProxyLogon sono stati vittime di attacchi. Questa volta del ransomware Black Kingdom, con richieste di riscatto di 10mila dollari.

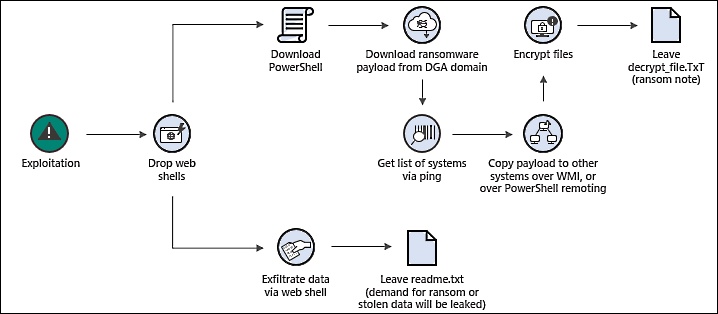

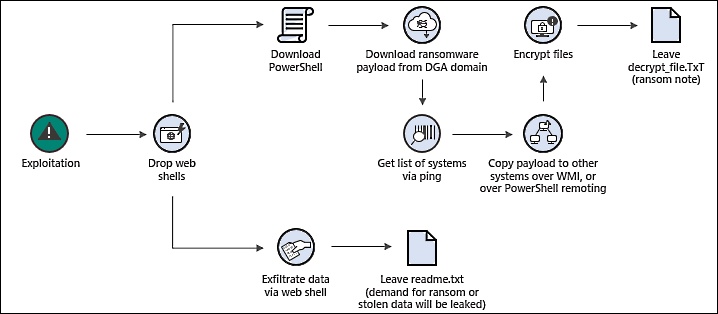

1.500 server Exchange vulnerabili agli attacchi ProxyLogon sono stati bersagliati da attacchi con il ransomware Black Kingdom. In molti casi i dati sono stati crittografati ed è stato applicato il doppio ricatto. In alcuni la crittografia non è stata eseguita. Il team di threat intelligence di Microsoft 365 Defender ha spiegato che questi attacchi sono iniziati più tardi degli altri, nel periodo compreso tra il 18 e il 20 marzo.

Non è chiaro se la mancata cifratura di alcuni server sia stata causata da problemi tecnici intercorsi durante l'attacco o se sia stata voluta. Può essere stata una tattica per risparmiare tempo, se l'obiettivo era solo l'esfiltrazione delle informazioni. Oppure gli attaccanti hanno cercato di passare inosservati per mantenere l'accesso persistente ai sistemi in vista di potenziali azioni successive.

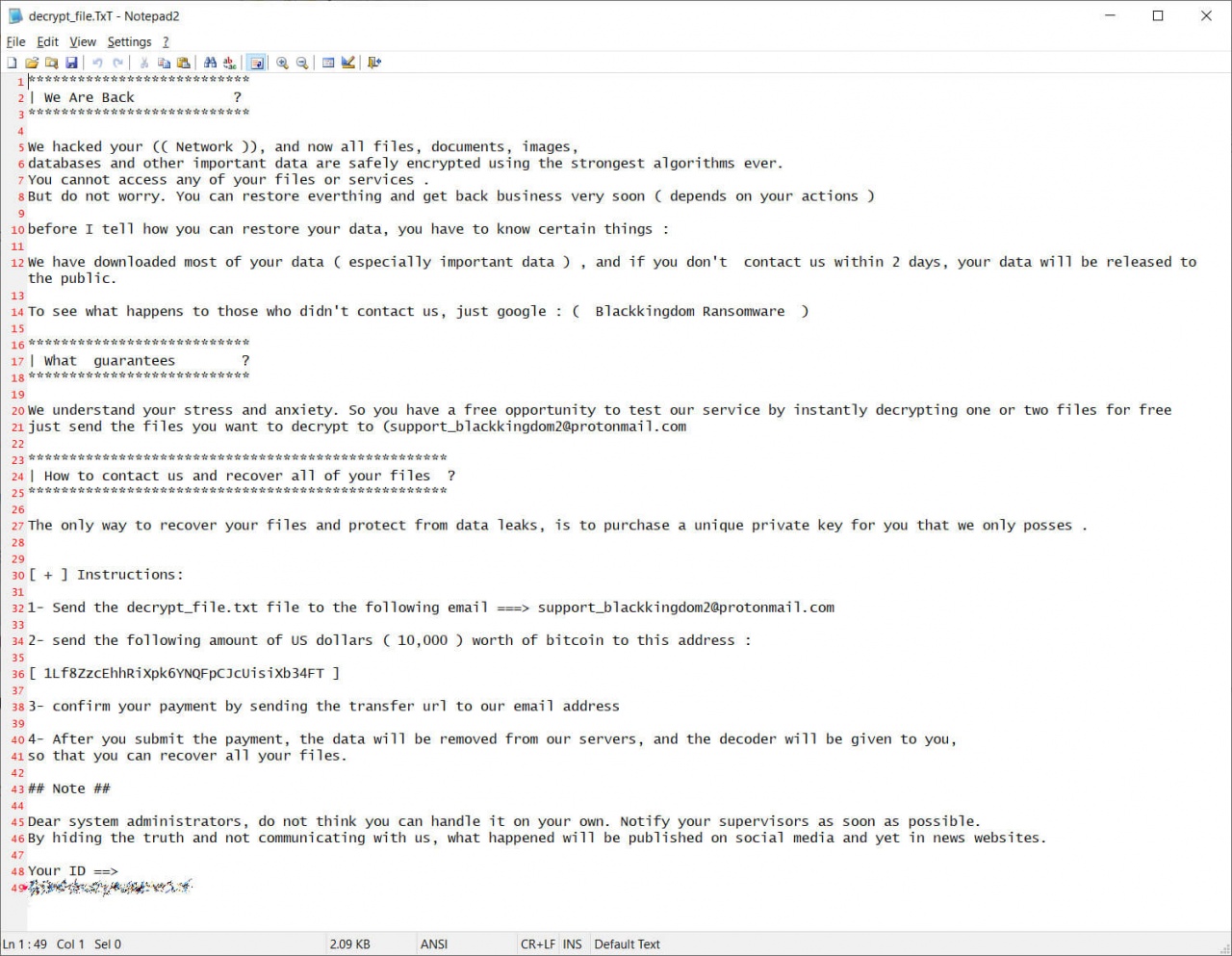

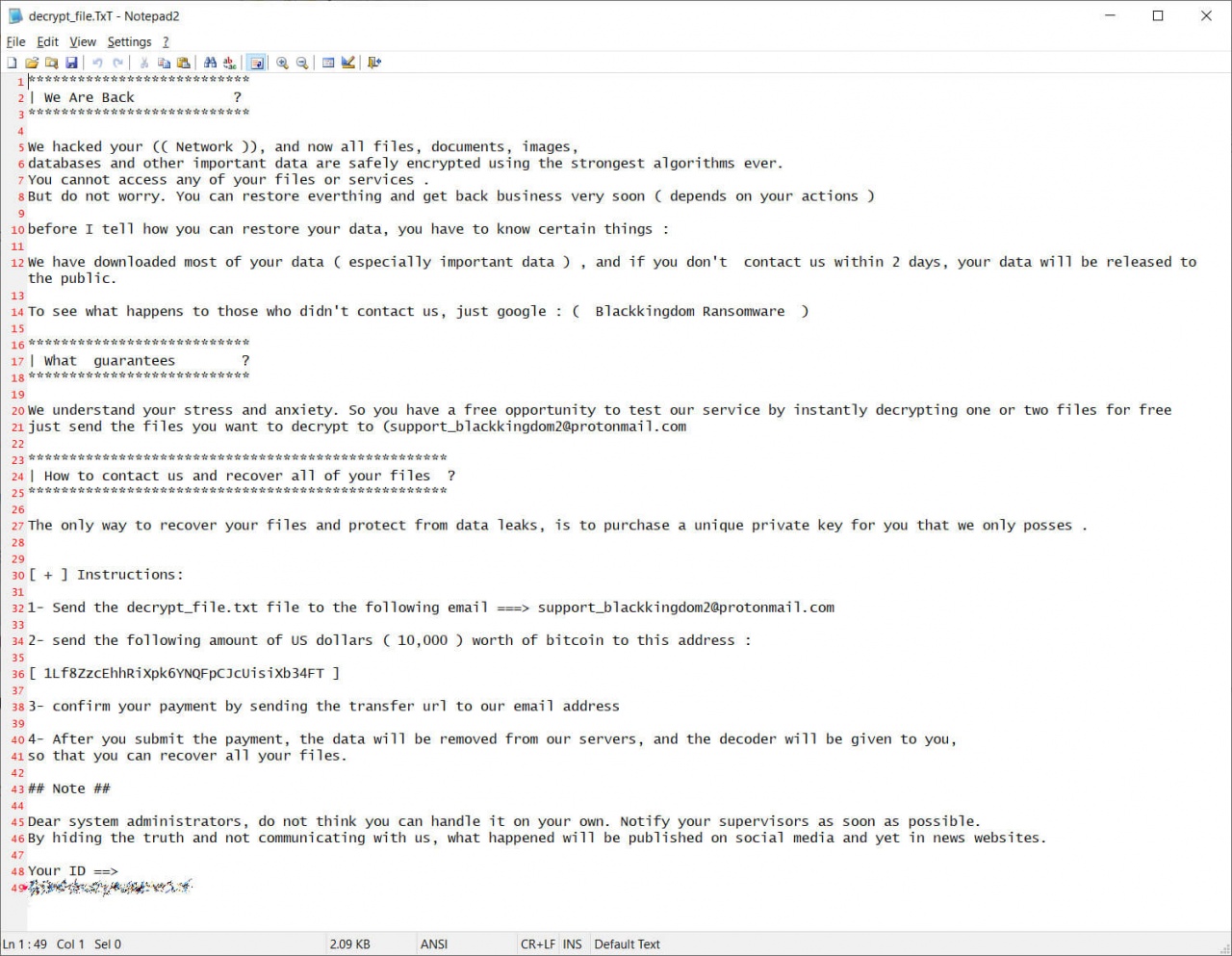

La certezza è che dove l'operazione è stata condotta "da manuale" le aziende vittima hanno ricevuto una richiesta di riscatto che ammonta al corrispettivo in bitcoin di 10mila dollari. Le vittime sono distribuite in diversi Paesi: Stati Uniti, Russia, Canada, Germania, Austria, Svizzera, Francia, Israele, Regno Unito, Italia, Grecia, Australia e Croazia.

Oltre a fornire il decryptor per tornare in possesso dei dati, i cyber criminali hanno promesso a chi pagherà anche la non divulgazione dei dati rubati durante gli attacchi. È bene tenere presente che non sempre queste promesse vengono mantenute, e che in ogni caso non è mai una buona idea finanziare il cyber crime. In ogni caso la possibilità di un furto di dati è elevata, perché secondo Microsoft gli attaccanti hanno ottenuto pieno accesso ai sistemi.

Oltre a fornire il decryptor per tornare in possesso dei dati, i cyber criminali hanno promesso a chi pagherà anche la non divulgazione dei dati rubati durante gli attacchi. È bene tenere presente che non sempre queste promesse vengono mantenute, e che in ogni caso non è mai una buona idea finanziare il cyber crime. In ogni caso la possibilità di un furto di dati è elevata, perché secondo Microsoft gli attaccanti hanno ottenuto pieno accesso ai sistemi.

Dato che pochi hanno sentito nominare Black Kingdom, vale al pena ricordare che il suo eseguibile è uno script Python compilato come un eseguibile di Windows. Lo stesso che è stato impiegato a giugno 2020 per attaccare le VPN Pulse Secure.

Black Kingdom è il secondo ransomware di cui si ha notizia che ha attaccato i server Microsoft Exchange senza patch per l'exploit ProxyLogon. Il primo è stato DearCry, la cui azione è partita circa una settimana dopo la pubblicazione delle patch. La buona notizia è che i margini per nuovi attacchi sono ormai ridotti: secondo Microsoft circa il 92% dei 400.000 server Exchange raggiungibili via Internet ha ricevuto le patch ed è al sicuro.

Black Kingdom è il secondo ransomware di cui si ha notizia che ha attaccato i server Microsoft Exchange senza patch per l'exploit ProxyLogon. Il primo è stato DearCry, la cui azione è partita circa una settimana dopo la pubblicazione delle patch. La buona notizia è che i margini per nuovi attacchi sono ormai ridotti: secondo Microsoft circa il 92% dei 400.000 server Exchange raggiungibili via Internet ha ricevuto le patch ed è al sicuro.

Non è chiaro se la mancata cifratura di alcuni server sia stata causata da problemi tecnici intercorsi durante l'attacco o se sia stata voluta. Può essere stata una tattica per risparmiare tempo, se l'obiettivo era solo l'esfiltrazione delle informazioni. Oppure gli attaccanti hanno cercato di passare inosservati per mantenere l'accesso persistente ai sistemi in vista di potenziali azioni successive.

La certezza è che dove l'operazione è stata condotta "da manuale" le aziende vittima hanno ricevuto una richiesta di riscatto che ammonta al corrispettivo in bitcoin di 10mila dollari. Le vittime sono distribuite in diversi Paesi: Stati Uniti, Russia, Canada, Germania, Austria, Svizzera, Francia, Israele, Regno Unito, Italia, Grecia, Australia e Croazia.

Oltre a fornire il decryptor per tornare in possesso dei dati, i cyber criminali hanno promesso a chi pagherà anche la non divulgazione dei dati rubati durante gli attacchi. È bene tenere presente che non sempre queste promesse vengono mantenute, e che in ogni caso non è mai una buona idea finanziare il cyber crime. In ogni caso la possibilità di un furto di dati è elevata, perché secondo Microsoft gli attaccanti hanno ottenuto pieno accesso ai sistemi.

Oltre a fornire il decryptor per tornare in possesso dei dati, i cyber criminali hanno promesso a chi pagherà anche la non divulgazione dei dati rubati durante gli attacchi. È bene tenere presente che non sempre queste promesse vengono mantenute, e che in ogni caso non è mai una buona idea finanziare il cyber crime. In ogni caso la possibilità di un furto di dati è elevata, perché secondo Microsoft gli attaccanti hanno ottenuto pieno accesso ai sistemi. I precedenti di Black Kingdom

Dato che pochi hanno sentito nominare Black Kingdom, vale al pena ricordare che il suo eseguibile è uno script Python compilato come un eseguibile di Windows. Lo stesso che è stato impiegato a giugno 2020 per attaccare le VPN Pulse Secure.

Black Kingdom è il secondo ransomware di cui si ha notizia che ha attaccato i server Microsoft Exchange senza patch per l'exploit ProxyLogon. Il primo è stato DearCry, la cui azione è partita circa una settimana dopo la pubblicazione delle patch. La buona notizia è che i margini per nuovi attacchi sono ormai ridotti: secondo Microsoft circa il 92% dei 400.000 server Exchange raggiungibili via Internet ha ricevuto le patch ed è al sicuro.

Black Kingdom è il secondo ransomware di cui si ha notizia che ha attaccato i server Microsoft Exchange senza patch per l'exploit ProxyLogon. Il primo è stato DearCry, la cui azione è partita circa una settimana dopo la pubblicazione delle patch. La buona notizia è che i margini per nuovi attacchi sono ormai ridotti: secondo Microsoft circa il 92% dei 400.000 server Exchange raggiungibili via Internet ha ricevuto le patch ed è al sicuro. Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Giu 11

MSP DAY 2026

Giu 16

OT Cyber Security: dalla teoria alla fabbrica

Giu 17

Nutanix .NEXT On Tour Roma

Giu 17

VeeamON Tour 2026 - Milano

Giu 23

Dynatrace Innovate Roadshow - Milano

Giu 25

IDC IT Security Summit 2026

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Ultime notizie Tutto

Allucinazioni AI e l’impatto reale nelle operazioni IT

05-06-2026

Threat actor cinese sbarca in Europa grazie all'AI

05-06-2026

EU Tech Sovereignty Package: dal dibattito all’attuazione

05-06-2026

Ambienti OT: come calcolare il costo dei potenziali downtime

05-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab