Dal pentest all'attacco APT: l'idea criminale di FIN7

Una backdoor presentata come strumento di analisi per la sicurezza: è la nuova idea del gruppo FIN7 per attaccare i sistemi aziendali.

Quant'è sicura la rete aziendale? In genere per saperlo si usano dei penetration test (pentest), cyberattacchi simulati che servono per individuare i punti deboli e rafforzare la cyber security con interventi mirati. Se a proporre il servizio non è una vera azienda di cyber security ma un gruppo criminale, sono guai. È quello che sta facendo il gruppo FIN7, attivo dal 2015.

Nei numerosi attacchi perpetrati finora, FIN7 (noto anche come e Carbanak Group) ha sempre sfruttato tecniche piuttosto convenzionali, come le campagne di phishing mirato che infettano le vittime scaricando malware. Secondo i ricercatori del BI.ZONE Cyber Threats Research Team, di recente avrebbe cambiato rotta. Spacciandosi per un'azienda legittima di cyber security, i criminali informatici presentano la propria backdoor come strumento di analisi della sicurezza. Con questo espediente gli attaccanti possono facilmente infiltrarsi nel sistema per rubare dati critici.

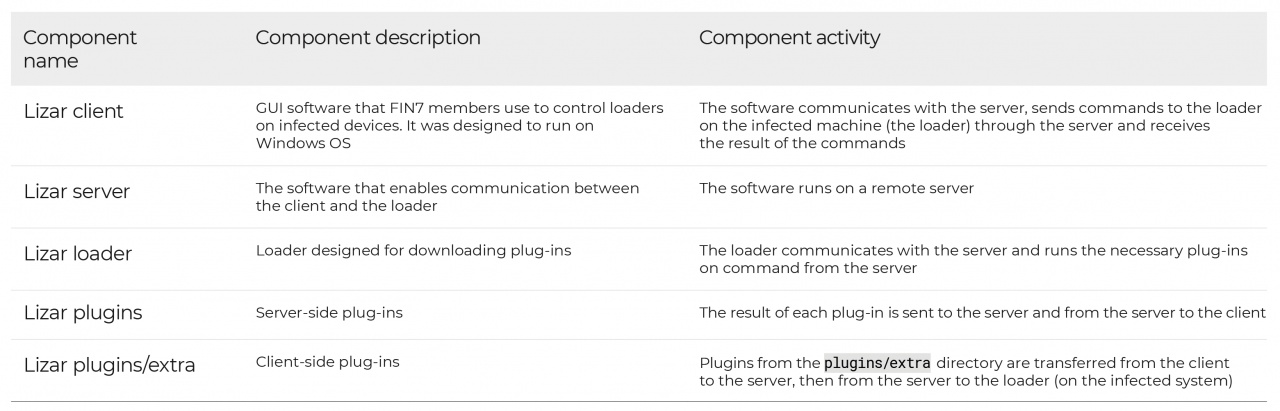

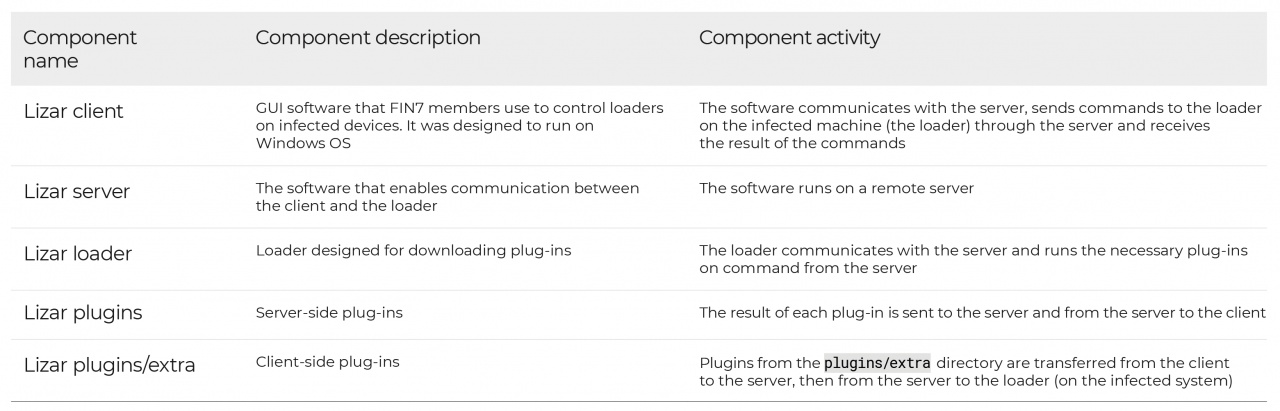

La backdoor in questione è stata battezzata Lizar, è tuttora attiva ed è già stata utilizzata per controllare i computer infetti. Questi ultimi sono per lo più basati su Windows e sono in funzione degli Stati Uniti. Lizar è un vero e proprio toolkit, che contiene diversi tipi di plugin e un loader, utilizzati per eseguire diversi tipi di attività.

La backdoor in questione è stata battezzata Lizar, è tuttora attiva ed è già stata utilizzata per controllare i computer infetti. Questi ultimi sono per lo più basati su Windows e sono in funzione degli Stati Uniti. Lizar è un vero e proprio toolkit, che contiene diversi tipi di plugin e un loader, utilizzati per eseguire diversi tipi di attività.

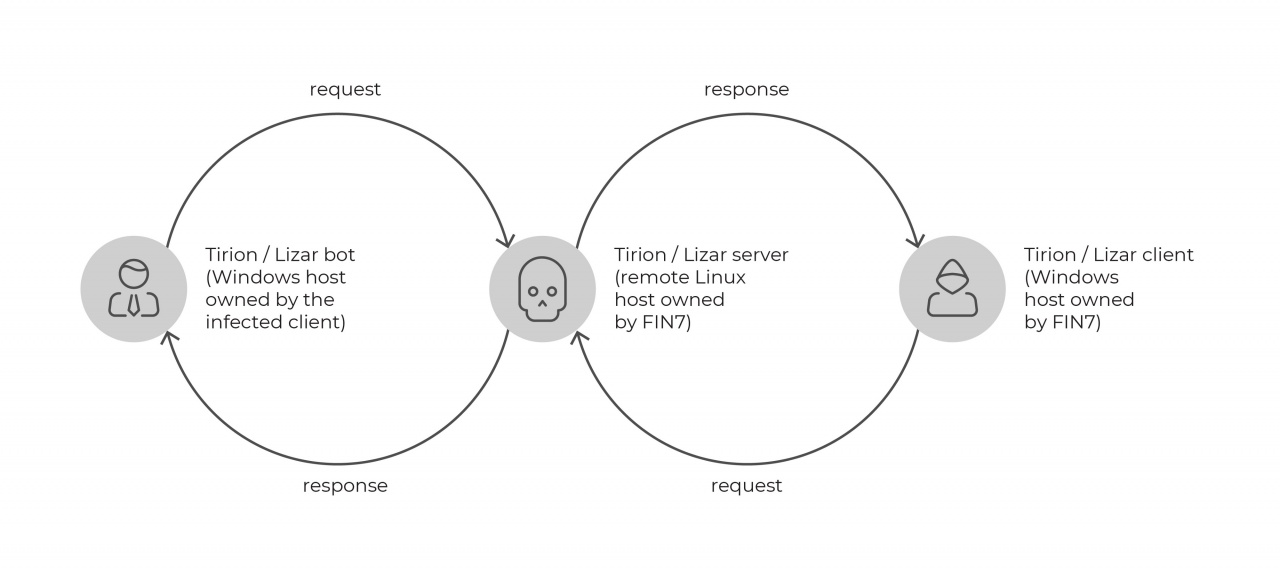

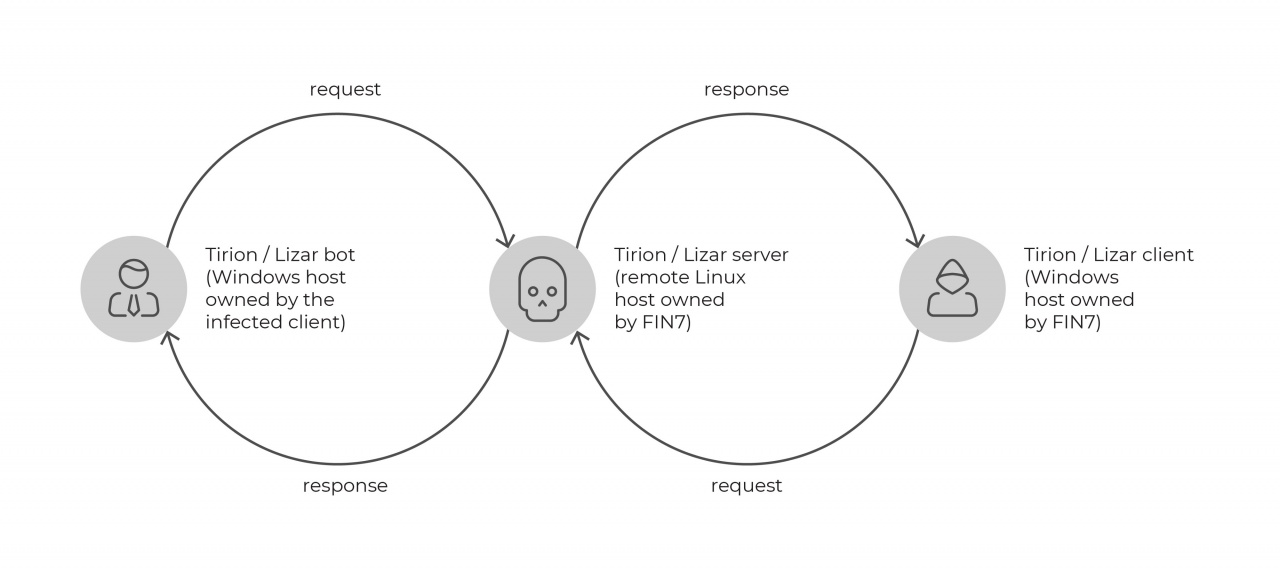

Nel caso dei sistemi Windows, il toolkit consente agli attaccanti di collegare un client bot Lizar che mette in comunicazione il sistema vittima con un server remoto. I bot sono di tre tipi: DLL, Ex e Script di PowerShell. Quando gli attaccanti attivano un'azione specifica, il loader esegue il plugin corrispondente. Dato che il bot offre un'architettura modulare, il toolkit Lizar è scalabile e ha molti punti in comune con Carbanak, il malware che da tempo costituisce la firma di FIN7.

Gli attaccanti possono inoltre eseguire comandi, avviare moduli aggiuntivi, attivare dei grabber che collezionano password dai browser, dal RDP e dal sistema operativo Windows. Possono altresì recuperare informazioni sul sistema, ottenere un elenco di processi attivi, avviare un'analisi di rete e recuperare i dati Active Directory. Fra gli strumenti del toolkit c'è anche il classico Mimikatz per rubare le credenziali di accesso.

Gli attaccanti possono inoltre eseguire comandi, avviare moduli aggiuntivi, attivare dei grabber che collezionano password dai browser, dal RDP e dal sistema operativo Windows. Possono altresì recuperare informazioni sul sistema, ottenere un elenco di processi attivi, avviare un'analisi di rete e recuperare i dati Active Directory. Fra gli strumenti del toolkit c'è anche il classico Mimikatz per rubare le credenziali di accesso.

Le indagini sono ancora in corso e sono complesse perché Lizar è un toolkit talmente diversificato che è complicato comprenderne tutte le funzioni. Il fatto che la campagna sia partita dagli USA costituisce un punto a favore di Europa e altri mercati, che hanno il tempo per preparare una difesa efficace. I ricercatori hanno pubblicato sul proprio blog un elenco di Indicatori di Compromissione che si possono usare per intercettare eventuali attacchi sul nascere.

Nei numerosi attacchi perpetrati finora, FIN7 (noto anche come e Carbanak Group) ha sempre sfruttato tecniche piuttosto convenzionali, come le campagne di phishing mirato che infettano le vittime scaricando malware. Secondo i ricercatori del BI.ZONE Cyber Threats Research Team, di recente avrebbe cambiato rotta. Spacciandosi per un'azienda legittima di cyber security, i criminali informatici presentano la propria backdoor come strumento di analisi della sicurezza. Con questo espediente gli attaccanti possono facilmente infiltrarsi nel sistema per rubare dati critici.

La backdoor in questione è stata battezzata Lizar, è tuttora attiva ed è già stata utilizzata per controllare i computer infetti. Questi ultimi sono per lo più basati su Windows e sono in funzione degli Stati Uniti. Lizar è un vero e proprio toolkit, che contiene diversi tipi di plugin e un loader, utilizzati per eseguire diversi tipi di attività.

La backdoor in questione è stata battezzata Lizar, è tuttora attiva ed è già stata utilizzata per controllare i computer infetti. Questi ultimi sono per lo più basati su Windows e sono in funzione degli Stati Uniti. Lizar è un vero e proprio toolkit, che contiene diversi tipi di plugin e un loader, utilizzati per eseguire diversi tipi di attività.Nel caso dei sistemi Windows, il toolkit consente agli attaccanti di collegare un client bot Lizar che mette in comunicazione il sistema vittima con un server remoto. I bot sono di tre tipi: DLL, Ex e Script di PowerShell. Quando gli attaccanti attivano un'azione specifica, il loader esegue il plugin corrispondente. Dato che il bot offre un'architettura modulare, il toolkit Lizar è scalabile e ha molti punti in comune con Carbanak, il malware che da tempo costituisce la firma di FIN7.

Gli attaccanti possono inoltre eseguire comandi, avviare moduli aggiuntivi, attivare dei grabber che collezionano password dai browser, dal RDP e dal sistema operativo Windows. Possono altresì recuperare informazioni sul sistema, ottenere un elenco di processi attivi, avviare un'analisi di rete e recuperare i dati Active Directory. Fra gli strumenti del toolkit c'è anche il classico Mimikatz per rubare le credenziali di accesso.

Gli attaccanti possono inoltre eseguire comandi, avviare moduli aggiuntivi, attivare dei grabber che collezionano password dai browser, dal RDP e dal sistema operativo Windows. Possono altresì recuperare informazioni sul sistema, ottenere un elenco di processi attivi, avviare un'analisi di rete e recuperare i dati Active Directory. Fra gli strumenti del toolkit c'è anche il classico Mimikatz per rubare le credenziali di accesso. Le indagini sono ancora in corso e sono complesse perché Lizar è un toolkit talmente diversificato che è complicato comprenderne tutte le funzioni. Il fatto che la campagna sia partita dagli USA costituisce un punto a favore di Europa e altri mercati, che hanno il tempo per preparare una difesa efficace. I ricercatori hanno pubblicato sul proprio blog un elenco di Indicatori di Compromissione che si possono usare per intercettare eventuali attacchi sul nascere.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Mag 28

AWS Summit 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ultime notizie Tutto

SentinelOne cresce a due cifre, e punta su GenAI e prevenzione proattiva

06-05-2026

Phishing aggira l'MFA con una tecnica diffusa

06-05-2026

Cyber resilienza nel settore finanziario: detection e risposta in pochi minuti

06-05-2026

Attacco alla supply chain colpisce Daemon Tools: vittime anche in Italia

06-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab