Microsoft si riconferma il brand più sfruttato negli attacchi di phishing

Microsoft, DHL e Amazon sono i tre marchi più sfruttati dai criminali informatici per indurre gli utenti a fornire le proprie credenziali.

Anche nel secondo trimestre 2021 Microsoft è al primo posto fra i brand più sfruttati nelle campagne di phishing. Nella classifica del brand phishing di Check Point Software Technologies figurano poi DHL al secondo posto e Amazon al terzo. I nomi non sorprendono, ma per capire le motivazioni della classifica è dovuta qualche spiegazione.

Microsoft in pole position non è una novità: è sul gradino più alto del podio per il terzo trimestre consecutivo. A questo giro, a farle mantenere una posizione di leadership è stata una nuova campagna di phishing da parte del gruppo russo Nobelium. Oltre a questo, sono sempre molte le campagne mirate al furto di credenziali degli account Microsoft, che sono tipicamente aziendali.

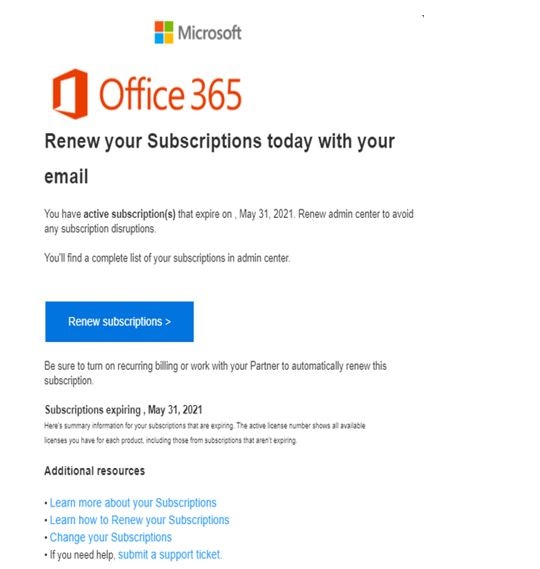

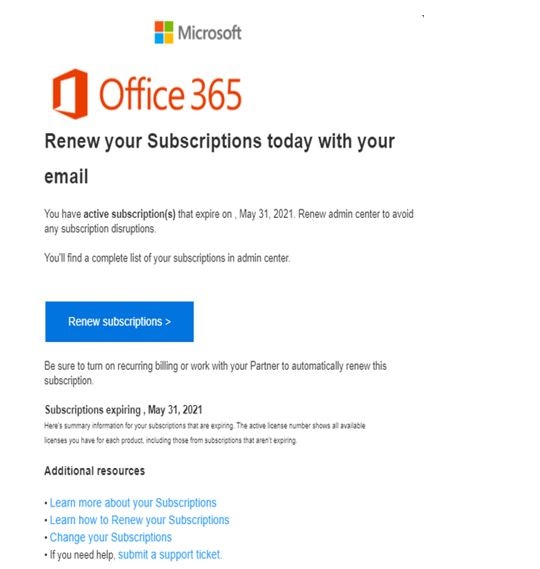

Un esempio è quello proveniente un indirizzo email no-reply@microsoft[.]com che conteneva l'oggetto “La tua iscrizione è scaduta”. Il corpo del testo conteneva un link alla landing page fraudolenta http://adminsys[.]serveftp[.]com/nensa/fabio/ex/478632215/zer7855/nuns566623, che reindirizzava l'utente a una falsa pagina di login Microsoft. Chi inseriva le proprie credenziali le cedeva in realtà ai criminali informatici.

Quanto alla società di spedizioni DHL, ha mantenuto la seconda posizione in virtù del continuo successo dell'ecommerce. Terminati i lockdown, sono molti gli utenti che hanno proseguito con gli acquisti online. Tutte persone che sono in attesa della consegna di uno o più pacchi, quindi vulnerabili a messaggi di brand phishing in cui si prospettano problemi di consegna. È così che il 26% di tutti i tentativi di phishing sono collegati a DHL.

Quanto alla società di spedizioni DHL, ha mantenuto la seconda posizione in virtù del continuo successo dell'ecommerce. Terminati i lockdown, sono molti gli utenti che hanno proseguito con gli acquisti online. Tutte persone che sono in attesa della consegna di uno o più pacchi, quindi vulnerabili a messaggi di brand phishing in cui si prospettano problemi di consegna. È così che il 26% di tutti i tentativi di phishing sono collegati a DHL.

Il discorso precedente si adatta perfettamente anche al terzo classificato: Amazon. Nel primo trimestre dell'anno il colosso statunitense dell'ecommerce era stato scavalcato per il brand phishing dal settore bancario. Grazie al Prime Day tuttavia ha riconquistato la sua posizione precedente, quasi certamente a causa dell’impennata di vendite.

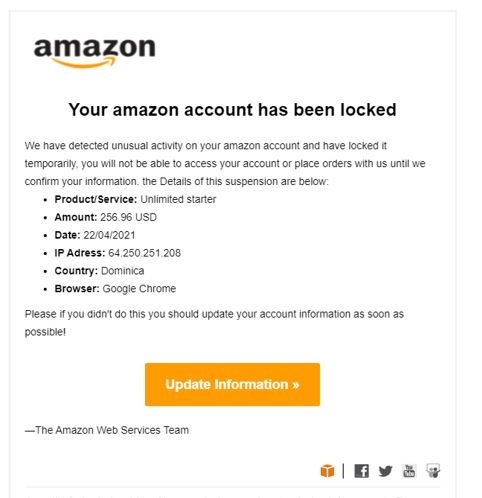

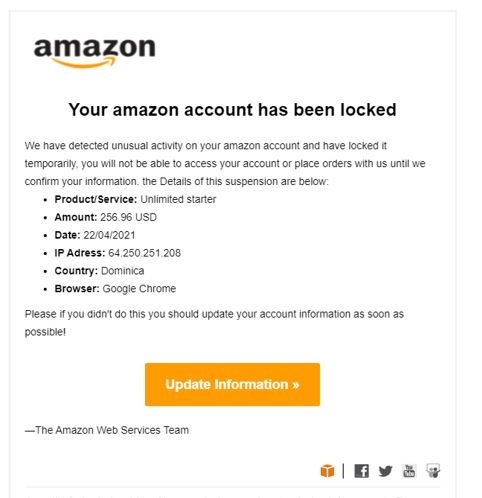

Una tipica email di brand phishing che coinvolge Amazon è quella proveniente dall'indirizzo Service@srv[.]androidscrib[.]com con oggetto “Il tuo account Amazon è stato bloccato”. Gli attaccanti cercavano di attirare la vittima a cliccare su un link dannoso, che veniva reindirizzata a una pagina fraudolenta simile al vero sito di login di Amazon. Nel link malevolo, https://habitosdamente[.]com[.]br/wp-admin/includes/logs/update-your-account-information/security-measure/?iyh_re, l’utente doveva inserire il proprio nome utente e la propria password. Anche in questo caso l'obiettivo era il furto di credenziali.

Come abbiamo ricordato anche in precedenza, le credenziali sono merce molto importante per i criminali informatici. Ci sono gruppi di criminali informatici specializzati nel rastrellare questo tipo di informazioni, per poi rivenderle nel darkweb. Altri gruppi si procurano da sé i dati che gli occorrono per avviare campagne ben più ampie e pericolose.

In tutti i casi, le credenziali rubate servono per perpetrare diversi tipi di reato informatico, dagli attacchi BEC a quelli ransomware, passando per lo spionaggio, il furto di identità e truffe a vario titolo. Omer Dembinsky, Data Research Group Manager di Check Point Software, sottolinea infatti che “nel secondo trimestre abbiamo assistito a un'impennata globale degli attacchi ransomware che spesso si diffondono inizialmente attraverso e-mail di phishing contenenti allegati dannosi.”

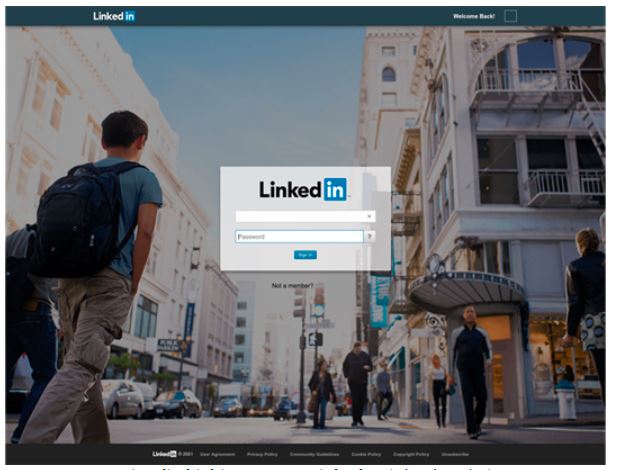

La classifica completa dei brand più sfruttati negli attacchi di phishing include al quarto posto Bestbuy, seguito da Google, LinkedIn, Dropbox, Chase, Apple e Paypal.

Microsoft in pole position non è una novità: è sul gradino più alto del podio per il terzo trimestre consecutivo. A questo giro, a farle mantenere una posizione di leadership è stata una nuova campagna di phishing da parte del gruppo russo Nobelium. Oltre a questo, sono sempre molte le campagne mirate al furto di credenziali degli account Microsoft, che sono tipicamente aziendali.

Un esempio è quello proveniente un indirizzo email no-reply@microsoft[.]com che conteneva l'oggetto “La tua iscrizione è scaduta”. Il corpo del testo conteneva un link alla landing page fraudolenta http://adminsys[.]serveftp[.]com/nensa/fabio/ex/478632215/zer7855/nuns566623, che reindirizzava l'utente a una falsa pagina di login Microsoft. Chi inseriva le proprie credenziali le cedeva in realtà ai criminali informatici.

Quanto alla società di spedizioni DHL, ha mantenuto la seconda posizione in virtù del continuo successo dell'ecommerce. Terminati i lockdown, sono molti gli utenti che hanno proseguito con gli acquisti online. Tutte persone che sono in attesa della consegna di uno o più pacchi, quindi vulnerabili a messaggi di brand phishing in cui si prospettano problemi di consegna. È così che il 26% di tutti i tentativi di phishing sono collegati a DHL.

Quanto alla società di spedizioni DHL, ha mantenuto la seconda posizione in virtù del continuo successo dell'ecommerce. Terminati i lockdown, sono molti gli utenti che hanno proseguito con gli acquisti online. Tutte persone che sono in attesa della consegna di uno o più pacchi, quindi vulnerabili a messaggi di brand phishing in cui si prospettano problemi di consegna. È così che il 26% di tutti i tentativi di phishing sono collegati a DHL.Il discorso precedente si adatta perfettamente anche al terzo classificato: Amazon. Nel primo trimestre dell'anno il colosso statunitense dell'ecommerce era stato scavalcato per il brand phishing dal settore bancario. Grazie al Prime Day tuttavia ha riconquistato la sua posizione precedente, quasi certamente a causa dell’impennata di vendite.

Una tipica email di brand phishing che coinvolge Amazon è quella proveniente dall'indirizzo Service@srv[.]androidscrib[.]com con oggetto “Il tuo account Amazon è stato bloccato”. Gli attaccanti cercavano di attirare la vittima a cliccare su un link dannoso, che veniva reindirizzata a una pagina fraudolenta simile al vero sito di login di Amazon. Nel link malevolo, https://habitosdamente[.]com[.]br/wp-admin/includes/logs/update-your-account-information/security-measure/?iyh_re, l’utente doveva inserire il proprio nome utente e la propria password. Anche in questo caso l'obiettivo era il furto di credenziali.

Dal phishing al ransomware

Come abbiamo ricordato anche in precedenza, le credenziali sono merce molto importante per i criminali informatici. Ci sono gruppi di criminali informatici specializzati nel rastrellare questo tipo di informazioni, per poi rivenderle nel darkweb. Altri gruppi si procurano da sé i dati che gli occorrono per avviare campagne ben più ampie e pericolose.

In tutti i casi, le credenziali rubate servono per perpetrare diversi tipi di reato informatico, dagli attacchi BEC a quelli ransomware, passando per lo spionaggio, il furto di identità e truffe a vario titolo. Omer Dembinsky, Data Research Group Manager di Check Point Software, sottolinea infatti che “nel secondo trimestre abbiamo assistito a un'impennata globale degli attacchi ransomware che spesso si diffondono inizialmente attraverso e-mail di phishing contenenti allegati dannosi.”

La classifica completa dei brand più sfruttati negli attacchi di phishing include al quarto posto Bestbuy, seguito da Google, LinkedIn, Dropbox, Chase, Apple e Paypal.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 16

OT Cyber Security: dalla teoria alla fabbrica

Giu 17

Nutanix .NEXT On Tour Roma

Giu 23

Dynatrace Innovate Roadshow - Milano

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Ultime notizie Tutto

Protezione immediata contro le vulnerabilità sfruttate

29-05-2026

APT: in Europa Corea del Nord e Russia sono in fermento

29-05-2026

Il SOC agentico risponde alle minacce in 89 secondi

29-05-2026

Dal cloud alla Shadow AI: perché la sicurezza delle identità è il vero fattore competitivo

29-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab