Phishing: TA505 distribuisce una nuova variante del RAT FlawedGrace

Ondate di phishing contro aziende di settori differenti e in Paesi differenti distribuiscono il Trojan di accesso remoto FlawedGrace.

Una nuova campagna di phishing sta inondando di malware un vasto numero di aziende nei Paesi occidentali. La matrice degli attacchi è TA505, gruppo cybercriminale noto e avanzato, la cui attività è monitorata da vicino dagli esperti di sicurezza di Proofpoint. Le campagne proseguono dal 2019, a ogni tornata cambiano alcune tecniche e tattiche di attacco, pur mantenendo sempre fede alla distribuzione dei contagi tramite email.

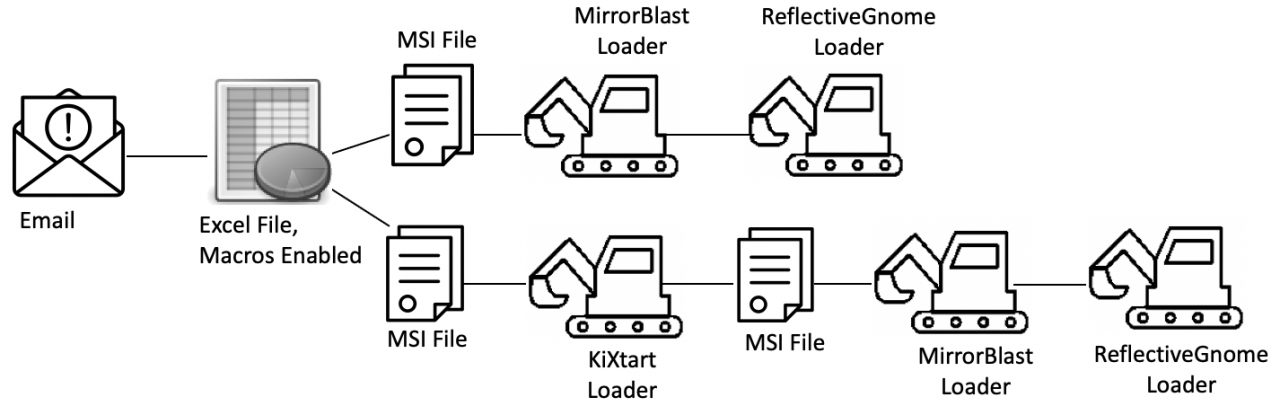

L'ultima campagna in ordine di tempo, in corso fra settembre e ottobre, mette in campo nuovi strumenti fra cui KiXtart Loader, MirrorBlast loader, una variante aggiornata del RAT FlawedGrace e allegati Excel dannosi. Sta mietendo vittime nei Paesi di lingua tedesca, negli USA e in Canada. È proprio lo schieramento di strumenti e tattiche differenti a rendere difficile il monitoraggio e il blocco di queste campagne, che mostrano molti elementi simili, ma altrettante differenze.

Campagne variegate

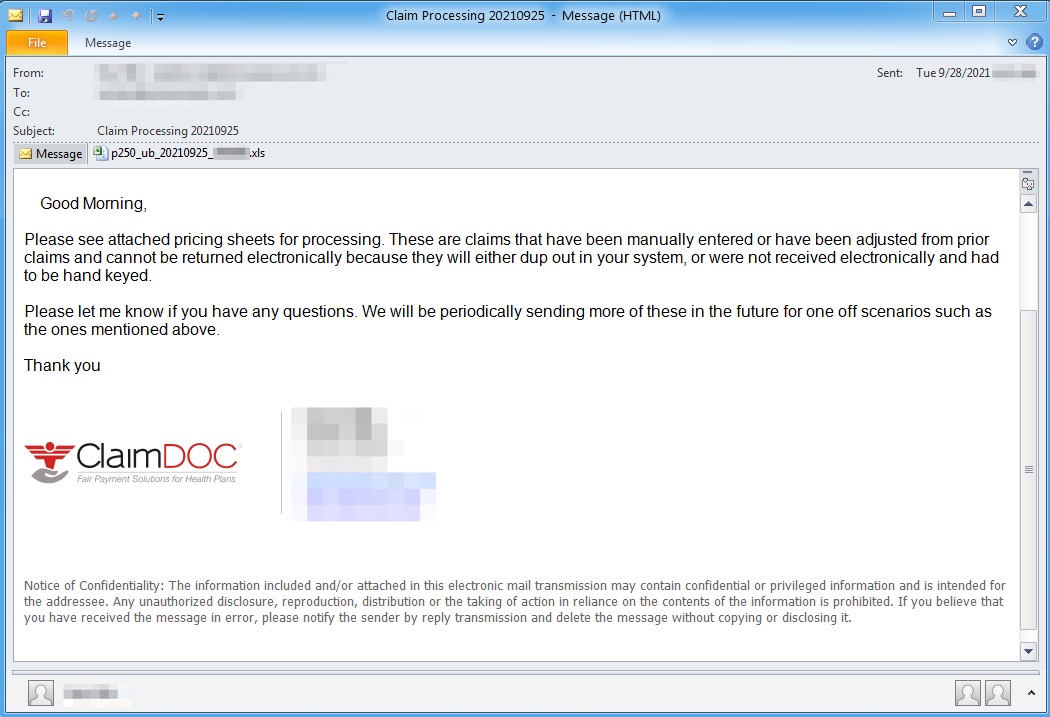

Le prime campagne osservate da Proofpoint nel settembre 2021 mostravano un volume relativamente ridotto, con diverse migliaia di email per ciascun invio. Distribuivano allegati Excel pericolosi.

Tra la fine di settembre e l'inizio di ottobre 2021 la situazione è cambiata. TA505 ha iniziato a inviare volumi di email più elevati, da decine a centinaia di migliaia, verso aziende di molti settori differenti. Inoltre, ha iniziato a sfruttare campagne email basate sia su URL che su allegati, diversificando le aree target principali, passate dal Nord America ai paesi di lingua tedesca, tra cui Germania e Austria.

Molte delle campagne, specialmente quelle di grande volume, hanno forti somiglianze con la storica attività di TA505 del 2019 e 2020. I punti in comune includono schemi simili di denominazione dei domini, esche email ed Excel e la distribuzione del RAT FlawedGrace.

Tuttavia, presentano anche alcuni nuovi sviluppi degni di nota, come le fasi del loader intermedio riorganizzate con script in Rebol e KiXtart, utilizzati in sostituzione del downloader Get2, in precedenza molto noto. I nuovi downloader eseguono funzionalità simili di ricognizione e di trazione nelle fasi successive. Infine, c'è una versione aggiornata di FlawedGrace.

Bisogna guardarsi le spalle

TA505 è un attore di minacce affermato, noto per condurre campagne di phishing dannose su una scala che non hanno precedenti. Fra il 2014 e il 2017 ha distribuito il malware Dridex; nel 2016 è ritenuto responsabile dell'impiego del ransomware Locky, mentre nel 2017 si reputa che abbia sfruttato TrickBot.

Il gruppo cambia regolarmente i propri TTP ed è considerato un trendsetter nel mondo del crimine informatico. È di fatto un opportunista che non si limita a stringere il campo a obiettivi precisi, ma spazia fra le aree geografiche e i settori verticali per aumentare i propri profitti. Queste peculiarità, combinate con la flessibilità tipica di TA505, rendono questo gruppo una minaccia continua.

I ricercatori di Proofpoint si aspettano che TA505 continuerà a modificare le proprie operazioni e i suoi metodi per incrementare i guadagni. È anche probabile che l'utilizzo di loader intermedi nella sua attack chain diventi una tecnica che sfrutterà nel lungo termine. Proofpoint ha pubblicato a questo link la lista degli Indicatori di Compromissione.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab