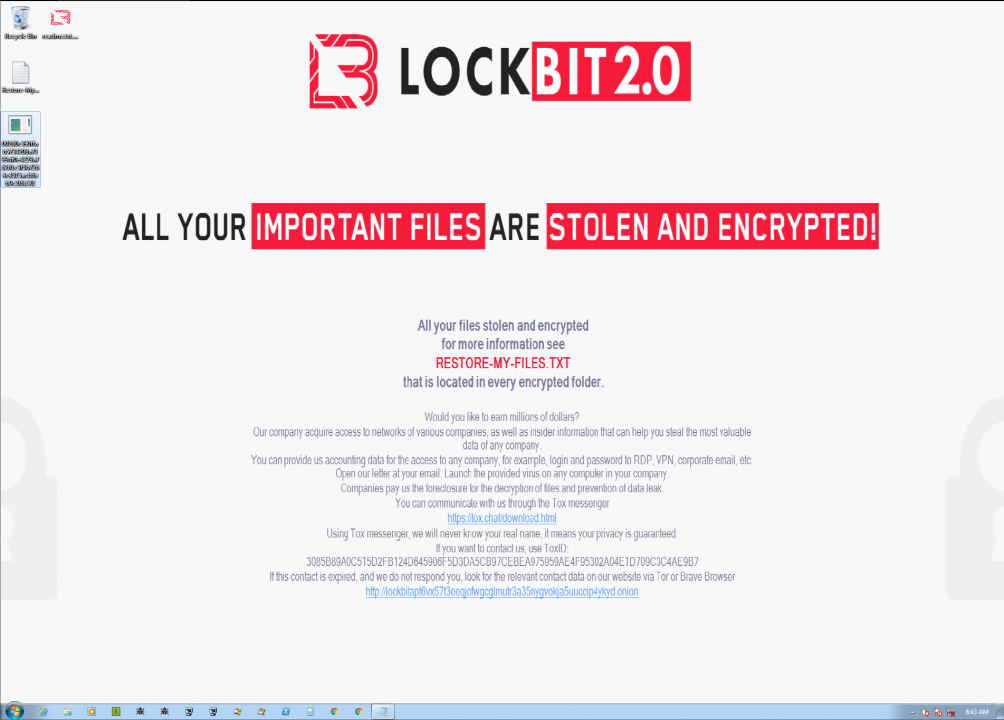

Ransomware LockBit prende di mira i server VMware ESXi

Le macchine virtuali sono il nuovo obiettivo dei cyber criminali da un anno a questa parte. Ora che è sceso in campo anche LockBit è imperativo correre i ripari.

La crescente popolarità delle macchine virtuali sta portando i gruppi ransomware a concentrare parte delle proprie risorse per attaccare con successo questi asset. Il gruppo ransomware LockBit ha messo a punto una nuova arma per la crittografia delle macchine virtuali VMware ESXi.

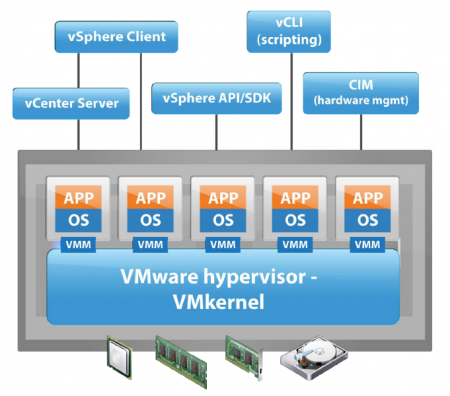

La necessità di efficientare le risorse disponibili e di semplificarne la gestione sta portano un numero sempre più alto di aziende a ricorrere alla virtualizzazione per aumentare le prestazioni, ridurre i costi operativi, fare un deployment più rapido dei workload, gestire i backup e molto altro.

I criminali informatici, sempre alla ricerca di nuovi modi per colpire i propri obiettivi, non si stanno facendo sfuggire questa opportunità e da circa un anno stanno evolvendo le proprie tattiche per creare soluzioni efficienti per crittografare le più popolari piattaforme di virtualizzazione VMware vSphere ed ESXi.

I risultati sono evidenti. Circa un anno fa era circolata la notizia che il gruppo ransomware RansomExx stava sfruttando due vulnerabilità note di VMWare ESXi per crittografare i dischi virtuali. A metà 2021 erano stati gli affiliati del gruppo ransomware REvil a mettere a punto un encryptor appositamente progettato per colpire le macchine virtuali ESXi. Sono poi da annotare encryptor simili prodotti da HelloKitty, BlackMatter, AvosLocker e Hive.

A questo giro è LockBit a riportare il focus sulla crittografia delle macchine virtuali VMware ESXi. In sostanza, secondo gli esperti ormai ogni gruppo ransomware affermato ha già sviluppato una propria variante Linux.

Qualcuno si starà chiedendo perché ESXi. La risposta è piuttosto semplice nella sua diabolicità: benché non sia un prodotto Linux, condivide con lui molte delle sue caratteristiche, inclusa la possibilità di impiegare eseguibili ELF64 Linux. Inoltre, è una soluzione di virtualizzazione molto popolare nelle grandi realtà. Per questo motivo gli amministratori di rete e i CISO dovrebbero attivarsi rapidamente per proteggere tutti i dispositivi nelle proprie reti, non solo i dispositivi Windows.

Il progetto di LockBit

Nell’ottobre 2021 LockBit ha iniziato a promuovere le nuove funzionalità del suo Ransomware-as-a-Service sul forum RAMP. Fra i prodotti in promozione c’era appunto un encryptor Linux per le macchine virtuali VMware ESXi. Questo codice è stato analizzato dagli esperti di Trend Micro.

Analogamente ad altri prodotti in circolazione, fornisce un'interfaccia a riga di comando che consente agli affiliati di abilitare e disabilitare varie funzionalità per personalizzare i propri attacchi. Tali funzionalità comprendono la possibilità di specificare la dimensione di un file e il numero di byte da crittografare, se interrompere l'esecuzione di macchine virtuali, e altro.

La peculiarità dell’encryptor Linux di LockBit è la possibilità di agire sia su VMware ESXI che su VMware vCenter per verificare le macchine virtuali in esecuzione, spegnerle e crittografarle con un encryptor che sfrutta la cifratura AES e algoritmi ECC (Elliptic-Curve Cryptography).

L’allarme è alto perché, con l’uscita di scena di REvil, LockBit è di fatto il RaaS più importante sulla scena criminale e ha nel suo arsenale un ampio set di armi efficaci e difficili da contrastare, oltre che budget elevati da investire per nuove tattiche e strumenti.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Nuovo report SOC: gli attaccanti restano 108 giorni in rete

15-05-2026

Le email restano il vettore d’infezione primario

15-05-2026

Spionaggio cinese: Exchange senza patch apre le porte agli attacchi

15-05-2026

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab