Gli attacchi ransomware sono i moderni colpi in banca

Come giocare sul dwell time per combattere il ransomware con una tecnica efficace di backup.

Il ransomware come lo conosciamo oggi è diventato un fenomeno di ampia portata dal 2013, con la diffusione di CryptoLocker. Tuttavia, se si analizza un attacco ransomware nelle sue varie fasi di sviluppo ci si rende conto che non è molto diverso dalle rapine in banca vecchio stile. Questa riflessione originale è proposta da Umberto Galtarossa, Partner Technical Manager di Pure Storage.

L’episodio che Galtarossa porta come esempio risale al fine settimana delle vacanze di Pasqua del 2015, quando un gruppo di criminali mise a segno un bottino da 25 milioni di sterline in oro, gioielli e contanti svaligiando la Safe Deposit Company di Hatton Garden a Londra. La banda scelse il fine settimana di Pasqua in quanto i giorni festivi offrivano una finestra temporale di quattro giorni in cui poter accedere indisturbati alla Safe Deposit Company, perforare i muri e aprire le cassette di sicurezza.

In un attacco ransomware questo lasso di tempo è noto come dwell time, ovvero tempo di permanenza e comprenderlo è la chiave per riprendersi rapidamente dopo una violazione di questo tipo. Il tempo di permanenza va dal momento in cui l'aggressore viola per la prima volta il firewall a quando si rivela e chiede un riscatto alla vittima.

Lo schema degli attacchi ransomware

Si parte con una fase preparatoria. I dipendenti vengono presi di mira con email di phishing contenenti link a malware, oppure gli hacker valutano la vulnerabilità dei sistemi connessi a Internet. Qualunque sia la strategia impiegata, questa fase è finalizzata a identificare una vittima e a stabilire gli strumenti per assicurarsi l’accesso.

A questo punto l’intrusione diventa l'obiettivo. Per gli attaccanti che mettono a segno attacchi ransomware avere accesso al firewall permette di sbloccare il resto del processo e coincide con il “dwell time”. Una volta entrati, gli attaccanti si impossessano delle credenziali per assicurarsi un accesso più capillare e iniziano a muoversi in maniera trasversale all’interno del sistema della vittima, spesso utilizzando strumenti che si basano su protocolli legittimi come RDP per lavorare in remoto e stabilire funzionalità di comando e controllo. In questa fase identificano i dati sensibili e iniziano ad installare i payload del software per avviare la fase di esecuzione, in cui si verificano la crittografia e il trasferimento dei dati.

Supponendo che sia quasi impossibile sfuggire alle mire dei threat acotr più determinati, la chiave per resistere ad un attacco ransomware è racchiusa nella capacità di ripristino prima che abbia inizio il dwell time ed essere in grado di farlo nel minor tempo possibile.

Il ruolo di snapshot e backup

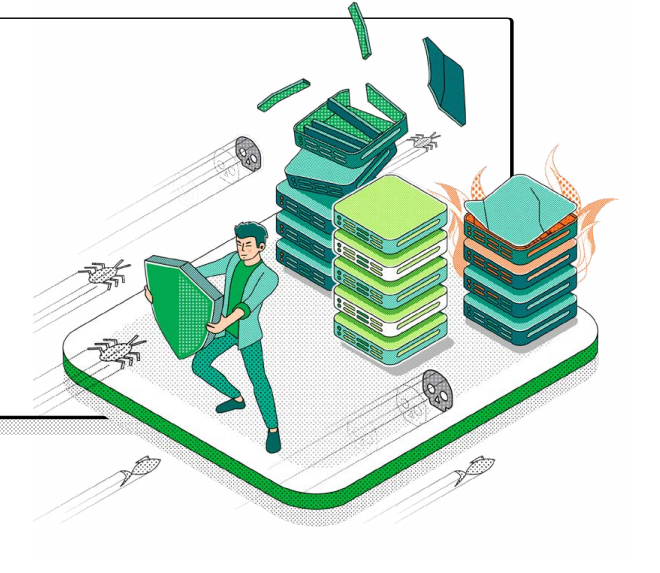

Pure Storage si occupa di soluzioni per il backup, quindi propone questo argomento per il contrasto degli attacchi cyber. Ovviamente questo non esclude la necessità di soluzioni proattive per la detection e la response, possibilmente di ultima generazione e basate sull’AI e il monitoraggio comportamentale, per individuare anche i segnali di attacchi con strumenti fileless e zero day.

Gli snapshot offrono una fotografia dello stato in cui si trovano il sistema e i relativi dati che viene acquisita ad intervalli frequenti nel corso della giornata, consentendo alla vittima di ripristinare una configurazione precedente con un elevato grado di granularità. Gli snapshot sono progettati per essere eseguiti con un impatto minimo sui sistemi e per questo vengono spesso memorizzati su uno storage primario o vicino ad esso. Ciò significa che in questo modo i dati possono essere ripristinati rapidamente. Un'azienda può conservare snapshot che risalgono ad uno o due mesi prima.

Generalmente i backup vengono conservati più a lungo, mentre le copie vengono eseguite meno frequentemente, di solito durante finestre di backup periodiche al di fuori dell'orario di lavoro. Quasi sempre vengono spostati su uno storage secondario e possono richiedere più tempo per essere ripristinati.

Se le circostanze lo consentono - e in particolare gli effetti dettati dal dwell time – gli snapshot rappresentano la modalità più efficace per recuperare i dati a seguito di un attacco ransomware, perché possono essere ripristinati rapidamente. Sempre che non vengano compromessi dagli attaccanti.

Gli snapshot devono essere inalterabili

Solitamente, gli snapshot sono di sola lettura, per cui in un certo senso si possono definire inalterabili. È un fatto noto però che anche i threat actor tentano di rimuoverli o di spostarli. I clienti necessitano quindi di provider in grado di offrire snapshot che non possono essere cancellati o spostati da intrusi per impedire il recovery.

Ulteriori protezioni che i clienti possono richiedere sono gli snapshot che sfruttano l'autenticazione a più fattori e basata su PIN da parte di più membri di un team IT, nonché la possibilità di impostare una policy relativa all’archiviazione e ai percorsi consentiti per il salvataggio degli snapshot.

Gli snapshot sono il metodo di ripristino da seguire se i tempi di permanenza del ransomware sono relativamente brevi. Ma potrebbero non esserlo. È possibile che gli attaccanti passino diversi mesi all'interno del firewall a curiosare, installare malware e corrompere i file. Se è questo il caso, è più probabile che si abbia bisogno di ripristinare dai backup.

Indipendentemente dalla fonte di ripristino - snapshot o backup – resta di fondamentale importanza recuperare i dati quanto più rapidamente possibile affinché la produttività possa essere ripristinata. La chiave risiede nello storage che si utilizza per conservare le copie di protezione dei dati che deve essere in grado di gestire il ripristino in tempi brevi.

Quindi, quali tipologie di storage sono da considerarsi più adatte per l’archiviazione di snapshot e backup – e cosa fondamentale - sono in grado di offrire prestazioni rapide in termini di ripristino? In primo luogo, i clienti devono focalizzarsi su quelli a stato solido che possono gestire dati non strutturati come file e oggetti. Ciò significa non uno storage allo stato solido qualunque.

Le ultime generazioni di NAND flash hanno favorito la disponibilità di storage array che offrono capacità e velocità di accesso estremamente elevate. Ovvero array di archiviazione con flash TLC o QLC che offrono un'alta capacità ad un costo per terabyte che si avvicina a quello degli HDD spinning disk.

In secondo luogo, i clienti devono verificare le prestazioni di throughput. Gli array di archiviazione allo stato solido con le prestazioni più elevate attualmente disponibili sono in grado di fornire più di 270 TB all'ora. Questo è sufficiente per riportare online la maggior parte delle organizzazioni rapidamente, ma non sono molti i fornitori di storage che possono offrire questo livello di velocità, per cui è bene assicurarsi di controllare le schede tecniche.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Il CAIO e lo Specchio delle parole vuote

01-05-2026

Backup e resilienza

30-04-2026

Europol smaschera una frode da 50 milioni

30-04-2026

Cybersecurity nell’era dell’AI: dati, piattaforme e cooperazione al centro della difesa

30-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab