Il cybercrime sfrutta anche la guerra in Ucraina

Aiuti umanitari, donazioni, attacchi di stato: la guerra sta diventando il pretesto migliore per attaccare e truffare gli utenti via email.

Dopo la lunga ondata di phishing a tema Covid, è arrivata la marea di phishing che sfrutta la guerra in Ucraina come pretesto per scatenare attacchi cyber, truffe e altro. Senza vergogna, i cyber criminali stanno prendendo di mira in maniera subdola gli aiuti umanitari e le raccolte fondi per i profughi ucraini. A lanciare l’allarme sono i ricercatori di Cisco Talos, che denunciano un aumento di truffe così come di vere e proprie minacce specifiche come malware.

Il parere degli esperti è che nelle prossime settimane assisteremo a un’escalation di attacchi in tal senso, quindi è imperativo prepararsi a gestire fonti inattendibili e a guardare con sospetto qualsiasi comunicazione legata, direttamente o indirettamente, con conflitto bellico in atto.

Phishing

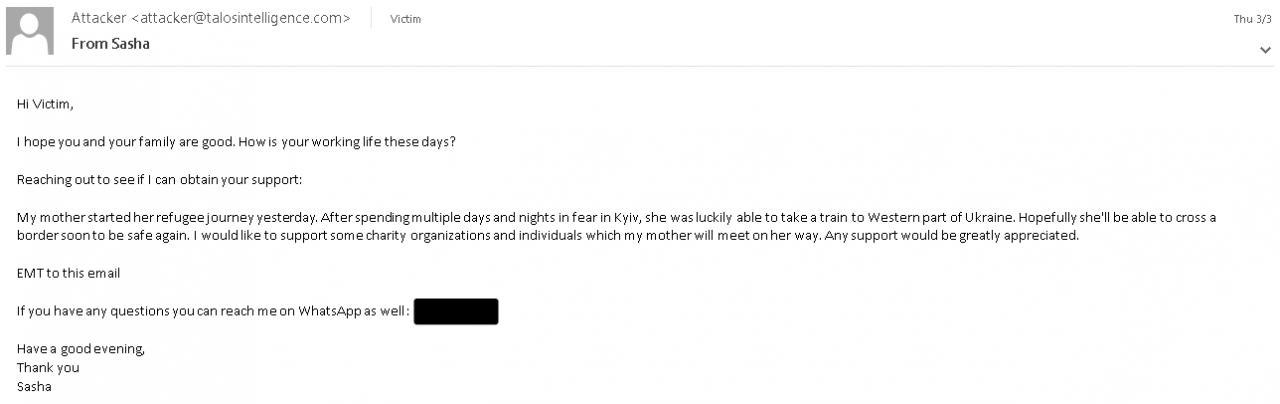

Per informare al meglio i possibili destinatari degli attacchi, Cisco Talos ha pubblicato una lista di esempi dei messaggi fraudolenti che sono già in circolazione. In uno, un mittente conosciuto che si presenta come uno sfollato chiede assistenza per una donazione a un ente benefico. Propone al destinatario della mail di inviare una cifra in Bitcoin tramite WhatsApp.

In un esempio più credibile, un messaggio “di uno dei più grandi mercati di Bitcoin in Germania” avvisa il destinatario che è imminente un aumento di “attacchi informatici guidati dallo Stato” contro la piattaforma. Quindi paventa alla potenziale vittima che il suo account è stato bloccato, e lo invita ad accedere a una pagina Web per sbloccarlo.

Qui si ritrovano i classici segnali del phishing: lo scenario tragico, il rischio imminente, la soluzione chiavi in mano per salvarsi. Ovviamente gli attaccanti puntano sulla reazione emotiva e sul senso di urgenza che dovrebbe spingere la vittima ad agire secondo istruzioni, senza temporeggiare sui dettagli.

Malware

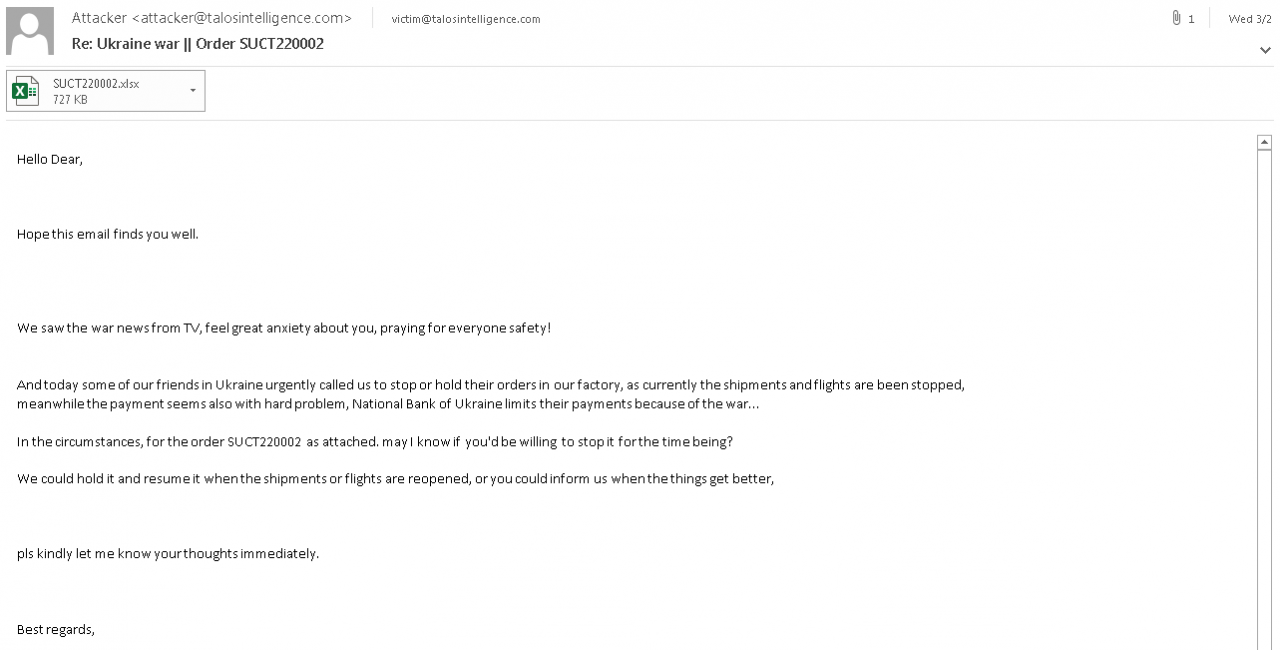

Oltre che dalle truffe, bisogna guardarsi anche dalle campagne malware. Una, per esempio, consiste in email con oggetto "Guerra in Ucraina" seguito da un numero d'ordine. Il testo tenta di convincere il destinatario ad aprire il documento Excel in allegato per bloccare un ordine di acquisto. Peccato che all’apertura il file sfrutti una vecchia vulnerabilità di Office per scaricare il payload di un malware sul computer. Come detto più volte, gli allegati Excel sono particolarmente sfruttati per la diffusione di malware: è sempre meglio diffidare.

Un’altra insidia arriva invece da un mittente che si spaccia per il Governo ucraino, e chiede un aiuto economico per fornire assistenza ai rifugiati. Oltre a fornire un indirizzo del portafoglio Bitcoin a cui i destinatari possono inviare donazioni, l'email include anche un allegato Office che tenta di installare del codice dannoso. La tattica, quindi, combina sia la truffa che l’attacco cyber, nella speranza che almeno una vada a segno.

Tutti questi esempi rappresentano attacchi casuali, non mirati contro obiettivi specifici, con l’obiettivo di colpire più persone possibile. Se si ripeterà quanto visto ai tempi dei lockdown, circoleranno centinaia di messaggi dai mittenti più disparati e con scuse più o meno credibili. Chi gestisce le email dovrebbe essere consapevole dei rischi e gestire la corrispondenza applicando le posture di sicurezza ben note.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Nuovo report SOC: gli attaccanti restano 108 giorni in rete

15-05-2026

Le email restano il vettore d’infezione primario

15-05-2026

Spionaggio cinese: Exchange senza patch apre le porte agli attacchi

15-05-2026

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab