VMware chiude una falla critica di authentication bypass

Due falle che interessano prodotti VMware destano preoccupazione: le patch devono essere installate rapidamente, sono attesi tentativi di sfruttamento a breve.

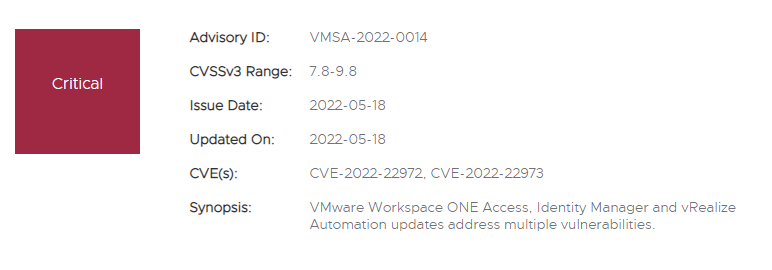

VMware ha pubblicato le patch che chiudono due falle di sicurezza relative a Workspace ONE Access, Identity Manager, vRealize Automation, VMware Cloud Foundation e vRealize Suite Lifecycle Manager. Potrebbero essere sfruttate per installare backdoor nelle reti aziendali. La prima e più grave delle due è quella tracciata con la sigla CVE-2022-22972 e ha un punteggio CVSS di 9.8 su 10. Riguarda un problema di authentication bypass che potrebbe consegnare l’accesso come amministratore, senza bisogno di autenticazione, a un attaccante con accesso di rete all'interfaccia utente.

La seconda falla non è critica, dato che ha un punteggio CVSS di 7.8, ma è bene chiuderla perché apre a una escalation dei privilegi che potrebbe consentire a un threat actor con accesso locale di elevare i propri privilegi a quelli di utente root su appliance virtuali vulnerabili. La vulnerabilità è tracciata con la sigla CVE-2022-22973. I dettagli di entrambe le falle sono descritti pubblicamente sul sito ufficiale del produttore, dove si trovano anche i link per il download e le istruzioni per l’installazione delle correzioni.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

VMware esorta i clienti a installare il prima possibile le patch o adottare le misure di mitigazione per limitare eventuali attacchi. La stessa indicazione è stata diffusa dalla Cybersecurity and Infrastructure Agency (CISA). L’urgenza è dovuta al fatto che sono attesi imminenti exploit per sfruttare tali falle.

Un precedente preoccupante

Quello della CISA è un approccio condivisibile, dato che in passato ci sono stati molteplici casi di sfruttamento in tempi brevissimi di falle dei prodotti VMware. Il più recente citato dalla CISA riguarda due falle VMware chiuse all’inizio dello scorso mese e monitorate con le sigle CVE-2022-22954 e CVE-2022-22960. Gruppi APT sono stati visti mentre attuavano tentativi di sfruttamento.

In particolare, un attaccante non autenticato con accesso di rete all'interfaccia web ha sfruttato la CVE-2022-22954 per eseguire un comando shell arbitrario come utente VMware. Quindi, abusando della falla CVE-2022-22960, ha attuato una escalation dei privilegi per ottenere l’accesso come utente root. Da qui era possibile cancellare i registri, attuare spostamenti laterali e altro. Per non parlare del fatto che in almeno tre diverse organizzazioni sono stati osservati strumenti post-sfruttamento sviluppati ad-hoc, come la shell web Dingo J-spy.

I movimenti relativi a queste due falle sono stati notati anche da Barracuda Networks, che in un report recente fa riferimento a “costanti tentativi” di sfruttamento intercorsi dopo il 6 aprile (data di divulgazione delle falle). Tre quarti degli IP degli attaccanti erano statunitensi, il 6% proveniva dal Regno Unito, altrettanti dalla Russia (6%). A seguire c’erano poi Australia (5%), India (2%), Danimarca (1%) e Francia (1%). Alcuni dei tentativi di sfruttamento registrati da Barracuda coinvolgevano operatori di botnet legati a Mirai.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Allucinazioni AI e l’impatto reale nelle operazioni IT

05-06-2026

Threat actor cinese sbarca in Europa grazie all'AI

05-06-2026

EU Tech Sovereignty Package: dal dibattito all’attuazione

05-06-2026

Ambienti OT: come calcolare il costo dei potenziali downtime

05-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab