Cybersecurity consolidation: perché è importante

Check Point Software riporta l’accento sulla cybersecurity consolidation, che offre sia vantaggi di security che economici.

L’andamento degli attacchi cyber sta portando sempre più in primo piano il problema della cybersecurity consolidation, ossia dell’esigenza di sfoltire il numero di soluzioni per la security adottate dalle aziende. È un problema su cui Check Point software insiste da tempo, agganciandosi a basi solide che vedono la propria genesi nella storia recente delle security. La pandemia ha creato due situazioni ad altissimo rischio: ha sgretolato i perimetri aziendali imponendo la difesa di endpoint di vario genere, dislocati ovunque e connessi a reti on sicure. E ha ampliato a dismisura la superficie di rischio con l’adozione di infrastrutture cloud (più spesso multicloud).

Seguendo la strategia difensiva ormai superata del “best-of-breed”, molti hanno moltiplicato le soluzioni di security nel tentativo affannoso di proteggere tutto il proteggibile. Tuttavia, così facendo hanno ottenuto l’effetto contrario: gli alert si sono moltiplicati di pari passo con le piattaforme di gestione, i CISO sono stati subissati di lavoro fino a non riuscire più a stabilire delle priorità. Le misconfigurazioni sono aumentate, e con esse le opportunità di attacco per i cyber criminali.

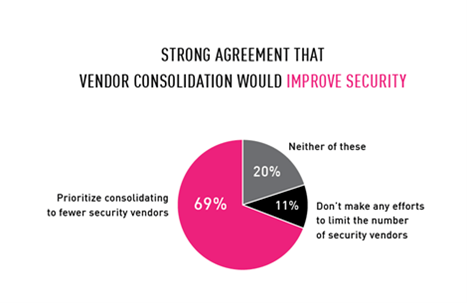

Oggi è ormai ovvio che la soluzione va nel senso di marcia opposto: consolidare l'architettura di sicurezza con un’unica suite di cybersecurity. Un punto di vista si cui concorda la maggiore parte dei 400 CISO interpellati da Check Point Software, dopo avere toccato con mano i risultati del best-of-breed su una infrastruttura moderna.

Il 79% degli interpellati ha definito “impegnativo” lavorare con più security vendor; il 69% concorda sul fatto che lavorare con meno provider aumenterebbe la security. Non solo: la cybersecurity consolidation porta con sé anche molti vantaggi sul fronte economico, dato che consente una riduzione dei costi di gestione, rispetto alla gestione di un lungo elenco di singole licenze. Al posto di queste ultime ci sarebbe invece una licenza ELA singola per tutti i servizi nell'intera organizzazione.

Un modello di questo tipo evita inoltre che la scadenza di licenze comporti una interruzione della protezione, e riduce gli sprechi dovuti ai servizi sovrapposti che i prodotti acquistati possono offrire. Non ultimo, i contratti ELA (Enterprise License Agreement) spesso includono l'opzione di richiedere crediti per le risorse inutilizzate, che possono essere destinati ad altri servizi utili, in modo da modulare al meglio il consumo dei servizi in funzione delle esigenze contingenti.

Il modello proposto da Check Point Software acquisisce ancora più peso nel momento in cui si prende atto del fatto che il cybercrime si sta evolvendo rapidamente, e con lui le tecniche e tattiche adottate per sferrare attacchi. Una protezione completa dell’infrastruttura si adatta più rapidamente e garantisce un allineamento più veloce con le esigenze del mercato.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

La sfida della cyber resilienza in trasporti e logistica

18-05-2026

Supply Chain 5.0: resilienza, sostenibilità e automazione ibrida come leve di competitività

18-05-2026

FamousSparrow colpisce il settore energetico azero

18-05-2026

L'AI allarga la superficie d'attacco sull'identità

18-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab