Brand phishing: Microsoft resta il marchio più imitato

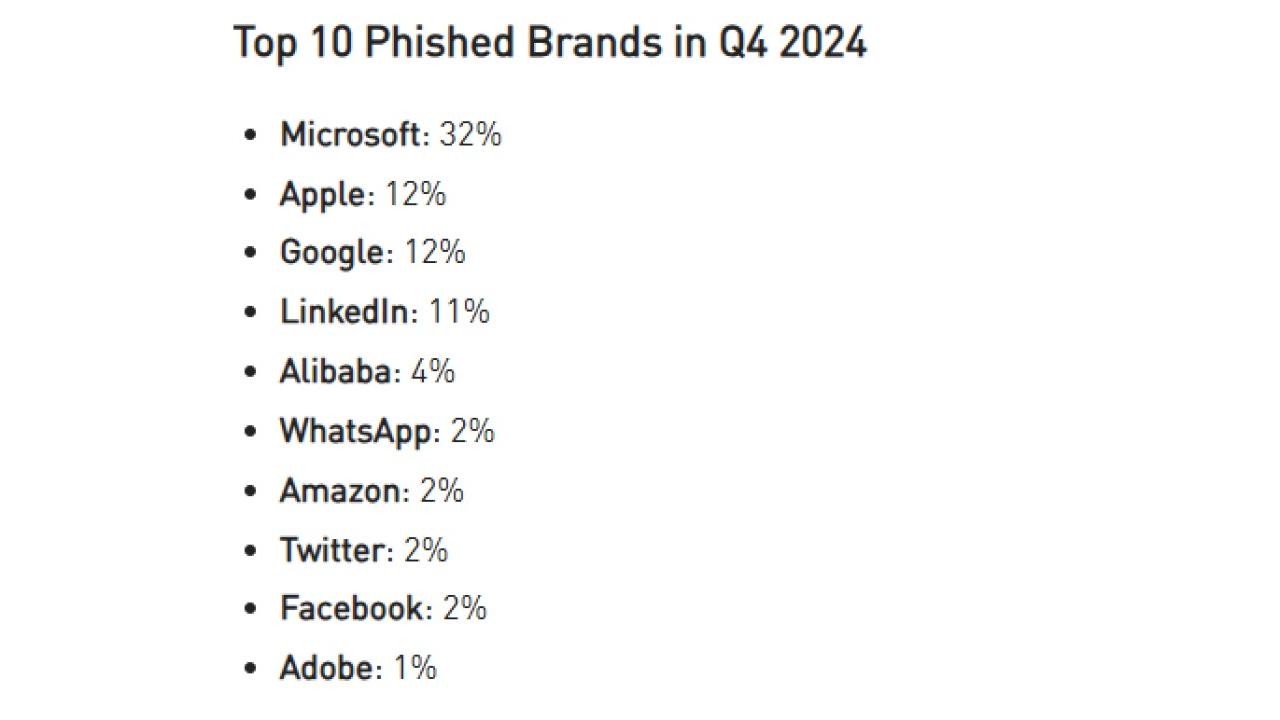

A fine 2024 Microsoft ha dominato il brand phishing insieme a Apple, Google e LinkedIn.

Fra ottobre e dicembre 2024 le campagne di brand phishing hanno continuato a prendere di mira i marchi più noti, con Microsoft che si è riconferma per l’ennesima volta al primo posto tra quelli più imitati. A stilare la classifica del brand phishing è come sempre Check Point Research, che segnala il coinvolgimento di Microsoft nel 29% di tutti i tentativi di phishing globali durante il periodo in esame. Seguono Apple e Google al secondo posto parimerito con il 12 percento.

Google è in risalita rispetto a 6% della rilevazione precedente e la sua presenza fissa nella top 10 sottolinea l'attrattiva dei servizi tecnologici e l’interesse da parte degli attaccanti per l’accesso non autorizzato agli account degli utenti (come del resto avvien per la maggioranza degli attacchi che sfruttano Microsoft).

Altra presenza ormai costante è LinkedIn, che a questo giro si posiziona al quarto posto con l’11 percento di sfruttamento. È una interessante indicazione circa il fatto che gli attaccanti continuano a sfruttare la piattaforme di social networking professionale per le campagne di phishing, in virtù anche dell'ampia base di utenti e delle preziose informazioni personali disponibili su tali piattaforme.

I nomi dell’ultimo trimestre utile non sorprendono e sono semmai la riconferma – quand’anche ce ne fosse bisogno – di come i cyber criminali sfruttino la popolarità e la fiducia riposta nei brand più popolari per ingannare le vittime e ottenere informazioni sensibili. i minimi cambiamenti si riferiscono in parte alla stagionalità, in parte alla tendenza dei criminali informatici di adattare costantemente le proprie tattiche per massimizzare l'efficacia delle campagne di phishing.

Chiudiamo ricordando che le uniche difese contro il brand phishing sono l'abilitazione dell'autenticazione a più fattori e la formazione, che porta gli utenti a diffidare e a verificare attentamente le fonti di tutte le comunicazioni ricevute, evitando di cliccare su link sospetti o di fornire informazioni personali a fonti non verificate.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Protezione immediata contro le vulnerabilità sfruttate

29-05-2026

APT: in Europa Corea del Nord e Russia sono in fermento

29-05-2026

Il SOC agentico risponde alle minacce in 89 secondi

29-05-2026

Dal cloud alla Shadow AI: perché la sicurezza delle identità è il vero fattore competitivo

29-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab