Akamai ha bloccato il più grande attacco DDoS in Europa

Non sono chiare le cause, ma i dati dell’incidente sono elevati: 75 attacchi DDoS in 30 giorni, compreso quello di picco che è durato 14 ore e ha raggiunto 853,7 Gbps.

Il più grande attacco DDoS (Distributed Denial-of-Service) che l'Europa abbia mai visto si è verificato all'inizio di questo mese e ha colpito una non precisata azienda nell'Europa orientale, cliente di Akamai. In 30 giorni la vittima è stata bersagliata da 75 attacchi DDoS, fra cui quello record si è verificato il 21 luglio e per 14 ore ha raggiunto il picco di 853,7 Gbps e 659,6 Mpps (milioni di pacchetti al secondo).

Il vettore più usato durante gli attacchi è stato il flood UDP (User Datagram Protocol), protagonista dei picchi. Nel corso dell’attacco sono stati impiegati anche altri metodi, tra cui la frammentazione UDP, flood ICMP, RESET flood, SYN flood, anomalia TCP, frammento TCP, PSH ACK flood, FIN push flood e PUSH flood, e altri ancora.

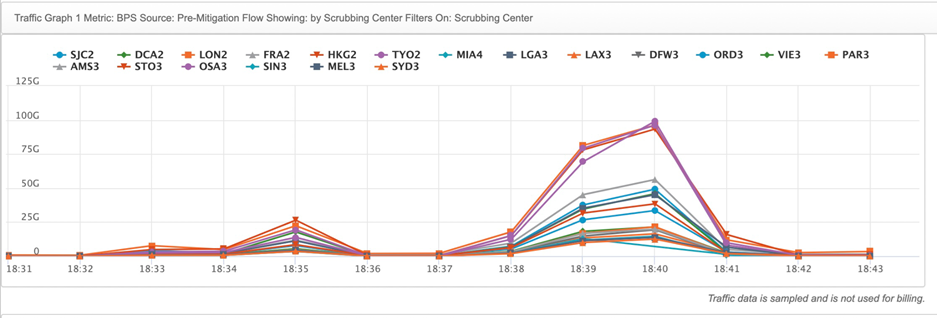

Distribuzione temporale del traffico di attacchi BPS

Distribuzione temporale del traffico di attacchi BPS

Dopo cinque giorni, la campagna ha raggiunto il picco PPS (659 Mpps) e successivamente il volume degli attacchi è poi aumentato fino a 853 Gbps. Akamai reputa che l’origine degli attacchi sia stata una botnet globale altamente sofisticata di dispositivi infetti. Il motivo dell'attacco in oggetto è poco chiaro. In linea generale, gli incidenti DDoS nell'Europa orientale sono spesso motivati politicamente e sono spesso usati come una forma di hacktivismo, come quelli a cui si è assistito nel contesto del conflitto ucraino.

Gli attacchi DDoS avevano subìto un’impennata nel 2020, quando in concomitanza con l’esplosione della pandemia il volume degli attacchi era salito del 350 percento, e avevano continuato ad aumentare nella prima metà del 2021. Storicamente questo tipo di incidente viene strutturato per interrompere servizi. Per questo motivo vengono tipicamente colpite le telco e i provider. Difficilmente si tratta di incidenti che causano danni permanenti: al termine dell’attacco i server, non più sovraccarichi, riprendono la regolare erogazione dei servizi. Per questo si parla più che altro di attacchi dimostrativi.

Raramente questi tipo di azione viene usata come esca per distribuire malware, o come ulteriore elemento di ricatto per indurre le vittime di ransomware a pagare il riscatto, nella formulazione RDDoS. Vengono spesso orchestrati tramite botnet, da qui l’ipotesi di Akamai sull’origine di questo attacco.

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Nuovo report SOC: gli attaccanti restano 108 giorni in rete

15-05-2026

Le email restano il vettore d’infezione primario

15-05-2026

Spionaggio cinese: Exchange senza patch apre le porte agli attacchi

15-05-2026

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab