Da DDoS a RDoS, attacchi distribuiti sempre più insidiosi

Attacchi bit-and-piece per superare i sistemi di difesa, e RDoS con minaccia di attacco a chi non paga il riscatto. Ecco le nuove minacce DDoS.

Gli allarmi sugli attacchi DDoS si stanno moltiplicando da mesi. Oltre ad aumentare di numero e di intensità, questo tipo di minaccia è anche oggetto di un marcato progresso tecnologico. Un cambiamento importante è stato segnalato da NexusGuard nel recente DDoS Threat Report relativo al secondo trimestre 2020. Gli esperti hanno registrato un incremento del 570% degli attacchi "bit-and-piece".

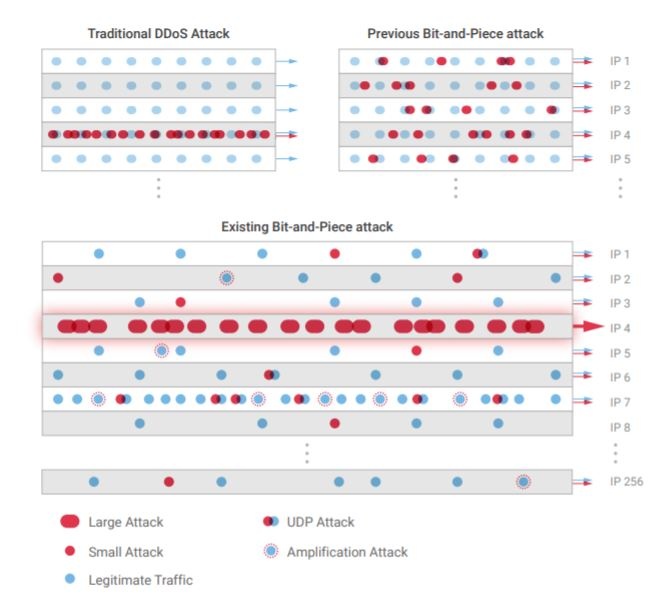

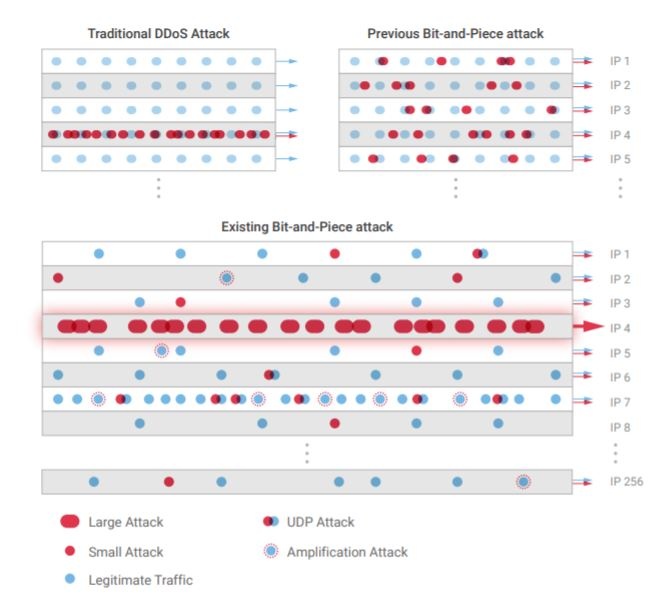

Gli attacchi vengono orchestrati con pacchetti molto piccoli di traffico spazzatura, che si mimetizzano bene nel traffico legittimo. L'obiettivo è quello di ottenere un volume collettivo sufficiente per un attacco DDoS, che viene scatenato da un vasto pool di indirizzi IP attraverso centinaia di prefissi IP, che alla fine paralizzano l'obiettivo non appena il traffico spazzatura inizia ad accumularsi. Le vittime sono per lo più servizi ISP, che si ritrovano inondati di traffico senza alcun preavviso da parte dei sistemi di allerta.

Gli esperti fanno notare che per ogni ondata di attacchi bit-and-piece, viene selezionato un bersaglio casuale oggetto di un grande attacco basato su UDP (User Datagram Protocol), nell'intervallo di dimensioni fra 300 Mbps e 21 Gbps. Quest'ultimo funge da "cortina fumogena" per distrarre i team di sicurezza interni dagli attacchi bit-and-piece che si stanno verificando, e che hanno il compito di mettere fuori uso le infrastrutture CSP.

Questo fa capire che gli attacchi bit-and-piece sono insidiosi quanto di quelli di grande portata perché, come spiega il report, "mitigare il traffico di un attacco di piccole dimensioni ampiamente distribuito è più difficile che gestire un attacco tradizionale su un numero ridotto di IP mirati. La convergenza del traffico ampiamente distribuito origina un massiccio flusso di traffico che supera facilmente la capacità dei dispositivi di mitigazione, portando nella migliore delle ipotesi ad un'elevata latenza, nel peggiore dei casi a un deadlock".

Questo fa capire che gli attacchi bit-and-piece sono insidiosi quanto di quelli di grande portata perché, come spiega il report, "mitigare il traffico di un attacco di piccole dimensioni ampiamente distribuito è più difficile che gestire un attacco tradizionale su un numero ridotto di IP mirati. La convergenza del traffico ampiamente distribuito origina un massiccio flusso di traffico che supera facilmente la capacità dei dispositivi di mitigazione, portando nella migliore delle ipotesi ad un'elevata latenza, nel peggiore dei casi a un deadlock".

In sostanza, i cyber criminali contattano le potenziali vittime chiedendo il pagamento di un riscatto per non essere bombardate da un attacco DDoS. In genere viene dato un tempo da tre giorni a una settimana per decidere.

Le somme chieste sono lontane da quelle stellari dei tipici attacchi ransomware, ma comunque cospicue: si va da 10 a 20 bitcoin, ossia da 110.000 a 220.000 dollari circa. Finora si sono verificati casi negli USA, APAC ed EMEA, e se inizialmente le vittime erano quasi tutte in ambito finanziario, successivamente il DDoS con estorsione ha chiamato in causa anche aziende di ospitality, retail, ecommerce, viaggi e servizi.

Sul banco degli imputati ci sono gruppi criminali noti: Fancy Bear, Cozy Bear, Lazarus Group e Armada Collective. Finora sono stati minacciati attacchi fino a 2 Tbps. Tuttavia, molte delle organizzazioni colpite hanno segnalato attacchi demo di piccole dimensioni dopo aver ricevuto la richiesta di riscatto, ma, nella maggior parte dei casi, non sono stati seguiti da attività DDoS di grande entità. Nonostante questo, diverse aziende sono andate nel panico all'idea di non poter fronteggiare gli attacchi prospettati.

Sul banco degli imputati ci sono gruppi criminali noti: Fancy Bear, Cozy Bear, Lazarus Group e Armada Collective. Finora sono stati minacciati attacchi fino a 2 Tbps. Tuttavia, molte delle organizzazioni colpite hanno segnalato attacchi demo di piccole dimensioni dopo aver ricevuto la richiesta di riscatto, ma, nella maggior parte dei casi, non sono stati seguiti da attività DDoS di grande entità. Nonostante questo, diverse aziende sono andate nel panico all'idea di non poter fronteggiare gli attacchi prospettati.

Ovviamente l'indicazione degli esperti di sicurezza è di non pagare alcunché, per evitare di finanziare le attività illegali. E perché il pagamento non è comunque garanzia che non ci saranno problemi.

Gli attacchi vengono orchestrati con pacchetti molto piccoli di traffico spazzatura, che si mimetizzano bene nel traffico legittimo. L'obiettivo è quello di ottenere un volume collettivo sufficiente per un attacco DDoS, che viene scatenato da un vasto pool di indirizzi IP attraverso centinaia di prefissi IP, che alla fine paralizzano l'obiettivo non appena il traffico spazzatura inizia ad accumularsi. Le vittime sono per lo più servizi ISP, che si ritrovano inondati di traffico senza alcun preavviso da parte dei sistemi di allerta.

Gli esperti fanno notare che per ogni ondata di attacchi bit-and-piece, viene selezionato un bersaglio casuale oggetto di un grande attacco basato su UDP (User Datagram Protocol), nell'intervallo di dimensioni fra 300 Mbps e 21 Gbps. Quest'ultimo funge da "cortina fumogena" per distrarre i team di sicurezza interni dagli attacchi bit-and-piece che si stanno verificando, e che hanno il compito di mettere fuori uso le infrastrutture CSP.

Questo fa capire che gli attacchi bit-and-piece sono insidiosi quanto di quelli di grande portata perché, come spiega il report, "mitigare il traffico di un attacco di piccole dimensioni ampiamente distribuito è più difficile che gestire un attacco tradizionale su un numero ridotto di IP mirati. La convergenza del traffico ampiamente distribuito origina un massiccio flusso di traffico che supera facilmente la capacità dei dispositivi di mitigazione, portando nella migliore delle ipotesi ad un'elevata latenza, nel peggiore dei casi a un deadlock".

Questo fa capire che gli attacchi bit-and-piece sono insidiosi quanto di quelli di grande portata perché, come spiega il report, "mitigare il traffico di un attacco di piccole dimensioni ampiamente distribuito è più difficile che gestire un attacco tradizionale su un numero ridotto di IP mirati. La convergenza del traffico ampiamente distribuito origina un massiccio flusso di traffico che supera facilmente la capacità dei dispositivi di mitigazione, portando nella migliore delle ipotesi ad un'elevata latenza, nel peggiore dei casi a un deadlock". DDoS con richiesta di riscatto

L'altro sviluppo degli attacchi DDoS è quello che è stato definito RDoS o RDDoS (entrambi stanno per ransom DDoS). Akamai, che produce soluzioni di difesa contro gli attacchi DDoS, ha lanciato l'allarme contro questa novità già ad agosto. Successivamente è arrivato anche l'allarme dell'FBI.In sostanza, i cyber criminali contattano le potenziali vittime chiedendo il pagamento di un riscatto per non essere bombardate da un attacco DDoS. In genere viene dato un tempo da tre giorni a una settimana per decidere.

Le somme chieste sono lontane da quelle stellari dei tipici attacchi ransomware, ma comunque cospicue: si va da 10 a 20 bitcoin, ossia da 110.000 a 220.000 dollari circa. Finora si sono verificati casi negli USA, APAC ed EMEA, e se inizialmente le vittime erano quasi tutte in ambito finanziario, successivamente il DDoS con estorsione ha chiamato in causa anche aziende di ospitality, retail, ecommerce, viaggi e servizi.

Sul banco degli imputati ci sono gruppi criminali noti: Fancy Bear, Cozy Bear, Lazarus Group e Armada Collective. Finora sono stati minacciati attacchi fino a 2 Tbps. Tuttavia, molte delle organizzazioni colpite hanno segnalato attacchi demo di piccole dimensioni dopo aver ricevuto la richiesta di riscatto, ma, nella maggior parte dei casi, non sono stati seguiti da attività DDoS di grande entità. Nonostante questo, diverse aziende sono andate nel panico all'idea di non poter fronteggiare gli attacchi prospettati.

Sul banco degli imputati ci sono gruppi criminali noti: Fancy Bear, Cozy Bear, Lazarus Group e Armada Collective. Finora sono stati minacciati attacchi fino a 2 Tbps. Tuttavia, molte delle organizzazioni colpite hanno segnalato attacchi demo di piccole dimensioni dopo aver ricevuto la richiesta di riscatto, ma, nella maggior parte dei casi, non sono stati seguiti da attività DDoS di grande entità. Nonostante questo, diverse aziende sono andate nel panico all'idea di non poter fronteggiare gli attacchi prospettati. Ovviamente l'indicazione degli esperti di sicurezza è di non pagare alcunché, per evitare di finanziare le attività illegali. E perché il pagamento non è comunque garanzia che non ci saranno problemi.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 19

CrowdTour 2026 - Milano

Mag 21

Cloud AI Live Milano

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Nuovo report SOC: gli attaccanti restano 108 giorni in rete

15-05-2026

Le email restano il vettore d’infezione primario

15-05-2026

Spionaggio cinese: Exchange senza patch apre le porte agli attacchi

15-05-2026

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab