Fortinet: attivamente sfruttato un bug appena corretto

Le patch risolutive sono disponibili da giovedì scorso e Fortinet ha anche indicato una procedura di emergenza per mettere in sicurezza i sistemi.

Una vulnerabilità di authentication bypass corretta la scorsa settimana da Fortinet è attivamente sfruttata per attacchi reali. È un problema che si verifica sempre più spesso, per un meccanismo ben noto: i cyber criminali contano sul ritardo nel patching da parte delle aziende per andare a segno. Nonostante la questione sia risaputa, continuano a essere centinaia le infrastrutture che si fanno trovare impreparate. A questo giro il caso riguarda la falla tracciata con la sigla CVE-2022-40684 che riguarda FortiOS nelle release incluse fra le 7.2.0 e la 7.2.1 e fra la 7.0.0 e la 7.0.6; FortiProxy versione 7.2.0, e fra la 7.0.0 e la 7.0.6e FortiSwitchManager 7.2.0 e 7.0.0.

Come accennato, il bug in questione è un authentication bypass sull'interfaccia amministrativa. Consente agli attaccanti di accedere da remoto ai firewall FortiGate, ai proxy Web FortiProxy e alle istanze di gestione on-premise di FortiSwitch Manager (FSWM) ed eseguire operazioni sull'interfaccia amministrativa tramite richieste HTTP o HTTPS appositamente predisposte.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

Fortinet ha agito da manuale: ha individuato la falla e lo scorso giovedì ha pubblicato gli opportuni aggiornamenti di sicurezza risolutivi. Le versioni aggiornate che chiudono definitivamente la vulnerabilità sono FortiOS 7.0.7 o 7.2.2 e versioni successive, FortiProxy 7.0.7 o 7.2.1 e successive e FortiSwitchManager 7.2.1 o versioni successive.

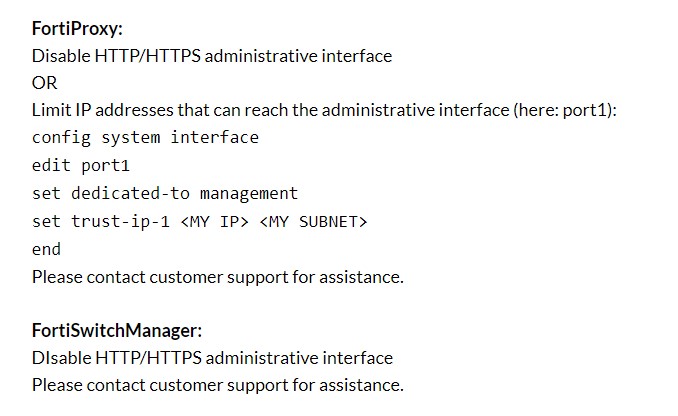

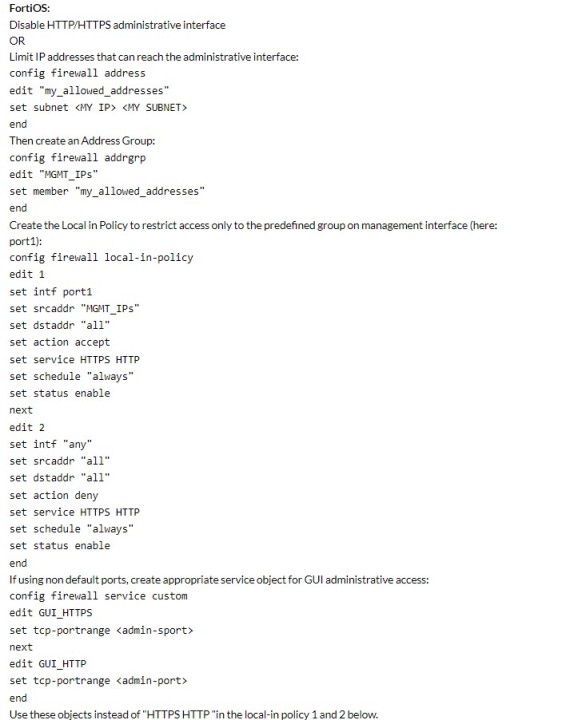

Il vendor ha inoltre avviato una procedura di comunicazione avanzata per allertare via email i clienti impossibilitati a installare immediatamente le patch: indica di disabilitare “con la massima urgenza” l'interfaccia amministrativa HTTP/HTTPS o limitare gli indirizzi IP che possono raggiungere l'interfaccia amministrativa utilizzando un criterio Local in. A questo proposito le informazioni dettagliate sono disponibili all’interno dell’advisory Fortinet PSIRT pubblicato lunedì 10 ottobre.

Lo sfruttamento attivo

Il produttore ha rilevato almeno un attacco in cui è stata sfruttata la vulnerabilità CVE-2022-40684. I prodotti coinvolti potrebbero essere ben di più, dato che una ricerca condotta da BleepingComputer sul motore di ricerca Shodan ha rilevato oltre 140.000 firewall FortiGate raggiungibili da Internet, di cui non è dato sapere quanti abbiano installato le release aggiornate. Fortinet consiglia di convalidare i sistemi rispetto al seguente Indicatore di Compromissione nei registri del dispositivo: user = "Local_Process_Access".

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

GenAI security: in Italia l’adozione accelera, ma protezione è al palo

09-06-2026

L'IA accelera lo sviluppo di malware che elude gli EDR

09-06-2026

ISA 2026: aperte le votazioni, 21 categorie per scegliere il meglio della cybersecurity italiana

08-06-2026

Servizi finanziari: aumentano le intrusioni, l'Europa piace al cybercrime

08-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab