Zero Trust per ambienti edge e multicloud

Dell Technologies presenta la nuova offerta di soluzioni e servizi per la cybersecurity basata sui princìpi Zero Trust.

Durante la pandemia, quando VPN e connessioni RDP hanno mostrato i propri limiti, si è affermata l’efficacia delle soluzioni Zero Trust per la sicurezza informatica. Una filosofia forse formulata precorrendo troppo i tempi, e che è stata rivalutata alla luce delle mutate esigenze dettate dalla trasformazione digitale accelerata. Fra i molti che hanno ormai chiara l’esigenza di una security evoluta c’è Dell Technologies, che ha presentato nuovi servizi di cybersicurezza che permettono alle aziende di valutare il proprio grado di maturità in ambito Zero Trust, oltre a nuove soluzioni per la sicurezza degli endpoint progettate per supportare il lavoro ibrido, e tecniche di protezione antiransomware dedicate allo storage a oggetti.

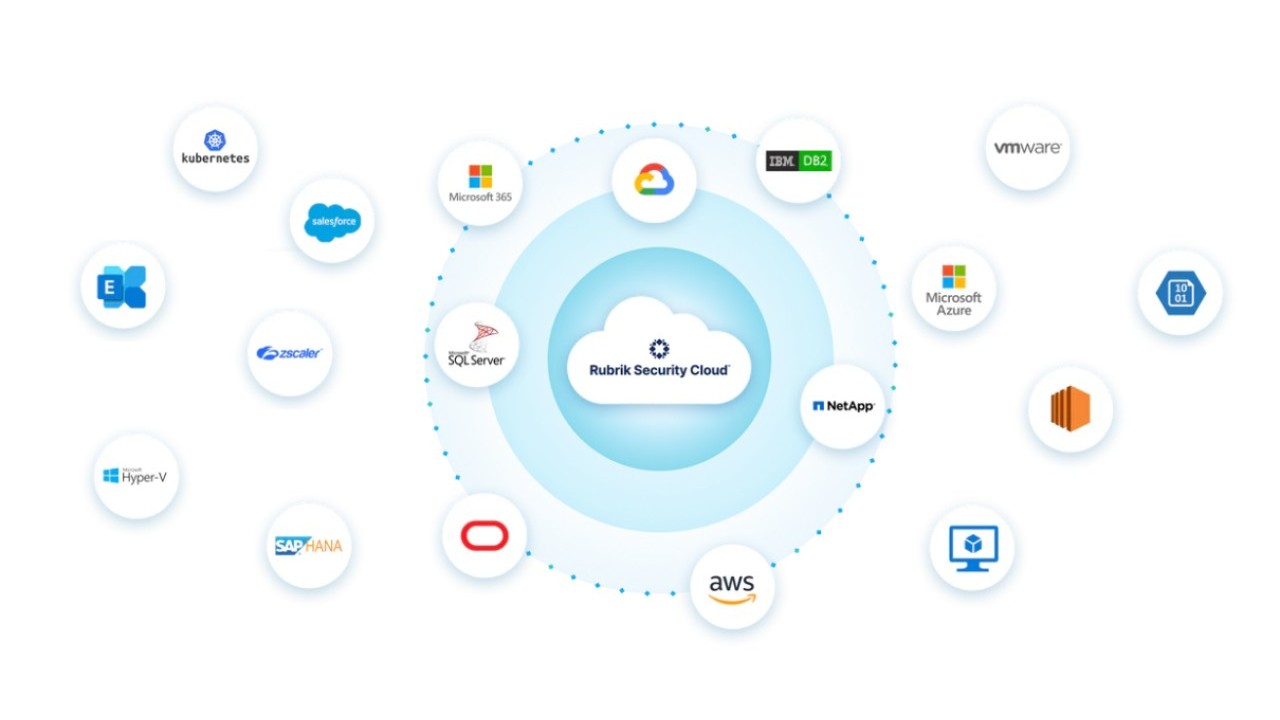

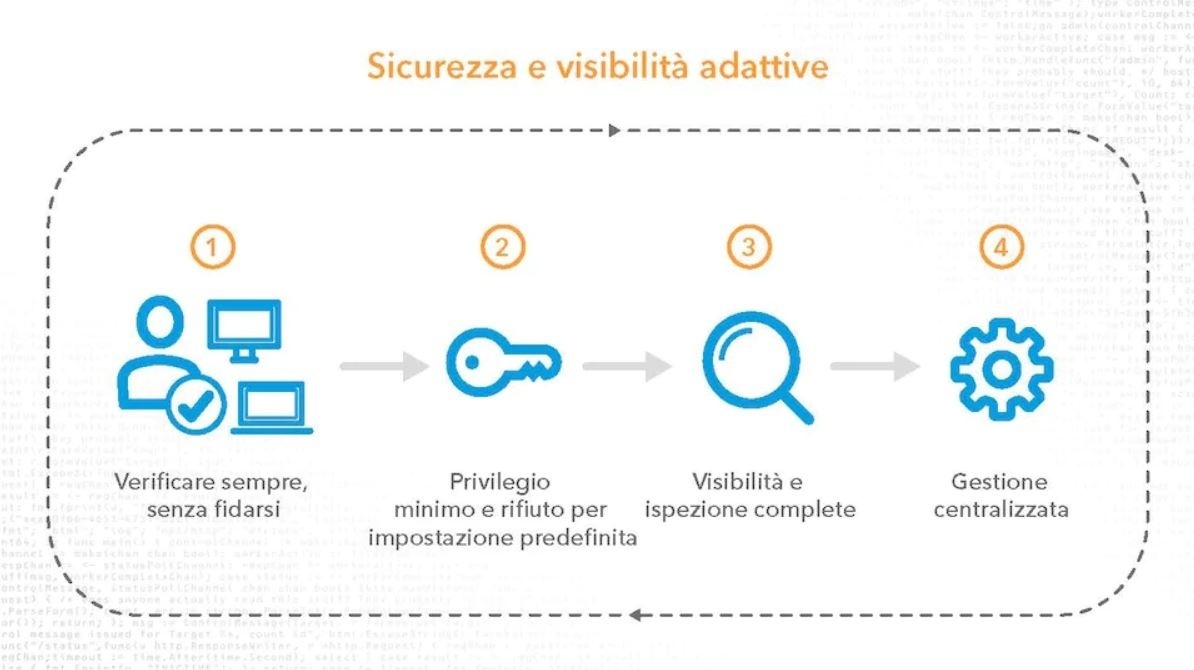

Vale la pena ricordare che Zero Trust è un modello di cybersecurity che cambia il modo in cui le aziende approcciano la sicurezza, passando dall'affidamento alle sole difese perimetrali a una strategia proattiva che consente solo l'esecuzione di attività già note e autorizzate all'interno di ecosistemi IT e flussi di dati. Questo consente un migliore allineamento della strategia di sicurezza attraverso tutti gli ambienti data center, cloud ed edge.

Per aiutare le aziende ad allinearsi ai principi Zero Trust, Dell Cybersecurity Advisory Services fornisce una roadmap verso Zero Trust a partire dagli asset di cybersicurezza già esistenti. I servizi offerti identificano e indirizzano i gap in ambito sicurezza, determinano quali tecnologie avanzate dovrebbero essere implementate dai clienti sensibilizzandoli verso una costante attiva vigilanza e governance degli ambienti per una cyber-resilienza a lungo termine.

Inoltre, per ridurre le superfici di attacco e proteggere meglio le organizzazioni, Dell offre il nuovo servizio Vulnerability Management curato da propri esperti, che analizzano costantemente gli ambienti dei clienti alla ricerca di eventuali vulnerabilità, tratteggiano un quadro completo dei punti critici e aiutano a prioritizzare il lavoro di applicazione delle patch necessarie.

Endpoint al sicuro nel lavoro ibrido

Da quando il lavoro ibrido si è diffuso e consolidato si parla sempre più spesso di sicurezza degli endpoint. Sgretolati i perimetri aziendali, la prima linea di difesa non può più essere il firewall aziendale. L’endpoint è direttamente esposto – il che richiede un tipo differente di difesa cyber. In questo paradigma gli attacchi si sono moltiplicati a più livelli, sia al di sopra che al di sotto del livello del sistema operativo. Anche qui torna quindi utile il modello Zero Trust. Per questo Dell ha ampliato il proprio portfolio.

Si parte con una protezione hardware per PC che contempla anche la disabilitazione delle porte di comunicazione ove richiesto, e la disponibilità di sigilli anti-manomissione, la protezione firmware per rilevare potenziali manomissioni del BIOS mediante l’integrazione della telemetria tra Microsoft Intune e le console Splunk. Nell’interfaccia di amministrazione di Microsoft Endpoint Manager gli amministratori IT possono proteggere, controllare e configurare i PC Dell, incluse le impostazioni del BIOS e la gestione delle password. Sono previste inoltre protezioni software avanzate mediante nuove funzionalità che velocizzano il rilevamento e la neutralizzazione delle minacce.

È infine all’esordio la piattaforma Dell ECS Enterprise Object Storage per aiutare a proteggere i dati a oggetti all'interno di un cyber-vault isolato che può risiedere localmente o in un ambiente remoto. Accessibile attraverso il protocollo AWS S3, questa copia isolata può essere raggiunta dalle applicazioni critiche e dai server di backup rispettando i requisiti di compliance legale nel caso di un cyberattacco che comprometta le copie primarie e secondarie dei dati. Insieme con immutabilità e funzioni avanzate basate su AI per il rilevamento delle minacce, questa soluzione fornisce alle aziende un percorso rapido verso il ripristino dei dati in seguito ad attacchi ransomware o comunque malevoli.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Palo Alto Networks lancia Idira per la sicurezza delle identità agentiche

20-05-2026

ESET apre filiali in Francia, Paesi Bassi e India

20-05-2026

AI in azienda: opportunità o nuova porta d’ingresso cyber?

20-05-2026

PMI al limite: il 91% teme l'AI e si affida agli MSP

20-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab