SentinelOne sposta il focus dall’endpoint all’infrastruttura aziendale

Cloud, trasformazione digitale e altro hanno spostato il focus della security dall’endpoint all’entreprise. SentinelOne ha deciso di evolversi di conseguenza per soddisfare le esigenze dei clienti.

L’evoluzione della cybersecurity torna all’ordine del giorno su stimolo di SentinelOne, azienda cresciuta in modo esponenziale nell’ultimo biennio tanto da passare da 500 a 2.500 dipendenti in tutto il mondo, di cui 300 in Europa. Numeri che testimoniano un andamento estremamente positivo dell’azienda, che si è affermata in tutti i segmenti di mercato, da quello dei clienti fino a 500 nodi a quello delle aziende con oltre 10mila postazioni.

Il successo di SentinelOne come leader della protezione degli endpoint è ormai consolidata, ma per il management questo traguardo è da vedersi come un trampolino di lancio verso un ampliamento del business richiesto dalle esigenze di clienti e partner, e dettato dai temi ormai noti ai conoscitori della security: la trasformazione digitale, il cui driver principale è il cloud.

Un percorso già in atto prima della pandemia, e solo accelerato dall’emergenza sanitaria che ha creato l’esigenza pressante di servizi e applicazioni per dipendenti e clienti. L’urgenza ne ha imposto uno sviluppo frettoloso, compiuto trascurando la sicurezza informatica. Come sottolinea Paolo Cecchi, Regional Sales Director di SentinelOne, la trasformazione digitale non è stata coadiuvata da un’adeguata organizzazione di posture di sicurezza, con il risultato che gli esperti di security sono rimasti ciechi rispetto alla mutata superficie. A una superficie ampliata è corrisposto un livello di protezione decisamente basso.

Paolo Cecchi, Regional Sales Director di SentinelOne

Paolo Cecchi, Regional Sales Director di SentinelOne

Il cambio di passo

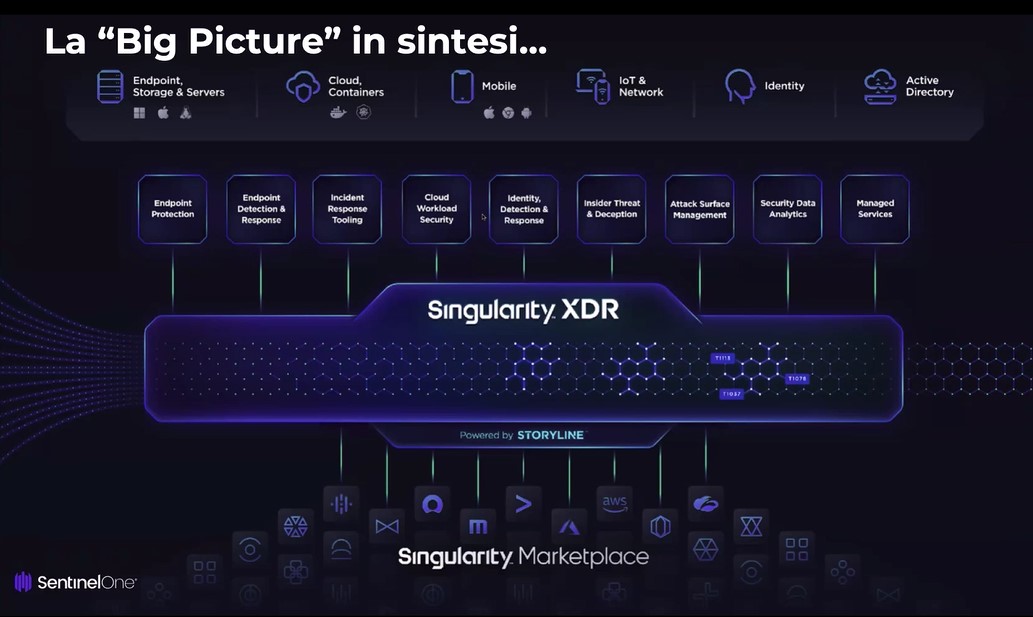

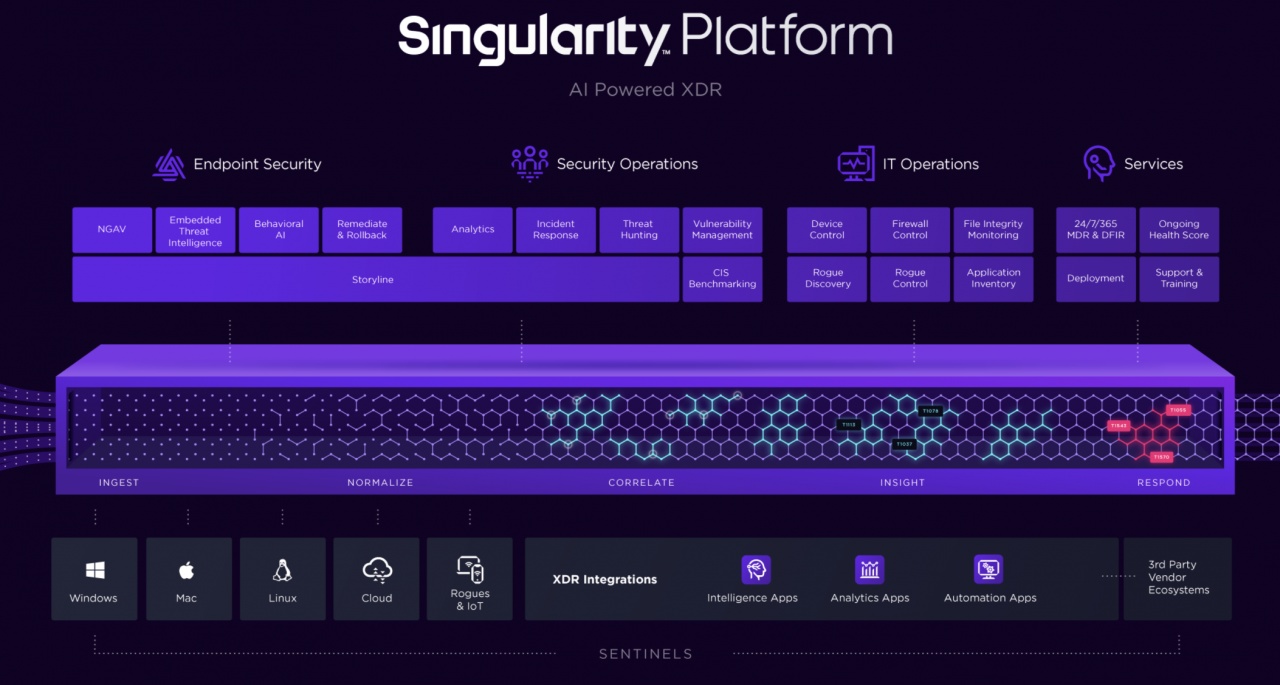

Cloud e trasformazione digitale hanno inevitabilmente spostato il focus dall’endpoint all’entreprise. E SentinelOne ha deciso di evolversi di conseguenza per soddisfare le esigenze dei clienti. La specializzazione nella protezione endpoint non è più sufficiente in un contesto in cui le aziende sono fatte di tante componenti, dal cloud al mobile, passando per identità, container e altro. La visione si sta rapidamente spostando dal focus sull’endpoint agli ambiti che costituiscono l’infrastruttura di ogni azienda, quindi SentinelOne deve ampliare la propria presenza all’interno delle organizzazioni per proteggerle al meglio.

Come è presto detto: con la piattaforma unificata Singularity Cloud, che unisce funzionalità di detect & response degli endpoint a quelle di threat hunting autonomo. Protegge workload cloud, container e tutto quello che è disponibile in cloud. E, affiancata dalla piattaforma di Singularity Identity, difende anche da attacchi contro l’identità degli utenti quali il furto di password, l’escalation dei privilegi, i movimenti laterali molto altro. In sostanza - rimarca Cecchi – “forniamo una copertura estesa per tutta l’infrastruttura dei clienti all’interno degli ambienti cloud”.

Questo progetto ben si integra con Singularity XDR di cui abbiamo parlato approfonditamente in una intervista dedicata. Cecchi coglie l’occasione per sottolineare la differenza fra Singularity XDR e un SIEM: è pensiero comune che il lavoro di aggregazione e integrazione dei dati possa essere svolto da un SIEM, ma non è così perché queste soluzioni sono nate per funzioni differenti dalla security.

Se le si vuole impiegare un SIEM ai fini della security occorre un processo manuale, interattivo e reattivo: è necessario cercare proattivamente le minacce, creare manualmente regole per gestirle, e ogni qualvolta che cambia la minaccia bisogna rifare tutto il lavoro daccapo.

Singularity XDR invece colleziona la telemetria degli endpoint, la integra con la telemetria e le informazioni provenienti da altre sorgenti di terze parti, quindi le usa per creare un contesto, svolgere un’analisi automatizzata e rimediare agli incidenti informatici con tempi molto stretti. L’ampio catalogo del Singularity Marketplace peraltro è stato integrato di recente con accordi di partnership con Proofpoint per la protezione delle email e con Mandiant.

Per quanto riguarda Mandiant, esponente di spicco del panorama di cyber defense per le sue competenze nell’ambito della threat intelligence e incident response, l’accordo consente di offrire ai clienti una soluzione completa capace di rilevare, approfondire e rispondere agli incidenti, riducendo i costi relativi all’incident response e migliorando la postura di sicurezza.

Grazie alla soluzione congiunta, le attività sospette e gli alert vengono automaticamente arricchiti con le informazioni sulle minacce generati da Mandiant. Queste possono comprendere l’identificazione della minaccia come malware o altro threat, i livelli di rischio, i profili degli attaccanti, gli Indicatori di Compromissione (IoC) e i link a informazioni più approfondite all'interno della piattaforma Mandiant Threat Advantage. Gli analisti possono accedere a un quadro di sintesi da Mandiant, risparmiando tempo prezioso durante il triage degli incidenti. Si ottengono così il triage automatico degli attacchi, l’ottimizzazione della gestione delle minacce, tempi più brevi di detection e response e la semplicità dovuta a una soluzione no-code.

Una novità al passo con i tempi

All’inizio del mese SentinelOne ha annunciato la disponibilità nel Singularity Marketplace dell'applicazione WatchTower Vital Signs Report. Si tratta di una funzionalità di reporting che comunica agli assicuratori cyber un profilo accurato della postura e dei controlli di cybersecurity, semplificando il processo di assegnazione della corrispondente copertura assicurativa. Per gli assicuratori del settore informatico, l'app fornisce una visione "dall'interno" in tempo reale della postura di sicurezza di un'azienda, per migliorare l'accessibilità alle polizze e modulare il livello di rischio.

Un’esigenza sempre più diffusa, dal momento che il crescente numero di violazioni di dati, ransomware e incidenti informatici ha spinto molte aziende a richiedere o sottoscrivere polizze, per poi trovarsi di fronte alla richiesta di sottoscrivere il proprio livello di rischio e a pagare premi salati. Al contrario dei broker che definiscono l'esposizione al rischio dell'organizzazione utilizzando scansioni esterne, WatchTower Vital Signs Report valuta dall’interno la postura e i dati di rischio, fornendo un preciso contesto dell'esposizione al rischio.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Claude Code, secondo bypass della sandbox in sei mesi

21-05-2026

Pwn2Own Berlino 2026: record da 1,3 milioni per 47 zero-day

21-05-2026

Un test all’anno? Non è una strategia di resilienza

21-05-2026

Quando la fiducia è meno netta: ripensare il rischio legato alle terze parti per rafforzare la resilienza aziendale

21-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab