Progress MOVEit Transfer: lo sfruttamento della falla risale al 2021

Una vulnerabilità zero day che sembrava oggetto di sfruttamento da pochi giorni si rivela un problema annoso.

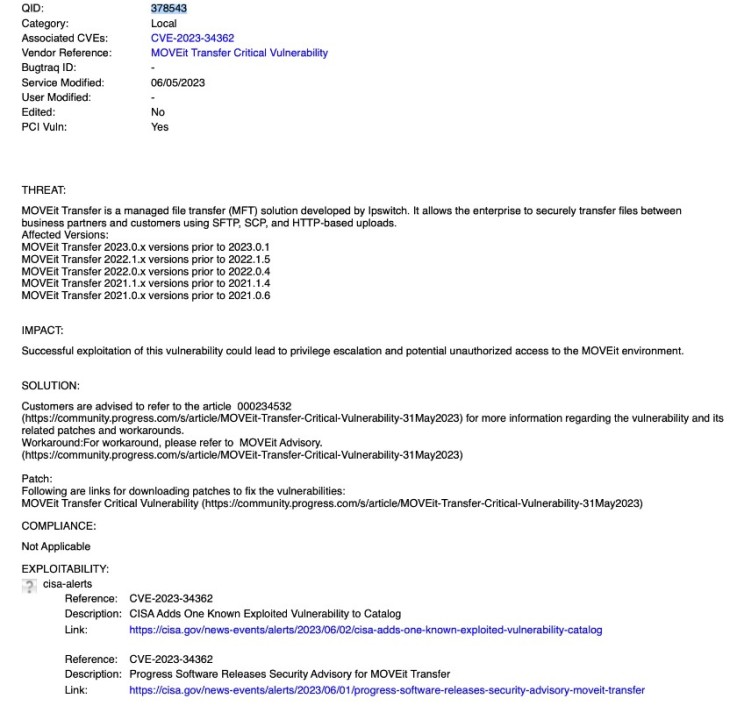

MOVEit Transfer è una soluzione on-premise di trasferimento file che consente lo scambio di file tra partner commerciali e clienti. Lo scorso 2 giugno, un alert di sicurezza notificava l’esistenza di una vulnerabilità monitorata con la sigla CVE-2023-34362, relativa a tutte le versioni antecedenti alla 2021.0.6 (13.0.6), 2021.1.4 (13.1.4), 2022.0.4 (14.0.4), 2022.1.5 (14.1.5) e 2023.0.1 (15.0.1). C’è la patch per chiudere la falla.

Qualys la descrive come una vulnerabilità SQL injection nell'applicazione web, che consente a un attaccante remoto non autenticato di estrarre il contenuto del database di Progress MOVEit Transfer, fra cui le impostazioni di sistema di Azure, l'esecuzione di query sui dati riservati, la creazione di utenti, l'esecuzione di comandi o il download di file.

Cinque giorni fa la statunitense CISA ha dato ordine a tutte le agenzie governative di chiudere la falla. Troppo tardi: era già in corso una massiccia campagna di sfruttamento da parte del collettivo ransomware Clop per estrarre i file sensibili memorizzati sui server privi di patch. Secondo Mandiant, infatti, i tentativi di sfruttamento della vulnerabilità erano già in corso il 27 maggio 2023. Una analisi tecnica condotta da Huntress, da cui emerge che dimostra che la vulnerabilità potrebbe effettivamente portare a un’esecuzione completa del codice remoto sul server.

Fin qui si tratta di una notizia tristemente ordinaria. Meno ordinario è quanto diffuso in seguito dagli esperti di sicurezza di Kroll, secondo i quali gli affiliati di Clop starebbero lavorando allo sfruttamento zero day della falla in questione dal 2021.

Riavvolgiamo il nastro

Per comprendere le tempistiche è necessario riepilogare almeno per sommi capi l’approccio tecnico all’attacco. Gli attaccanti depositano sul server esposto (quindi con la vulnerabilità senza patch) una webshell nota come LEMURLOOT, ovviamente mascherata da file legittimo. A seconda del parametro impostato, tale Webshell consente agli attaccanti di eseguire diverse azioni (scaricare informazioni critiche sulle impostazioni di Azure, cancellare l’utente amministratore, trasferire file su servercontrollati dagli attaccanti, eccetera).

Ebbene, nel corso delle indagini presso le aziende vittime di Clop, Kroll ha analizzato i registri di Microsoft Internet Information Services (IIS) sulle reti compromesse e ha trovato attività dannose corrispondenti al metodo utilizzato dal gruppo per distribuire la webshell LemurLoot. Il problema è che tali attività non si limitano a maggio/giugno 2023.

Nel report ufficiale, infatti, Kroll spiega di avere "osservato attività coerenti con lo sfruttamento di MOVEit Transfer che si sono verificate collettivamente il 27 aprile 2022; 15–16 maggio 2023; e il 22 maggio 2023, indicando che gli attori stavano testando l'accesso alle organizzazioni tramite mezzi probabilmente automatizzati e ritirando le informazioni dai server MOVEit Transfer per identificare a quale organizzazione stavano accedendo".

Inoltre, la revisione forense di Kroll ha identificato attività che indicano che Clop stava probabilmente sperimentando modi per sfruttare questa particolare vulnerabilità l'anno scorso (aprile 2022) e in alcuni casi già a luglio 2021.

Sfruttamento attivo e sistemi vulnerabili

Il gruppo ransomware Clop sta sfruttando attivamente la falla MOVEit. Sul sito di rivendicazione del gruppo, i cybercriminali pubblicizzano attacchi contro centinaia di aziende. Seguendo il tipo modus operando del doppio ricatto, offrono alle vittime un piccolo campione dei dati estratti come prova dell’hack e avanzano una richiesta di riscatto per scongiurarne la diffusione. Il termine ultimo per il pagamento al momento è fissato per il 14 giugno prossimo.

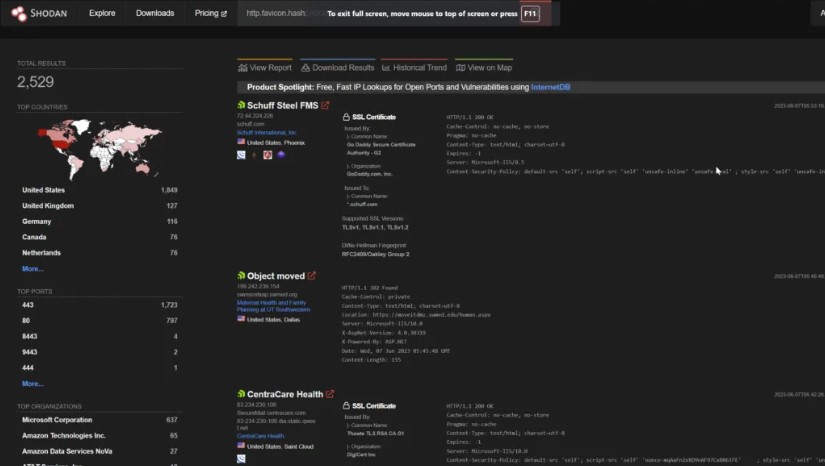

I sistemi ancora esposti sono ancora moltissimi. Gli esperti di Qualys hanno usato Shodan per individuarli e all’8 giugno risultavano oltre 2.500 istanze MOVEit esposte direttamente a Internet. La buona notizia è che lo strumento proprietario Qualys External Attack Surface Management (EASM) ha permesso di determinare che il 55% delle istanze originariamente vulnerabili è stato chiuso entro 48 ore dal primo allarme. Quindi più della metà del lavoro è fatto, resta il problema annoso del delayed patching.

Per agevolare i propri clienti, Qualys Threat Research Unit ha pubblicato uno strumento che consente di scansionare i propri dispositivi alla ricerca delle risorse vulnerabili. Qualora ne esistessero sarà necessario seguire tutti i passaggi indicati nell'Advisory MOVEit per applicare correttamente la patch.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Nuovo report SOC: gli attaccanti restano 108 giorni in rete

15-05-2026

Le email restano il vettore d’infezione primario

15-05-2026

Spionaggio cinese: Exchange senza patch apre le porte agli attacchi

15-05-2026

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab