Ransomware Clop torna in azione dopo gli arresti

Il gruppo ransomware Clop si è ripreso dal raid delle forze dell'ordine ed è tornato in azione. Probabilmente gli arrestati erano solo una parte dell'organizzazione.

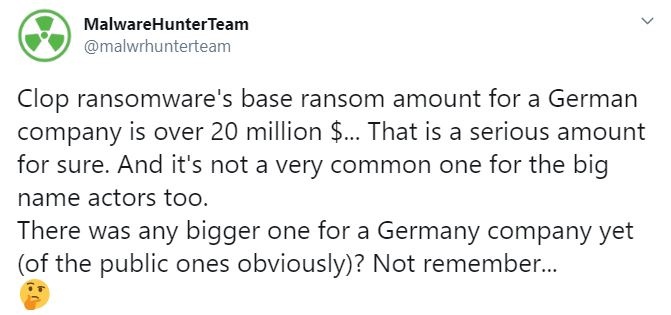

Nonostante i recenti arresti, il gruppo ransomware Clop è tornato in attività e ha ripreso a compilare l'elenco delle vittime sul suo sito ufficiale di divulgazione delle informazioni. Sito che peraltro aveva attirato l'attenzione dell'esperto di cyber security Mikko Hypponen di F-Secure all'indomani dell'operazione congiunta delle polizie di Ucraina e Corea del Sud.

Hypponen aveva fatto notare fin da subito che in genere quando le forze dell'ordine sgominano una banda di criminali informatici mettono offline i loro siti. Nonostante il sequestro di diversi computer, questo non era accaduto. Un dettaglio che, insieme alla ripresa delle attività, ha almeno due spiegazioni possibili. La prima è che non tutti i membri del gruppo sono stati assicurati alla giustizia. La seconda è che le persone arrestate siano affiliate al gruppo ransomware, ma non i membri principali.

In particolare, secondo gli esperti di Intel 471, le forze dell'ordine potrebbero avere messo mano sulla parte dell'organizzazione incarica del riciclo del denaro frutto dei riscatti ransomware. Per comprendere che cosa significa bisogna ricordare come sono strutturati i gruppi della criminalità informatica. Alla testa dell'organizzazione ci sono gli operatori ransomware, che incassano una quota del profitto tra il 20% e il 40% dei riscatti.

Gli affiliati sono coloro che materialmente scatenano gli attacchi grazie agli strumenti e alla consulenza degli operatori. A loro va il restante 60-80% dei profitti. Ci sono poi varie figure annesse, che si occupano di riciclaggio appunto, di consulenza, di marketing, di recruiting e altro.

Alla luce delle informazioni circolate e della ripresa delle attività, gli esperti di Intel 471 hanno concluso che "I raid delle forze dell'ordine in Ucraina associati al ransomware CLOP erano limitati solo al lato cash-out / riciclaggio di denaro dell'attività di CLOP. Non crediamo che sia stato arrestato nessun attore principale dietro a CLOP, che probabilmente vive in Russia".

Questo comporta che purtroppo il raid ha avuto un "impatto complessivo minimo su CLOP", al più potrebbe portare l'organizzazione a cambiare nome, come accaduto in passato con DarkSide e Babuk. L'operazione delle forze dell'ordine è quindi stata un flop? La risposta è negativa, perché comunque ha inferto un danno all'organizzazione criminale. Semmai è l'ennesima riconferma delle difficoltà che gli investigatori affrontano nel contrasto del cyber crime.

Anche se gli attacchi riportano una firma, questa si riferisce al nome di gruppi molto numerosi di criminali di identità e ubicazione sconosciute. Dal codice usato per l'attacco si può dedurre la nazionalità di chi ha progettato il software malevolo. Ad esempio, i gruppi di matrice russa spesso inseriscono delle linee di codice che non permettono ai malware di attivarsi sui computer in lingua cirillica. Oppure, quando vengono riciclate parti di codice, i ricercatori per la sicurezza identificano le analogie con gli originali cinesi o coreani.

Da qui a ricostruire nomi e cognomi di operatori e affiliati però ce ne passa. Non è impossibile, sia chiaro, ma allo stato attuale è molto raro. In passato ci sono state operazioni di grande successo, come quella che ha permesso di arrestare lo sviluppatore del famigerato trojan TrickBot.

Hypponen aveva fatto notare fin da subito che in genere quando le forze dell'ordine sgominano una banda di criminali informatici mettono offline i loro siti. Nonostante il sequestro di diversi computer, questo non era accaduto. Un dettaglio che, insieme alla ripresa delle attività, ha almeno due spiegazioni possibili. La prima è che non tutti i membri del gruppo sono stati assicurati alla giustizia. La seconda è che le persone arrestate siano affiliate al gruppo ransomware, ma non i membri principali.

In particolare, secondo gli esperti di Intel 471, le forze dell'ordine potrebbero avere messo mano sulla parte dell'organizzazione incarica del riciclo del denaro frutto dei riscatti ransomware. Per comprendere che cosa significa bisogna ricordare come sono strutturati i gruppi della criminalità informatica. Alla testa dell'organizzazione ci sono gli operatori ransomware, che incassano una quota del profitto tra il 20% e il 40% dei riscatti.

Gli affiliati sono coloro che materialmente scatenano gli attacchi grazie agli strumenti e alla consulenza degli operatori. A loro va il restante 60-80% dei profitti. Ci sono poi varie figure annesse, che si occupano di riciclaggio appunto, di consulenza, di marketing, di recruiting e altro.

Alla luce delle informazioni circolate e della ripresa delle attività, gli esperti di Intel 471 hanno concluso che "I raid delle forze dell'ordine in Ucraina associati al ransomware CLOP erano limitati solo al lato cash-out / riciclaggio di denaro dell'attività di CLOP. Non crediamo che sia stato arrestato nessun attore principale dietro a CLOP, che probabilmente vive in Russia".

Questo comporta che purtroppo il raid ha avuto un "impatto complessivo minimo su CLOP", al più potrebbe portare l'organizzazione a cambiare nome, come accaduto in passato con DarkSide e Babuk. L'operazione delle forze dell'ordine è quindi stata un flop? La risposta è negativa, perché comunque ha inferto un danno all'organizzazione criminale. Semmai è l'ennesima riconferma delle difficoltà che gli investigatori affrontano nel contrasto del cyber crime.

Anche se gli attacchi riportano una firma, questa si riferisce al nome di gruppi molto numerosi di criminali di identità e ubicazione sconosciute. Dal codice usato per l'attacco si può dedurre la nazionalità di chi ha progettato il software malevolo. Ad esempio, i gruppi di matrice russa spesso inseriscono delle linee di codice che non permettono ai malware di attivarsi sui computer in lingua cirillica. Oppure, quando vengono riciclate parti di codice, i ricercatori per la sicurezza identificano le analogie con gli originali cinesi o coreani.

Da qui a ricostruire nomi e cognomi di operatori e affiliati però ce ne passa. Non è impossibile, sia chiaro, ma allo stato attuale è molto raro. In passato ci sono state operazioni di grande successo, come quella che ha permesso di arrestare lo sviluppatore del famigerato trojan TrickBot.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 19

CrowdTour 2026 - Milano

Mag 21

Cloud AI Live Milano

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Nuovo report SOC: gli attaccanti restano 108 giorni in rete

15-05-2026

Le email restano il vettore d’infezione primario

15-05-2026

Spionaggio cinese: Exchange senza patch apre le porte agli attacchi

15-05-2026

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab