Attacchi via email in aumento del 464%

L’uso sempre più massivo dell’intelligenza artificiale da parte degli attaccanti sta portando a un successo crescente degli attacchi cyber. Occorrono strumenti di difesa evoluti.

Nei primi sei mesi del 2023 il ransomware si è riconfermato il principale rischio per le piccole e medie imprese, il phishing è rimasto la forma più diffusa di furto delle credenziali - costituisce il 73% di tutti gli attacchi. Al secondo posto troviamo gli attacchi di compromissione delle email aziendali, con il 15%. Non ultimo, i criminali informatici hanno fatto un uso sempre più intensivo dei sistemi di intelligenza artificiale generativa per creare contenuti dannosi e sferrare attacchi sofisticati. È questa, in parte, la fotografia della cybersecurity nel primo semestre di quest’anno scattata da Acronis nel suo report periodico Mid-Year Cyberthreats Report 2023.

Il report si basa sui dati acquisiti in forma anonima dagli endpoint protetti con le soluzioni Acronis, che a questo appuntamento sono stati oltre un milione a livello globale. Partiamo con il dato generico: il volume delle minacce ha registrato un picco rispetto all'anno precedente. Come fa notare Candid Wüest, Vicepresidente Research di Acronis, questo è un chiaro segnale della proliferazione del crimine informatico ed è una riconferma della accresciuta abilità degli attaccanti di compromettere i sistemi e sferrare gli attacchi.

Complice di questa evoluzione è l’uso delle nuove tecnologie abbinate a tecniche tradizionali. L’esempio principe è l’applicazione dell'intelligenza artificiale al codice ransomware già esistente, che ha consentito di penetrare in profondità nei sistemi delle vittime ed estorcere informazioni riservate. Il problema è che il malware creato con l'intelligenza artificiale è in grado di sfuggire agli antivirus tradizionali.

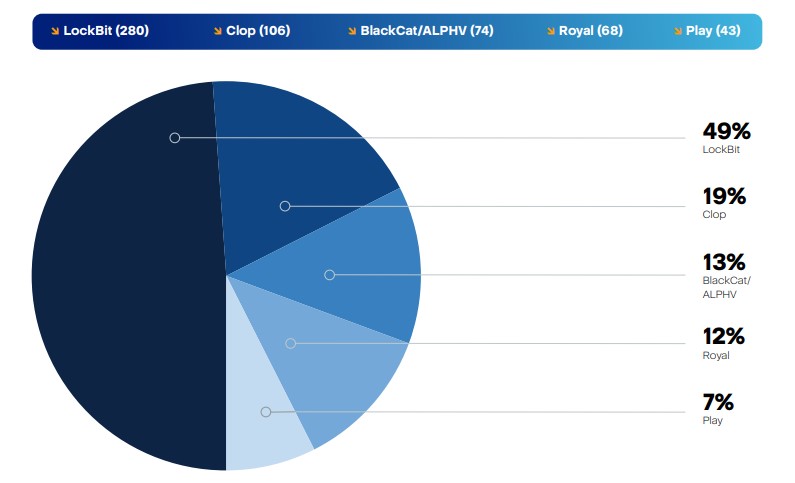

I gruppi ransomware più attivi

I gruppi ransomware più attivi

Un dato su tutti può far comprendere la difficoltà di rilevare un malware: ogni esemplare di malware ha circolato in media per 2,1 giorni prima di scomparire. L'73% degli esemplari è stato osservato una sola volta. Riconoscere le minacce dall’analisi di quelle precedenti è quindi molto complicato.

A proposito di ransomware, nel periodo in esame sono stati resi pubblici 809 attacchi, con un picco del 62% a marzo, rispetto alla media mensile di 270 casi. LockBit è stato riconosciuto responsabile della maggior parte delle violazioni dei dati. Altri player importanti del comparto sono stati Clop (protagonista di una violazione grave ai danni di una rete di fornitori di servizi per la salute mentale), BlackCat (che ha rubato a un produttore industriale indiano oltre 2 TB di dati militari segreti) e Vice Society per via dell’attacco all’Università di Duisburg-Essen, in Germania.

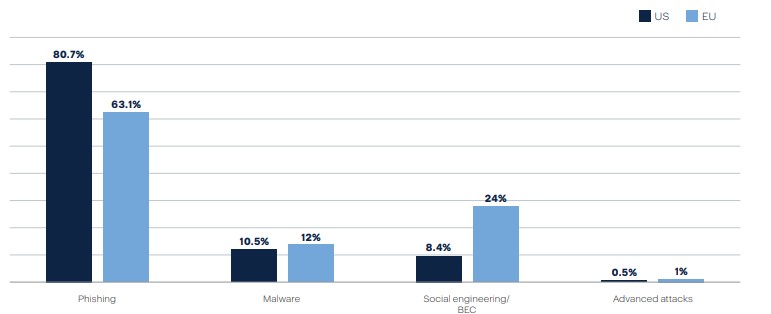

Un altro risultato importante, per il ruolo che riveste negli attacchi cyber, è quello legato al phishing: nella prima metà del 2023 il numero degli attacchi di phishing basati su email è aumentato del 464% rispetto al 2022. Nel periodo in esame il 30,3% di tutte le email ricevute è stato spam e l'1,3% conteneva malware o link di phishing.

Questo progresso ha portato a un aumento del 24% degli attacchi subiti da ogni azienda. Non solo: sempre nel periodo in esame è stato rilevato un aumento del 15% del numero di file e URL dannosi per ciascuna email analizzata sugli endpoint monitorati da Acronis. L’azienda ha bloccato circa 50 milioni di URL sugli endpoint (+15% rispetto all'ultimo trimestre del 2022).

Il phishing è la tecnica di attacco più diffusa

Il phishing è la tecnica di attacco più diffusa

Una difesa efficace

Quanto detto fin qui chiarisce un concetto che ormai dovrebbe essere assimilato: per contenere i rischi posti da ransomware e furto di credenziali e dati occorre dotarsi di strumenti evoluti, che possibilmente siano frutto della combinazione di IA, machine learning e analisi comportamentale. L’altro punto fermo è che una difesa reattiva non funziona perché rincorrere gli attaccanti non permette di bloccarli.

Occorre una difesa proattiva, con soluzioni che agiscano su più livelli, combinando in un'unica risorsa funzionalità anti-malware, EDR, DLP, sicurezza per le email, vulnerability assessment, patch management, RMM e backup. Inoltre non è da dimenticare che i server Linux vengono colpiti con sempre più spesso da attacchi cyber, quindi al contrario del passato è ormai imperativo proteggerli in modo adeguato.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

SentinelOne cresce a due cifre, e punta su GenAI e prevenzione proattiva

06-05-2026

Phishing aggira l'MFA con una tecnica diffusa

06-05-2026

Cyber resilienza nel settore finanziario: detection e risposta in pochi minuti

06-05-2026

Attacco alla supply chain colpisce Daemon Tools: vittime anche in Italia

06-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab