Coronavirus mette alla prova i piani dei CIO

Man mano che la pandemia di Coronavirus si diffonde, i CIO devono rivedere la pianificazione della continuità aziendale e studiare risposte strategiche.

La pandemia da COVID-19 sta mettendo sotto stress le aziende, che oggi più che mai devono garantire ai dipendenti gli strumenti di cui hanno bisogno per lavorare in remoto e in sicurezza. Ad essere penalizzate in questo momento sono le aziende che si concentrano sulle esigenze operative quotidiane. La strada giusta da percorrere è invece quella della pianificazione della continuità operativa. Volendo usare un paragone, consiste in una declinazione informatica delle esercitazioni antincendio.

Sono molte le aziende che stanno condividendo la loro esperienza per far capire in concreto che cosa si debba o si sarebbe dovuto fare. Ecco due esempi virtuosi e i consigli di un esperto di lunga data.

SaaS e prove generali

Il primo esempio degno di nota è quello del CIO di AvidXchange, Angelic Gibson. Dal 2018 ha iniziato a investire in soluzioni SaaS che garantissero ai 1.400 dipendenti di lavorare ovunque, indipendentemente dal ruolo che occupano.

Per farlo ha messo insieme una sorta di "gioco di ruolo", delle attività ispirate alla gamification simili alle esercitazioni sulla sicurezza informatica che molte aziende eseguono per preparare il personale in caso di violazioni. Questo ha permesso a tutti di sapere esattamente come svolgere il proprio lavoro lontano dall'ufficio, anche per lungo tempo.

Inoltre, Gibson ha introdotto nei protocolli aziendali esercitazioni analoghe almeno una volta all'anno per prepararsi sia a incidenti di sicurezza informatica sia ad emergenze sanitarie come il COVID -19.

L'approccio Zero Trust

Alastair Pooley è il CIo di Snow Software, azienda scandinava fornitrice di software di gestione patrimoniale basati su SaaS. Con un approccio ancora più innovativo di quello di Gibson, Pooley ha sfruttato il GDPR per dotare tutti i dipendenti di notebook aziendali. In questo modo non è necessario che qualcuno usi strumenti personali per svolgere il proprio lavoro.

Trasformare la crisi in opportunità

Stan Lowe, CISO del fornitore di sicurezza cloud Zscaler, ha una convinzione: "non lasciare che una crisi vada sprecata". Intende che il Coronavirus sta offrendo ai CIO l'occasione perfetta per "capire che cosa conta nella propria azienda ". Nella sua lunga esperienza gestito la sicurezza informatica presso PerkinElmer, il Department of Veteran Affairs e la Federal Trade Commission.

Sono molte le aziende che stanno condividendo la loro esperienza per far capire in concreto che cosa si debba o si sarebbe dovuto fare. Ecco due esempi virtuosi e i consigli di un esperto di lunga data.

SaaS e prove generali

Il primo esempio degno di nota è quello del CIO di AvidXchange, Angelic Gibson. Dal 2018 ha iniziato a investire in soluzioni SaaS che garantissero ai 1.400 dipendenti di lavorare ovunque, indipendentemente dal ruolo che occupano.La pandemia di Coronavirus sta condannando a morte la VPN. Lo smart working di massa per contenere la pandemia di COVID-19 causa un'impennata di connessioni VPN. Gli utenti però restano appesi ad applicazioni pronte all'uso, ma irraggiungibili e le aziende si fermano.Quand'è iniziata la diffusione di COVID-19 a gennaio, Gibson ha intensificato i test per garantire che il personale remoto disponesse degli strumenti adeguati, inclusi computer e software di collaborazione come Microsoft Teams e Cisco WebEx. Ha testato gli apparati di rete per assicurarsi che il personale potesse connettersi alle applicazioni aziendali.

Per farlo ha messo insieme una sorta di "gioco di ruolo", delle attività ispirate alla gamification simili alle esercitazioni sulla sicurezza informatica che molte aziende eseguono per preparare il personale in caso di violazioni. Questo ha permesso a tutti di sapere esattamente come svolgere il proprio lavoro lontano dall'ufficio, anche per lungo tempo.

Inoltre, Gibson ha introdotto nei protocolli aziendali esercitazioni analoghe almeno una volta all'anno per prepararsi sia a incidenti di sicurezza informatica sia ad emergenze sanitarie come il COVID -19.

L'approccio Zero Trust

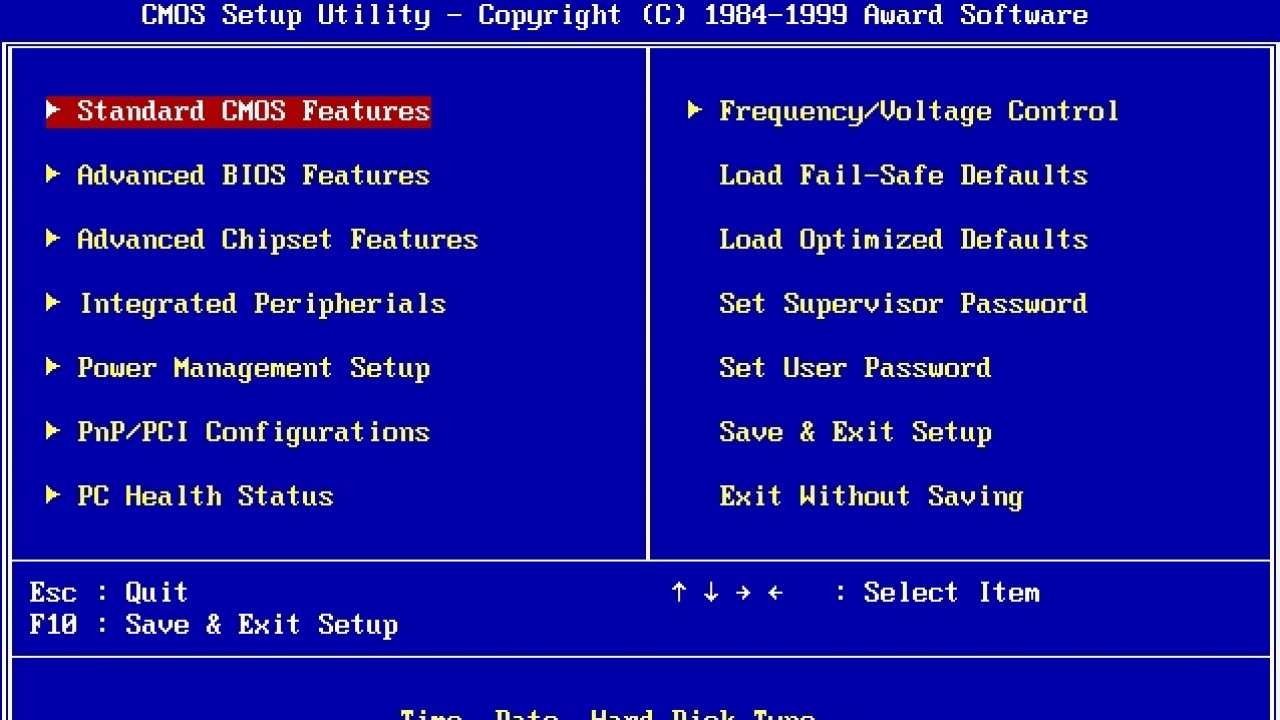

Alastair Pooley è il CIo di Snow Software, azienda scandinava fornitrice di software di gestione patrimoniale basati su SaaS. Con un approccio ancora più innovativo di quello di Gibson, Pooley ha sfruttato il GDPR per dotare tutti i dipendenti di notebook aziendali. In questo modo non è necessario che qualcuno usi strumenti personali per svolgere il proprio lavoro.Le regole per creare un ambiente IT Zero Trust, quali sono i passaggi da seguire e le best practice.Pooley ha inoltre fatto in modo che oltre il 95 percento delle 120 applicazioni aziendali siano in esecuzione nel cloud. Tutte richiedono ai dipendenti di utilizzare l'autenticazione a più fattori. In pratica ha implementato un accesso alla rete Zero Trust che consente ai dipendenti di accedere alle loro app e ai loro dati da qualsiasi luogo, in totale sicurezza.

Trasformare la crisi in opportunità

Stan Lowe, CISO del fornitore di sicurezza cloud Zscaler, ha una convinzione: "non lasciare che una crisi vada sprecata". Intende che il Coronavirus sta offrendo ai CIO l'occasione perfetta per "capire che cosa conta nella propria azienda ". Nella sua lunga esperienza gestito la sicurezza informatica presso PerkinElmer, il Department of Veteran Affairs e la Federal Trade Commission.Tutti gli aggiornamenti di cyber sicurezza sul coronavirus sono raccolti nello speciale Coronavirus e sicurezza: proteggersi dal contagio digitaleI suoi consigli sono i seguenti:

- App e dati. I CIO devono garantire che i sistemi IT siano pienamente operativi. L'app più critica è l'email: "senza email, il lavoro si ferma bruscamente". Ma bisogna anche garantire che i dipendenti possano accedere a qualsiasi software necessario per svolgere il proprio lavoro a casa.

- Hardware e larghezza di banda. Molti lavoratori usano un desktop in azienda. I CIO dovrebbero considerare se consentire loro di utilizzare i propri dispositivi domestici al posto dei PC. E dovrebbero assicurarsi che l'azienda disponga di una larghezza di banda sufficiente per gestire tutto il traffico esterno. Per la maggior parte delle aziende, il 70 percento del requisito di larghezza di banda è in uscita. Ma lavorare in remoto comporta la capacità della rete di gestire un alto volume di traffico in entrata.

- Profilo di rischio. Le pandemie offrono grandi opportunità per valutare la tolleranza al rischio e considerare modi "creativi" per migliorare la sicurezza. L'IT è attrezzato per respingere gli attacchi informatici emergenti e altre minacce? Per emergenti si intende tutti gli attacchi informatici a tema COVID-19.

- Cultura della comunicazione. Chi padroneggiare le comunicazioni è un buon leader. È indispensabile che i manager aggiornino quotidianamente tutti i dipendenti. Questo ultimi, infatti, si preoccupano se non hanno accesso alle informazioni sulla pianificazione. Questo causa problemi di produttività. Inoltre, se le informazioni arrivano dall'azienda sono affidabili. In mancanza di queste i dipendenti tendono a rivolgersi a fonti non verificate, alimentando preoccupazione e ansia.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 28

AWS Summit 2026 - Milano

Giu 03

Webinar Red Hat - The GenAI Optimization Triangle: Balancing Cost, Latency, and Accuracy on Kubernetes

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Nov 24

WPC 2026

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab