Phishing evoluto contro gli utenti di Poste Italiane

Una campagna di phishing contro gli utenti di Poste Italiane apre le porte a un attacco molto sofisticato, che ruba anche il numero di telefono.

I titolari di conti bancari su Poste Italiane sono vittime di una campagna di phishing che nasconde tranelli molto elaborati e insidiosi. L'obiettivo dei cyber criminali non è semplicemente impossessarsi delle credenziali delle vittime, ma prendere il controllo di una lunga serie di informazioni finanziarie. La metodologia di attacco è descritta nei minimi dettagli da un ricercatore della società di sicurezza Sucuri.

Tutto inizia con la classica email di phishing, che invita i clienti di Poste Italiane a collegarsi al portale del servizio bancario. Il reindirizzamento verso la pagina falsa è subordinato alla geolocalizzazione della vittima: se il codice paese è IT va a buon fine. Altrimenti la vittima è fortunata e viene reindirizzata verso google.com.

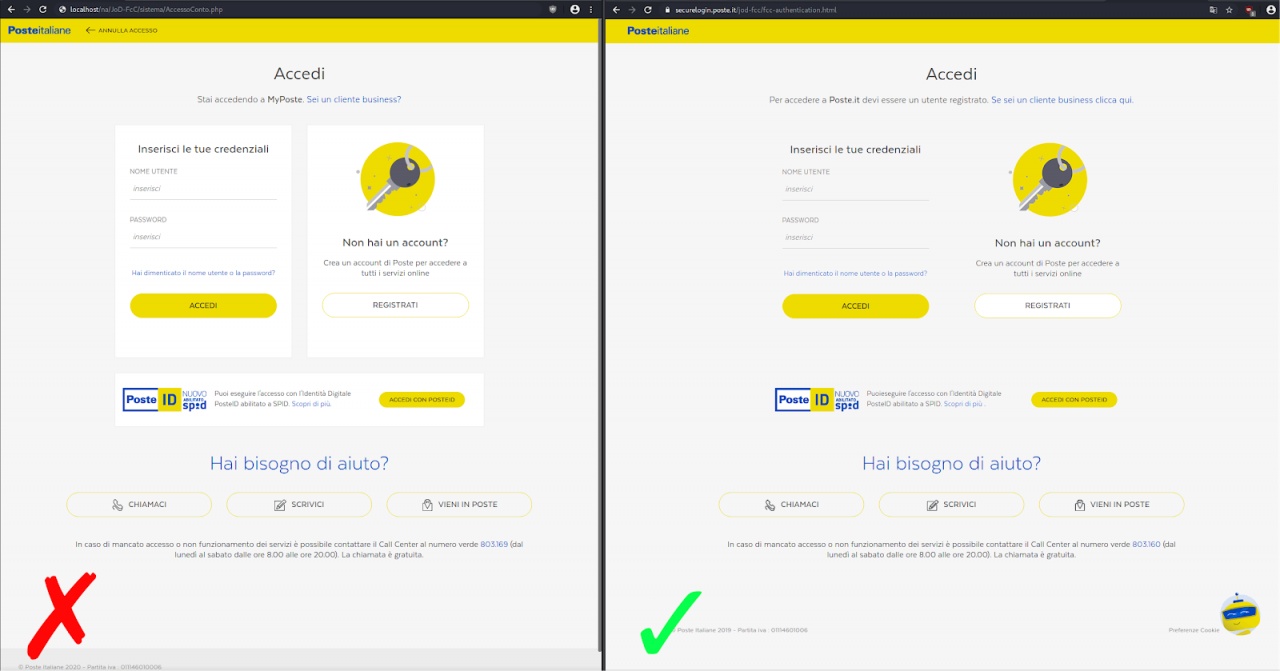

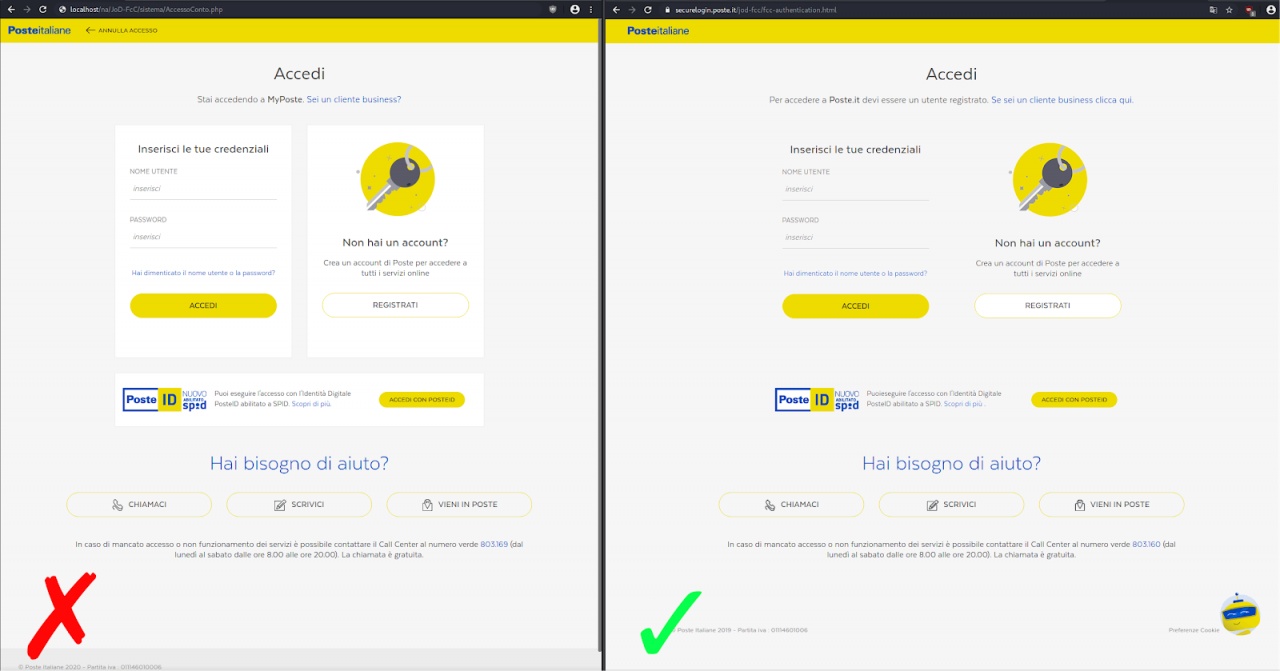

La pagina a cui si viene collegati (/JoD-FcC/sistema/AccessoConto.php) è ovviamente un falso. Tuttavia, la somiglianza con l'originale è tale da poter facilmente trarre in inganno. Una curiosità è che, al fondo, l'anno corrente per il testo del copyright risulta il 2020 per la pagina falsa e il 2019 in quella autentica.

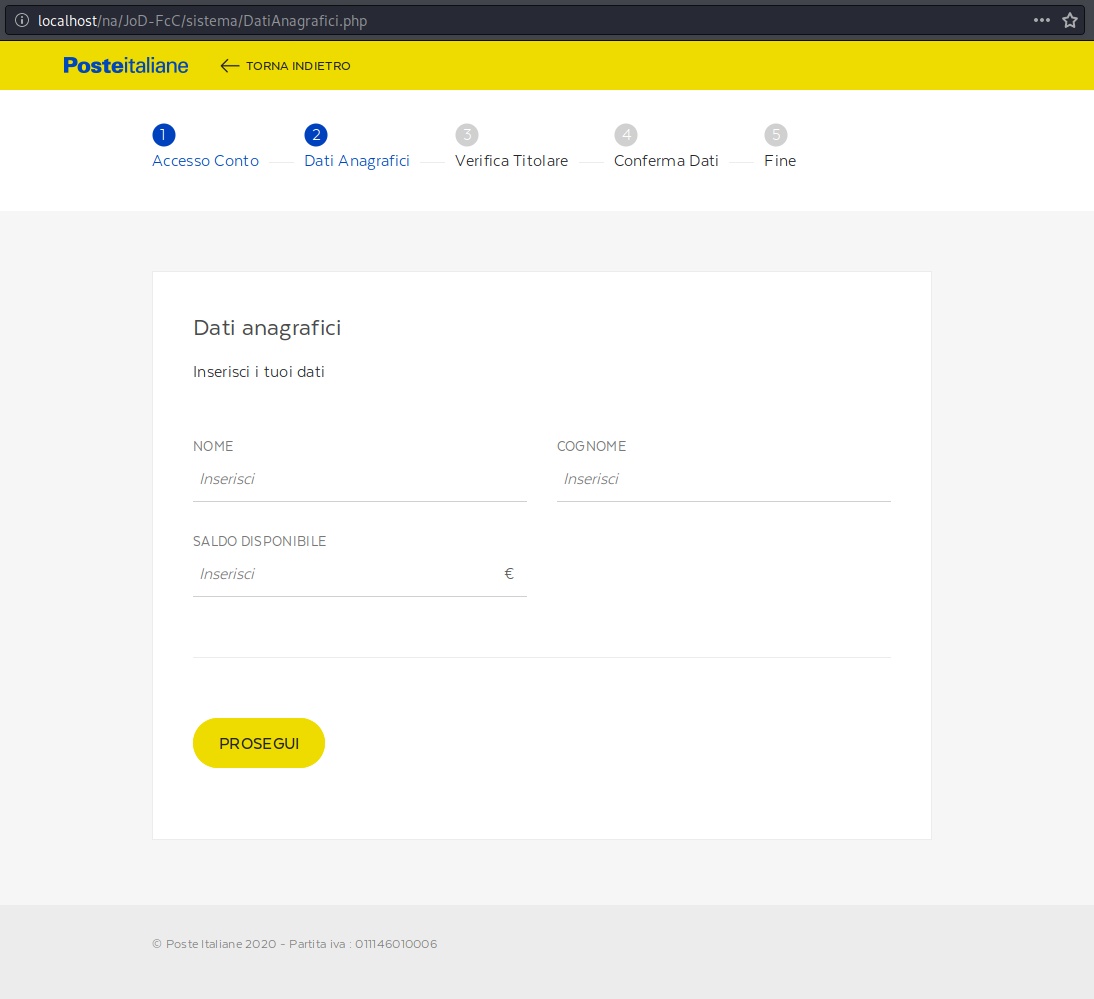

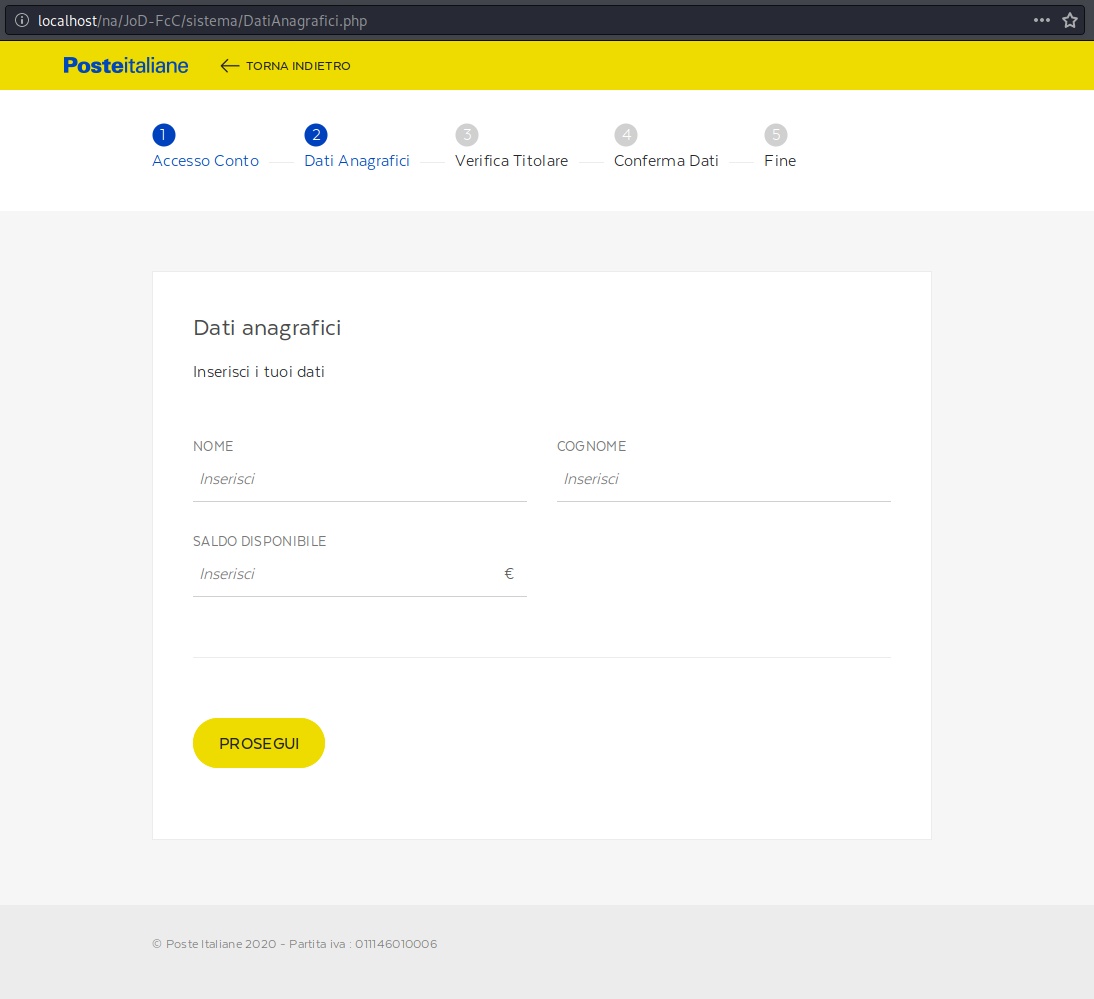

Qui le cose si complicano, perché in genere la landing page di un phishing è una sola. In questo caso sono diverse. Nella prima viene richiesto di inserire le credenziali d'accesso del proprio account Poste Italiane. Una seconda pagina chiede l'inserimento dei dati personali sulla vittima. In particolare: nome, cognome e saldo del conto Post Italiane.

Qui le cose si complicano, perché in genere la landing page di un phishing è una sola. In questo caso sono diverse. Nella prima viene richiesto di inserire le credenziali d'accesso del proprio account Poste Italiane. Una seconda pagina chiede l'inserimento dei dati personali sulla vittima. In particolare: nome, cognome e saldo del conto Post Italiane.

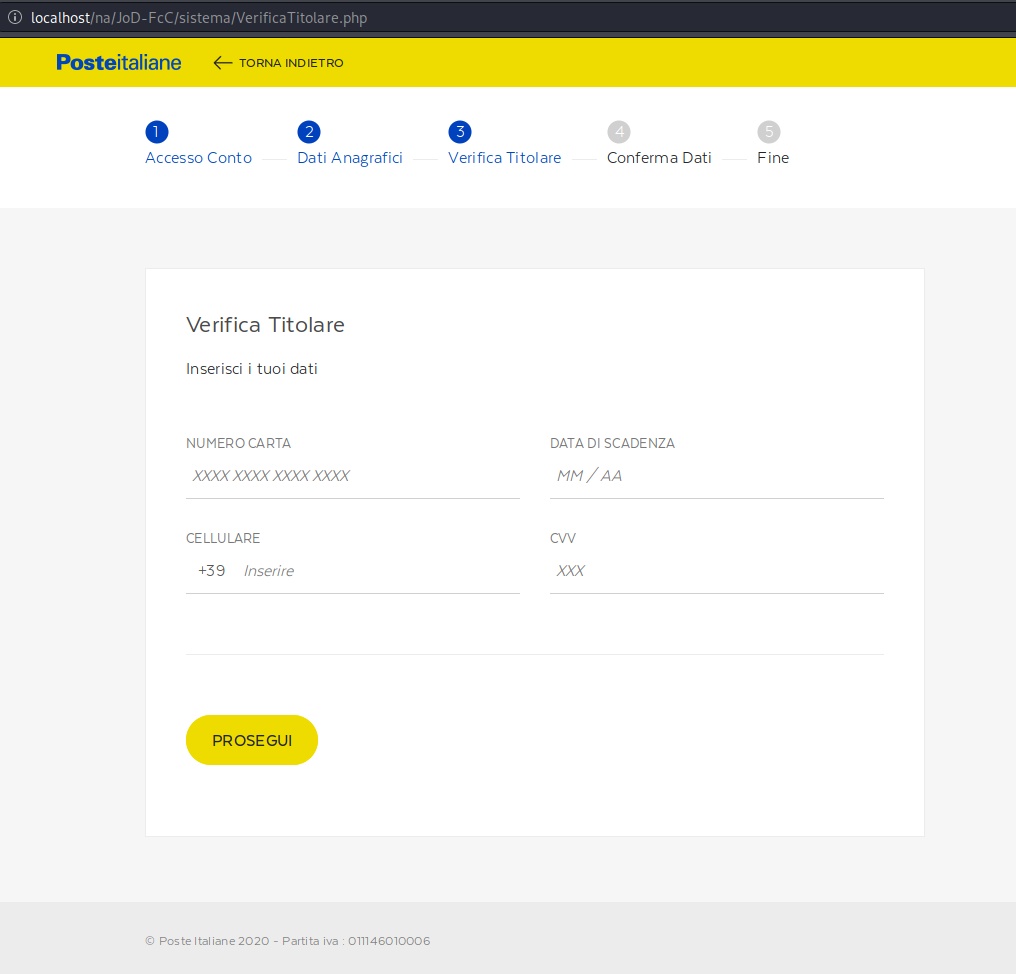

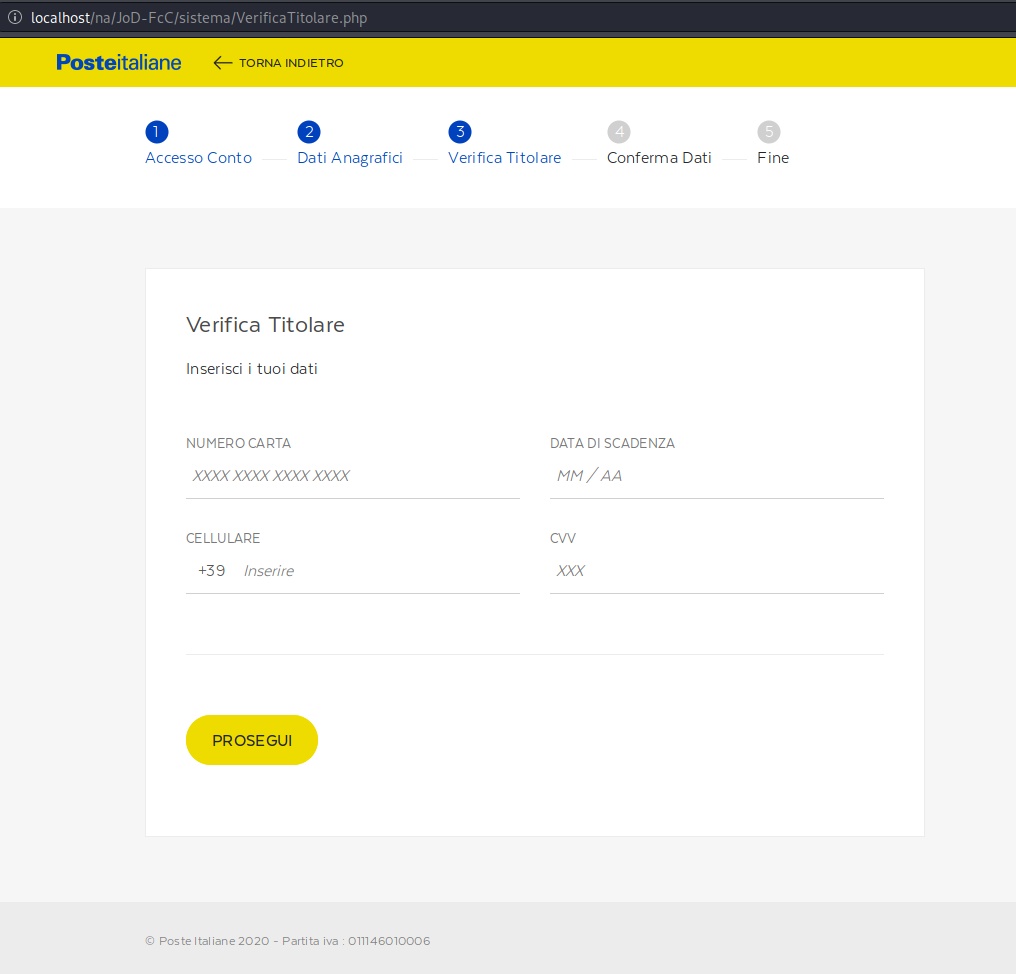

Il terzo passaggio richiede l'inserimento dei dettagli della propria carta di credito, fra cui il numero. Qui c'è un ulteriore filtro. Gli attaccanti sono interessati a prendere di mira solo specifici BIN (Numero Identificativo Bancario) corrispondenti a carte prepagate Mastercard e Visa registrate su Poste Italia. Se la carta dell'utente non soddisfa i requisiti, l'azione malevola si conclude. Si può ipotizzare che i dati raccolti fin qui verranno rivenduti sul dark web o usati per altre azioni criminali. Nulla va sprecato.

Se invece il malcapitato utente ha in uso una carta che rientra nei requisiti, viene richiesto il numero di telefono associato all'account Poste Italiane della vittima. Il motivo è semplice: da settembre 2019 è entrata in vigore la direttiva UE PSD2. Impone un aumento dei controlli di sicurezza utilizzati dalle istituzioni finanziarie dell'UE.

Se invece il malcapitato utente ha in uso una carta che rientra nei requisiti, viene richiesto il numero di telefono associato all'account Poste Italiane della vittima. Il motivo è semplice: da settembre 2019 è entrata in vigore la direttiva UE PSD2. Impone un aumento dei controlli di sicurezza utilizzati dalle istituzioni finanziarie dell'UE.

Per l'utente, comporta ulteriori misure di autenticazione come gli SMS OTP (One Time Password, una password temporanea) per accedere ai servizi bancari online. Per poterne fruire è necessario comunicare alla banca un numero di cellulare collegato al proprio conto bancario.

Qui si intuisce l'obiettivo ultimo dei cyber criminali: poter disporre a piacimento delle carte di credito delle vittime. Senza il numero di telefono, l'attaccante non otterrebbe il codice che lo autorizza ad eseguire addebiti fraudolenti. A questo punto il gioco è finito. L'attaccante ora dispone di tutte le informazioni necessarie per ottenere accesso non autorizzato alla carta di credito e modificare le informazioni sull'account.

L'unico modo per non cadere nel tranello è affidarsi alla diffidenza. Invece di cliccare su un link all'interno di una mail, se si è clienti di un servizio è sempre meglio aprire il browser e collegarsi al servizio digitando autonomamente l'URL. Solo in questo modo si ha la certezza di non fornire dati riservati a sconosciuti.

L'unico modo per non cadere nel tranello è affidarsi alla diffidenza. Invece di cliccare su un link all'interno di una mail, se si è clienti di un servizio è sempre meglio aprire il browser e collegarsi al servizio digitando autonomamente l'URL. Solo in questo modo si ha la certezza di non fornire dati riservati a sconosciuti.

Lato azienda, invece, è necessario che il titolare del sito Web predisponga uno scanner lato server capace di identificare questo tipo di truffe. Esistono scanner esterni, ma in genere non sono in genere in grado di rilevare comportamenti dannosi di questo tipo.

Tutto inizia con la classica email di phishing, che invita i clienti di Poste Italiane a collegarsi al portale del servizio bancario. Il reindirizzamento verso la pagina falsa è subordinato alla geolocalizzazione della vittima: se il codice paese è IT va a buon fine. Altrimenti la vittima è fortunata e viene reindirizzata verso google.com.

La pagina a cui si viene collegati (/JoD-FcC/sistema/AccessoConto.php) è ovviamente un falso. Tuttavia, la somiglianza con l'originale è tale da poter facilmente trarre in inganno. Una curiosità è che, al fondo, l'anno corrente per il testo del copyright risulta il 2020 per la pagina falsa e il 2019 in quella autentica.

Qui le cose si complicano, perché in genere la landing page di un phishing è una sola. In questo caso sono diverse. Nella prima viene richiesto di inserire le credenziali d'accesso del proprio account Poste Italiane. Una seconda pagina chiede l'inserimento dei dati personali sulla vittima. In particolare: nome, cognome e saldo del conto Post Italiane.

Qui le cose si complicano, perché in genere la landing page di un phishing è una sola. In questo caso sono diverse. Nella prima viene richiesto di inserire le credenziali d'accesso del proprio account Poste Italiane. Una seconda pagina chiede l'inserimento dei dati personali sulla vittima. In particolare: nome, cognome e saldo del conto Post Italiane.Il terzo passaggio richiede l'inserimento dei dettagli della propria carta di credito, fra cui il numero. Qui c'è un ulteriore filtro. Gli attaccanti sono interessati a prendere di mira solo specifici BIN (Numero Identificativo Bancario) corrispondenti a carte prepagate Mastercard e Visa registrate su Poste Italia. Se la carta dell'utente non soddisfa i requisiti, l'azione malevola si conclude. Si può ipotizzare che i dati raccolti fin qui verranno rivenduti sul dark web o usati per altre azioni criminali. Nulla va sprecato.

Se invece il malcapitato utente ha in uso una carta che rientra nei requisiti, viene richiesto il numero di telefono associato all'account Poste Italiane della vittima. Il motivo è semplice: da settembre 2019 è entrata in vigore la direttiva UE PSD2. Impone un aumento dei controlli di sicurezza utilizzati dalle istituzioni finanziarie dell'UE.

Se invece il malcapitato utente ha in uso una carta che rientra nei requisiti, viene richiesto il numero di telefono associato all'account Poste Italiane della vittima. Il motivo è semplice: da settembre 2019 è entrata in vigore la direttiva UE PSD2. Impone un aumento dei controlli di sicurezza utilizzati dalle istituzioni finanziarie dell'UE.Per l'utente, comporta ulteriori misure di autenticazione come gli SMS OTP (One Time Password, una password temporanea) per accedere ai servizi bancari online. Per poterne fruire è necessario comunicare alla banca un numero di cellulare collegato al proprio conto bancario.

Qui si intuisce l'obiettivo ultimo dei cyber criminali: poter disporre a piacimento delle carte di credito delle vittime. Senza il numero di telefono, l'attaccante non otterrebbe il codice che lo autorizza ad eseguire addebiti fraudolenti. A questo punto il gioco è finito. L'attaccante ora dispone di tutte le informazioni necessarie per ottenere accesso non autorizzato alla carta di credito e modificare le informazioni sull'account.

L'unico modo per non cadere nel tranello è affidarsi alla diffidenza. Invece di cliccare su un link all'interno di una mail, se si è clienti di un servizio è sempre meglio aprire il browser e collegarsi al servizio digitando autonomamente l'URL. Solo in questo modo si ha la certezza di non fornire dati riservati a sconosciuti.

L'unico modo per non cadere nel tranello è affidarsi alla diffidenza. Invece di cliccare su un link all'interno di una mail, se si è clienti di un servizio è sempre meglio aprire il browser e collegarsi al servizio digitando autonomamente l'URL. Solo in questo modo si ha la certezza di non fornire dati riservati a sconosciuti.Lato azienda, invece, è necessario che il titolare del sito Web predisponga uno scanner lato server capace di identificare questo tipo di truffe. Esistono scanner esterni, ma in genere non sono in genere in grado di rilevare comportamenti dannosi di questo tipo.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Mag 28

AWS Summit 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ultime notizie Tutto

SentinelOne cresce a due cifre, e punta su GenAI e prevenzione proattiva

06-05-2026

Phishing aggira l'MFA con una tecnica diffusa

06-05-2026

Cyber resilienza nel settore finanziario: detection e risposta in pochi minuti

06-05-2026

Attacco alla supply chain colpisce Daemon Tools: vittime anche in Italia

06-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab