Violazione di KeePass, ransomware e malvertising: un attacco combinato micidiale

WithSecure scopre una campagna ransomware altamente sofisticata che ha previsto l’alterazione del codice di KeePass, attività di malvertising e di compromissione della supply chain per rubare credenziali e colpire server ESXi.

La recente scoperta di una campagna malware che ha coinvolto il gestore di password KeePass e la relativa supply chain è una chiara indicazione della direzione intrapresa dagli attaccanti, che non si limitano più a diffondere malware tramite canali tradizionali, ma investono risorse per alterare direttamente il codice sorgente di software fidati, sfruttando strategie di malvertising, typosquatting e l’abuso di certificati digitali legittimi.

La campagna analizzata dal team di threat intelligence di WithSecure, partita dall’indagine su un attacco ransomware, rappresenta un caso emblematico di come l’ingegneria sociale, la compromissione della supply chain e l’autenticazione apparente possano convergere in un’unica operazione, capace di bypassare sia i controlli tecnici sia la diffidenza umana.

Partecipa agli ItalianSecurityAwards 2026 ed esprimi il tuo voto premiando le soluzioni di cybersecurity che reputi più innovative

Dal ransomware alla scoperta del KeeLoader

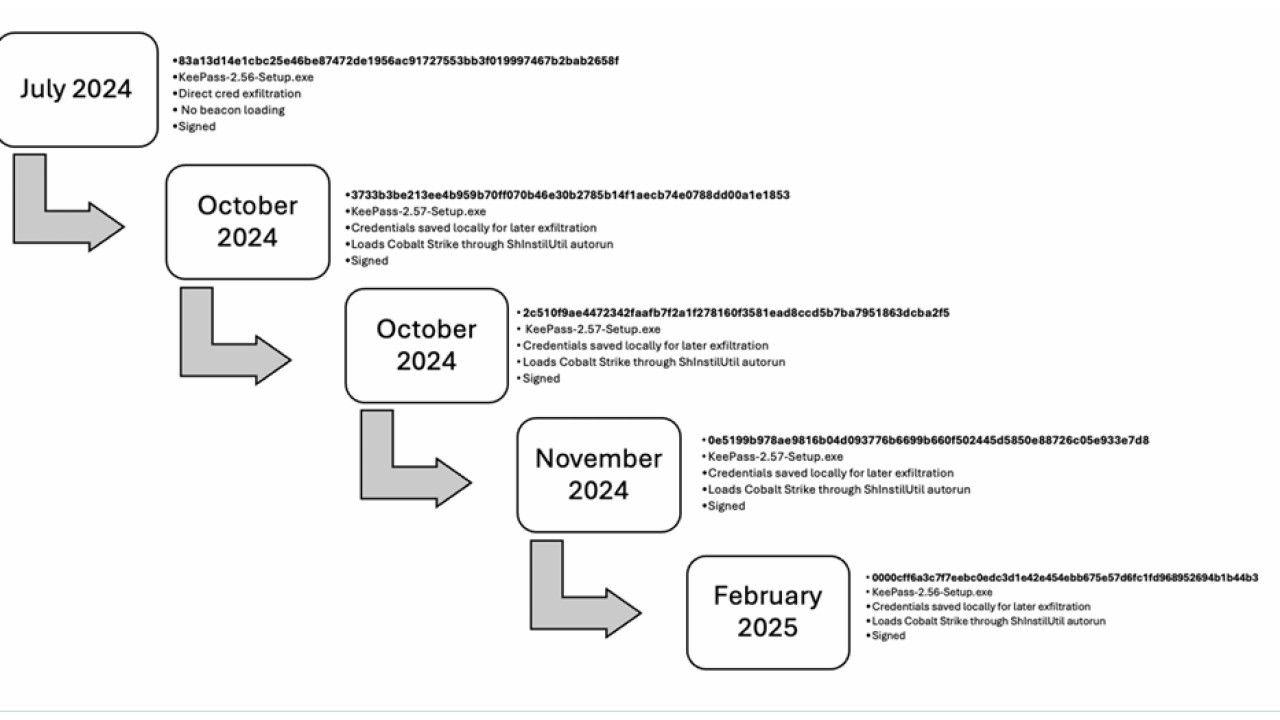

L’indagine è partita da un incidente ransomware a febbraio 2025, durante il quale gli attaccanti hanno cifrato i server VMware ESXi di un’organizzazione vittima. Durante l’analisi forense, WithSecure ha scoperto che il vettore iniziale era un installer di KeePass alterato denominato KeeLoader, scaricato da un dominio typosquatting (keeppaswrd[.]com) promosso tramite annunci pubblicitari sul browser Bing. I cyber criminali hanno modificato il codice open source di KeePass per inserire funzionalità malevole direttamente al suo interno, mantenendo intatte le sue caratteristiche legittime.

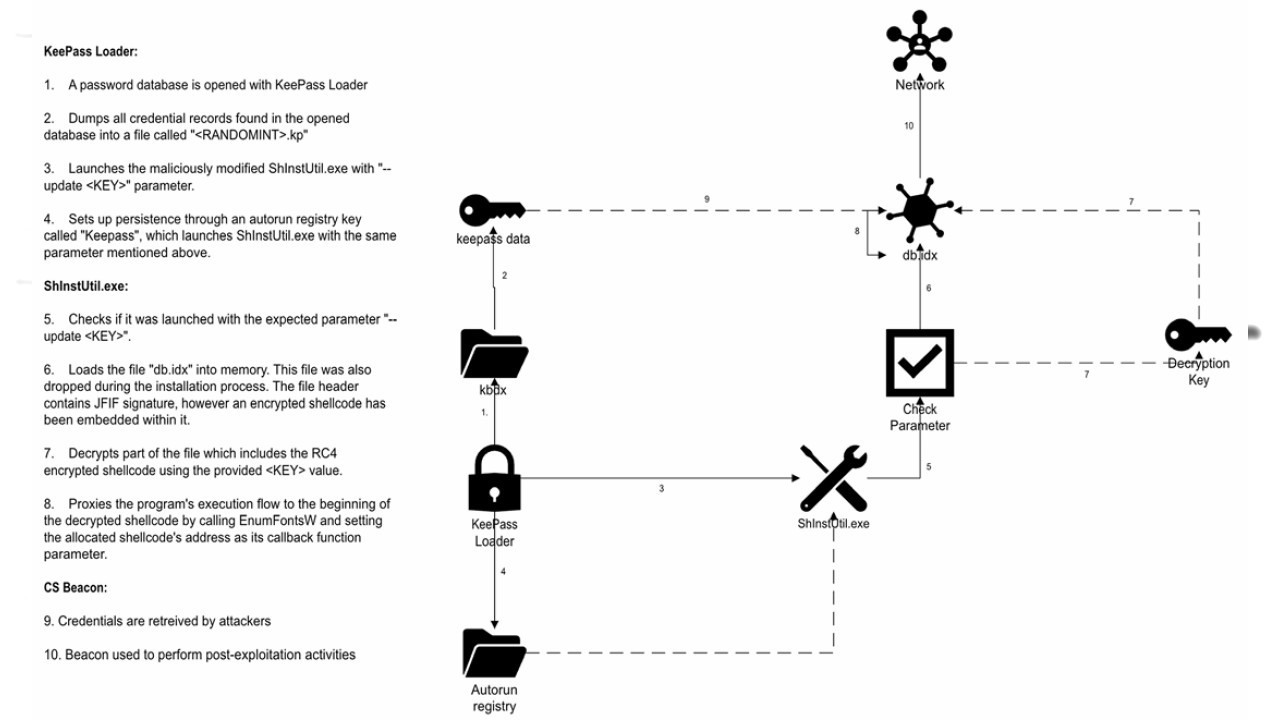

La catena di esecuzione di KeeLoader

La catena di esecuzione di KeeLoader

Peraltro, il trojan KeePass era firmato con certificati digitali validi, a dispetto dei quali integrava due elementi operativi malevoli: il primo era il loader per Cobalt Strike Beacon, noto strumento di post-exploitation spesso usato per effettuare movimenti laterali all’interno della rete vittima e distribuire il payload ransomware finale. Il secondo era un modulo di esfiltrazione per la funzione di conversione dei database KeePass in file CSV in chiaro, che in questo caso veniva archiviato nel percorso %localappdata% con estensione .kp e successivamente trasferito ai server di comando e controllo gestiti dai cybercriminali.

La catena di compromissione

L’attacco chiamava in causa una sinergia di tecniche di inganno avanzate grazie all’impiego di tre vettori complementari. Da un lato c’era il malvertising sui motori di ricerca: annunci sponsorizzati su Bing che dirottavano gli utenti verso domini typosquatting come keeppaswrd[.]com e keegass[.]com, appositamente creati per distribuire il KeeLoader.

Parallelamente, gli attaccanti hanno modificato il codice sorgente di KeePass e l’utility ShInstUtil.exe, alterando direttamente il flusso legittimo del software per incorporarvi le componenti malevole, così da non dover ricorrere a metodi di iniezione esterni che avrebbero potuto destare sospetti. Terzo elemento era l’abuso di certificati digitali legittimi, che sono serviti per conferire al KeeLoader una parvenza di autenticità, così da eludere i controlli di sicurezza basati sulla reputazione dei file firmati.

Lo sviluppo di KeeLoader

Lo sviluppo di KeeLoader

L’attribuzione

Gli esperti di WithSecure reputano che la campagna potrebbe essere associata (il condizionale è d’obbligo) a un Initial Access Broker storicamente associato ai gruppi ransomware Black Basta e BlackCat/ALPHV. Il legame emerge dall’analisi dei “watermark” dei beacon Cobalt Strike, che sono identificativi univoci legati a licenze utilizzate in precedenti operazioni ad opera di Black Basta. Ulteriori indagini hanno rivelato infrastrutture condivise con campagne del loader Nitrogen, collegato a sua volta a BlackCat/ALPHV.

La complessità dell’attribuzione riflette la tendenza dei gruppi ransomware verso modelli as-a-service in cui collaborano IAB, sviluppatori di malware e operatori finali.

Obiettivi e impatto

La campagna ha perseguito principalmente due obiettivi. Da un lato il furto credential su larga scala grazie alla esfiltrazione sistematica dei database KeePass, permettendo agli attaccanti di accedere a credenziali privilegiate (compresi account di dominio e sistemi critici) da sfruttare per movimenti laterali nelle reti target ed escalation dei privilegi verso asset sensibili.

Dall’altro, è stata orchestrata la distribuzione ransomware attraverso l’infrastruttura Cobalt Strike, che ha fornito agli attaccanti la capacità di individuare e compromettere server ESXi, che sono obiettivi prioritari per la cifratura dati finalizzata a massimizzare l’impatto economico dell’attacco. WithSecure stima un numero elevato di vittime non ancora identificate, soprattutto in Europa, dove lo IAB opererebbe con particolare efficacia.

L’analisi tecnica completa, inclusi gli Indicatori di Compromissione e le TTP è disponibile nel report originale.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Allucinazioni AI e l’impatto reale nelle operazioni IT

05-06-2026

Threat actor cinese sbarca in Europa grazie all'AI

05-06-2026

EU Tech Sovereignty Package: dal dibattito all’attuazione

05-06-2026

Ambienti OT: come calcolare il costo dei potenziali downtime

05-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab