ComRAT usa Gmail per ricevere comandi ed esfiltrare i dati

Un malware creato per trovare, rubare ed esfiltrare documenti riservati. Fa il lavoro sporco usando l'interfaccia web di Gmail.

Si chiama ComRAT il malware che sfrutta l'interfaccia web di Gmail per ricevere segretamente i comandi ed esfiltrare dati sensibili. A scoprirlo sono stati i ricercatori di ESET, che hanno ricondotto la nuova variante al gruppo cyber criminale Turla APT.

ComRAT non è una new entry sulla scena criminale. Ha esordito nel 2017 ed è stato usato per colpire più che altro obiettivi politici. La versione appena rilevata è la v4, o "Chinch" come chiamata dagli autori di malware. Non è un'evoluzione dei predecessori in senso stretto, perché utilizza una base di codice completamente nuova. Inoltre, ComRAT v4 è molto più complesso rispetto alle sue varianti precedenti. In genere si installa tramite PowerStallion, una backdoor di PowerShell di cui si serve abitualmente Turla per installare altre backdoor.

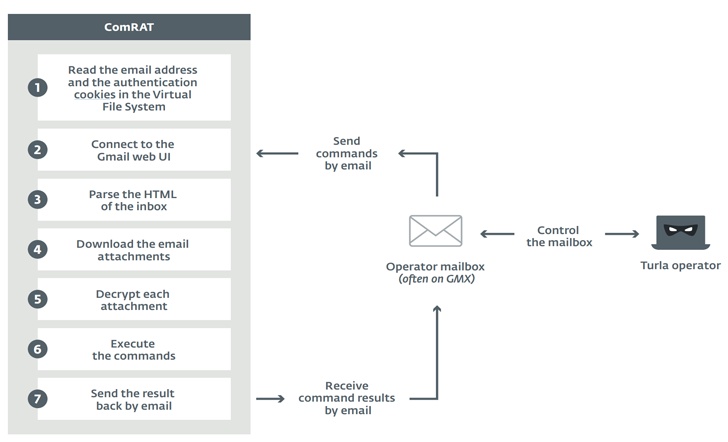

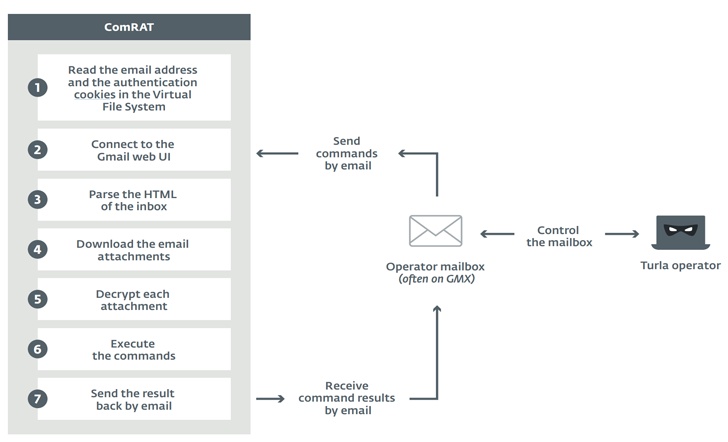

Inoltre, il loader di PowerShell inserisce nel browser web un modulo chiamato ComRAT orchestrator, che impiega due canali diversi, uno legacy e uno via posta elettronica, per ricevere comandi da un server di comando e controllo ed esfiltrare le informazioni.

Da qui si deduce che la funzione principale di ComRAT sia trovare, rubare ed esfiltrare documenti riservati. In un caso noto, i cyber criminali hanno anche distribuito un eseguibile .NET per interagire con il database SQL Server della vittima contenente i documenti dell'organizzazione. Inoltre, tutti i file relativi a ComRAT, ad eccezione della DLL di orchestrator e dell'attività pianificata per la persistenza, vengono archiviati in un file system virtuale (VFS).

Da qui si deduce che la funzione principale di ComRAT sia trovare, rubare ed esfiltrare documenti riservati. In un caso noto, i cyber criminali hanno anche distribuito un eseguibile .NET per interagire con il database SQL Server della vittima contenente i documenti dell'organizzazione. Inoltre, tutti i file relativi a ComRAT, ad eccezione della DLL di orchestrator e dell'attività pianificata per la persistenza, vengono archiviati in un file system virtuale (VFS).

La modalità "mail" funziona leggendo l'indirizzo email e i cookie di autenticazione che si trovano nel VFS, connettendosi alla visualizzazione HTML di base di Gmail e analizzando la pagina HTML della posta in arrivo. È così che gli aggressori ottengono l'elenco delle email, e degli oggetti inseriti in un file "subject.str" nel VFS.

Per ogni email che soddisfa i criteri, comRAT scarica gli allegati e cancella le email. Il file scaricato non è il documento stesso, quanto un file crittografato che include i comandi per allegarlo come messaggio di posta elettronica a un indirizzo di destinazione specificato nel file VFS "answer_addr.str".

ComRAT non è una new entry sulla scena criminale. Ha esordito nel 2017 ed è stato usato per colpire più che altro obiettivi politici. La versione appena rilevata è la v4, o "Chinch" come chiamata dagli autori di malware. Non è un'evoluzione dei predecessori in senso stretto, perché utilizza una base di codice completamente nuova. Inoltre, ComRAT v4 è molto più complesso rispetto alle sue varianti precedenti. In genere si installa tramite PowerStallion, una backdoor di PowerShell di cui si serve abitualmente Turla per installare altre backdoor.

Inoltre, il loader di PowerShell inserisce nel browser web un modulo chiamato ComRAT orchestrator, che impiega due canali diversi, uno legacy e uno via posta elettronica, per ricevere comandi da un server di comando e controllo ed esfiltrare le informazioni.

Da qui si deduce che la funzione principale di ComRAT sia trovare, rubare ed esfiltrare documenti riservati. In un caso noto, i cyber criminali hanno anche distribuito un eseguibile .NET per interagire con il database SQL Server della vittima contenente i documenti dell'organizzazione. Inoltre, tutti i file relativi a ComRAT, ad eccezione della DLL di orchestrator e dell'attività pianificata per la persistenza, vengono archiviati in un file system virtuale (VFS).

Da qui si deduce che la funzione principale di ComRAT sia trovare, rubare ed esfiltrare documenti riservati. In un caso noto, i cyber criminali hanno anche distribuito un eseguibile .NET per interagire con il database SQL Server della vittima contenente i documenti dell'organizzazione. Inoltre, tutti i file relativi a ComRAT, ad eccezione della DLL di orchestrator e dell'attività pianificata per la persistenza, vengono archiviati in un file system virtuale (VFS).La modalità "mail" funziona leggendo l'indirizzo email e i cookie di autenticazione che si trovano nel VFS, connettendosi alla visualizzazione HTML di base di Gmail e analizzando la pagina HTML della posta in arrivo. È così che gli aggressori ottengono l'elenco delle email, e degli oggetti inseriti in un file "subject.str" nel VFS.

Per ogni email che soddisfa i criteri, comRAT scarica gli allegati e cancella le email. Il file scaricato non è il documento stesso, quanto un file crittografato che include i comandi per allegarlo come messaggio di posta elettronica a un indirizzo di destinazione specificato nel file VFS "answer_addr.str".

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Giu 11

MSP DAY 2026

Giu 16

OT Cyber Security: dalla teoria alla fabbrica

Giu 17

Nutanix .NEXT On Tour Roma

Giu 17

VeeamON Tour 2026 - Milano

Giu 23

Dynatrace Innovate Roadshow - Milano

Giu 25

IDC IT Security Summit 2026

Giu 25

Sovranità Digitale nell’era dell’AI: la Secure AI Factory con Cisco e Nvidia per use case ad alte prestazioni

Ott 07

Fortinet Security Day - Roma

Ott 13

Cybertech Europe 2026

Ultime notizie Tutto

Check Point presenta AI Defense Plane per la protezione dell'AI

09-06-2026

Se l'attaccante è uno Stato, il piano IR classico non regge

09-06-2026

GenAI security: in Italia l’adozione accelera, ma protezione è al palo

09-06-2026

L'IA accelera lo sviluppo di malware che elude gli EDR

09-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab