NAS Qnap sotto attacco ransomware

Sono ripresi gli attacchi ransomware ai danni del NAS Qnap. Gli esperti consigliano di installare le patch recenti e di impostare password molto complesse.

Il gruppo di cyber criminali conosciuto come eCh0raix ha scatenato una nuova ondata di attacchi ransomware contro i dispositivi NAS QNAP collegati in rete. Si tratta di un gruppo attivo da giugno 2019, quando distribuirono la prima versione del loro ransomware. La scorsa estate il gruppo ha rallentato l'attività a causa della concorrenza di gruppi che miravano agli stessi obiettivi.

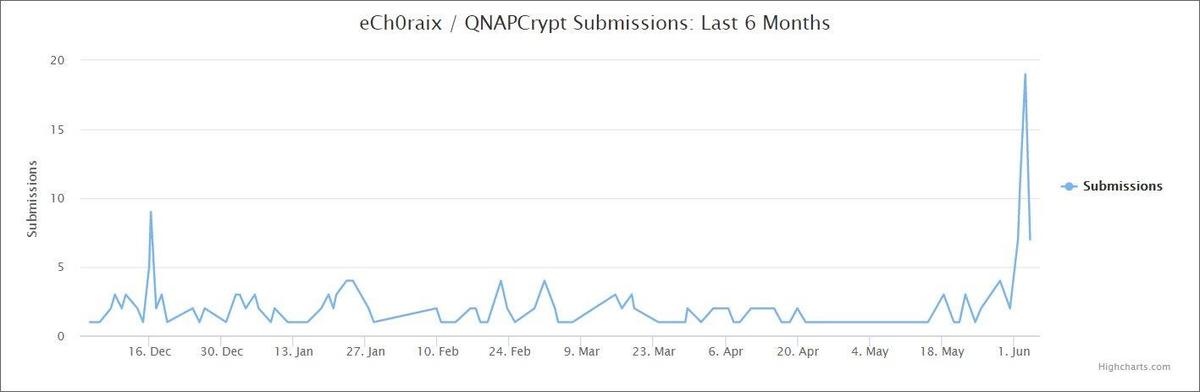

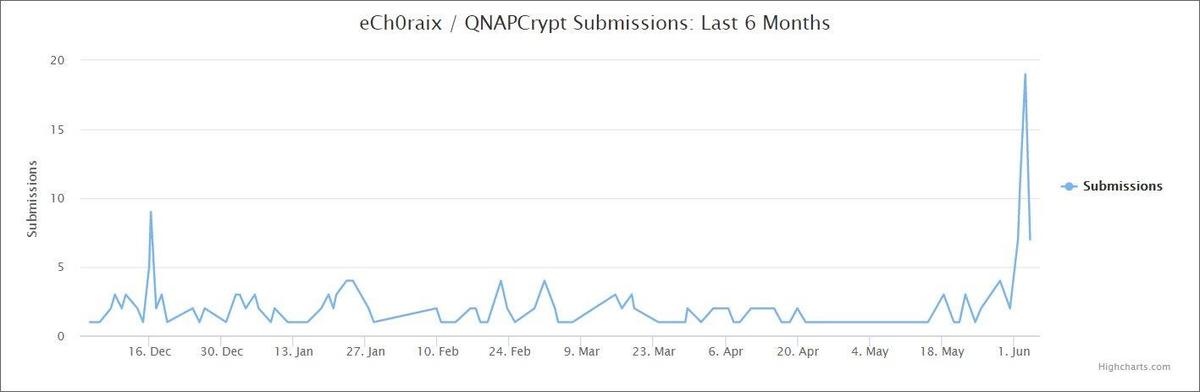

Di recente eCh0raix è tornato in auge. Un nuovo report riferisce di tre vulnerabilità critiche che colpiscono i dispositivi QNAP. In poco tempo hanno collezionato un buon numero di vittime, come risulta dai forum specializzati dove molti segnalano che i dati dei propri NAS sono stati crittografati.

L'aspetto importante di questi attacchi è che storicamente sfruttano sia exploit che attacchi brute force per fare breccia. Gli exploit sfruttano vulnerabilità in vecchi dispositivi QNAP senza patch. Gli attacchi brute force forzano le password di amministratore troppo deboli, o quelle di default.

Crediti: Bleeping ComputerNon è confermato, ma pare probabile che il gruppo abbia incorporato le vulnerabilità QNAP divulgate di recente, e di cui sono disponibili le patch. L'ipotesi viene data come probabile data la recente recrudescenza degli attacchi. Come avevamo precisato in precedenza, le tre vulnerabilità QNAP sono facili da sfruttare e forniscono anche il pieno controllo sui dispositivi bersaglio.

Crediti: Bleeping ComputerNon è confermato, ma pare probabile che il gruppo abbia incorporato le vulnerabilità QNAP divulgate di recente, e di cui sono disponibili le patch. L'ipotesi viene data come probabile data la recente recrudescenza degli attacchi. Come avevamo precisato in precedenza, le tre vulnerabilità QNAP sono facili da sfruttare e forniscono anche il pieno controllo sui dispositivi bersaglio.

Per mettersi al riparo da questo tipo di attacchi, i proprietari dei NAS QNAP devono aggiornare il firmware dei propri dispositivi QNAP e i relativi software e app in esecuzione. Gli stessi sono anche invitati a cambiare la password del loro dispositivo usando chiavi molto complesse. Le istruzioni su come eseguire entrambe le operazioni sono sulla pagina ufficiale di supporto QNAP.

Ricordiamo che allo stato attuale non c'è un decryptor pubblico per tornare in possesso dei file crittografati da eCh0raix. Gli esperti di sicurezza erano riusciti a trovarne uno per la prima versione del loro ransomware, che ormai è stato modificato e perfezionato. In caso si venga colpiti è quindi necessario pagare il riscatto, collegandosi al link che si trova all'interno di un file di testo lasciato appositamente dai cyber criminali. Il pagamento è comunque sconsigliato per non alimentare ulteriori attacchi e perché non garantisce la restituzione dei dati.

Di recente eCh0raix è tornato in auge. Un nuovo report riferisce di tre vulnerabilità critiche che colpiscono i dispositivi QNAP. In poco tempo hanno collezionato un buon numero di vittime, come risulta dai forum specializzati dove molti segnalano che i dati dei propri NAS sono stati crittografati.

L'aspetto importante di questi attacchi è che storicamente sfruttano sia exploit che attacchi brute force per fare breccia. Gli exploit sfruttano vulnerabilità in vecchi dispositivi QNAP senza patch. Gli attacchi brute force forzano le password di amministratore troppo deboli, o quelle di default.

Crediti: Bleeping ComputerNon è confermato, ma pare probabile che il gruppo abbia incorporato le vulnerabilità QNAP divulgate di recente, e di cui sono disponibili le patch. L'ipotesi viene data come probabile data la recente recrudescenza degli attacchi. Come avevamo precisato in precedenza, le tre vulnerabilità QNAP sono facili da sfruttare e forniscono anche il pieno controllo sui dispositivi bersaglio.

Crediti: Bleeping ComputerNon è confermato, ma pare probabile che il gruppo abbia incorporato le vulnerabilità QNAP divulgate di recente, e di cui sono disponibili le patch. L'ipotesi viene data come probabile data la recente recrudescenza degli attacchi. Come avevamo precisato in precedenza, le tre vulnerabilità QNAP sono facili da sfruttare e forniscono anche il pieno controllo sui dispositivi bersaglio.Per mettersi al riparo da questo tipo di attacchi, i proprietari dei NAS QNAP devono aggiornare il firmware dei propri dispositivi QNAP e i relativi software e app in esecuzione. Gli stessi sono anche invitati a cambiare la password del loro dispositivo usando chiavi molto complesse. Le istruzioni su come eseguire entrambe le operazioni sono sulla pagina ufficiale di supporto QNAP.

Ricordiamo che allo stato attuale non c'è un decryptor pubblico per tornare in possesso dei file crittografati da eCh0raix. Gli esperti di sicurezza erano riusciti a trovarne uno per la prima versione del loro ransomware, che ormai è stato modificato e perfezionato. In caso si venga colpiti è quindi necessario pagare il riscatto, collegandosi al link che si trova all'interno di un file di testo lasciato appositamente dai cyber criminali. Il pagamento è comunque sconsigliato per non alimentare ulteriori attacchi e perché non garantisce la restituzione dei dati.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Giu 11

MSP DAY 2026

Giu 16

OT Cyber Security: dalla teoria alla fabbrica

Giu 17

Nutanix .NEXT On Tour Roma

Giu 17

VeeamON Tour 2026 - Milano

Giu 23

Dynatrace Innovate Roadshow - Milano

Giu 25

IDC IT Security Summit 2026

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Ultime notizie Tutto

Falso installer di Claude Code distribuisce un infostealer invisibile

04-06-2026

Veeam porta tre agenti AI alla gestione operativa della privacy

04-06-2026

Cybersecurity nella Pubblica Amministrazione: quattro mosse concrete oltre le buone intenzioni

04-06-2026

Zscaler acquisisce Symmetry Systems per governare le identità degli agenti AI

04-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab