Italia: nel 2025 quasi 3.800 attacchi cyber, il 70% mira a rubare dati

In Italia quasi 3.800 attacchi informatici nel 2025, +82% rispetto a fine 2024; banking il settore più colpito, nel 70% dei casi l'obiettivo è il furto di dati.

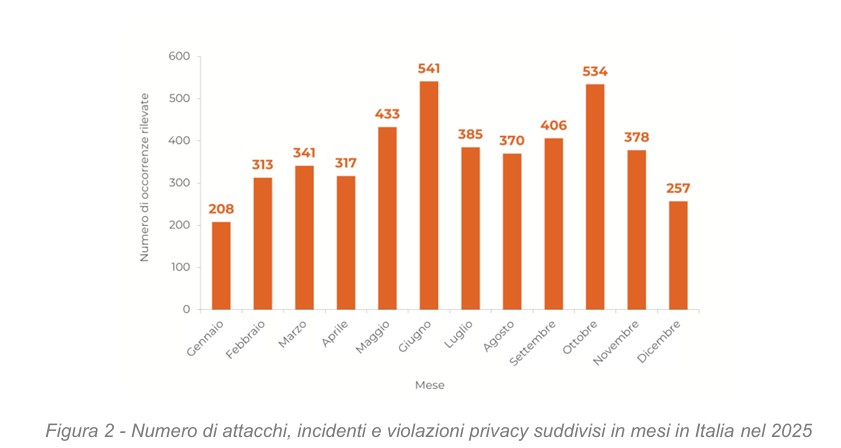

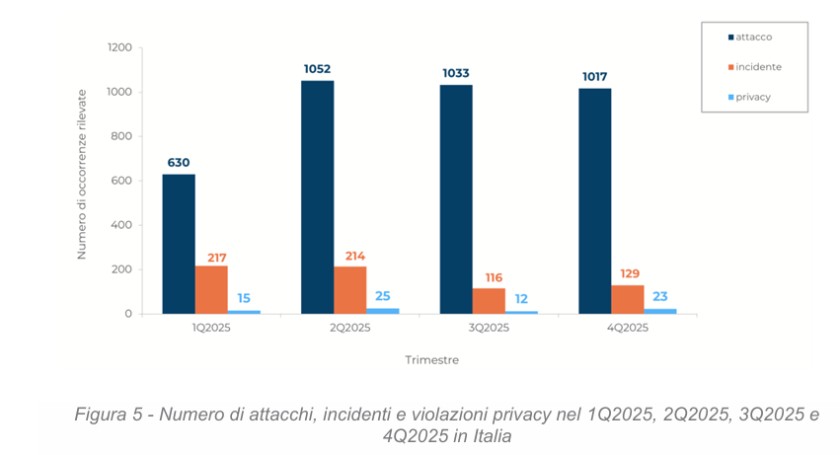

Nel 2025 l'Italia ha registrato 3.732 attacchi informatici, 676 incidenti di sicurezza e 75 data breach, con una media di circa 10 attacchi al giorno. Nel secondo trimestre il numero di eventi ha raggiunto il picco di 1.291, con un incremento del 122% rispetto allo stesso periodo del 2024. Sono i dati principali dell'Exprivia Threat Intelligence Report Italia 2025 elaborato dall'Osservatorio Cybersecurity di Exprivia, che fotografa l'evoluzione del panorama delle minacce nel nostro Paese.

Il dato che più colpisce è la crescita complessiva rispetto all'anno precedente: se nel 2024 gli attacchi erano passati dai 559 del primo trimestre ai 641 del quarto con un incremento del 15%, il 2025 ha segnato un'accelerazione drammatica, con una chiusura d’anno che ha visto un +82% nel volume di attacchi rispetto ai valori di fine 2024. La seconda metà dell'anno ha visto una parziale stabilizzazione, ma comunque su livelli strutturalmente più elevati rispetto al passato.

Il cybercrime ha rappresentato il 91% degli eventi totali, con 4.100 casi su 4.483. L'hacktivismo si è fermato a 268 attacchi, i data breach a 84, mentre spionaggio e cyber warfare sono rimasti statisticamente irrilevanti nel computo nazionale. I dati confermano in sostanza che in Italia l’obiettivo preferenziale degli attaccanti è il profitto.

Sul fronte dei danni, il report consolida una tendenza già emersa negli anni precedenti, con il furto di dati che da solo ha rappresentato circa il 70% degli eventi malevoli, a grande distanza dal danno economico diretto (16%) e dall'interruzione dei servizi (circa il 7%). Significa che i threat actor preferiscono operazioni silenti che non attirano l’attenzione, ma si concentrano sull'esfiltrazione graduale delle informazioni, riflettendo un alto livello di maturazione verso modelli di business industrializzati e focalizzati sulla valorizzazione economica dei dati sottratti.

Il settore finance è il più colpito con 1.432 fenomeni, seguito da software/hardware con 1.348 attacchi e dal retail con 521. La Pubblica Amministrazione ha a suo carico 351 incidenti. Nel caso del finance, il picco annuale si è concentrato a ottobre con 209 occorrenze; il retail ha visto una crescita costante da 23 casi a gennaio fino a 61 a ottobre, che è il riflesso di una forte presenza digitale e della quantità di dati monetizzabili che rendono questo settore particolarmente attrattivo.

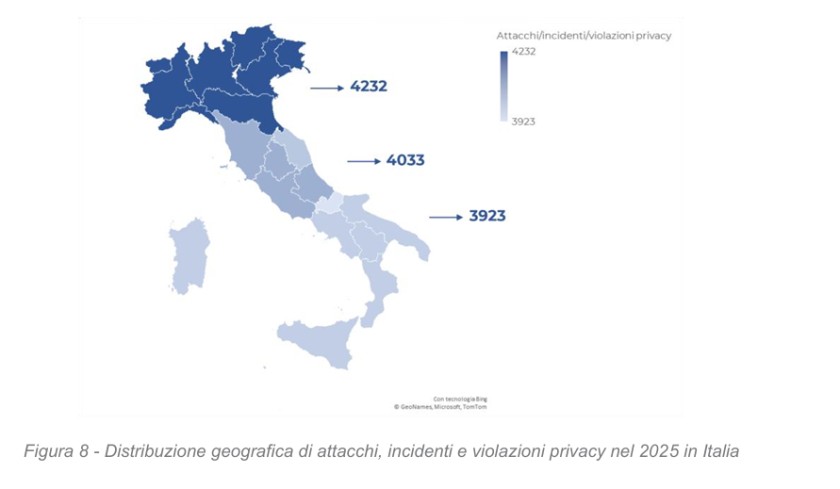

Dal punto di vista geografico, il Nord registra il maggior numero di eventi con 4.232 casi, seguito dal Centro con 4.033 e dal Sud con 3.923. Tuttavia, normalizzando i dati sulla popolazione, il quadro si inverte: il Sud raggiunge 339 casi per milione di abitanti contro i 154 del Nord.

L’analisi tecnica

Le tecniche di attacco più diffuse sono phishing/social engineering e malware, entrambe intorno al 42% dei casi complessivi, spesso combinate nella stessa campagna. Seguono DDoS e sfruttamento di vulnerabilità note. Tra le tipologie di malware, i Remote Access Trojan (RAT) si confermano la categoria più rappresentata, con un picco di 196 casi nel secondo trimestre; i RAT più diffusi risultano Remcos e Agent Tesla. Seguono gli infostealer (con picchi a maggio e ottobre) e il ransomware, che mostra invece una progressiva riduzione verso fine anno pur rimanendo una minaccia rilevante.

Nel quarto trimestre 2025, la quota di incidenti influenzati dall'AI si attesta al 42%, che è un valore sostanzialmente stabile nella seconda metà dell'anno, dopo la crescita registrata tra il primo e il secondo trimestre (dal 40% al 44%). L'AI viene impiegata soprattutto nella fase finale degli attacchi, in particolare nelle tecniche MITRE classificate come Impact, dove gli attaccanti mirano a produrre effetti diretti su sistemi o dati attraverso cifratura, manipolazione o interruzione dei servizi. Un esempio concreto: un malware dotato di AI può analizzare un file server, identificare le cartelle con dati contabili e contratti chiave, e cifrare selettivamente solo quei file critici, rendendo l'azienda incapace di operare mentre la cifratura passa inosservata ai sistemi di monitoraggio.

Il report dedica ampio spazio all'analisi del perimetro digitale italiano. Nel quarto trimestre 2025 sono stati individuati 13.019.173 indirizzi IPv4, con un incremento di oltre 2 milioni rispetto al trimestre precedente. Tra questi, 101.860 riferiti a dispositivi IoT specifici (telecamere, stampanti, firewall, router, VoIP, dispositivi medicali, ICS) e 7.550 dispositivi OT. I dispositivi più vulnerabili risultano le telecamere, seguite dai PLC e dai dispositivi medicali, mentre stampanti e VoIP mostrano livelli di rischio inferiori. Il numero di PLC esposti è in aumento: nel quarto trimestre ne sono stati rilevati 1.445, rispetto ai 1.144 del trimestre precedente, con il dettaglio allarmante che molti di questi dispositivi restituiscono informazioni di hardware e firmware a chiunque li interroghi, rendendo banale la fase di ricognizione per un attaccante.

Il report segnala anche l'emergere del Quantum Computing come fattore di rischio prospettico: l'8,5% degli incidenti del quarto trimestre presenta una potenziale influenza delle tecnologie quantistiche, concentrata soprattutto nella fase finale degli attacchi (tattica MITRE Impact) e nella privilege escalation. Il dato, pur contenuto, preoccupa perché anticipa il noto scenario di attacchi harvest now, impact later. Le organizzazioni sono quindi chiamate a considerare fin d'ora strategie di crypto-agility e la migrazione verso algoritmi post-quantum.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Palo Alto Networks partner tecnologico di AI Sicura

07-05-2026

Proofpoint apre a Parigi, strizza l’occhio a sovranità e AI europea

07-05-2026

Netskope One AgentSkope: AI agentica per SOC e NOC

07-05-2026

Il servizio MDR di Integrity360: la fine del modello reattivo e l'arrivo dell'intelligenza artificiale

07-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab