Attacchi IoT nel mirino degli hacker, impazza il mercato nero

Gli esperti di sicurezza di Trend Micro hanno studiato il mercato nero degli hacker e hanno scoperto che cresce il volume di compravendite e discussioni sulle tecniche per attaccare i dispositivi IoT.

La popolarità dei dispositivi IoT ne accresce le minacce, e sono sempre più gli hacker che tentano di compromettere i dispositivi connessi per incassare guadagni in denaro. I dettagli di questo scenario sono proposti dagli esperti di sicurezza di Trend Micro nello studio “The Internet of Things in the Criminal Underground”. Gli esperti hanno visitato i maggiori mercati underground mondiali per comprendere come i cybercriminali sfruttino i dispositivi IoT per guadagnare denaro.

Hanno scoperto che i mercati illegali più avanzati in questo ambito sono quelli russo e portoghese, e che gli argomenti di maggiore interesse sono le tecniche di attacco alle organizzazioni finanziarie. Le attività si concentrano sulla vendita di accessi a dispositivi compromessi, per la maggior parte router, webcam e stampanti, che possono essere utilizzati per compiere attacchi.

Tutorial generico su come violare le stampanti

Tutorial generico su come violare le stampanti

I più a rischio sono i prodotti indirizzati ai consumatori privati. Nei forum del mercato nero la maggior parte delle conversazioni e degli schemi di monetizzazione si focalizza appunto sui dispositivi di massa, anche se non mancano le discussioni su come compromettere macchinari industriali connessi. Il piano per monetizzare gli attacchi ai dispositivi industriali si basa sulle tecniche di estorsione, con la minaccia di bloccare la produzione.

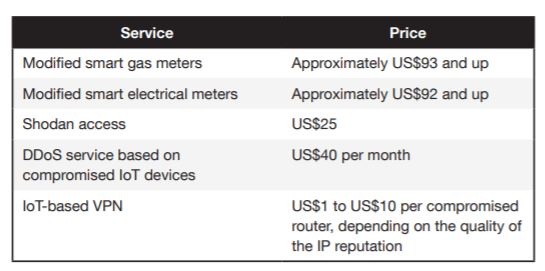

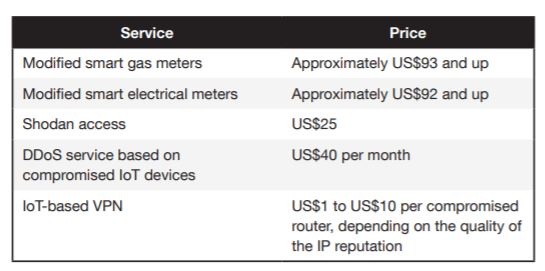

Prezzi dei "servizi" trovati sui forum underground russi

Prezzi dei "servizi" trovati sui forum underground russi

Quello che appare chiaro è che all'aumentare dei dispositivi connessi a Internet cresceranno di pari passo le opportunità per gli hacker. Uno studio condotto di recente da F-Secure aveva allertato circa il numero di attacchi rilevati da gennaio a giugno di quest'anno, che è stato dodici volte superiore rispetto a quelli conteggiati nello stesso periodo del 2018. Steve Quane, executive vice president of network defense and hybrid cloud security di Trend Micro, spiega che “i cybercriminali stanno creando un mercato florido per i servizi e gli attacchi basati sui dispositivi IoT. Sono spinti dalla brama di guadagno e il mercato IoT continuerà a crescere, grazie anche al 5G. Gli attacchi IoT sono ancora a uno stadio iniziale, ma i criminali informatici stanno cercando di capire anche come sfruttare i macchinari industriali. Le aziende devono essere pronte a proteggere gli ambienti Industry 4.0”.

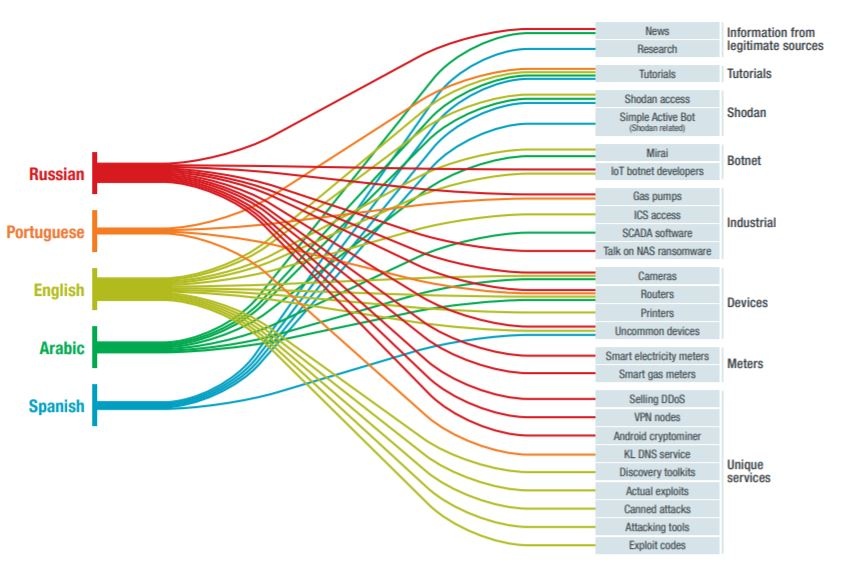

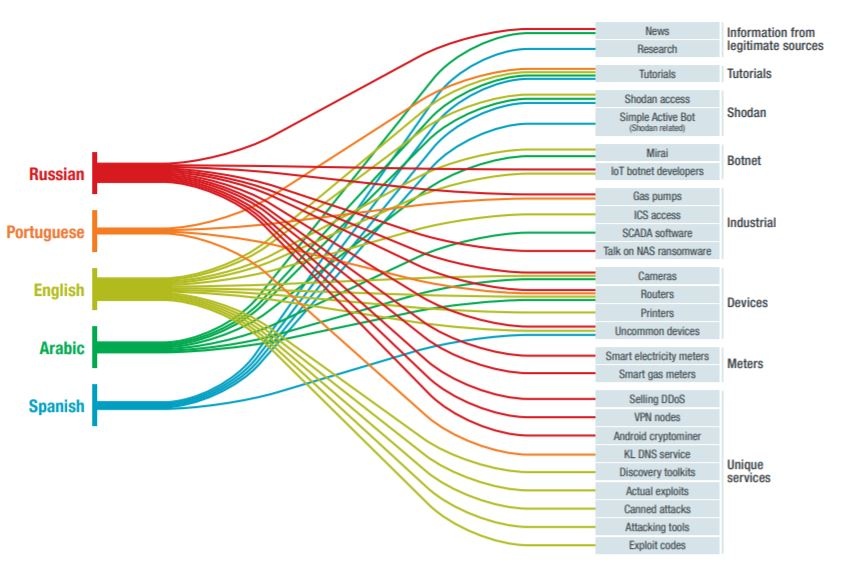

I topic di maggiore successo in cinque community underground

I topic di maggiore successo in cinque community underground

Per non farsi cogliere impreparati, i produttori dovranno iniziare fin da subito a lavorare con gli esperti di sicurezza IoT per mitigare i rischi. Gli utenti finali invece devono prestare attenzione ai dispositivi connessi, proteggerli con password adeguate e soluzioni antivirus sempre aggiornate, ed essere consapevoli dei rischi in modo da ridurre la possibilità di subire un attacco.

Hanno scoperto che i mercati illegali più avanzati in questo ambito sono quelli russo e portoghese, e che gli argomenti di maggiore interesse sono le tecniche di attacco alle organizzazioni finanziarie. Le attività si concentrano sulla vendita di accessi a dispositivi compromessi, per la maggior parte router, webcam e stampanti, che possono essere utilizzati per compiere attacchi.

Tutorial generico su come violare le stampanti

Tutorial generico su come violare le stampantiI più a rischio sono i prodotti indirizzati ai consumatori privati. Nei forum del mercato nero la maggior parte delle conversazioni e degli schemi di monetizzazione si focalizza appunto sui dispositivi di massa, anche se non mancano le discussioni su come compromettere macchinari industriali connessi. Il piano per monetizzare gli attacchi ai dispositivi industriali si basa sulle tecniche di estorsione, con la minaccia di bloccare la produzione.

Prezzi dei "servizi" trovati sui forum underground russi

Prezzi dei "servizi" trovati sui forum underground russiQuello che appare chiaro è che all'aumentare dei dispositivi connessi a Internet cresceranno di pari passo le opportunità per gli hacker. Uno studio condotto di recente da F-Secure aveva allertato circa il numero di attacchi rilevati da gennaio a giugno di quest'anno, che è stato dodici volte superiore rispetto a quelli conteggiati nello stesso periodo del 2018. Steve Quane, executive vice president of network defense and hybrid cloud security di Trend Micro, spiega che “i cybercriminali stanno creando un mercato florido per i servizi e gli attacchi basati sui dispositivi IoT. Sono spinti dalla brama di guadagno e il mercato IoT continuerà a crescere, grazie anche al 5G. Gli attacchi IoT sono ancora a uno stadio iniziale, ma i criminali informatici stanno cercando di capire anche come sfruttare i macchinari industriali. Le aziende devono essere pronte a proteggere gli ambienti Industry 4.0”.

I topic di maggiore successo in cinque community underground

I topic di maggiore successo in cinque community undergroundPer non farsi cogliere impreparati, i produttori dovranno iniziare fin da subito a lavorare con gli esperti di sicurezza IoT per mitigare i rischi. Gli utenti finali invece devono prestare attenzione ai dispositivi connessi, proteggerli con password adeguate e soluzioni antivirus sempre aggiornate, ed essere consapevoli dei rischi in modo da ridurre la possibilità di subire un attacco.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

Il CAIO e lo Specchio delle parole vuote

01-05-2026

Backup e resilienza

30-04-2026

Europol smaschera una frode da 50 milioni

30-04-2026

Cybersecurity nell’era dell’AI: dati, piattaforme e cooperazione al centro della difesa

30-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab