Una strategia di backup contro gli attacchi ransomware

Cristian Meloni, Country Manager di Rubrik, spiega alcune tecniche per contrastare i ransomware limitando le perdite e i tempi di inattività.

Il ransomware continua a costituire una delle maggiori minacce per l'operatività aziendale. È doveroso per le aziende cercare difese efficienti che garantiscano il ripristino sicuro e veloce delle informazioni cifrate. Cristian Meloni, Country Manager di Rubrik, caldeggia soluzioni di backup evolute che comprendano strumenti automatizzati, backup protetti e ripristini veloci dell'operatività. Ecco il sui parere.

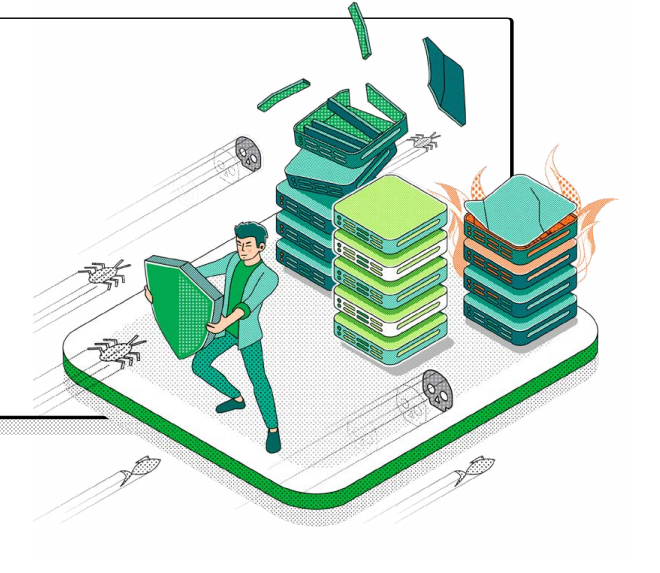

Alla base di queste soluzioni c'è un sofisticato sistema di machine learning, che evita falsi positivi ed esamina in automatico tutti i file per identificare l'entropia reale. Ad esempio, un aggiornamento software potrebbe modificare molti file con notevoli differenze rispetto agli originali, ma non ne modificherebbe l'entropia. Le variazioni si nascondono spesso nelle anomalie presenti nei metadati. Un sistema automatico le scova in tutti i silos di dati dell'organizzazione, in modo rapido e preciso.

Cristian Meloni, Country Manager di Rubrik

Cristian Meloni, Country Manager di Rubrik

Tuttavia, questo è efficace solo se si è in grado di impedire agli aggressori di eliminare i backup. Ecco perché occorre adottare anche una soluzione di backup con uno storage immutabile.

L’air gap comporta un hardware ridondante e costoso. Il nastro è sicuro, ma non può essere utilizzato per avviare server o database in tempo reale. Inoltre, i tempi di ripristino sono legati alla velocità delle unità, ma anche ad eventuali tempi di trasporto dei nastri da una eventuale repository di sicurezza esterna. I NAS di tipo WORM non sono destinati a gestire sistemi di produzione.

Gli amministratori di rete devono quindi consentire agli amministratori di stilare una tabella dettagliata dei sistemi interessati, di dove si trovano, di quanto velocemente possono essere riportati online. Inoltre devono consentire di montare ed eseguire contemporaneamente un gran numero di server e database in tempo reale per limitare i temuti tempi di inattività.

Una questione di tempo

Il primo tema su cui Meloni mette l'accento è il tempo necessario per ripristinare l'operatività. Quando si dice che il tempo è denaro non è un eufemismo: più tempo occorre per individuare i dati compromessi e ripristinarli, più soldi l'azienda perde. A questo proposito è utile disporre di una soluzione di backup che fornisca una visione automatica di ciò che è successo esattamente. Così facendo è possibile identificare immediatamente e automaticamente l'estensione e la posizione della crittografia risultante da un attacco ransomware, tagliando i tempi della fase di recovery.Alla base di queste soluzioni c'è un sofisticato sistema di machine learning, che evita falsi positivi ed esamina in automatico tutti i file per identificare l'entropia reale. Ad esempio, un aggiornamento software potrebbe modificare molti file con notevoli differenze rispetto agli originali, ma non ne modificherebbe l'entropia. Le variazioni si nascondono spesso nelle anomalie presenti nei metadati. Un sistema automatico le scova in tutti i silos di dati dell'organizzazione, in modo rapido e preciso.

Cristian Meloni, Country Manager di Rubrik

Cristian Meloni, Country Manager di Rubrik

Backup protetti

In molti attacchi ransomware si è vista l'azione di corruzione dei backup finalizzata a impedire alle vittime di ripristinare i dati senza pagare riscatti. I backup sono quindi un patrimonio da difendere con particolare attenzione. Per evitare problemi, Meloni caldeggia l'impiego di una tecnologia di backup che consenta di ottenere frequenti punti di ripristino per sistemi semi-critici e di sfruttare la protezione continua dei dati (CDP) per sistemi mission-critical o altamente transazionali. L'obiettivo è quello di tornare facilmente a uno stato di buona salute specifico noto, con perdite accettabili per l'azienda.Tuttavia, questo è efficace solo se si è in grado di impedire agli aggressori di eliminare i backup. Ecco perché occorre adottare anche una soluzione di backup con uno storage immutabile.

Come custodire al meglio i dati, dal backup in poi - I dati sono il patrimonio più importante per le aziende, proteggerli è doveroso ma non è un compito facile. Ecco le indicazioni delle principali aziende del settore.

Ripristini istantanei

Per completare l'opera bisogna aggiungere i tasselli per ripristinare istantaneamente o avviare in tempo reale un gran numero di server o database direttamente dal repository di backup in seguito a un attacco ransomware. Quando si sceglie il supporto di archiviazione bisogna quindi tenere presenti le peculiarità di ciascuna tecnologia.L’air gap comporta un hardware ridondante e costoso. Il nastro è sicuro, ma non può essere utilizzato per avviare server o database in tempo reale. Inoltre, i tempi di ripristino sono legati alla velocità delle unità, ma anche ad eventuali tempi di trasporto dei nastri da una eventuale repository di sicurezza esterna. I NAS di tipo WORM non sono destinati a gestire sistemi di produzione.

Gli amministratori di rete devono quindi consentire agli amministratori di stilare una tabella dettagliata dei sistemi interessati, di dove si trovano, di quanto velocemente possono essere riportati online. Inoltre devono consentire di montare ed eseguire contemporaneamente un gran numero di server e database in tempo reale per limitare i temuti tempi di inattività.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Mag 28

AWS Summit 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

AI e zero‑day: il nuovo step degli attacchi cyber

12-05-2026

Ransomware: a inizio 2026 i gruppi di consolidano

12-05-2026

Advanced Malware Protection: che cos’è, come funziona e perché è importante

12-05-2026

Il dopo-Mythos è ancora nel segno dello scetticismo

12-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab