Attacchi più veloci e senza malware: difendersi è sempre più difficile

L'evoluzione delle tecniche di attacco vede un impiego sempre minore di malware e una contrazione dei tempi utili per attuare movimenti laterali.

Nell'ultimo anno sono aumentati del 60% i tentativi di intrusione in tutti i settori verticali e in tutte le aree geografiche. I più colpiti sono le telco, le aziende del settore tech e l'healthcare. I dati provengono dal report annuale Nowhere To Hide, 2021 Threat Hunting Report: Insights from the CrowdStrike Falcon OverWatch Team di CrowdStrike Falcon, che evidenzia molti dati preoccupanti.

Il primo è che il malware non è più la minaccia principale da cui guardarsi. Negli ultimi tre mesi, il 68% degli attacchi rilevati dall'azienda di cyber security era privo di malware. Gli attaccanti usano tecniche sempre più sofisticate studiate appositamente per eludere i rilevamenti. Tali tecniche consentono anche di accelerare la velocità degli attacchi per impedire di attuare delle contromisure difensive.

Basti pensare che il tempo che è stato necessario per iniziare i movimenti laterali è adesso di un’ora e 32 minuti, tre volte in meno rispetto al 2020. Significa che gli attaccanti riescono a raggiungere più velocemente i propri obiettivi.

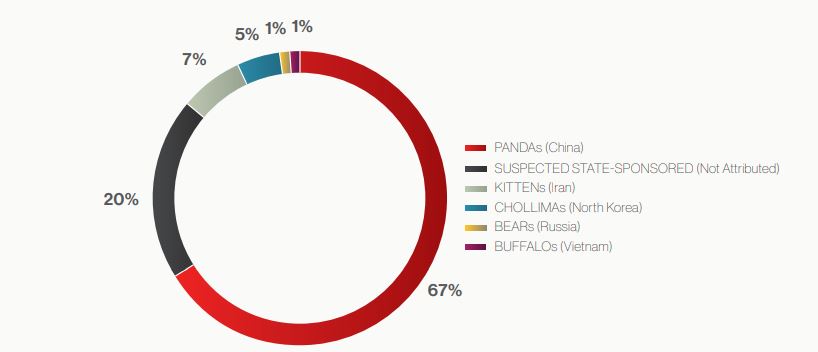

Chi sono gli attaccanti? Secondo il report la maggior parte delle intrusioni mirate da parte di gruppi APT aveva come base la Cina, la Corea del Nord e l’Iran. Il gruppo criminale più attivo è stato Wizard Spider, a cui si addebita quasi il doppio dei tentativi di intrusione rispetto a qualsiasi altro gruppo criminale. Per dare un riferimento immediato, Wizard Spider è l’autore delle operazioni mirate che usano Ryuk e, più recentemente, il ransomware Conti.

I gruppi, tuttavia, non fanno tutto da soli. Gli access broker hanno un ruolo sempre più determinante nella scelta degli obiettivi e nel successo dei tentativi di attacco. Sono sempre più ricercati e pagati dai gruppi per ottenere le chiavi di accesso alle reti target.

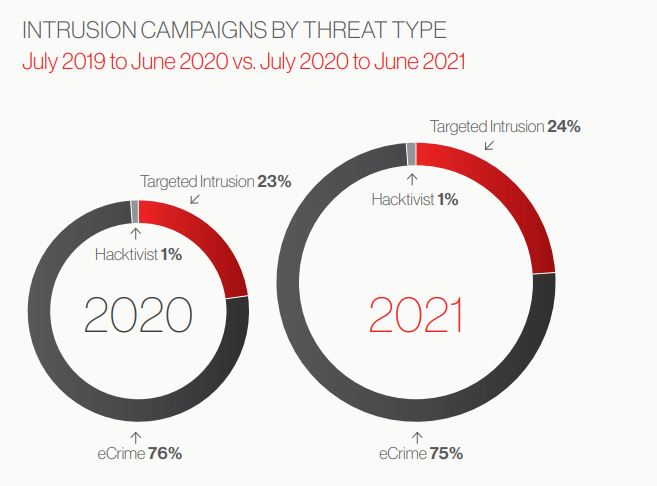

In linea generale, come mostra il grafico qui sopra, gli attivisti sono pressoché scomparsi. La maggior parte degli attacchi è scatenato da gruppi motivati economicamente, poco meno di un terzo degli attacchi è sponsorizzata da stati-nazione.

Come sottolinea Param Singh, Vice Presidente di Falcon OverWatch, CrowdStrike, “Al fine di contrastare le tattiche e le tecniche furtive degli avversari, è indispensabile che le aziende si affidino ad esperti in threat hunting e threat intelligence [..], stratifichino il rilevamento degli endpoint (EDR) e la risposta abilitati dal machine learning nelle loro reti, e abbiano una visibilità completa sugli endpoint".

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab