Mandiant: il cyber crime si combatte con una risposta coordinata globale

Il contrasto di ransomware, attacchi alle supply chain e vulnerabilità zero-day necessita di una risposta coordinata globale. Parola di Kevin Mandia e del Generale Paul Nakasone della United States Army.

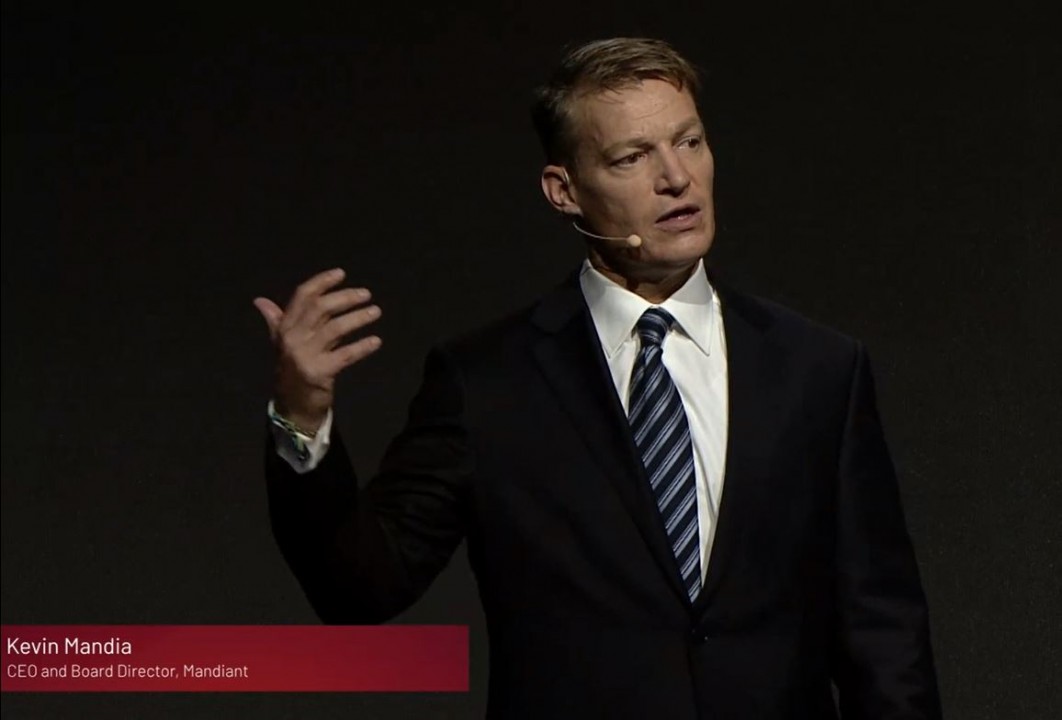

Kevin Mandia, CEO e Board Director di Mandiant, ha aperto ieri il Mandiant Cyber Defense Summit 2021 con un keynote ricco e articolato, a tratti provocatorio. Gli argomenti sul piatto sono scottanti, dagli attacchi alle supply chain ai ransomware, i cui concetti di base non sono banalizzabili con la definizione tecnica. Come ha fatto notare Mandia ricapitolando i cambiamenti a cui ha assistito negli ultimi 20 anni, quello più importante è stato il passaggio dall'hacking contro i server all'hacking contro le persone.

I motivi dietro agli attacchi vanno dal cyber spionaggio al profitto, e le competenze degli attaccanti vanno ormai ben oltre la conoscenza tecnica. Come ha sintetizzato Mandia, "ci troviamo di fronte a gruppi molto coordinati che sanno come irrompere e come guidarti a pagare o a soffrire". Questo è uno dei motivi per i quali è difficile contrastare il cyber crime.

L'altro è che fino a quando non ci sarà il modo per "imporre rischi o conseguenze per gli attaccanti" tutti prima o poi cadranno vittime, a prescindere dalla strategia di difesa che possono avere adottato. Un riferimento velato quest'ultimo alle questioni russa e cinese che stanno creando tensioni internazionali sempre più difficili da nascondere.

Una risposta coordinata e globale

Come muoversi, quindi? Mandia, così come il suo ospite Generale Paul Nakasone della United States Army, Comandander, United States Cyber Command, Direttore, NSAGov / Chief, Central Security Service, reputa che il prossimo grande progresso nella sicurezza informatica sarà la capacità dei governi e delle aziende private di lavorare insieme in una "risposta coordinata nazionale e globale" agli incidenti, perché i cyber attacchi, una volta visti come comportamenti criminali, ora sono un problema di sicurezza nazionale.

Un punto di vista espresso già in passato da Interpol, FBI e DOJ, che con il passare del tempo assume sempre maggiore urgenza. Tanto che quello di Nakasone sembra quasi un appello: "il settore privato ha più visibilità sulle reti nazionali statunitensi di chiunque altro. La condivisione delle informazioni dev'essere parte del processo [---] "il settore privato è un moltiplicatore di forza" nella sicurezza informatica e se tutti collaboreranno "i nostri avversari dovranno sconfiggere tutti noi per sconfiggere uno di noi".

Se a qualcuno il piano sembra complicato, in effetti lo è. Tuttavia Mandia ne ha dimostrato la fattibilità quando ha gestito l'hack di Solar Winds coordinandosi con il Governo. L'episodio è iconico nel racconto del CEO, che racconta di aver chiamato l'NSA solo due volte nella sua carriera. La seconda è stata il giorno del Ringraziamento dello scorso anno, quando ha iniziato a farsi largo il sospetto che dietro all'attacco di Solar Winds ci fosse il servizio di intelligence russo (SVR).

A sinistra Kevin Mandia, CEO e Board Director di Mandiant. A destra il Generale Paul Nakasone della United States Army, Comandander, United States Cyber Command, Direttore, NSAGov / Chief, Central Security Service

A sinistra Kevin Mandia, CEO e Board Director di Mandiant. A destra il Generale Paul Nakasone della United States Army, Comandander, United States Cyber Command, Direttore, NSAGov / Chief, Central Security Service

L'esperienza di coordinamento di Mandiant con la NSA e il Federal Bureau of Investigation è definita positiva e ha insegnato che occorrono dei requisiti affinché le risposte coordinate su larga scala funzionino: forte partenariato fra pubblico e privato e condivisione tempestiva delle informazioni.

Le tre minacce principali

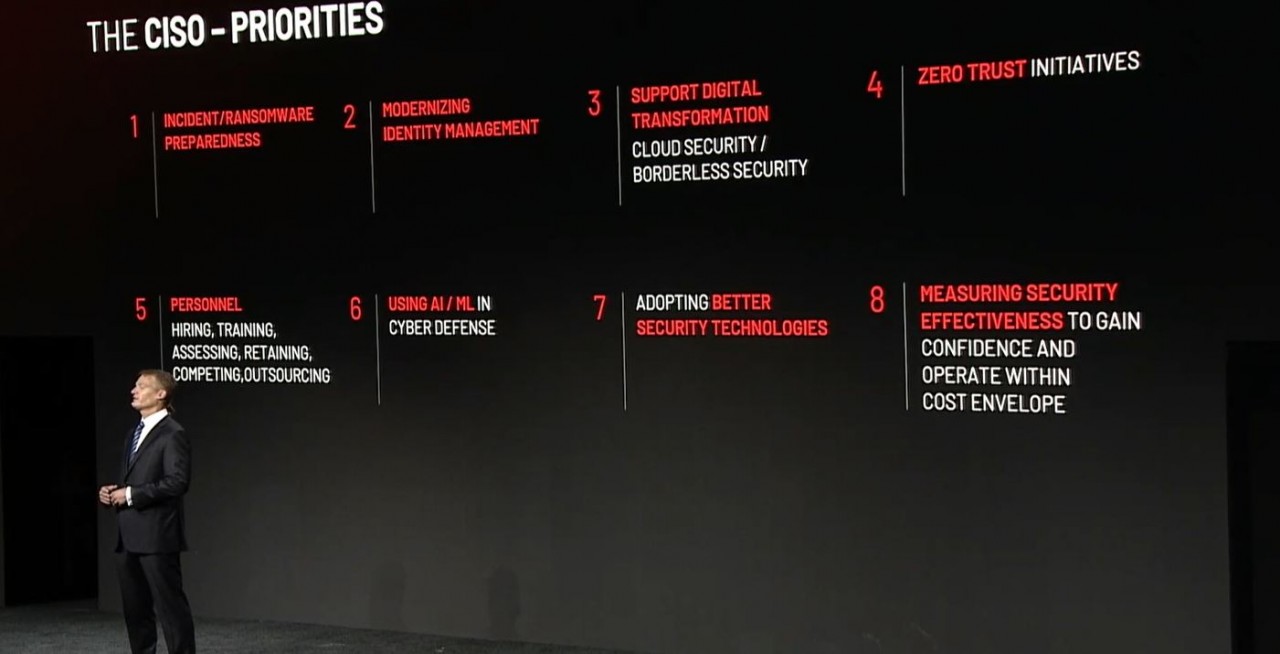

Quali sono le minacce di cui si dibatte? Mandia le ha riassunte in tre macro gruppi:

- Impianti, ossia i threat actor che mirano al software build process (il ciclo di vita dello sviluppo del software), piuttosto che al codice sorgente, con riferimento diretto all'hack di Solar Winds. Ha indicato le reti "adattive" e le soluzioni endpoint come punto chiave per contrastare tali attacchi.

- Vulnerabilità zero-day, che sono triplicate da inizio anno rispetto al 2020 e al 2019. L'espansione delle superfici di attacco è un fattore chiave, e le chiavi per una difesa efficace sono la gestione delle patch, la raccolta dei dati e l'uso di applicazioni di detection e response basate su Intelligenza Artificiale e machine learning.

- Ransomware, che è l'argomento numero uno all'ordine del giorno nei consigli di amministrazione delle aziende. Le mitigazioni comportano il rafforzamento dell'igiene informatica e la limitazione del raggio d'azione all'interno dell'infrastruttura.

Più in generale, per migliorare la sicurezza informatica è necessario che la comunità della cyber security si concentri sulla chiusura delle vulnerabilità, e sul supporto agli esperti di sicurezza informatica con strumenti automatizzati e "tecnologie adattive capaci di apprendere i comportamenti normali e identificare quelli anomali".

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

WEF: dati, vantaggi e guida all'adozione dell'AI nella cybersecurity

05-05-2026

L'AI come operatore offensivo: zero-day scoperti in pochi minuti

05-05-2026

Shadow AI nelle aziende: rischi e opportunità per gli MSP

05-05-2026

Microsoft Teams usato per phishing: la truffa inizia via email

05-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab