Quantum computing e sicurezza informatica, un binomio possibile

L'avvento dei computer quantistici potrebbe mettere a rischio la sicurezza informatica. Gli esperti di tutto il mondo sono al lavoro per la definizione di standard di crittografia post quantistica.

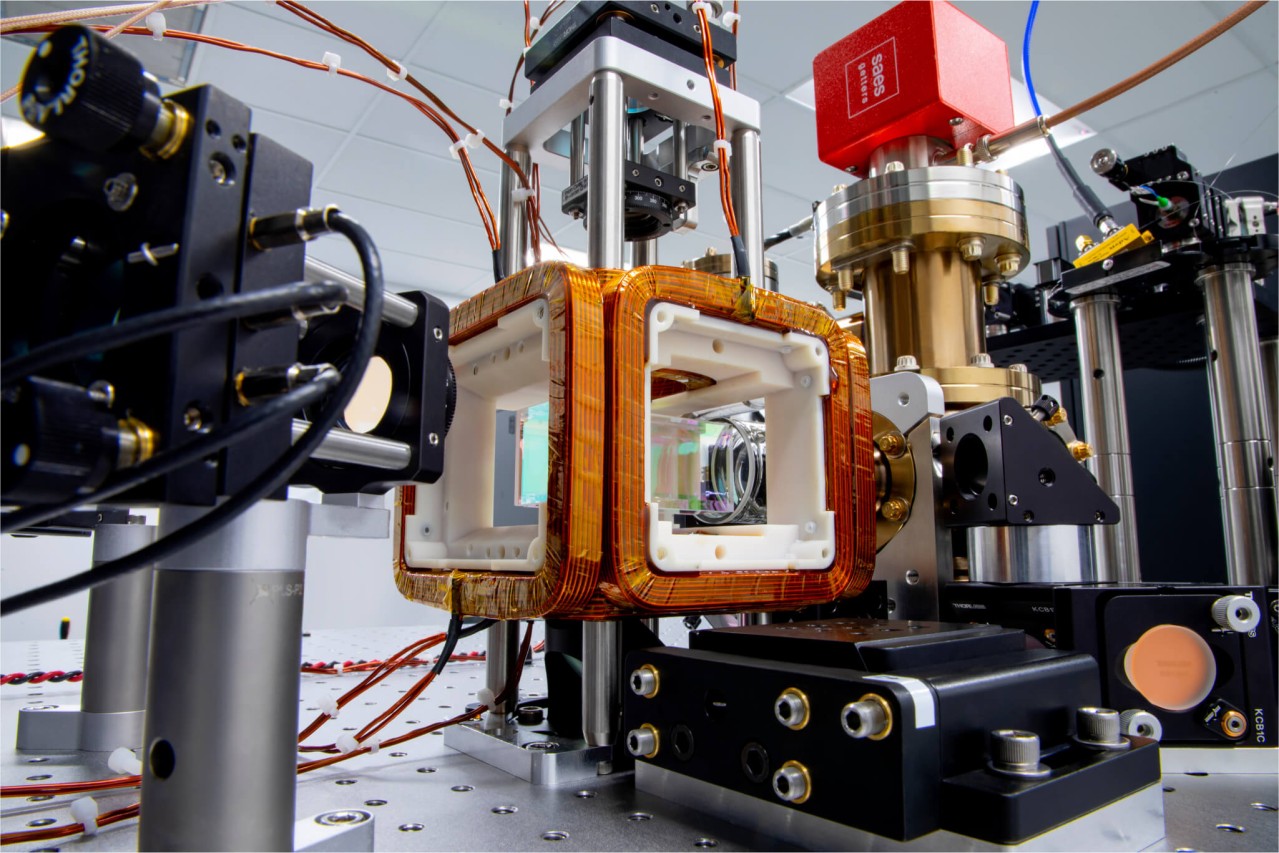

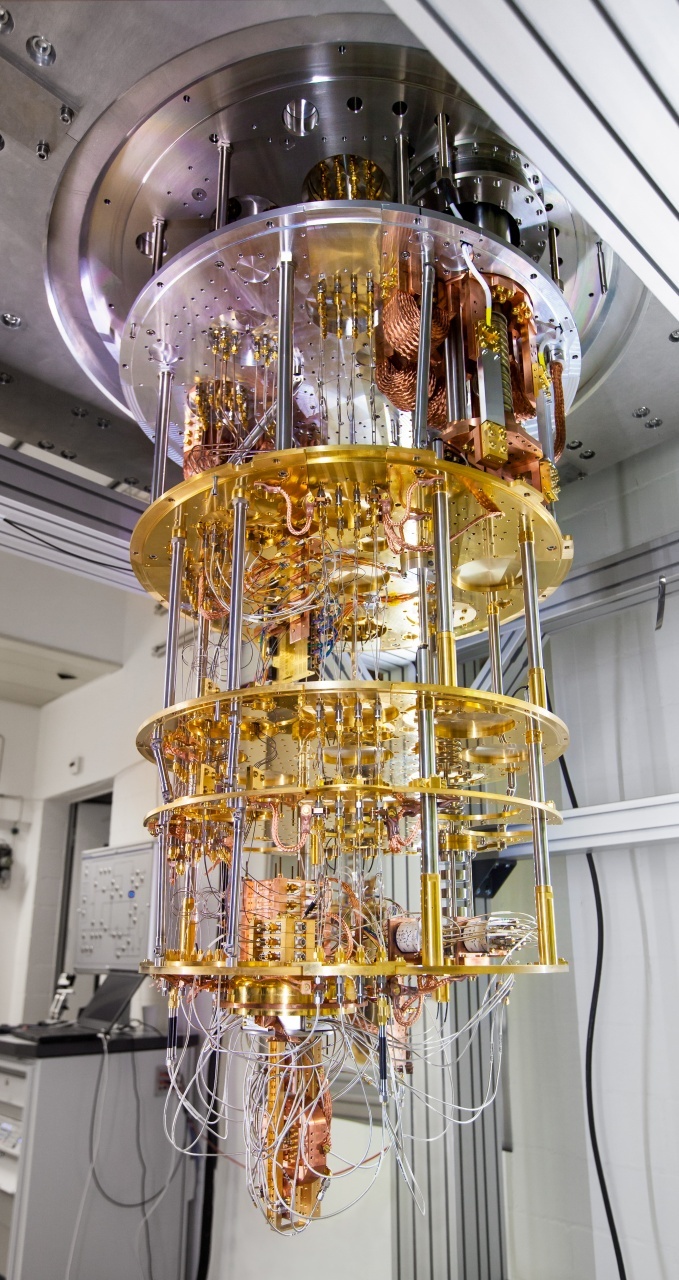

Il quantum computing è ancora alle battute iniziali, ma gli esperti di sicurezza informatica reputano che apporterà vantaggi enormi, in quanto i computer quantistici sono in grado di elaborare set di dati molto più grandi e di eseguire calcoli molto più complessi rispetto anche ai supercomputer tradizionali. Tuttavia, il loro avvento avrà anche un impatto negativo sulla sicurezza informatica, e in particolare sui metodi di crittografia usati per la protezione dei dati sensibili.

L'argomento non è nuovo, ma la ricercatrice di Bitdefender Miruna Rosca ha firmato un post sul blog ufficiale dell'azienda per spiegare l'impatto immediato del quantum computing sulla crittografia. Come noto, oggi quasi tutte le comunicazioni e i dati sensibili condivisi su Internet o sul cloud sono crittografati utilizzando la crittografia achiave pubblica. Quello che gli esperti prevedono è che i computer quantistici saranno in grado di decifrare quasi istantaneamente la crittografia a chiave pubblica.

Questo significa che un gruppo APT con accesso alle capacità di calcolo quantistico potrebbe accedere a tutte le comunicazioni e ai dati crittografati di un Paese avversario. È facile immaginare il danno che potrebbe derivare da un accesso simile alle informazioni sensibili relative a infrastrutture critiche, sicurezza nazionale o altri settori importanti.

Per prevenire questa evenienza i ricercatori stanno lavorando alla cosiddetta crittografia post-quantistica, ossia allo sviluppo di nuovi approcci alla crittografia capaci di mantenere i dati al sicuro nell'era del quantum computing. Il National Institute of Standards and Technology (NIST) ha pubblicatouna serie di risorseper aiutare le organizzazioni nella transizione verso schemi di crittografia post-quantistica. Il primo passo consigliato è familiarizzare con i nuovi standard e utilizzarli come framework per iniziare a valutare la resilienza dei propri sistemi.

Tali aziende dovranno adottare nuovi metodi di crittografia, come la crittografia omomorfa, che consente di eseguire calcoli sui dati crittografati, senza avere accesso ai dati stessi. È una strada per condividere dati sensibili con terze parti quali i provider di servizi cloud, senza comprometterne la sicurezza.

Non è l'unica tecnologia allo studio. Il National Institute of Standards and Technology sta vagliando diverse proposte: delle 69 tecnologie inizialmente candidate ne ha selezionate quattro per la crittografia a chiave pubblica e tre per gli algoritmi di firma digitale, più alcune riserve. Sono sette algoritmi generici che potrebbero avere un'ampia applicazione e potrebbero entrare in uso già al termine della terza fase. Costituiranno il nucleo del primo standard di crittografia post quantistica.

Le riserve, ossia gli otto algoritmi restanti, non verranno subito scartati. Semplicemente sono quelli che richiedono più tempo per completare la fase di sviluppo o per essere adattati ad applicazioni più specifiche. Per questo motivo il loro processo di revisione continuerà dopo la fine del terzo round e avranno ancora la chance di entrare a far parte dello standard.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Quando una chiavetta USB è il rischio più grande

29-04-2026

Il 2025 è stato solo il banco di prova: la speranza non è una strategia di cybersecurity

29-04-2026

La Digital Repatriation: perché in Italia sta diventando un tema strategico

29-04-2026

NIS2 in Italia: progressi, criticità e la necessità di una resilienza operativa

28-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab