Come dirottare un bonifico da un milione di dollari in 4 mosse

Un cyber criminale si è arricchito con un attacco ordinario di tipo man-in-the-middle. Sono bastate 4 mosse per in cassare un milione di dollari e dileguarsi.

Si parla spesso delle cyber minacce ai danni del settore finanziario. L'argomento è complesso, ed è difficile raffigurarsi uno scenario di reale rischio, al di là degli investitori di Borsa e degli istituti di credito. Un racconto diffuso dagli esperti di sicurezza del Check Point Incidence Response Team lo chiarisce.

Immaginate di essere proprietari di una startup e di aspettare un finanziamento da un milione di dollari, che non arriva sul conto corrente. Oppure di essere a capo di una società di investimenti. Siete convinti di aver collegato i fondi di investimento a una delle startup del vostro portafoglio. Peccato che i fondi non siano mai apparsi dove avrebbero dovuto essere.

Non è un nuovo capitolo della saga cinematografica Now You See Me. Sono casi realmente accaduti. Una società cinese di investimenti è stata allertata dalla banca per un problema con una delle sue recenti transazioni. Una startup israeliana si è accorta di non aver ricevuto il finanziamento da un milione di dollari da una società di Venture Capital. I casi si sono verificati a distanza di pochi giorni. In entrambi i casi, i responsabili si sono attaccati al telefono e hanno scoperto che i loro soldi erano stati rubati.

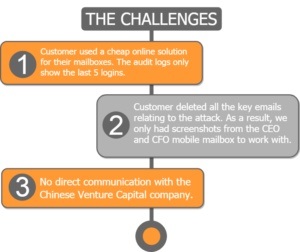

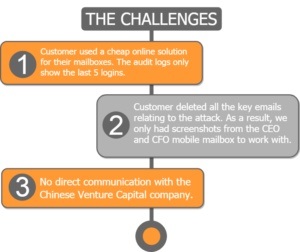

Solo dopo questa doccia fredda le vittime sono andate alla ricerca di indizi. Hanno notato che alcune delle loro e-mail erano state modificate, alcune non erano nemmeno state scritte da loro. È a questo punto che l'amministratore delegato della startup israeliana ha contattato Check Point software per indagare.

Solo dopo questa doccia fredda le vittime sono andate alla ricerca di indizi. Hanno notato che alcune delle loro e-mail erano state modificate, alcune non erano nemmeno state scritte da loro. È a questo punto che l'amministratore delegato della startup israeliana ha contattato Check Point software per indagare.

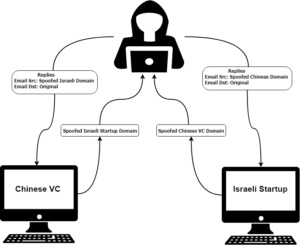

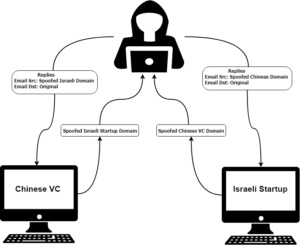

Gli esperti hanno scoperto che un cyber criminale aveva dapprima compromesso i server e-mail, e registrato due domini falsi, imitando quelli delle aziende coinvolte. Di fatto ha assunto la posizione di intermediario tra gli interlocutori. Ogni e-mail inviata da ciascuna delle parti veniva dirottata all’intermediario. Questo ne rivedeva il contenuto, modificava quello che riteneva opportuno, poi la inoltrava al destinatario originale, tramite il dominio falso.

A questo punto è stato facile inviare i suoi dati bancari a chi doveva pagare. Non prima di avere disdetto l’incontro di persona tra i rappresentanti delle due aziende truffate. Epilogo: il truffatore ha incassato la transazione da un milione di dollari con un caro e vecchio attacco man-in-the-middle.

Nel ricostruire l'accaduto, Check Point è risalita al conto bancario a cui è stata dirottata la transazione. Era registrato in Cina e collegato a un’azienda di Hong Kong ormai chiusa. L'epilogo non è a lieto fine, perché il malloppo è sparito insieme al cyber criminale. Almeno per ora.

Però è una chiara indicazione di come può avvenire una truffa finanziaria. E dà sufficienti elementi per capire come scansarla. Quando si devono effettuare trasferimenti di denaro, bisogna sempre sincerarsi di aggiungere un secondo livello di verifica. Può essere anche una telefonata a chi deve effettuare o ricevere il denaro.

Però è una chiara indicazione di come può avvenire una truffa finanziaria. E dà sufficienti elementi per capire come scansarla. Quando si devono effettuare trasferimenti di denaro, bisogna sempre sincerarsi di aggiungere un secondo livello di verifica. Può essere anche una telefonata a chi deve effettuare o ricevere il denaro.

Il contatto non deve mai avvenire solo via mail. Nelle conversazioni scritte, loghi, domini e dettagli devono essere controllati attentamente a ogni messaggio. Infine, per non restare senza prove in caso qualcosa vada storto, è anche consigliabile conservare i registri di controllo e di accesso. Contengono prove che possono tornare utili per individuare il truffatore.

Non ultimo, appositi software di sicurezza includono strumenti per identificare i domini sosia e non cadere in inganno.

Immaginate di essere proprietari di una startup e di aspettare un finanziamento da un milione di dollari, che non arriva sul conto corrente. Oppure di essere a capo di una società di investimenti. Siete convinti di aver collegato i fondi di investimento a una delle startup del vostro portafoglio. Peccato che i fondi non siano mai apparsi dove avrebbero dovuto essere.

Non è un nuovo capitolo della saga cinematografica Now You See Me. Sono casi realmente accaduti. Una società cinese di investimenti è stata allertata dalla banca per un problema con una delle sue recenti transazioni. Una startup israeliana si è accorta di non aver ricevuto il finanziamento da un milione di dollari da una società di Venture Capital. I casi si sono verificati a distanza di pochi giorni. In entrambi i casi, i responsabili si sono attaccati al telefono e hanno scoperto che i loro soldi erano stati rubati.

Solo dopo questa doccia fredda le vittime sono andate alla ricerca di indizi. Hanno notato che alcune delle loro e-mail erano state modificate, alcune non erano nemmeno state scritte da loro. È a questo punto che l'amministratore delegato della startup israeliana ha contattato Check Point software per indagare.

Solo dopo questa doccia fredda le vittime sono andate alla ricerca di indizi. Hanno notato che alcune delle loro e-mail erano state modificate, alcune non erano nemmeno state scritte da loro. È a questo punto che l'amministratore delegato della startup israeliana ha contattato Check Point software per indagare.Gli esperti hanno scoperto che un cyber criminale aveva dapprima compromesso i server e-mail, e registrato due domini falsi, imitando quelli delle aziende coinvolte. Di fatto ha assunto la posizione di intermediario tra gli interlocutori. Ogni e-mail inviata da ciascuna delle parti veniva dirottata all’intermediario. Questo ne rivedeva il contenuto, modificava quello che riteneva opportuno, poi la inoltrava al destinatario originale, tramite il dominio falso.

A questo punto è stato facile inviare i suoi dati bancari a chi doveva pagare. Non prima di avere disdetto l’incontro di persona tra i rappresentanti delle due aziende truffate. Epilogo: il truffatore ha incassato la transazione da un milione di dollari con un caro e vecchio attacco man-in-the-middle.

Nel ricostruire l'accaduto, Check Point è risalita al conto bancario a cui è stata dirottata la transazione. Era registrato in Cina e collegato a un’azienda di Hong Kong ormai chiusa. L'epilogo non è a lieto fine, perché il malloppo è sparito insieme al cyber criminale. Almeno per ora.

Però è una chiara indicazione di come può avvenire una truffa finanziaria. E dà sufficienti elementi per capire come scansarla. Quando si devono effettuare trasferimenti di denaro, bisogna sempre sincerarsi di aggiungere un secondo livello di verifica. Può essere anche una telefonata a chi deve effettuare o ricevere il denaro.

Però è una chiara indicazione di come può avvenire una truffa finanziaria. E dà sufficienti elementi per capire come scansarla. Quando si devono effettuare trasferimenti di denaro, bisogna sempre sincerarsi di aggiungere un secondo livello di verifica. Può essere anche una telefonata a chi deve effettuare o ricevere il denaro.Il contatto non deve mai avvenire solo via mail. Nelle conversazioni scritte, loghi, domini e dettagli devono essere controllati attentamente a ogni messaggio. Infine, per non restare senza prove in caso qualcosa vada storto, è anche consigliabile conservare i registri di controllo e di accesso. Contengono prove che possono tornare utili per individuare il truffatore.

Non ultimo, appositi software di sicurezza includono strumenti per identificare i domini sosia e non cadere in inganno.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Apr 28

Arexdata DSPM: identificazione, classificazione e controllo dei dati

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

APT cinese aggiorna una backdoor e la usa in India e Corea

21-04-2026

TrendAI si allea con Anthropic per potenziare la sicurezza AI-native

21-04-2026

Un'identità italiana vale 90 dollari sul dark web

21-04-2026

AI agentica senza governance: il paradosso italiano

21-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab