Gruppo ransomware Cuba ha una nuova arma

Il gruppo ransomware Cuba si sta servendo di un nuovo malware in grado di eludere il rilevamento e di colpire le organizzazioni di tutto il mondo.

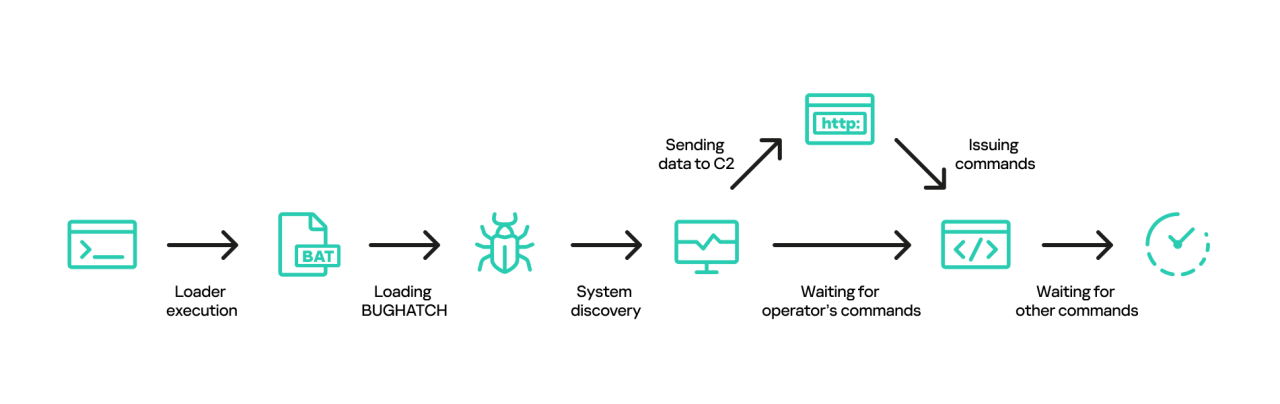

Potrebbe verosimilmente esserci il gruppo ransomware Cuba dietro alla backdoor identificata dai ricercatori Kaspersky, nota con il nome Bughatch. Come indicato in un dettaglio post sul blog ufficiale, si tratta di una backdoor sofisticata che si installa nella process memory ed esegue un blocco integrato di shellcode all’interno della memoria assegnata, utilizzando l'API di Windows che comprende varie funzioni. Successivamente, Bughatch si connette a un server di comando e controllo (C2), in attesa di ricevere istruzioni quali per esempio il download di software come Cobalt Strike Beacon e Metasploit.

A suggerire il coinvolgimento di Cuba sono alcuni elementi, fra cui l’impiego di Veeamp nell’attacco e in particolare il file PDB cje fa riferimento alla cartella "komar", una parola russa che significa "zanzara". Al coinvolgimento russo si somma poi la presenza di moduli aggiuntivi che sono tipicamente distribuiti dal gruppo Cuba e che hanno il compito di migliorare le funzionalità del malware.

Uno, indicativo, raccoglie le informazioni di sistema e le invia a un server attraverso richieste HTTP POST. Ma ce ne sono altri che VirusTotal attribuisce al gruppo Cuba, oltre a nuove versioni del malware Burntcigar che sono riuscite a eludere il rilevamento da parte di altri vendor di sicurezza facendo uso di dati crittografati.

Lo schema operativo di Bughatch

Lo schema operativo di Bughatch

Il ransomware Cuba

Cuba è un ceppo di ransomware a file singolo, difficile da rilevare poiché opera senza librerie aggiuntive. Si serve di un mix di strumenti pubblici e proprietari, aggiornando regolarmente il proprio toolkit e sfruttando tattiche come BYOVD (Bring Your Own Vulnerable Driver). Gli operatori sfruttano spesso vulnerabilità note: in passato si sono registrati sfruttamenti di ProxyShell, ProxyLogon e di alcune falle di Veeam.

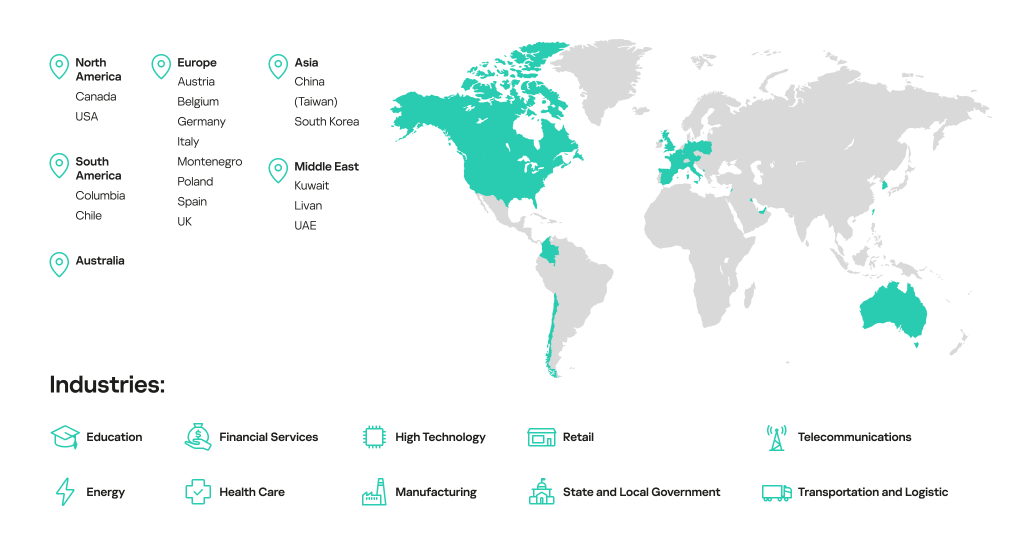

Fa capo ad affiliati di lingua russa e colpisce tipicamente sistemi Windows che operano in settori come retail, finanza, logistica, pubblica amministrazione e industria. La collocazione delle vittime spazia dal Nord America all’Europa (Italia compresa), per arrivare fino a Oceania e Asia. L’ammontare dei riscatti finora incassati supera i 103.000.000 di dollari, che vengono ripartiti su numerosi portafogli bitcoin, gestiti con transazioni anonime per impedire di tracciarne l'origine.

Il suo modello di estorsione spazia dalla singola estorsione (cifratura di dati) alla doppia (esfiltrazione di dati), tripla (DDoS contro le vittime che non pagano) e quadrupla estorsione (pressioni dirette su clienti e investitori). Nella fase di crittografia, per accorciare i tempi, non vengono cifrati ii file con diverse esternsioni fra cui .exe, .dll, .sys, .ini, .lnk, .vbm e le cartelle del sistema operativo.

Un tratto distintivo dei loro attacchi è l'alterazione dei timestamp di compilazione per ingannare gli investigatori. Per esempio, alcuni modelli scoperti nel 2020 riportavano come data di compilazione il 4 giugno 2020, mentre i timestamp delle versioni più recenti risultavano risalenti al 19 giugno 1992. Il loro approccio unico prevede non solo la crittografia dei dati, ma anche attacchi mirati personalizzati per ottenere dati sensibili, come documenti finanziari, registri bancari, conti aziendali e codici sorgente. Perciò, sono particolarmente a rischio le aziende di sviluppo di software. Nonostante Cuba sia conosciuto da tempo, continua a essere molto attivo e a perfezionare costantemente le proprie tecniche.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Nuovo report SOC: gli attaccanti restano 108 giorni in rete

15-05-2026

Le email restano il vettore d’infezione primario

15-05-2026

Spionaggio cinese: Exchange senza patch apre le porte agli attacchi

15-05-2026

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab