Phishing: reti e sicurezza IT sono il primo obiettivo degli attacchi

Il phishing preoccupa per le spese elevate, per gli effetti collaterali degli attacchi e per la difficoltà nell’identificare le tecniche di attacco. Molte aziende ricorrono alla formazione.

Il phishing torna sotto ai riflettori grazie a una ricerca di OpenText che evidenzia la preoccupazione diffusa per questa minaccia dilagante, i danni che comporta e lo stato di avanzamento dei corsi di formazione al riguardo. La ricerca, condotta da IDG, ha coinvolto 300 responsabili IT equamente distribuiti fra Nord America, Europa e Asia-Pacifico.

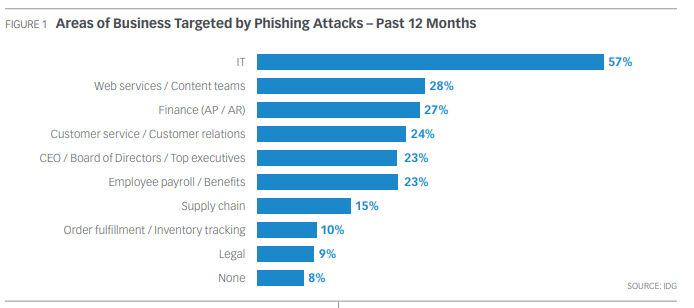

Il primo dato interessante che è emerso è che i dipartimenti IT sono stati l'obiettivo principale (57%) degli attacchi di phishing. Questa informazione, incrociata con quella emersa da un recente studio di F-Secure secondo cui anche il personale dei settori IT o DevOps abbocca al phishing, è una chiara indicazione dell’urgenza di formazione che riguarda i lavoratori di qualsiasi comparto aziendale.

Al secondo posto della Top 5 dei bersagli di phishing ci sono i servizi web, seguiti nell’ordine dai servizi finanziari, clienti e CEO/Board/Top Executive.

L’altro dato importante evidenziato da OpenText è che il 44% delle grandi aziende (500-999 dipendenti) ha subito un'interruzione della rete superiore a un giorno a causa degli attacchi di phishing, contro il 14% delle piccole aziende (25-100 dipendenti). È utile saperlo per comprendere che la portata di un attacco di phishing può essere devastante.

Il phishing è un veicolo d’infezione. È il primo anello della catena di attacco, che serve per aprire le porte della rete aziendale agli attaccanti. Scaricando malware e rubando credenziali gli attaccanti ottengono quello che gli occorre per bloccare le attività. Con altri tipi di phishing, come gli attacchi BEC, i cyber criminali possono dirottare grosse somme di denaro a proprio favore.

In ogni caso, il phishing comporta danni economici anche ingenti. Non è un caso, quindi, che dal sondaggio sia emerso che 2 organizzazioni su 10 hanno registrato una perdita di fatturato a causa del phishing e quasi altrettante (19%) sono incorse in sanzioni. Queste ultime sono dovute ai data breach per la mancata protezione dei dati personali in conformità con le normative.

Come detto, il problema affligge tutti i Paesi, con le dovute distinzioni. In Europa sono 4 su 10 le aziende che hanno dichiarato di essere state prese di mira da tentativi di phishing standard negli ultimi 12 mesi. In Nord America la percentuale è del 37%; nell’area APAC a denunciare tale fenomeno è il 34% delle imprese.

Le minacce peggiori e come difendersi

Come difendersi è ben noto ormai: la prima mossa è fare formazione. Lo sa bene l’87% delle imprese, che sta rendendo obbligatoria la formazione in ambito sicurezza. Inoltre, il 65% ha implementato il backup delle email e dei dati per essere preparata ad affrontare un attacco.

La formazione consente al personale di trasformarsi da anello debole della catena a prima linea di difesa. Saper riconoscere un attacco standard è un buon inizio. Bisogna anche prendere dimestichezza con quelli più raffinati, come per esempio, con il clone phishing (33%), ossia una replica quasi identica di un messaggio legittimo, ma con allegato malevolo. Tipicamente l’attaccante ha intercettato un messaggio e ne invia uno in cui cambia l’allegato e nel testo “corregge un errore di spedizione allegando il file corretto”.

Fra gli altri tipi di phishing difficili da individuare con i motori antiphishing c’è poi il search engine phishing, indicato dal 35% degli intervistati. È particolarmente subdolo perché non avviene via email ma tramite i motori di ricerca, quando fra i risultati viene proposta una pagina falsa costruita per rubare informazioni personali o credenziali di accesso.

Ovviamente è onnipresente la categoria del phishing finalizzato alla diffusione di malware (36%), semplicemente perché le tecniche di offuscamento e i malware zero day sono ormai talmente diffusi da non permetterne l’individuazione tramite i classici filtri. Occorre diffidenza dei destinatari verso l’artura di allegati e l’attivazione di macro.

Oltre alla formazione, è imperativo poi alzare le giuste difese. Come accennato, i vecchi filtri antimalware oggi sono insufficienti. Meglio usare soluzioni di threat intelligence che fanno uso di machine learning, di tecniche predittive e comportamentali per bloccare il maggior numero possibile di minacce sconosciute.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

PMI al limite: il 91% teme l'AI e si affida agli MSP

20-05-2026

La sfida della cyber resilienza in trasporti e logistica

18-05-2026

Supply Chain 5.0: resilienza, sostenibilità e automazione ibrida come leve di competitività

18-05-2026

FamousSparrow colpisce il settore energetico azero

18-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab