Malware APT presto in mano al cybercrime?

Il segretario dell'Interpol avverte: il malware sviluppato dai gruppi APT potrebbe arrivare in vendita sul dark web in un paio d'anni.

Le commistioni sempre più frequenti fra cybercrime e gruppi APT sono una fonte di preoccupazione. Ma l’ultimo allarme lanciato dal segretario generale dell'Interpol Jurgen Stock alza il livello di apprensione: “in capo a un paio d’anni” le armi informatiche impiegate dai gruppi sponsorizzati dagli stati nazionali finiranno in vendita sul dark web. Un’ipotesi agghiacciante, se si pensa che storicamente gli APT hanno a disposizione competenze e fondi di gran lunga superiori a quelli degli ordinari criminali informatici.

Grazie sia a capitali pressoché inesauribili e alla vicinanza con le agenzie di intelligence militari, che forniscono coordinamento, supporto e motivazione, gli Advanced Persistent Threats seminano il panico da anni, con attacchi devastanti (si pensi a Stuxnet) o con campagne silenti che sono proseguite per anni.

A modificare una situazione consolidata da anni, secondo Stock, è ancora una volta il conflitto ucraino, che non a caso è spesso stato identificato come la prima guerra cyber della storia. A supporto della macchina bellica russa sono stati messi in campo malware particolarmente distruttivi, ideati da attori vicini alla Russia come Sandworm (che si ritiene sia colluso con l’intelligence militare russa GRU), The Dukes, Turla e Gamaredon.

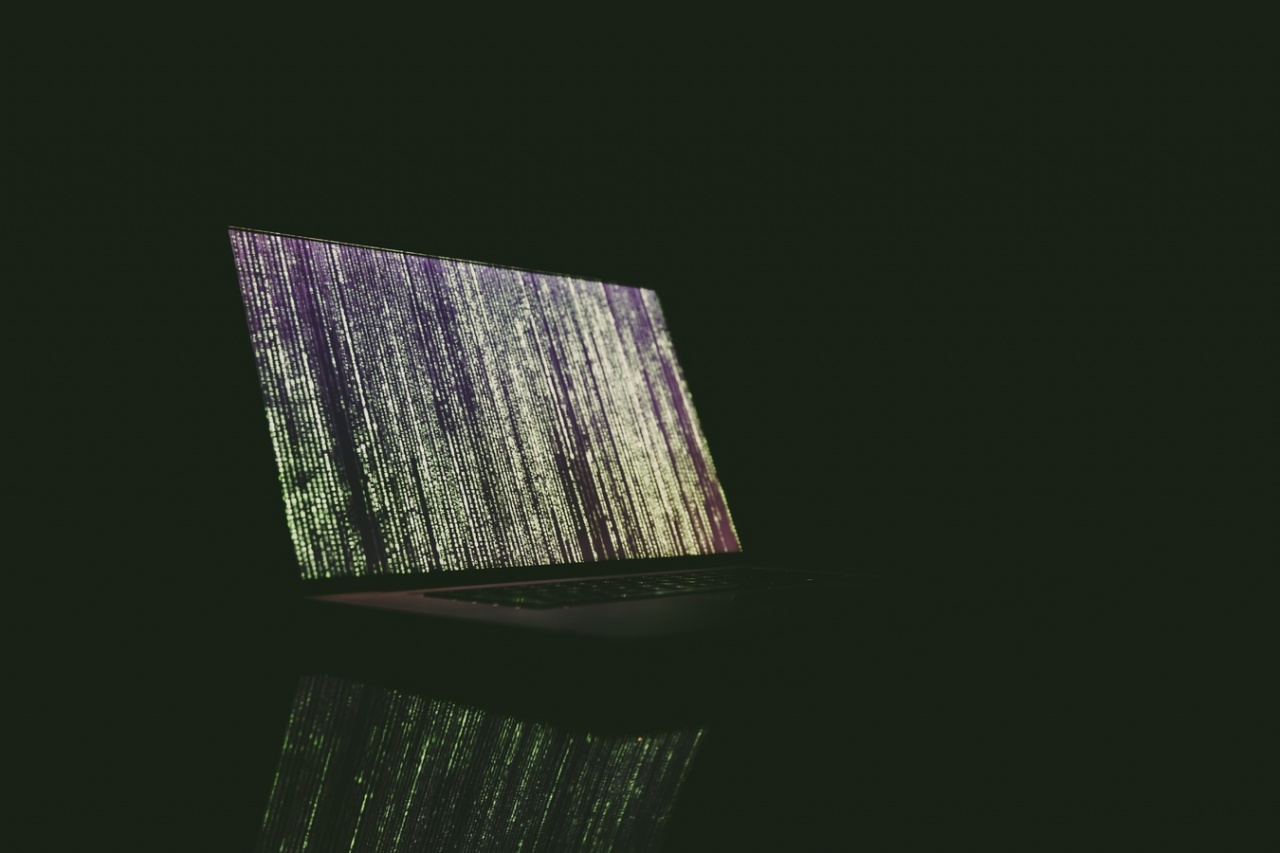

Sia chiaro che nessuno di questi gruppi, o degli altri non citati, ha interesse a mercificare le proprie creazioni, che sono ampiamente spesate dagli stati nazionali. Tuttavia, come fa notare l’esperto di security Pierluigi Paganini, programmatori in gamba che foraggiano il cybercrime (per esempio i gruppi ransomware) potrebbero applicarsi in attività di reverse engineering del codice malevolo di fabbricazione militare.

I più bravi potrebbero ricavarne proprie versioni da rivendere ai gruppi criminali con i canali tradizionali del dark web. Perché questa prospettiva preoccupa? Perché l’impiego di armi militari usate in maniera indiscriminata e non esclusivamente contro obiettivi strategici altamente selezionati aprirebbe a uno scenario dal potenziale catastrofico.

Se criminali informatici non esperti, interessati solo al profitto, dovessero maneggiare armi distruttive come malware wiper che cancellano in maniera irreparabile i dati di centinaia di aziende di ogni dimensione? Pensate se in un attimo sparissero tutti i dati relativi ai correntisti di una grande banca, tutte le cartelle cliniche dei pazienti di una Regione o se si oscurassero le comunicazioni satellitari in un’ampia area geografica.

L’altra ipotesi è che vengano avviate operazioni sotto falsa bandiera, che minerebbero gli equilibri geopolitici internazionali addossando azioni di alto profilo a nazioni del tutto estranee ai fatti.

L’appello di Stock

L’affermazione di Stock si inquadra in un ampio intervento tenuto al World Economic Forum di Davos, in cui l’esperto rivolge un appello alle aziende: è necessario che aumentino la cooperazione con i Governi e le Autorità per garantire un contrasto più efficace verso il crimine informatico. In sintesi, il concetto è chiaro: "siamo consapevoli di ciò che sta accadendo, ma abbiamo bisogno dei dati, che sono nel settore privato". Dati relativi alle denunce di violazioni informatiche – che spesso vengono omesse per tutelare la propria immagine. Chissà se qualcuno raccoglierà l’appello.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab