Ransomware: arriva la crittografia parziale dei dati

Rendere i file inaccessibili in poco tempo e usando poche risorse è possibile, con la crittografia parziale dei dati.

La diffusione di migliori tecniche di difesa dal ransomware sta portando i criminali informatici a sviluppare nuove tecniche sempre più sofisticate per proseguire con gli attacchi. Gli sviluppi sono differenziati ma convergono tutti su un unico obiettivo: nascondersi quanto più a lungo possibile dalle soluzioni di detection. A questo proposito erano già noti da tempo gli attacchi fileless, ossia che non fanno uso di file infetti. Rick Vanover, Senior Director of Product Strategy di Veeam, evidenzia altre nuove tecniche.

Una prevede il cambio degli orari di attività del ransomware per non dare nell’occhio, un’altra la cifratura di parti minime dei file anziché di tutto il loro contenuto, per accelerare le operazioni. Tutto si riallaccia al noto concetto di dwell time, ossia del tempo di permanenza in rete degli attaccanti: più restano più danni possono fare, ma più crescono anche le probabilità che vengano individuati. Se un tempo la riduzione del dwell time era prerogativa solo dei difensori, adesso lo è anche degli attaccanti.

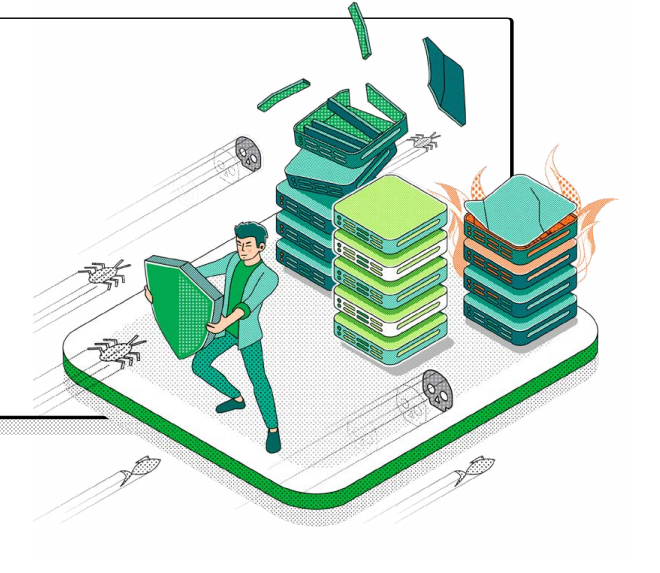

La crittografia a spizzichi e bocconi è la conseguenza del fatto che per garantirsi azioni di successo, i criminali informatici devono rubare e crittografare quanti più dati possibile prima di essere scoperti. Un concetto che va in direzione opposta rispetto alla crittografia dei dati, che richiede tempo. La soluzione è come accennato una tecnica di crittografia intermittente: gli attaccanti cifrano solo porzioni sufficientemente piccole dei dati da mantenere basso l'utilizzo della CPU ed eludere il rilevamento, ma che possono comunque rendere un file inutilizzabile da chi non possiede la chiave di decifrazione. Questa nuova tecnica, insieme al variare delle ore del giorno in cui le attività criminali sono attive in rete, favorisce l’elusione degli strumenti di rilevamento automatico.

Non finisce qui, perché per aumentare l'efficacia e rendere più difficile la reazione delle aziende, i criminali utilizzano anche tre o quattro diverse catene di attacchi contemporaneamente: phishing, spam, spoofing e altri meccanismi di social engineering. Per non parlare delle sopraccitate tecniche fileless: utilizzando solo strumenti legittimi e pubblicamente disponibili, gli attaccanti possono evitare il rilevamento da parte delle soluzioni che cercano nomi di processi o hash di file notoriamente non sicuri.

In questo scenario già di per sé grave subentra anche l’aspetto non trascurabile del cybercrime-as-a-service: Vanover sottolinea che coloro che si introducono per primi nella rete di un'azienda vendono l'accesso al sistema e ai dati ad altri gruppi di ransomware, mentre i primi si concentrano sull'estorsione. Nel 2021 sono state oltre 1.300 offerte di questo apparse sui principali forum di criminalità informatica. Ecco perché è importante denunciare l’accaduto, fare intervenire una azienda specializzata in analisi forensi e procedere alla bonifica completa dei sistemi primi di procedere con il ripristino dei dati e la ripresa delle attività.

Sempre ammesso che i backup siano passati indenni dall’attacco, perché in moltissimi casi gli attaccanti crittografano, rubano e distruggono anche i backup non adeguatamente protetti, così da compromettere la capacità di recupero delle aziende e aumenta la pressione a pagare il riscatto.

Come proteggersi?

Un’azienda deve affidarsi a un consulente specializzato per poter pianificare al meglio la propria strategia di difesa, che in linea generale parte sempre da una analisi del rischio e da un conseguente piano di disaster recovery. Sono questi i due pilastri della security che non possono mancare un una soluzione moderna. E che tengono comunque conto delle basi tradizionali, come l'aggiornamento regolare e il patching di applicazioni e sistemi, le policy di accesso a dati e servizi, la formazione e il backup.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Proofpoint estende DLP e governance a Claude

22-05-2026

APT filocinese colpisce enti governativi in Europa con backdoor inedite

22-05-2026

Le eccezioni alle policy di sicurezza espongono le aziende

22-05-2026

WantToCry, il ransomware che cifra i file da remoto senza toccare i tuoi sistemi

22-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab