Nuova campagna di spionaggio coinvolge l’Europa

Le istituzioni europee sono tra le vittime di un gruppo di lingua russa che opera attività di spionaggio cyber.

Appurato che la guerra ibrida fra Russia e Ucraina ha inasprito le attività di spionaggio ai danni dei Paesi europei e della NATO, strada facendo si aggiungono nuovi tasselli al panorama globale delle attività sviluppate all’ombra del Cremlino. A darne notizia è Cisco Talos, i cui ricercatori hanno identificato una serie di campagne di spionaggio attive da giugno 2022 che avevano come obiettivo alcune organizzazioni governative o del settore energetico.

Al netto di attacchi registrati in Azerbaigian, Tagikistan, Kirghizistan e altri Stati del CSI (Commonwealth of Independent States), sono di interesse per l’Europa gli attacchi con compromissione degli account che hanno coinvolto una importante organizzazione sanitaria dell'Unione Europea e l'Organizzazione Mondiale della Proprietà Intellettuale (OMPI). Non è da escludere che siano in corso attacchi anche ai danni di altre organizzazioni in Europa.

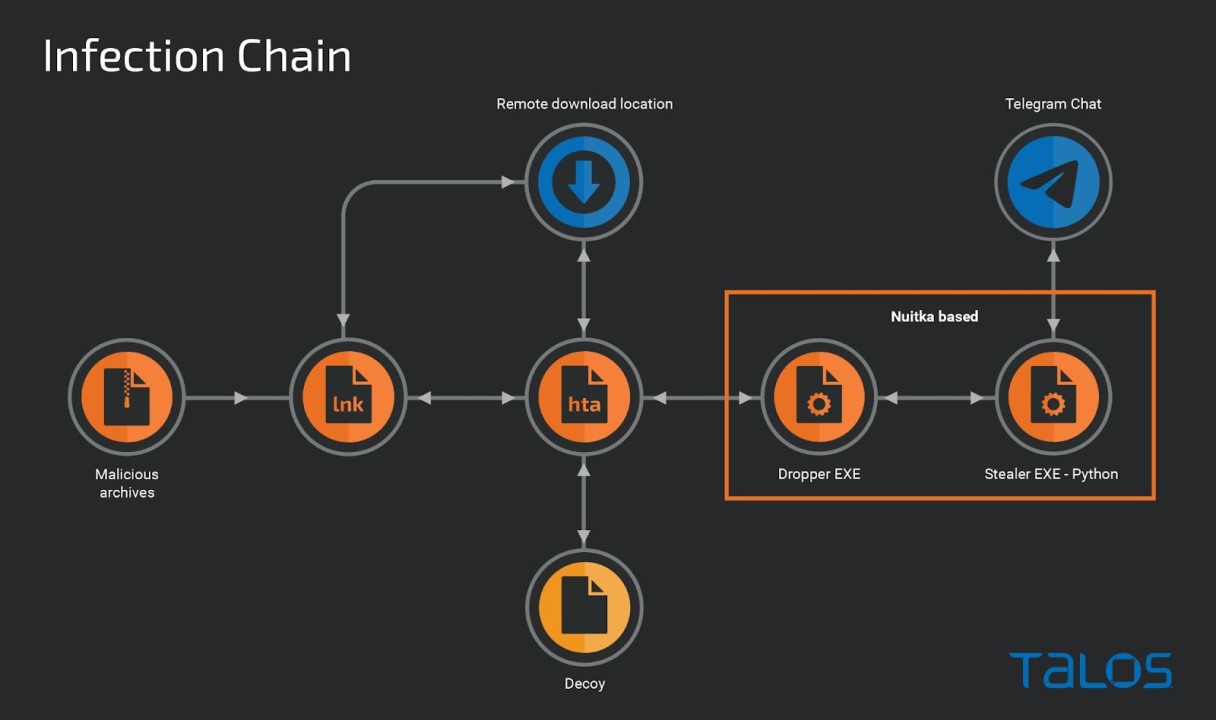

Come sempre, per allestire una difesa efficace contro un attacco cyber è importante conoscere chi lo orchestra e qual è il suo scopo. Il gruppo accusato è battezzato YoroTrooper e il suo obiettivo è il furto di credenziali di diverse applicazioni, informazioni di sistema, cronologia e cookie del browser. I ricercatori spiegano che per l'accesso remoto YoroTrooper utilizza malware comuni, file di collegamento dannosi, email di phishing, domini dannosi e documenti esca che mirano a esfiltrare documenti e informazioni da utilizzare in operazioni future.

Talos ritiene che i criminali che utilizzano YoroTrooper siano di lingua russa, ma non necessariamente residenti in Russia, poiché la maggior parte delle vittime risiede all’interno degli stati della Comunità di Stati Indipendenti (CSI). L’analisi completa e gli Indicatore di Compromissione sono pubblicati sul Blog di Cisco Talos e nel repository Github.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Nuovo report SOC: gli attaccanti restano 108 giorni in rete

15-05-2026

Le email restano il vettore d’infezione primario

15-05-2026

Spionaggio cinese: Exchange senza patch apre le porte agli attacchi

15-05-2026

L’essere umano come simbolo. Una storia di amore.

15-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab