I fattori di rischio che agevolano gli attacchi cyber

Ci sono cinque fattori di rischio che agevolano gli incidenti di cyber security, è utile conoscerli per aumentare la resilienza aziendale.

Quali sono i fattori di rischio che agevolano la riuscita degli incidenti cyber? La maggior parte delle potenziali vittime li ignora, per questo i difensori si trovano troppo spesso a rincorrere le emergenze per rimediare a danno ormai fatto. È proprio per rendere più efficace la difesa che gli esperti della Qualys Threat Research Unit (TRU) hanno passato al setaccio oltre 13 trilioni di eventi tracciati dalla piattaforma cloud di Qualys per individuare le vulnerabilità riscontrate sui dispositivi, la sicurezza delle applicazioni web, le configurazione errate dei dispositivi on-premise e la postura di sicurezza degli ambienti cloud.

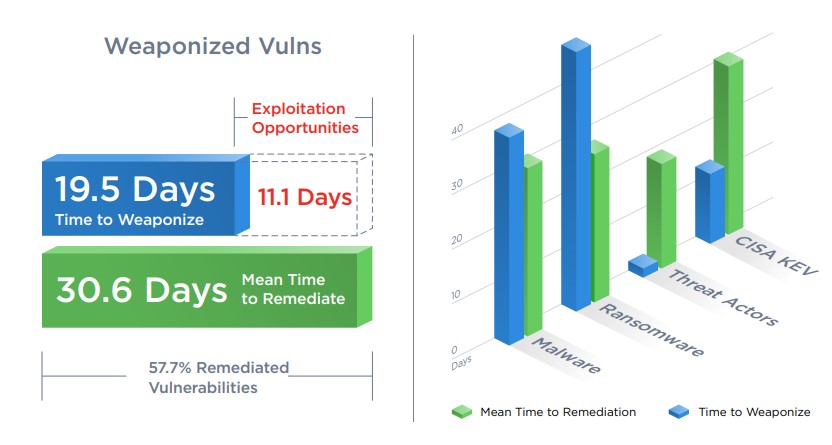

Ne è uscita una top 5 dei fattori di rischio, dettagliata nel 2023 TruRisk Research Report. Riassumiamo per sommi capi di che cosa si tratta perché molte informazioni sono tutt’altro che scontate. Il primo tema riguarda la differenza della velocità con cui difensori e attaccanti reagiscono a una falla di sicurezza software. Mediamente, occorrono 30,6 giorni per chiudere la falla – che comunque viene chiusa solo nel 57,7% dei casi. Ai cyber criminali bastano 19,5 giorni per sfruttarla. Se l’aritmetica non mente, questo dà agli attaccanti un vantaggio di 11,1 giorni.

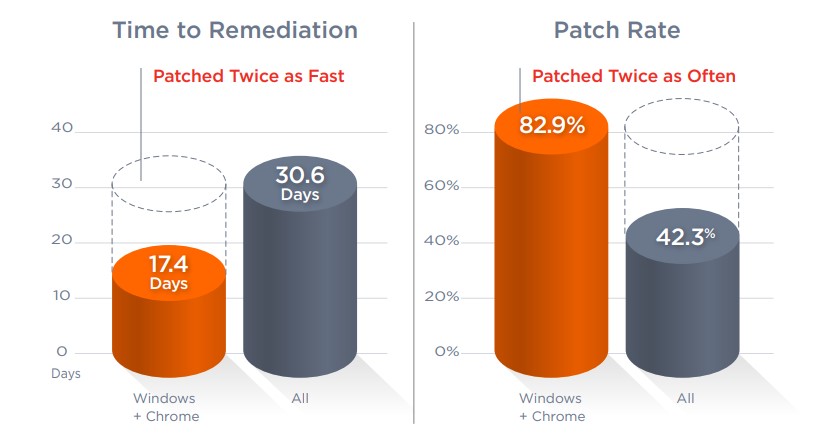

Il dato fa riflettere ed è legato a doppio filo con il secondo fattore di rischio evidenziato da Qualys, l'automazione che fa la differenza tra successo e fallimento. Non si intende l’AI che da sola analizza gli alert, ma l’automatizzazione del processo di patching, che da sola potrebbe abbassare di molto il vantaggio degli attaccanti indicato sopra. Secondo i calcoli di Qualys, infatti, automatizzare l’installazione delle patch consentirebbe un aumento del 45% nella frequenza di implementazione, e del 36% nella velocità di installazione rispetto al processo d’installazione manuale.

Un tema a parte è quello del mercato ormai strutturato del cybercrime, con specialisti in ruoli verticali. Fra le figure più ricercate al momento ci sono gli Initial Access Broker (IAB) ossia coloro che identificano e mettono in vendita gli accessi iniziali alle vittime target di cyber attacchi. Qualys evidenza evidenzia come, nel caso in cui le organizzazioni siano rapide nell'applicare patch a Windows e Chrome, gli attaccanti siano obbligati ad usare vulnerabilità meno comuni, al di fuori dei ‘Big Two’. Le vulnerabilità di tipo IAB vengono risolte mediamente in 45,5 giorni, rispetto ai 17,4 giorni di Windows e Chrome.

La questione delle configurazioni errate

Qualys non può esimersi dall’affrontare uno dei leitmotiv dell’ultimo biennio: le misconfigurazioni o configurazioni errate. In tempo di trasformazione digitale interessano applicazioni web, cloud, infrastrutture e molto altro, e sono una sorta di corsia preferenziale per gli attaccanti, il cui lavoro viene notevolmente semplificato. Nel dettaglio, Qualys ha rilevato oltre 25 milioni di vulnerabilità applicative, di cui il 33% rientra nella categoria “OWASP A05: Misconfiguration”, che comprende configurazioni errate o impostazioni lasciate ai valori di default che hanno fornito agli attaccanti un gateway per diffondere malware in circa 24.000 applicazioni web.

Le verifiche eseguite hanno indicato inequivocabilmente che le “misconfiguration” espongono le organizzazioni a facile sfruttamento delle vulnerabilità per l’accesso, la cifratura e l’esfiltrazione dei dati. Queste tre voci descrivono, inoltre, esattamente il modo in cui il ransomware opera oggi.

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

AI e zero‑day: il nuovo step degli attacchi cyber

12-05-2026

Ransomware: a inizio 2026 i gruppi di consolidano

12-05-2026

Advanced Malware Protection: che cos’è, come funziona e perché è importante

12-05-2026

Il dopo-Mythos è ancora nel segno dello scetticismo

12-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab