Aumentano le vittime ransomware nell'area EMEA

L’industria manifatturiera, i servizi alle imprese e il retail sono i settori più a rischio di attacchi ransomware in Europa.

Aumentano le tecniche in grado di rendere sempre più efficaci gli attacchi ransomware. Clop è il collettivo in maggiore crescita in Europa. La maggior parte delle vittime di attacchi ransomware nell'area EMEA appartiene a organizzazioni con fatturati fino a 50 milioni di dollari. Sono questi alcuni dei dati salienti contenuti nel report Il ransomware in azione: l'evoluzione delle tecniche di sfruttamento delle vulnerabilità e l'obiettivo degli attacchi zero-day redatto da Akamai Technologies.

Gli esperti identificano i cinque settori più a rischio di attacchi ransomware nell'area EMEA: il manifatturiero, i servizi alle imprese, il retail, l'edilizia e l'istruzione. Si tratta in realtà – spiegano da Akamai - di una tendenza a livello mondiale e in linea con quanto riportato nel report sul ransomware globale del 2022, in cui il settore manifatturiero e i servizi alle imprese occupavano le prime due posizioni. Il rischio maggiore per questi settori è rappresentato dalla prevalenza di sistemi operativi specializzati e legacy, nonché da una maggiore superficie di attacco dovuta a un elevato numero di dispositivi connessi.

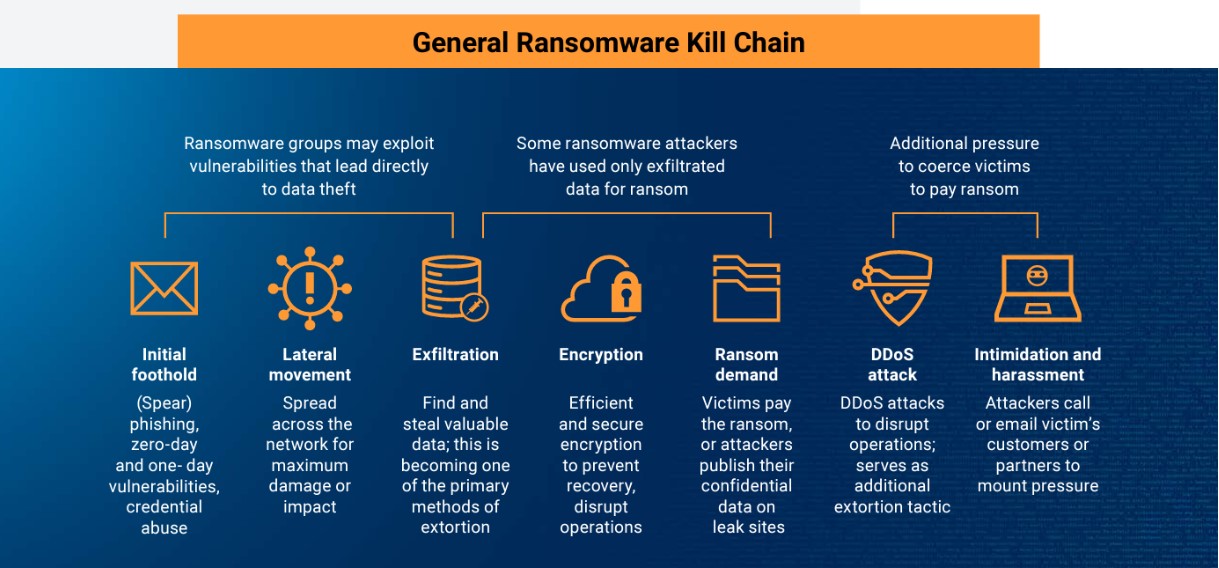

Il report dettaglia anche come vengono attaccate le vittime: si denota un passaggio dal phishing a un maggiore exploit delle vulnerabilità, che ha determinato un aumento nel numero di vittime degli attacchi, che mediamente hanno fatturati inferiori a 50 milioni, per il fatto che le aziende più piccole dispongono di risorse più limitate per combattere gli attacchi, quindi risultano più vulnerabili e facili da violare.

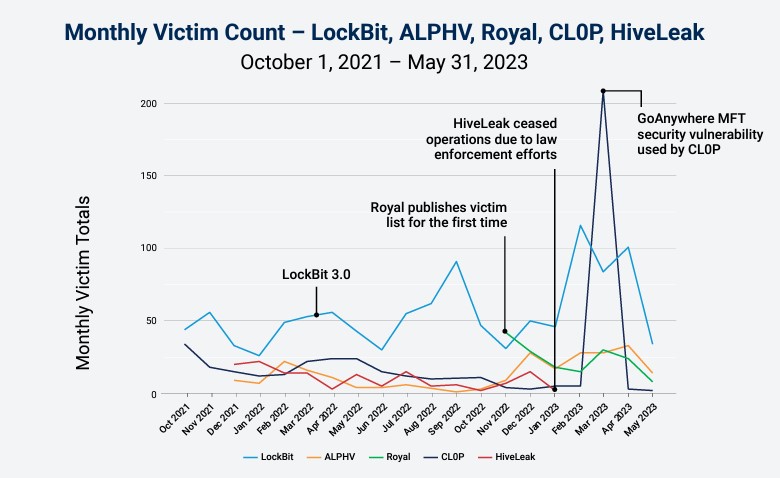

Passiamo ai gruppi più attivi: secondo il report, il collettivo Clop è in crescita nell'area EMEA, con un incremento di 11 volte nel primo trimestre del 2023. Probabilmente questa escalation è frutto di un attacco zero-day sferrato contro il software GoAnywhere di Fortra ad aprile e dello sfruttamento di una serie di vulnerabilità zero-day usate come punto di accesso. È inoltre da annotare che l'approccio di questo gruppo non sembra avere alcuno schema preciso, il che rende molto difficile prevedere le loro mosse prima che sferrino gli attacchi. Da temere anche LockBit, che è stato responsabile del 45% degli attacchi nell'area EMEA e ha rappresentato il 45,92% degli attacchi nel settore manifatturiero, il 45,4% nei servizi alle imprese e il 45,1% nel retail.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Acronis ridisegna la piattaforma: AI, infrastruttura e partner

14-05-2026

In Italia 2.492 attacchi a settimana, ransomware in crescita

14-05-2026

Identità macchina surclassano quelle umane, in Italia il rapporto è 123:1

14-05-2026

Il cybercrime diventa un sistema industriale a velocità macchina

14-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab