Computer Dell più protetti contro gli attacchi del BIOS

Si chiama SafeBIOS Events & Indicators of Attack (IoA) la nuova soluzione Dell Trusted Device per proteggere i computer dagli attacchi il BIOS.

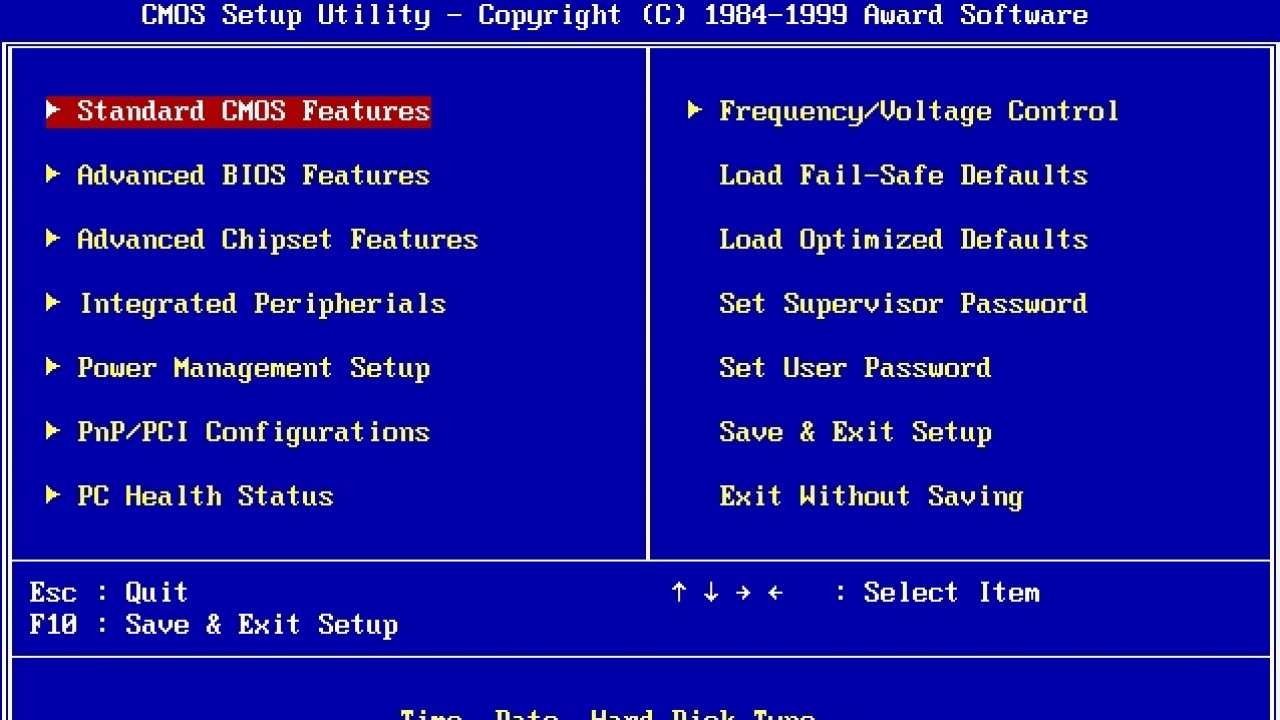

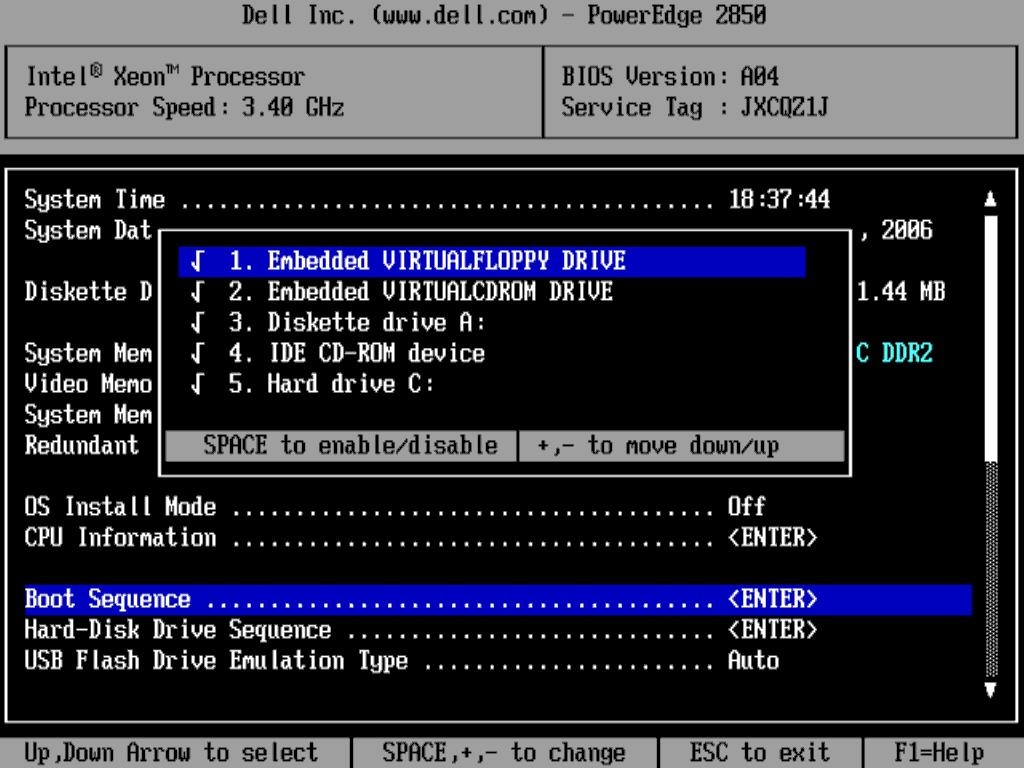

In epoca di smart working forzato la sicurezza degli endpoint è più cruciale che mai. La mancanza di una rete aziendale, gateway e firewall, espone i computer a un alto rischio. Dell ha pensato di dare un contributo tangibile con SafeBIOS Events & Indicators of Attack (IoA). È uno strumento che, installato sui PC aziendali, consente una migliore visibilità agli amministratori di rete sulle modifiche alla configurazione del BIOS.

Avvisati di potenziali minacce, gli esperti di sicurezza possono tentare di porvi rimedio con gli strumenti che hanno a disposizione. Lo strumento è disponibile per il download sui PC commerciali Dell come parte della soluzione Dell Trusted Device. Non è utile solo in questo momento. Con l'aumentare del numero di endpoint, i team IT e di sicurezza hanno comunque più dispositivi da gestire. Questo complica il lavoro di monitoraggio delle modifiche a livello di BIOS.

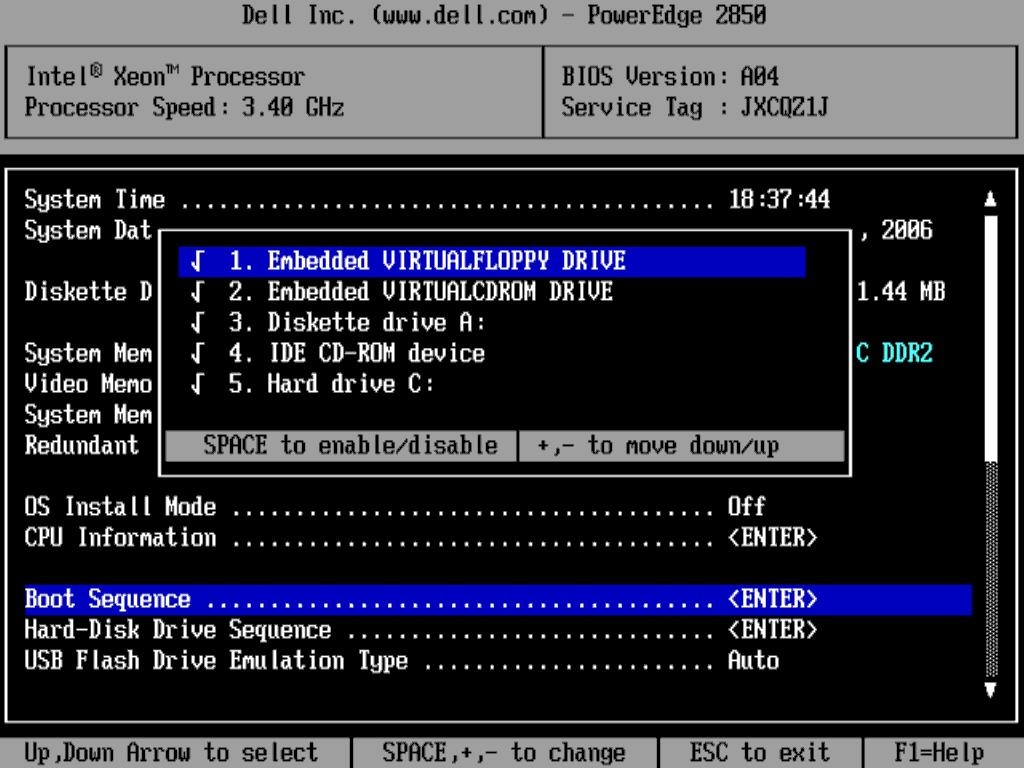

BIOS Dell, Crediti CC BY-SA 2.0Modifiche che sono tutt'altro che rare e sono difficili da tracciare. Gli attacchi del BIOS sono altamente sofisticati. Se il cyber criminale sferra un attacco ben fatto, può entrare in possesso delle chiavi di tutti i dati sull'endpoint, comprese le credenziali. È anche possibile sfruttare un BIOS compromesso per inserirsi nella rete aziendale e attaccare l'infrastruttura IT.

BIOS Dell, Crediti CC BY-SA 2.0Modifiche che sono tutt'altro che rare e sono difficili da tracciare. Gli attacchi del BIOS sono altamente sofisticati. Se il cyber criminale sferra un attacco ben fatto, può entrare in possesso delle chiavi di tutti i dati sull'endpoint, comprese le credenziali. È anche possibile sfruttare un BIOS compromesso per inserirsi nella rete aziendale e attaccare l'infrastruttura IT.

Con le aziende chiuse, il rischio imminente ovviamente è quello di compromissione del singolo endpoint. Alcune aziende stanno espandendo la larghezza di banda e l'accessibilità tramite VPN. Tuttavia, sono ancora molti i casi in cui l'infrastruttura non è dimensionata per coprire tutti i dipendenti al lavoro da casa. In più, sono molti i lavoratori che stanno usando dispositivi BYOD perché non hanno in dotazione strumenti aziendali. Questo alza ancora di più i rischi per la sicurezza.

È questo il motivo per il quale si stanno diffondendo sempre di più gli attacchi ai BIOS. Il primo passo è proprio la modifica della configurazione del BIOS. È a questo punto che entra in gioco il nuovo strumento di Dell, che identifica le modifiche e gli eventi che potrebbero indicare l'avvio di un attacco.

Se lo strumento registra una modifica di configurazione potenzialmente dannosa, i team IT e di sicurezza vengono avvisati tramite la console di gestione, ad esempio Workspace ONE o Microsoft System Center. In questo modo possono indagare, isolare e risolvere la minaccia.

Avvisati di potenziali minacce, gli esperti di sicurezza possono tentare di porvi rimedio con gli strumenti che hanno a disposizione. Lo strumento è disponibile per il download sui PC commerciali Dell come parte della soluzione Dell Trusted Device. Non è utile solo in questo momento. Con l'aumentare del numero di endpoint, i team IT e di sicurezza hanno comunque più dispositivi da gestire. Questo complica il lavoro di monitoraggio delle modifiche a livello di BIOS.

BIOS Dell, Crediti CC BY-SA 2.0Modifiche che sono tutt'altro che rare e sono difficili da tracciare. Gli attacchi del BIOS sono altamente sofisticati. Se il cyber criminale sferra un attacco ben fatto, può entrare in possesso delle chiavi di tutti i dati sull'endpoint, comprese le credenziali. È anche possibile sfruttare un BIOS compromesso per inserirsi nella rete aziendale e attaccare l'infrastruttura IT.

BIOS Dell, Crediti CC BY-SA 2.0Modifiche che sono tutt'altro che rare e sono difficili da tracciare. Gli attacchi del BIOS sono altamente sofisticati. Se il cyber criminale sferra un attacco ben fatto, può entrare in possesso delle chiavi di tutti i dati sull'endpoint, comprese le credenziali. È anche possibile sfruttare un BIOS compromesso per inserirsi nella rete aziendale e attaccare l'infrastruttura IT.Con le aziende chiuse, il rischio imminente ovviamente è quello di compromissione del singolo endpoint. Alcune aziende stanno espandendo la larghezza di banda e l'accessibilità tramite VPN. Tuttavia, sono ancora molti i casi in cui l'infrastruttura non è dimensionata per coprire tutti i dipendenti al lavoro da casa. In più, sono molti i lavoratori che stanno usando dispositivi BYOD perché non hanno in dotazione strumenti aziendali. Questo alza ancora di più i rischi per la sicurezza.

È questo il motivo per il quale si stanno diffondendo sempre di più gli attacchi ai BIOS. Il primo passo è proprio la modifica della configurazione del BIOS. È a questo punto che entra in gioco il nuovo strumento di Dell, che identifica le modifiche e gli eventi che potrebbero indicare l'avvio di un attacco.

Se lo strumento registra una modifica di configurazione potenzialmente dannosa, i team IT e di sicurezza vengono avvisati tramite la console di gestione, ad esempio Workspace ONE o Microsoft System Center. In questo modo possono indagare, isolare e risolvere la minaccia.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Giu 11

MSP DAY 2026

Giu 16

OT Cyber Security: dalla teoria alla fabbrica

Giu 17

Nutanix .NEXT On Tour Roma

Giu 17

VeeamON Tour 2026 - Milano

Giu 23

Dynatrace Innovate Roadshow - Milano

Giu 25

IDC IT Security Summit 2026

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Ultime notizie Tutto

Allucinazioni AI e l’impatto reale nelle operazioni IT

05-06-2026

Threat actor cinese sbarca in Europa grazie all'AI

05-06-2026

EU Tech Sovereignty Package: dal dibattito all’attuazione

05-06-2026

Ambienti OT: come calcolare il costo dei potenziali downtime

05-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab