Phishing e coronavirus: per un Land tedesco rischio di danni milionari

Una procedura online troppo rapida per aiuti economici alle imprese in emergenza coronavirus è stata facilmente violata dai criminali

Anche l'efficienza tedesca può poco contro l'inventiva della criminalità informatica. La regione Nordreno-Westfalia aveva messo in piedi un programma per aiutare professionisti e PMI in emergenza coronavirus. E per farlo rapidamente, con la semplice compilazione di un modulo online. Ma è stata vittima di una campagna di phishing mirato.

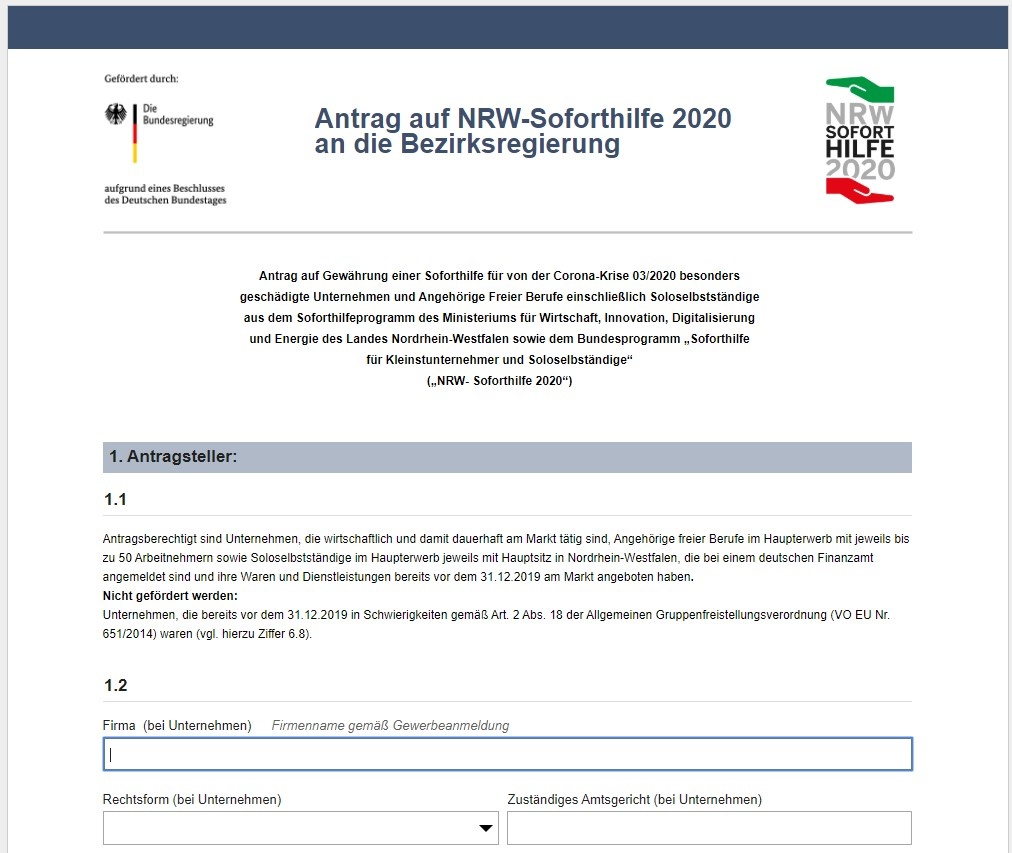

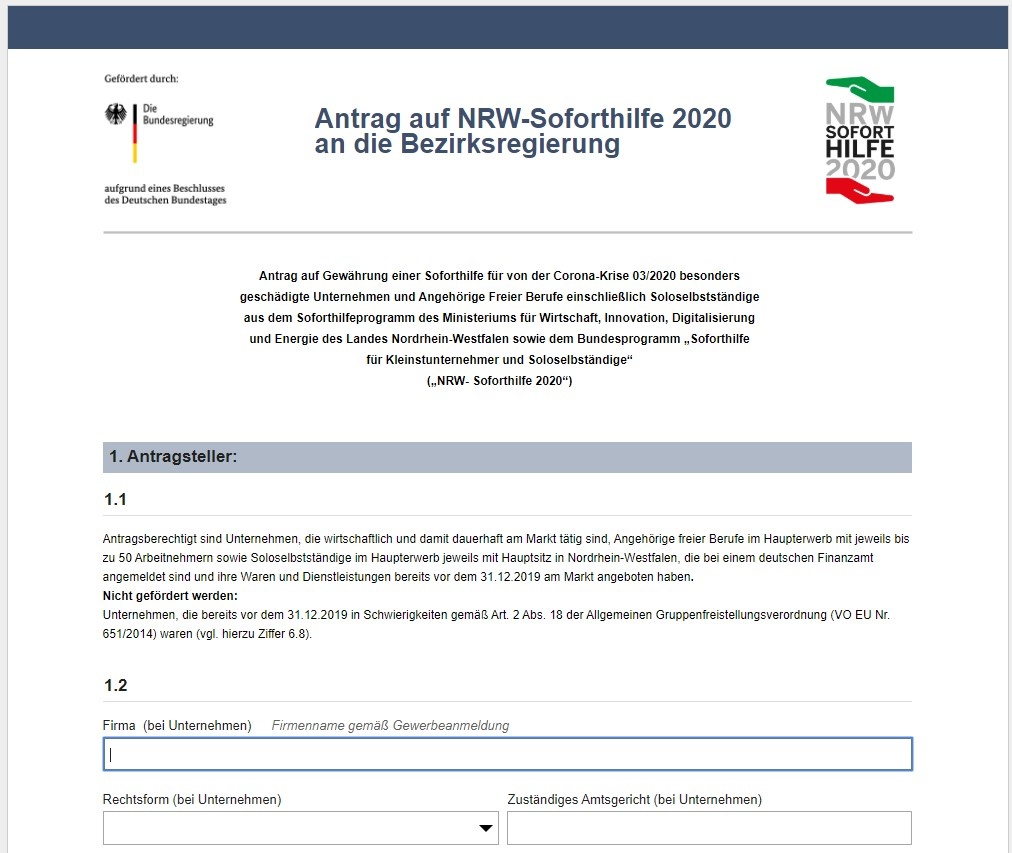

L'iniziativa della regione tedesca aveva il pregio della semplicità. Ma lo svantaggio della eccessiva fiducia: non eseguiva controlli davvero approfonditi sui dati immessi per chiedere gli aiuti economici. Così i criminali hanno creato almeno due repliche del sito governativo e della pagina in cui immettere i dati personali. Su un server localizzato in Slovacchia, a quanto pare. Poi hanno lanciato una campagna di phishing per attirare ai siti-civetta chi voleva richiedere gli aiuti. Il sito è stato anche pubblicizzato sui motori di ricerca.

Chi lo ha visitato ha dato inconsapevolmente le informazioni chiave non alla sua regione, ma ai criminali. In possesso di questi dati, i criminali si sono rivolti loro al sito della regione. Stavolta quello lecito. E hanno inserito le richieste di finanziamento, usando i dati reali e quindi corretti. Ma cambiando il codice Iban dei conti bancari su cui farli arrivare. Somme ingenti, se si considera che la regione Nordreno-Westfalia ha stanziato un massimo di novemila euro per i professionisti e le aziende con meno di 5 dipendenti. Cifra che sale a 15 mila per le imprese con meno di dieci dipendenti e a 25 mila per quelle sino a 50.

Si stima che la frode sia andata avanti per circa tre settimane. E abbia portato all'inserimento di 3.500-4.000 richieste fraudolente su un totale di quasi quattrocentomila. Sino a quando qualcosa non ha portato il Governo della regione a insospettirsi e bloccare tutto. Il sito ufficiale è stato "spento" per un po'. Poi è ripartito ma con qualche controllo in più sui dati immessi.

Si stima che la frode sia andata avanti per circa tre settimane. E abbia portato all'inserimento di 3.500-4.000 richieste fraudolente su un totale di quasi quattrocentomila. Sino a quando qualcosa non ha portato il Governo della regione a insospettirsi e bloccare tutto. Il sito ufficiale è stato "spento" per un po'. Poi è ripartito ma con qualche controllo in più sui dati immessi.

Chi ha creato il sito governativo è scivolato sulla troppa semplicità. Chi immetteva i dati per la richiesta di finanziamento non doveva produrre alcun documento. E non c'erano, a quanto pare, controlli incrociati sulla congruenza delle informazioni digitate. Così non si è rilevato, banalmente, che l'Iban indicato nelle richieste non era quello già associato al richiedente per il pagamento delle tasse. Ora quel controllo esiste. Ma continuano a non essere richiesti documenti di identificazione, in nome della rapidità.

Quale è stato il danno economico causato da questa operazione criminale? Difficile dirlo. Ufficialmente nessuno. Le autorità comunicano di aver ricevuto solo 576 denunce di chi ha presentato una richiesta di aiuto economico senza ricevere nulla. Sono persone che certamente hanno presentato la loro domanda in uno dei siti-civetta. Sempre ufficialmente, non sono stati rilevati flussi impropri di denaro. Che comunque non possono essere esclusi, spiegano le autorità.

Le valutazioni non ufficiali sono infatti molto meno ottimiste. Si stima che i criminali abbiano presentato richieste illecite per una somma compresa tra 31,5 e 100 milioni di euro. Se anche una parte minima di queste domande di finanziamento è stata accettata e onorata, i danni sono comunque rilevanti.

L'iniziativa della regione tedesca aveva il pregio della semplicità. Ma lo svantaggio della eccessiva fiducia: non eseguiva controlli davvero approfonditi sui dati immessi per chiedere gli aiuti economici. Così i criminali hanno creato almeno due repliche del sito governativo e della pagina in cui immettere i dati personali. Su un server localizzato in Slovacchia, a quanto pare. Poi hanno lanciato una campagna di phishing per attirare ai siti-civetta chi voleva richiedere gli aiuti. Il sito è stato anche pubblicizzato sui motori di ricerca.

Chi lo ha visitato ha dato inconsapevolmente le informazioni chiave non alla sua regione, ma ai criminali. In possesso di questi dati, i criminali si sono rivolti loro al sito della regione. Stavolta quello lecito. E hanno inserito le richieste di finanziamento, usando i dati reali e quindi corretti. Ma cambiando il codice Iban dei conti bancari su cui farli arrivare. Somme ingenti, se si considera che la regione Nordreno-Westfalia ha stanziato un massimo di novemila euro per i professionisti e le aziende con meno di 5 dipendenti. Cifra che sale a 15 mila per le imprese con meno di dieci dipendenti e a 25 mila per quelle sino a 50.

Si stima che la frode sia andata avanti per circa tre settimane. E abbia portato all'inserimento di 3.500-4.000 richieste fraudolente su un totale di quasi quattrocentomila. Sino a quando qualcosa non ha portato il Governo della regione a insospettirsi e bloccare tutto. Il sito ufficiale è stato "spento" per un po'. Poi è ripartito ma con qualche controllo in più sui dati immessi.

Si stima che la frode sia andata avanti per circa tre settimane. E abbia portato all'inserimento di 3.500-4.000 richieste fraudolente su un totale di quasi quattrocentomila. Sino a quando qualcosa non ha portato il Governo della regione a insospettirsi e bloccare tutto. Il sito ufficiale è stato "spento" per un po'. Poi è ripartito ma con qualche controllo in più sui dati immessi. Chi ha creato il sito governativo è scivolato sulla troppa semplicità. Chi immetteva i dati per la richiesta di finanziamento non doveva produrre alcun documento. E non c'erano, a quanto pare, controlli incrociati sulla congruenza delle informazioni digitate. Così non si è rilevato, banalmente, che l'Iban indicato nelle richieste non era quello già associato al richiedente per il pagamento delle tasse. Ora quel controllo esiste. Ma continuano a non essere richiesti documenti di identificazione, in nome della rapidità.

Quale è stato il danno economico causato da questa operazione criminale? Difficile dirlo. Ufficialmente nessuno. Le autorità comunicano di aver ricevuto solo 576 denunce di chi ha presentato una richiesta di aiuto economico senza ricevere nulla. Sono persone che certamente hanno presentato la loro domanda in uno dei siti-civetta. Sempre ufficialmente, non sono stati rilevati flussi impropri di denaro. Che comunque non possono essere esclusi, spiegano le autorità.

Le valutazioni non ufficiali sono infatti molto meno ottimiste. Si stima che i criminali abbiano presentato richieste illecite per una somma compresa tra 31,5 e 100 milioni di euro. Se anche una parte minima di queste domande di finanziamento è stata accettata e onorata, i danni sono comunque rilevanti.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Giu 04

WATCHGUARD OPEN MDR: sicurezza gestita, concreta e continua

Giu 11

MSP DAY 2026

Giu 16

OT Cyber Security: dalla teoria alla fabbrica

Giu 17

Nutanix .NEXT On Tour Roma

Giu 17

VeeamON Tour 2026 - Milano

Giu 23

Dynatrace Innovate Roadshow - Milano

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Nov 11

RENMAD DATACENTERS ITALIA 2026

Ultime notizie Tutto

Antroppomorfix

01-06-2026

Protezione immediata contro le vulnerabilità sfruttate

29-05-2026

APT: in Europa Corea del Nord e Russia sono in fermento

29-05-2026

Il SOC agentico risponde alle minacce in 89 secondi

29-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab