Scoperto un ransomware che si nasconde nell'ombra da cinque anni

Un ransomware basato su Java prende di mira utenti e PMI in Turchia sfruttando una variante personalizzata del RAT Adwind. Persistente dal 2020, è rimasto quasi invisibile grazie al geofencing e al polimorfismo.

I ricercatori della Threat Research Unit di Acronis hanno identificato e documentato una famiglia di ransomware pressoché sconosciuta, che è stata battezzata JanaWare. La particolarità è che è scritta interamente in Java (un linguaggio raramente associato al ransomware) ed è rimasta attiva, passando inosservata, per almeno cinque anni. Le prime tracce risalgono almeno al 2020; un campione compilato nel novembre 2025 conferma che l'infrastruttura di comando e controllo è ancora operativa oggi.

Al contrario del ransomware tradizionale, JanaWare non punta alle grandi corporation, non attua la doppia estorsione, non ha siti di rivendicazione su cui elencare le vittime. Prende di mira utenti privati e piccole e medie imprese in Turchia, chiede riscatti di importi contenuti (tipicamente 200-400 dollari), mantiene deliberatamente un profilo basso e la cifratura applicata ai file è efficace.

Il caso è tecnicamente interessante per la lunga attività senza destare sospetti, grazie a una combinazione di scelte tecniche precise: polimorfismo, offuscamento del codice, geofencing e comunicazioni anonimizzate via Tor. Ciascuna di queste strategie avrebbe da sola complicato il rilevamento; insieme, ha garantito la possibilità agli attaccanti di operare indisturbati.

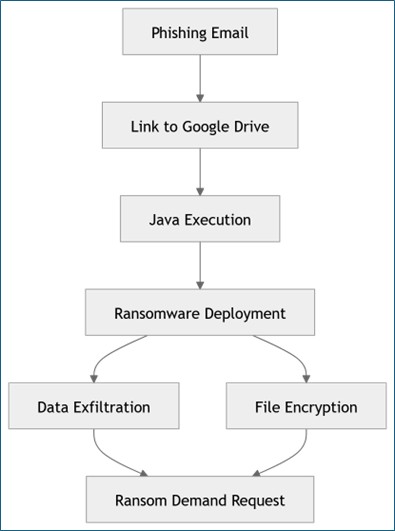

La catena di attacco

L'accesso iniziale avviene con il metodo tanto collaudato quanto efficace della email di phishing. In questo caso un link a Google Drive porta al download di un file JAR, ossia un archivio eseguibile per applicazioni Java. La telemetria EDR raccolta da Acronis ricostruisce la sequenza con precisione: la vittima riceve l'email in Outlook, clicca sul link; Chrome apre il file da Drive, javaw.exe (il runtime Java per Windows) esegue l'archivio. Vittime reali hanno segnalato lo stesso schema su forum pubblici come per esempio quello di BleepingComputer.

La catena di infezione

La catena di infezione

Il punto critico è che per eseguire file JAR è necessario che Java Runtime Environment sia installato nel sistema. Non è un requisito banale, perché da anni ormai JRE non è più preinstallato di default su Windows, il che limita la platea delle potenziali vittime. Ma forse è proprio quello che voglio gli operatori di JanaWare per circoscrivere l’attività nel profilo di targeting descritto sopra.

È necessario precisare che il file JAR non è di per sé un ransomware, è una variante personalizzata del trojan ad accesso remoto Adwind RAT, basato su Java e in circolazione almeno dal 2012 con vari nomi, fra cui Frutas, AlienSpy, UNRECOM, JSocket. La sua storia è quella di un tipico malware-as-a-service: dapprima venduto in abbonamento sui forum underground, il codice sorgente fu trafugato e reso disponibile gratuitamente, favorendo così la proliferazione di varianti personalizzate. Quella impiegata in JanaWare è una di queste, opportunamente modificata, estesa con un modulo ransomware e adattata al targeting turco.

All'avvio, il malware carica una configurazione definita nel codice che indica il dominio e le porte TCP da usare per le comunicazioni con il server di comando e controllo, più un parametro chiamato PASSWORD che funge da token di autenticazione durante il primo contatto con il server C2 e da chiave di decifratura per i moduli aggiuntivi scaricati dinamicamente durante l'esecuzione. La struttura modulare rende più difficile l'analisi statica e permette agli operatori di aggiornare le funzionalità senza toccare il dropper iniziale.

La configurazione include anche riferimenti a percorsi Tor, utilizzati per le comunicazioni di rete anonimizzate in modo da proteggere l'infrastruttura C2 da identificazione e smantellamento.

Perché JanaWare è passato inosservato

Come accennato sopra, Java non è un linguaggio tipicamente associato al ransomware, per diverse ragioni. La prima è quella appena citata: richiede che sulla macchina bersaglio sia installato un Java Runtime Environment; i ransomware scritti in linguaggio C++, Rust o Go producono eseguibili autonomi quindi non hanno limitazioni. In secondo luogo, il bytecode Java (il codice intermedio prodotto dal compilatore, che la Java Virtual Machine esegue al posto del codice macchina nativo) è relativamente facile da decompilare, e questo in teoria lo rende più vulnerabile all'analisi dei ricercatori. Tuttavia, le soluzioni di sicurezza hanno storicamente dedicato meno attenzione ai file JAR rispetto agli eseguibili Windows, e proprio per questo i meccanismi di rilevamento su questo formato sono meno rodati.

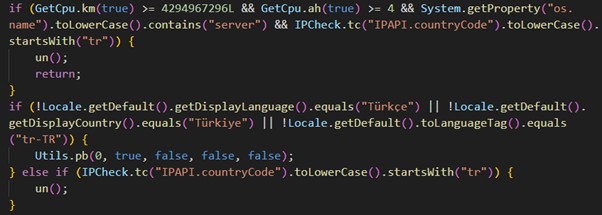

Il controllo di lingua e paese

Il controllo di lingua e paese

Il risultato è paradossale: Java, che dovrebbe rendere il malware più visibile, finisce per contribuire alla sua invisibilità perché i sistemi di analisi automatica e le firme antivirus sono più focalizzate sull'ecosistema degli eseguibili Windows che sui file JAR. Questo non è l’unico motivo per cui JanaWare è semi sconosciuto. Bisogna infatti considerare altri due elementi: offuscamento e polimorfismo.

Per ovviare alla facilità di analisi del codice java a cui abbiamo accennato sopra, gli autori del malware hanno impiegato due obfuscator (strumenti che trasformano il codice rendendolo illeggibile, senza modificarne il comportamento) noti come Stringer e Allatori, entrambi pubblicamente disponibili. Complicano l'analisi perché richiedono passaggi di de-offuscamento prima di poter leggere il codice. Un ulteriore strato è aggiunto dal polimorfismo. Il malware contiene una classe chiamata FilePumper il cui scopo è la self-modification: invece di copiarsi identico su ogni macchina infetta, il JAR aggiunge dati casuali al proprio archivio, gonfiando il file di decine di megabyte e producendo un hash (l'impronta digitale del file) diverso a ogni infezione. Il risultato è che ogni istanza è unica, il che rende inutili le firme basate sull'hash, che è uno dei pattern di evasione più efficaci contro le difese tradizionali.

C’è poi un altro elemento da aggiungere. Prima di fare qualsiasi cosa, JanaWare verifica con precisione dove si trova controllando le impostazioni di lingua e la localizzazione del sistema operativo, quindi attua una controverifica indipendente tramite un servizio esterno per individuare la posizione della vittima dall’IP del sistema. Se il codice paese inizia con TR l’attacco prosegue, altrimenti si blocca senza causare danni.

La tecnica descritta si chiama geofencing e serve a due scopi. Il primo è garantire che il malware agisca solo nel contesto geografico e linguistico per cui è stato costruito. Il secondo è una sottigliezza tecnica: la maggior parte degli ambienti di analisi automatica (sandbox) e dei ricercatori di sicurezza che analizzano malware a livello internazionale opera da indirizzi IP fuori dalla Turchia. Se il malware non si attiva, nessuno lo rileva e può operare indisturbato. È una tecnica ben rodata che nel tempo è stata osservata in altre campagne proprio per ostacolare l'analisi internazionale.

Se la macchina supera i controlli di geofencing, JanaWare esegue una sequenza preparatoria di comandi PowerShell e modifiche al registro di Windows progettata per indebolire le difese: disabilita o indebolisce Microsoft Defender, sopprime le notifiche di sicurezza, rimuove le copie shadow (il meccanismo di Windows che consente di ripristinare versioni precedenti dei file), disabilita Windows Update, elenca i prodotti antivirus installati e interferisce con gli endpoint protection. Questa è la tipica tabella di marcia dei ransomware, applicata nella quasi totalità delle famiglie documentate.

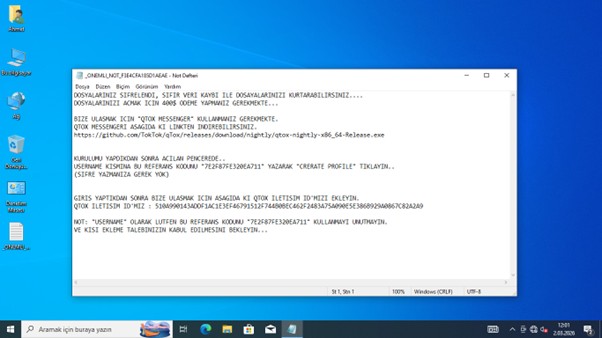

La nota di riscatto

La nota di riscatto

A questo punto il modulo ransomware vero e proprio viene scaricato e attivato. È anch'esso scritto in Java, è progettato per lavorare con questa variante di Adwind RAT e nel primo contatto con il server C2 usa il prefisso JANAWARE come identificatore. Il modulo cifra i file su tutte le unità disponibili usando AES (Advanced Encryption Standard, lo standard di cifratura simmetrica più diffuso); la chiave di cifratura viene trasmessa al server C2 via Tor nel momento stesso in cui viene generata. Il modulo è in grado di eliminare ed esfiltrare file.

Al termine della cifratura, il malware deposita la nota di riscatto di 400 dollari in più cartelle, in lingua turca, fornendo istruzioni per contattare gli operatori. L'analisi statica delle classi Java conferma che non esiste una copia locale della chiave di decifratura e non esiste un modo per ricostruirla senza l'accesso diretto all'infrastruttura degli attaccanti, quindi senza pagare il riscatto è attualmente impossibile recuperare i file.

L’unico rimedio efficace è la prevenzione, che consiste nel mantenimento di backup offline e aggiornati. Oltre a una corretta cyber igiene, che passa per il riconoscimento di email sospette e la capacità di non eseguire file scaricati da link inaspettati. Per quanto riguarda la detection da parte di esperti, il profilo dell’attività malware produce segnali rilevabili da soluzioni EDR/XDR che svolgono analisi comportamentale dei processi.

Tag correlati

Esplora altri articoli su questi argomenti

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Ultime notizie Tutto

Protezione immediata contro le vulnerabilità sfruttate

29-05-2026

APT: in Europa Corea del Nord e Russia sono in fermento

29-05-2026

Il SOC agentico risponde alle minacce in 89 secondi

29-05-2026

Dal cloud alla Shadow AI: perché la sicurezza delle identità è il vero fattore competitivo

29-05-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab