Glupteba: malware insidioso dalle molte funzioni

Il malware Glupteba è una delle minacce emergenti più insidiose perché è difficile da intercettare e ha molte funzioni.

I cyber criminali sono sempre più bravi nella realizzazione di malware che passano indenni i controlli di sicurezza. Un esempio lampante è quello di Glupteba, un malware estremamente pericoloso e difficile da intercettare.

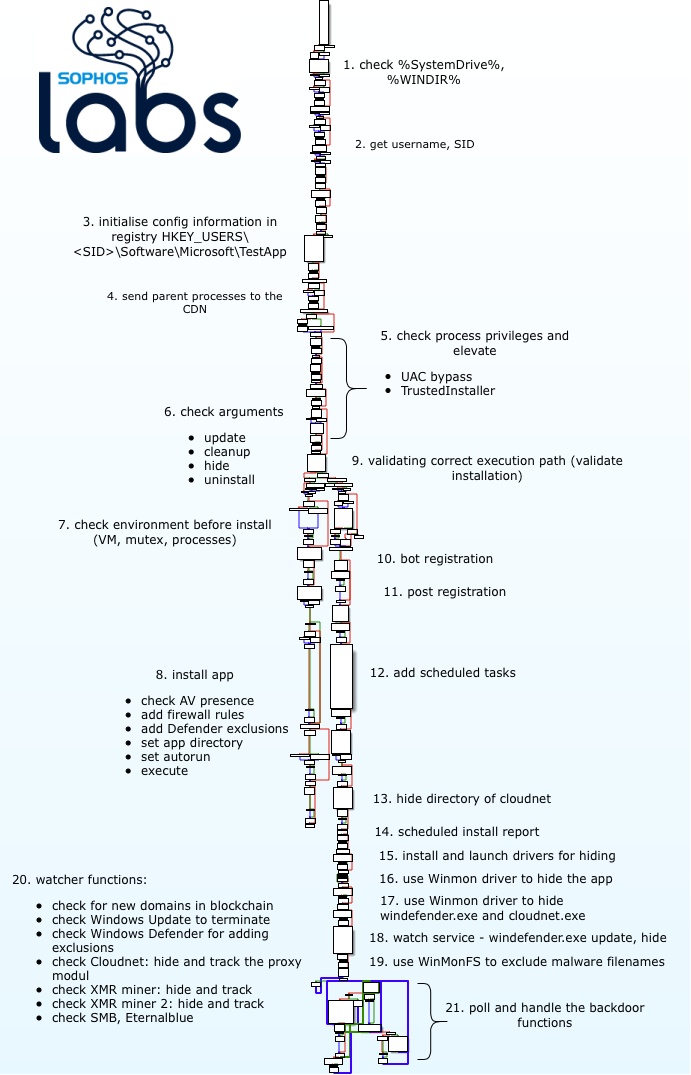

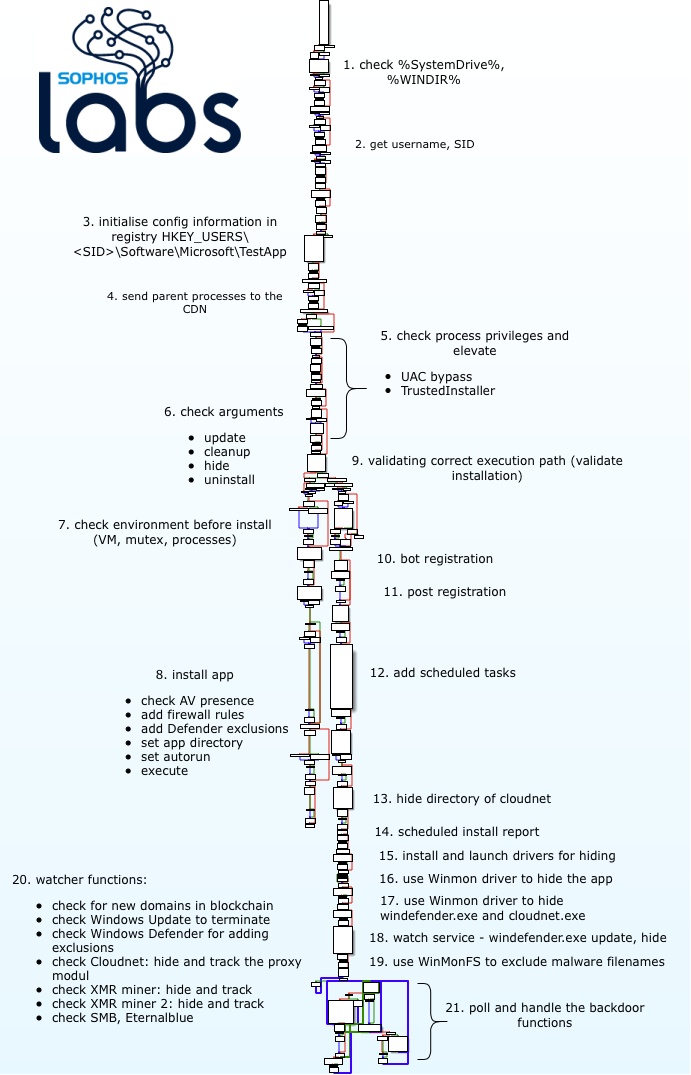

Crea backdoor nei dispositivi infetti, che a loro volta vengono aggiunti a una botnet sempre più grande. Ampliare la botnet tuttavia non è l'unico scopo dei cyber criminali, che dopo avere installato il malware possono configurare rootkit per nascondere il proprio operato, inviare a un server di comando e controllo le informazioni del browser quali i cookie, la cronologia e le credenziali.

Inoltre può installare componenti proxy che permettano di inoltrare richieste di rete, e rubare svariate informazioni sul dispositivo vittima. Ad esempio la configurazione, la versione del sistema operativo e la sua data in installazione, il numero di serie della scheda madre e del disco fisso, l'indirizzo MAC, e altro. Le azioni svolte variano in funzioni dell'obiettivo dei criminali informatici, grazie all'approccio modulare di questo malware.

Si tratta di uno strumento intelligente, che non ha un codice particolarmente sofisticato. Tutto parte da un'azione apparentemente banale: un attacco di ADinjection su siti web legittimi, che diffonde un browser stealer o un router exploiter. In alternativa, il codice è incluso in molti pacchetti di installazione di software pirata. La sua presenza in genere è svelata da un dettaglio di cui pochi si accorgono: al centro dei nomi dei file ci sono le stringhe di testo -rtmd- o -fmld-.

Si tratta di uno strumento intelligente, che non ha un codice particolarmente sofisticato. Tutto parte da un'azione apparentemente banale: un attacco di ADinjection su siti web legittimi, che diffonde un browser stealer o un router exploiter. In alternativa, il codice è incluso in molti pacchetti di installazione di software pirata. La sua presenza in genere è svelata da un dettaglio di cui pochi si accorgono: al centro dei nomi dei file ci sono le stringhe di testo -rtmd- o -fmld-.

I codici dei payload inoltre sono exploit script e binari che si trovano facilmente sui repository open source come Github. Questo non significa che Glupteba sia da sottovalutare: è insidioso e difficile da stanare. Tutti i dettagli sono contenuti nel report "Glupteba malware hides in plain sight" redatto da SophosLabs, che spiega tutti i retroscena.

La parte più interessante riguarda gli strumenti di offuscamento. È qui che si trovano elementi originali, come l'impiego di file Watchers che monitorano continuamente le prestazioni dei processi di Glupteba in modo che funzionino senza errori o arresti anomali. Un problema, infatti, potrebbe innescare un allarme sulla rete e rivelare l'intrusione.

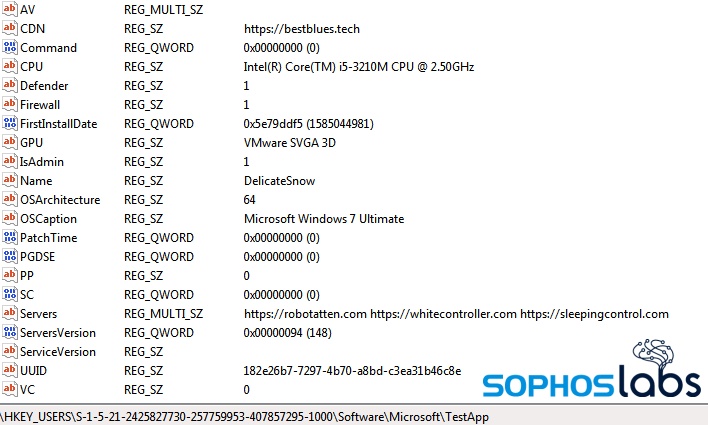

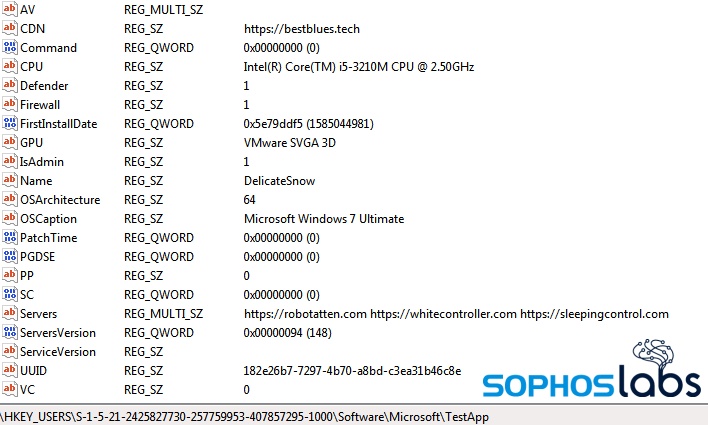

Clicca per ingrandireCapitalizzando al massimo gli sforzi, lo stesso processo di controllo viene usato anche per fornire ai cyber criminali tutti i dati di telemetria. Glupteba inoltre utilizza alcuni strumenti di Windows a suo vantaggio. Memorizza molte delle sue opzioni di configurazione sotto nomi di chiavi del Registro di Windows. Aggiunge anche sé stesso alle whitelist di Windows Defender, così da non destare sospetti.

Clicca per ingrandireCapitalizzando al massimo gli sforzi, lo stesso processo di controllo viene usato anche per fornire ai cyber criminali tutti i dati di telemetria. Glupteba inoltre utilizza alcuni strumenti di Windows a suo vantaggio. Memorizza molte delle sue opzioni di configurazione sotto nomi di chiavi del Registro di Windows. Aggiunge anche sé stesso alle whitelist di Windows Defender, così da non destare sospetti.

I processi malevoli vengono continuamente aggiornati, riavviati e camuffati e l'aggiornamento degli indirizzi dei server di comando e controllo vengono fatti mediante la blokchain dei Bitcoin.

La difesa è una buona soluzione EDR per endopint, perché il malware in questione è ormai tracciato e le soluzioni di sicurezza sono in grado di riconoscerlo.

Crea backdoor nei dispositivi infetti, che a loro volta vengono aggiunti a una botnet sempre più grande. Ampliare la botnet tuttavia non è l'unico scopo dei cyber criminali, che dopo avere installato il malware possono configurare rootkit per nascondere il proprio operato, inviare a un server di comando e controllo le informazioni del browser quali i cookie, la cronologia e le credenziali.

Inoltre può installare componenti proxy che permettano di inoltrare richieste di rete, e rubare svariate informazioni sul dispositivo vittima. Ad esempio la configurazione, la versione del sistema operativo e la sua data in installazione, il numero di serie della scheda madre e del disco fisso, l'indirizzo MAC, e altro. Le azioni svolte variano in funzioni dell'obiettivo dei criminali informatici, grazie all'approccio modulare di questo malware.

Si tratta di uno strumento intelligente, che non ha un codice particolarmente sofisticato. Tutto parte da un'azione apparentemente banale: un attacco di ADinjection su siti web legittimi, che diffonde un browser stealer o un router exploiter. In alternativa, il codice è incluso in molti pacchetti di installazione di software pirata. La sua presenza in genere è svelata da un dettaglio di cui pochi si accorgono: al centro dei nomi dei file ci sono le stringhe di testo -rtmd- o -fmld-.

Si tratta di uno strumento intelligente, che non ha un codice particolarmente sofisticato. Tutto parte da un'azione apparentemente banale: un attacco di ADinjection su siti web legittimi, che diffonde un browser stealer o un router exploiter. In alternativa, il codice è incluso in molti pacchetti di installazione di software pirata. La sua presenza in genere è svelata da un dettaglio di cui pochi si accorgono: al centro dei nomi dei file ci sono le stringhe di testo -rtmd- o -fmld-. I codici dei payload inoltre sono exploit script e binari che si trovano facilmente sui repository open source come Github. Questo non significa che Glupteba sia da sottovalutare: è insidioso e difficile da stanare. Tutti i dettagli sono contenuti nel report "Glupteba malware hides in plain sight" redatto da SophosLabs, che spiega tutti i retroscena.

La parte più interessante riguarda gli strumenti di offuscamento. È qui che si trovano elementi originali, come l'impiego di file Watchers che monitorano continuamente le prestazioni dei processi di Glupteba in modo che funzionino senza errori o arresti anomali. Un problema, infatti, potrebbe innescare un allarme sulla rete e rivelare l'intrusione.

Clicca per ingrandireCapitalizzando al massimo gli sforzi, lo stesso processo di controllo viene usato anche per fornire ai cyber criminali tutti i dati di telemetria. Glupteba inoltre utilizza alcuni strumenti di Windows a suo vantaggio. Memorizza molte delle sue opzioni di configurazione sotto nomi di chiavi del Registro di Windows. Aggiunge anche sé stesso alle whitelist di Windows Defender, così da non destare sospetti.

Clicca per ingrandireCapitalizzando al massimo gli sforzi, lo stesso processo di controllo viene usato anche per fornire ai cyber criminali tutti i dati di telemetria. Glupteba inoltre utilizza alcuni strumenti di Windows a suo vantaggio. Memorizza molte delle sue opzioni di configurazione sotto nomi di chiavi del Registro di Windows. Aggiunge anche sé stesso alle whitelist di Windows Defender, così da non destare sospetti. I processi malevoli vengono continuamente aggiornati, riavviati e camuffati e l'aggiornamento degli indirizzi dei server di comando e controllo vengono fatti mediante la blokchain dei Bitcoin.

La difesa è una buona soluzione EDR per endopint, perché il malware in questione è ormai tracciato e le soluzioni di sicurezza sono in grado di riconoscerlo.

Se questo articolo ti è piaciuto e vuoi rimanere sempre informato

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Giu 11

MSP DAY 2026

Giu 16

OT Cyber Security: dalla teoria alla fabbrica

Giu 17

Nutanix .NEXT On Tour Roma

Giu 17

VeeamON Tour 2026 - Milano

Giu 23

Dynatrace Innovate Roadshow - Milano

Giu 25

IDC IT Security Summit 2026

Giu 25

Sovranità Digitale nell’era dell’AI: la Secure AI Factory con Cisco e Nvidia per use case ad alte prestazioni

Ott 07

Fortinet Security Day - Roma

Ott 13

Cybertech Europe 2026

Ultime notizie Tutto

Check Point presenta AI Defense Plane per la protezione dell'AI

09-06-2026

Se l'attaccante è uno Stato, il piano IR classico non regge

09-06-2026

GenAI security: in Italia l’adozione accelera, ma protezione è al palo

09-06-2026

L'IA accelera lo sviluppo di malware che elude gli EDR

09-06-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab