Cisco corregge 34 vulnerabilità, cinque sono critiche

Cinque delle 34 vulnerabilità appena corrette da Cisco sono di livello critico. Possono essere sfruttate per l'esecuzione di codice remoto e consentire l'escalation dei privilegi.

Cisco ha risolto 34 vulnerabilità che affliggono diversi suoi dispositivi. Cinque di queste sono critiche e interessano router e firewall VPN delle serie RV e Cisco Prime License Manager. La più grave può essere sfruttata per l'esecuzione di codice remoto e l'escalation dei privilegi. La buona notizia è che nessuna delle falle oggetto di patch è per ora stata sfruttata. Si raccomanda ai clienti Cisco di dare corso il prima possibile agli aggiornamenti.

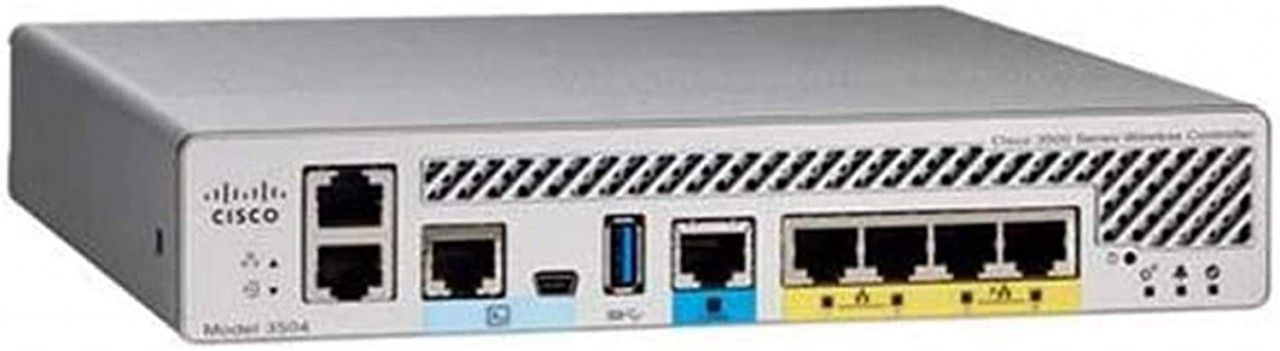

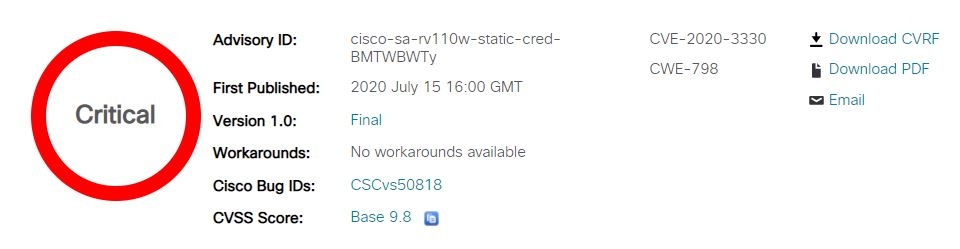

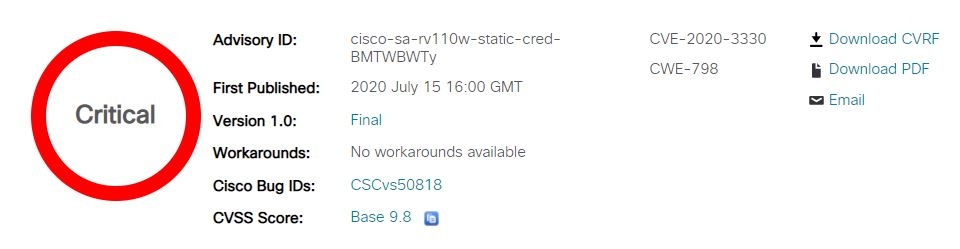

Delle 34 patch pubblicate, quelle da tenere d'occhio con maggiore attenzione sono quelle con punteggio CVSS di 9.8. La prima è quella identificata dalla sigla CVE-2020-3330, che influisce sul servizio Telnet del router Small Business Cisco RV110W Wireless-N VPN Firewall. È causato dall'uso di una password statica predefinita, che se finisce in mano ai cyber criminali può portare al dirottamento remoto completo di un dispositivo.

Con lo stesso punteggio di criticità è la CVE-2020-3323, che colpisce i router Cisco Small Business RV110W, RV130, RV130W, e RV215W. Il portale di gestione online ha problemi di convalida che possono essere sfruttati attraverso richieste HTTP dannose. Se un cyber criminale dovesse mettere a punto un exploit ad hoc, potrebbe eseguire codice arbitrario come utente root sul sistema operativo del dispositivo interessato.

Anche la vulnerabilità è CVE-2020-3144 interessa la stessa linea di router. Sempre in relazione al portale di gestione web, "potrebbe consentire a un utente remoto di bypassare l'autenticazione ed eseguire comandi arbitrari sul dispositivo interessato.

Anche la vulnerabilità è CVE-2020-3144 interessa la stessa linea di router. Sempre in relazione al portale di gestione web, "potrebbe consentire a un utente remoto di bypassare l'autenticazione ed eseguire comandi arbitrari sul dispositivo interessato.

I firewall VPN Cisco RV110W Wireless-N e i router VPN Cisco RV215W Wireless-N sono invece afflitti dalla vulnerabilità CVE-2020-3331. In questo caso, l'interfaccia di gestione web gestisce in modo errato l'input dell'utente. Sfruttando il problema i criminali informatici da remoto possono eseguire codice arbitrario con privilegi di root, anche se non autenticati.

L'ultimo problema critico è il CVE-2020-3140 e interessa il Cisco Prime License Manager (PLM). Riguarda ancora una volta un problema del portale di gestione Web. qualora gli attaccanti dovessero inviare richieste dannose, potrebbero ottenere l'escalation dei privilegi a livello di amministratore. In questo caso l'attacco è più difficile da sferrare dei precedenti perché è necessario disporre di un nome utente valido per sfruttare questa vulnerabilità.

Le altre falle sono meno critiche e riguardano una vasta gamma di prodotti e servizi, tra cui servizi di posta elettronica, SD-Wan vManage e vEdge e Webex.

L'urgenza della necessità di installare le patch è che gli ultimi avvenimenti hanno rivelato la celerità con cui i cyber criminali tentato di sfruttare le falle agli apparati di rete appena corrette. La scorsa settimana F5 ha corretto 8 vulnerabilità e tre giorni dopo si sono registrati i primi tentativi d'attacco. Con Citrix le scansioni sono iniziate il giorno successivo.

L'urgenza della necessità di installare le patch è che gli ultimi avvenimenti hanno rivelato la celerità con cui i cyber criminali tentato di sfruttare le falle agli apparati di rete appena corrette. La scorsa settimana F5 ha corretto 8 vulnerabilità e tre giorni dopo si sono registrati i primi tentativi d'attacco. Con Citrix le scansioni sono iniziate il giorno successivo.

È evidente che i cyber criminali sono sempre più attenti alle vulnerabilità degli apparati di rete, che sono un ottimo ingresso per gli attacchi alle aziende. E contano sul ritardo con cui mediamente vengono applicate le patch.

Delle 34 patch pubblicate, quelle da tenere d'occhio con maggiore attenzione sono quelle con punteggio CVSS di 9.8. La prima è quella identificata dalla sigla CVE-2020-3330, che influisce sul servizio Telnet del router Small Business Cisco RV110W Wireless-N VPN Firewall. È causato dall'uso di una password statica predefinita, che se finisce in mano ai cyber criminali può portare al dirottamento remoto completo di un dispositivo.

Con lo stesso punteggio di criticità è la CVE-2020-3323, che colpisce i router Cisco Small Business RV110W, RV130, RV130W, e RV215W. Il portale di gestione online ha problemi di convalida che possono essere sfruttati attraverso richieste HTTP dannose. Se un cyber criminale dovesse mettere a punto un exploit ad hoc, potrebbe eseguire codice arbitrario come utente root sul sistema operativo del dispositivo interessato.

Anche la vulnerabilità è CVE-2020-3144 interessa la stessa linea di router. Sempre in relazione al portale di gestione web, "potrebbe consentire a un utente remoto di bypassare l'autenticazione ed eseguire comandi arbitrari sul dispositivo interessato.

Anche la vulnerabilità è CVE-2020-3144 interessa la stessa linea di router. Sempre in relazione al portale di gestione web, "potrebbe consentire a un utente remoto di bypassare l'autenticazione ed eseguire comandi arbitrari sul dispositivo interessato. I firewall VPN Cisco RV110W Wireless-N e i router VPN Cisco RV215W Wireless-N sono invece afflitti dalla vulnerabilità CVE-2020-3331. In questo caso, l'interfaccia di gestione web gestisce in modo errato l'input dell'utente. Sfruttando il problema i criminali informatici da remoto possono eseguire codice arbitrario con privilegi di root, anche se non autenticati.

L'ultimo problema critico è il CVE-2020-3140 e interessa il Cisco Prime License Manager (PLM). Riguarda ancora una volta un problema del portale di gestione Web. qualora gli attaccanti dovessero inviare richieste dannose, potrebbero ottenere l'escalation dei privilegi a livello di amministratore. In questo caso l'attacco è più difficile da sferrare dei precedenti perché è necessario disporre di un nome utente valido per sfruttare questa vulnerabilità.

Le altre falle sono meno critiche e riguardano una vasta gamma di prodotti e servizi, tra cui servizi di posta elettronica, SD-Wan vManage e vEdge e Webex.

L'urgenza della necessità di installare le patch è che gli ultimi avvenimenti hanno rivelato la celerità con cui i cyber criminali tentato di sfruttare le falle agli apparati di rete appena corrette. La scorsa settimana F5 ha corretto 8 vulnerabilità e tre giorni dopo si sono registrati i primi tentativi d'attacco. Con Citrix le scansioni sono iniziate il giorno successivo.

L'urgenza della necessità di installare le patch è che gli ultimi avvenimenti hanno rivelato la celerità con cui i cyber criminali tentato di sfruttare le falle agli apparati di rete appena corrette. La scorsa settimana F5 ha corretto 8 vulnerabilità e tre giorni dopo si sono registrati i primi tentativi d'attacco. Con Citrix le scansioni sono iniziate il giorno successivo. È evidente che i cyber criminali sono sempre più attenti alle vulnerabilità degli apparati di rete, che sono un ottimo ingresso per gli attacchi alle aziende. E contano sul ritardo con cui mediamente vengono applicate le patch.

Rimani sempre aggiornato, seguici su Google News!

Seguici

Rimani sempre aggiornato, seguici su Google News!

Seguici

Notizie correlate

Speciali Tutti gli speciali

Calendario Tutto

Mag 08

2026: l’anno della crescita degli MSP

Mag 12

SoftwareOne webinar - GitHub Copilot 2026: cosa è cambiato davvero?

Mag 12

Amazon Bedrock per il business: Accelerare l'innovazione con la GenAI

Mag 21

Cloud AI Live Milano

Mag 26

CrowdTour 2026 - Milano

Giu 11

MSP DAY 2026

Giu 17

Nutanix .NEXT On Tour Roma

Ott 07

Fortinet Security Day - Roma

Ott 28

Fortinet Security Day - Milano

Ultime notizie Tutto

AI e collaboration security: il ritardo dei controlli presenta il conto

29-04-2026

Dispositivi edge sempre più interessanti per gli attaccanti

29-04-2026

Quando una chiavetta USB è il rischio più grande

29-04-2026

Il 2025 è stato solo il banco di prova: la speranza non è una strategia di cybersecurity

29-04-2026

Redazione SecurityOpenLab

Redazione SecurityOpenLab